导言

网络钓鱼攻击仍然是头号攻击载体,它利用漏洞,给关键基础设施组织带来了巨大的财务和运营风险。2021 年,一封网络钓鱼电子邮件在Colonial Pipeline 勒索软件攻击事件中扮演了关键角色,该事件导致全美燃料短缺。

对于 CISO 和 IT 安全团队来说,防范网络钓鱼攻击至关重要。随着威胁行为者不断改进其战术,有必要采取强有力的多层次安全策略,以防止攻击绕过本地防御系统。

在本博客中,我们将探讨防范网络钓鱼的关键策略,尤其关注先进的反网络钓鱼技术,包括OPSWAT的实时反网络钓鱼解决方案。

了解网络钓鱼:是什么和为什么

网络钓鱼是一种社会工程学形式,攻击者会诱骗个人泄露敏感信息,如凭证、PII(个人身份信息)或银行和支付详情。这些攻击通常假冒合法实体,以增加成功的机会。网络钓鱼有几种类型:

- 通用网络钓鱼:向大量收件人群发网络钓鱼电子邮件。

- 鱼叉式网络钓鱼:针对特定个人或组织的高度针对性攻击。

- 捕鲸:鱼叉式网络钓鱼:一种针对高层管理人员的鱼叉式网络钓鱼,试图获取敏感的公司信息。

网络钓鱼为何仍能成功欺骗受害者?网络钓鱼利用的是人们对欺诈性电子邮件的信任和对其合法性的感知。攻击者善于模仿来自可信来源的电子邮件,使员工难以区分网络钓鱼和合法邮件。

网络钓鱼仍然是造成安全漏洞的最常见原因,占全球漏洞总数的 36%。网络钓鱼攻击的成功往往是人为失误和电子邮件防御不足共同作用的结果,这凸显了技术和人为安全层的必要性。

第一道防线: 政策与人员

安全政策和培训计划是网络钓鱼防范策略的重要组成部分。但是,它们也有很大的局限性,需要加以解决。

安全政策

有效的安全策略为电子邮件保护奠定了基础。这些政策应涵盖密码管理、电子邮件使用和报告可疑邮件等基本主题。企业还应强制要求所有用户使用多因素身份验证 (MFA)。

员工培训和提高认识计划

网络钓鱼攻击(尤其是涉及社会工程学的网络钓鱼攻击)的性质和复杂程度不断变化,仅仅依靠员工培训是无法完全检测或预防的。员工永远是防御链中最薄弱的环节,即使是训练有素的个人也可能成为精心策划的网络钓鱼活动的受害者。

此外,网络钓鱼培训没有考虑到快速出现的未知网络钓鱼策略。攻击者不断改进他们的方法,因此无法保证今天的培训材料能够保护员工免受明天的攻击。虽然网络钓鱼模拟是一种有价值的工具,但仅仅依靠它是不够的。企业需要的是包含实时检测和缓解功能的多层次解决方案。

技术对策:技术在预防中的作用

鉴于员工培训的局限性,需要先进的技术防御手段来捕捉网络钓鱼企图,否则就会漏网。

虽然 DMARC、SPF 和 DKIM 等验证协议能有效验证电子邮件发件人的合法性,但它们并非万无一失。攻击者可以利用错误配置或域名欺骗等技术绕过这些防御措施。

虽然 Microsoft 365 (M365) 提供了强大的内置防御功能来检测常见的网络钓鱼、恶意软件和基于文件的漏洞,但它并不完全具备防止更高级、未知或高针对性攻击的能力。威胁行为者不断改进他们的战术,复杂的网络钓鱼活动可能会躲过 M365 的本地安全措施。

为确保提供全面保护,企业需要利用先进的防御层来加强电子邮件安全。OPSWAT实时反钓鱼技术通过添加机器学习驱动的点击时间分析和多层检测等高级功能,提供了这一必要的增强功能。这些功能大大降低了网络钓鱼邮件绕过安全系统到达员工收件箱的风险,保护组织免受高风险、复杂威胁的侵害。

OPSWAT实时反钓鱼技术: 关键的防御层

让我们探讨一下OPSWAT的实时反钓鱼技术是如何增强本地安全措施的。以下是其工作原理:

1.99.98% 的网络钓鱼和垃圾邮件攻击检测率

OPSWAT该解决方案对垃圾邮件和网络钓鱼攻击的检测率高达 99.98%,大大减少了到达员工收件箱的网络钓鱼邮件数量。这种高准确率来自于先进的启发式算法和机器学习算法,它们甚至可以检测到最复杂的网络钓鱼策略。

2.点击时间分析

OPSWAT反钓鱼解决方案最有效的功能之一是点击时间分析。与仅在电子邮件发送时检查链接的传统电子邮件防御系统不同,OPSWAT 利用 30 多个可信的在线资源持续实时检查链接声誉。这意味着,即使链接在电子邮件发送后被武器化,OPSWAT的 "点击时间分析 "也能在用户点击前阻止恶意链接。

3.多层检测

OPSWAT的反网络钓鱼解决方案利用多层检测技术,结合机器学习算法、行为分析和高级启发式技术,实时检测网络钓鱼企图。这种方法可确保即使是新的和以前从未见过的网络钓鱼攻击也能在造成危害之前被标记和隔离。

有了OPSWAT的解决方案,企业就能获得强大的多层次防御,弥补 Microsoft 365 本机电子邮件安全的不足,显著提高防范网络钓鱼攻击的能力。

法律与合规方面

未能充分防范网络钓鱼攻击的组织不仅会面临安全风险,还会承担潜在的法律后果。

对于处理敏感数据的组织,如医疗保健或金融领域的组织,遵守 GDPR 和 HIPAA 等法规至关重要。GDPR 要求管理欧盟公民个人数据的公司采取严格的数据隐私措施,而 HIPAA 则概述了保护患者信息的安全标准。根据这些法规,成为网络钓鱼攻击的受害者可能导致代价高昂的处罚。

为了满足这些法规标准,企业需要实施全面的网络钓鱼防护策略,而不仅仅是基本的电子邮件过滤。OPSWAT我们先进的反钓鱼技术可提供符合合规标准所需的实时保护,帮助企业与这些法规保持一致。

事件响应:为预防失败做好准备

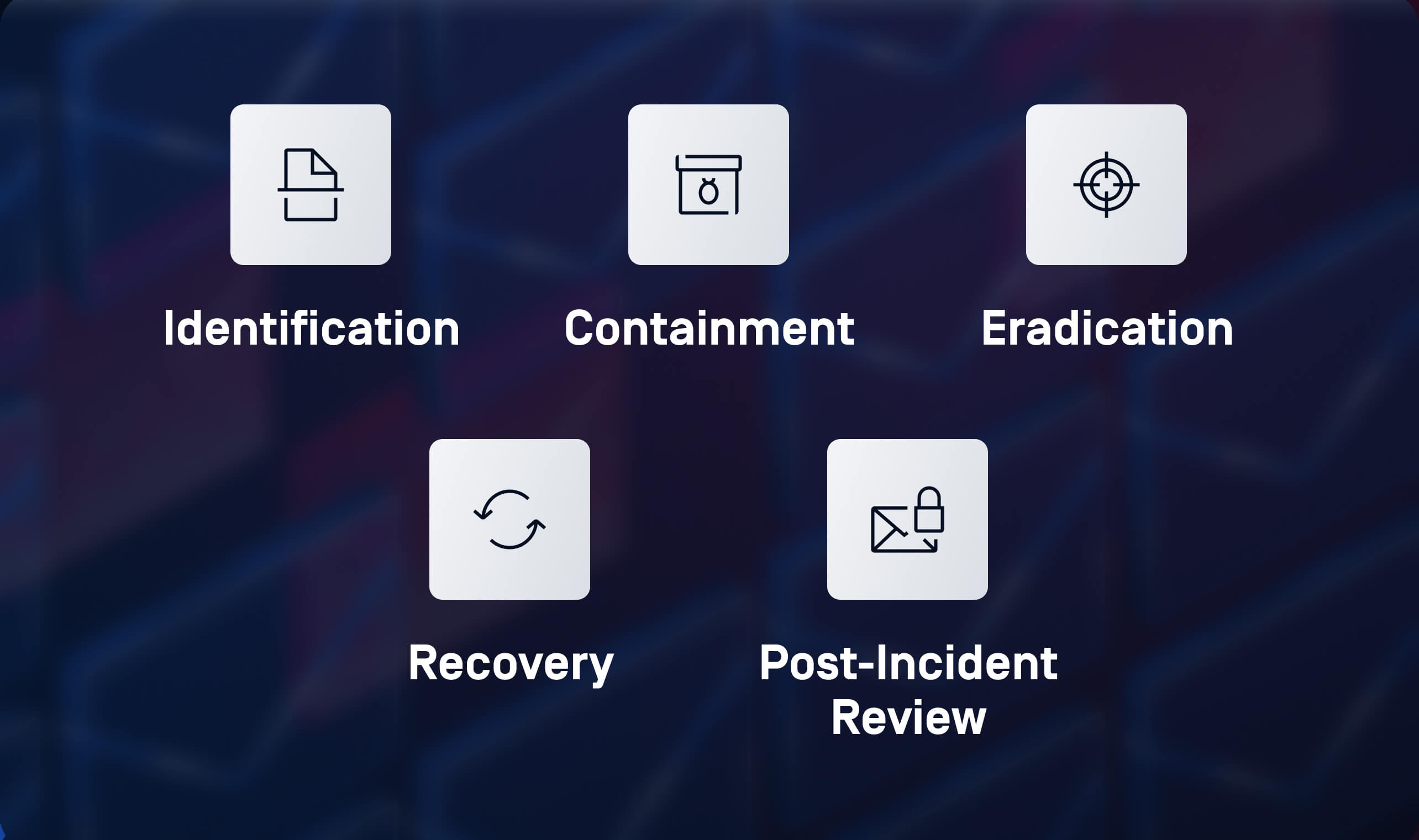

即使有最好的防御措施,也没有一个系统是 100% 万无一失的。准备充分的事件响应计划可确保在网络钓鱼攻击漏网时,贵组织能够快速有效地做出反应。

- 识别:快速检测和确认网络钓鱼攻击

- 遏制:隔离受影响系统,防止进一步扩散

- 根除:删除恶意电子邮件和任何相关恶意软件

- 恢复:恢复正常运行并解决任何数据泄露问题

- 事件后回顾:从事件中吸取教训,改进防御措施,防止未来的攻击

各组织应定期更新其事件响应计划并进行事件后审查,以确保持续改进。

预防网络钓鱼的未来之路

要防范网络钓鱼攻击,就必须采取积极主动的多层次方法,将先进技术与持续的员工培训相结合。虽然传统的电子邮件防御(如 Microsoft 365 提供的防御)可以捕捉基本的网络钓鱼企图,但不足以阻止高级的、有针对性的攻击。OPSWATMicrosoft 365 的实时反钓鱼技术提供了必要的附加安全层,甚至可以阻止最复杂的网络钓鱼活动。

通过采用结合尖端技术和人性化意识的多层次解决方案,企业可以加强对网络钓鱼攻击的防御。现在是企业评估其电子邮件安全态势并投资于可提供实时保护和适应性的解决方案的时候了,这些解决方案可使企业的敏感数据免受不断变化的威胁。

准备好利用实时防御功能保护您的组织免受网络钓鱼攻击了吗?

了解OPSWAT的反钓鱼解决方案如何为您提供所需的安全性,以防止最复杂的攻击。立即联系我们,升级您的电子邮件安全态势。