导言

在不断演变的网络安全领域,Industrial (ICS)和运营技术(OT)网络已成为重点关注领域。这些系统不仅对业务连续性至关重要,更是国家关键基础设施的核心组成部分。OPSWAT MetaDefender (前身为Filescan Sandbox)持续监测ICS/OT风险,已发现存在持续性且可能造成重大影响的活动。

当前的威胁形势

最近的网络安全威胁模式显示出一种令人担忧的攻击趋势:国家支持的组织开始专门针对 ICS 进行攻击,如沙虫(俄罗斯)和伏特台风(中国),而网络犯罪分子也意识到了对工业系统的严重影响。所有安全部队都认识到这些威胁对所有工业部门的重要性,因此发布了联合报告并开展了旨在加强 ICS 安全的活动。

长期存在的问题和建议

长期以来,降低这些风险的建议之一就是减少系统暴露。然而,暴露系统的普遍存在仍然是网络安全领域的一个令人不安的问题。随着侦察和利用技术的传播越来越广泛,机会性攻击的威胁也越来越大,使得复杂程度较低的威胁行为者也能对关键系统造成影响。九月份的一份报告强调了一个令人担忧的趋势:OT过去三年发生的 /ICS 网络安全事件超过了 1991 年至 2000 年报告的总数。仅这一统计数字就凸显了负责这些环境安全的人员所面临的不断升级的挑战。

抵御威胁

框架和更新

MITRE 公司认识到需要给予特别关注,因此开发了针对 ICS 的 ATT&CK 矩阵,为部门间的沟通提供了一种共同语言,并使代表性不足的部门能够利用其映射,促进有关风险和威胁的有意义沟通。这个相对较新的矩阵仍在不断更新,最新版本上个月刚刚发布。

IT 与加时赛的相互联系

OPSWAT MetaDefender 团队在持续关注这些更新的同时,强调了IT与OT之间的内在联系——因为IT资产不仅存在于普渡模型的顶层,更遍布该模型的所有层级。

IT 遭破坏导致 OT 被破坏。受访者主要关注并经历过涉及恶意软件威胁或攻击者入侵IT 业务网络的 ICS 事件。这些入侵行为通常会导致进入 ICS/OT 环境并从中作梗。导致威胁进入 OT/ICS 网络的IT 系统漏洞最多,其次是工程工作站和外部远程服务漏洞。

共同的分母:恶意文件

在各类工业控制系统相关的网络攻击中,无论攻击途径是IT系统还是OT系统,恶意文件的存在都是一个共同特征。这MetaDefender 解决方案发挥作用之处。这类工具专为审查穿越组织网络边界界限的文件而设计,可根据不同场景进行定制以实现最佳性能,包括在物理隔离环境中运行。

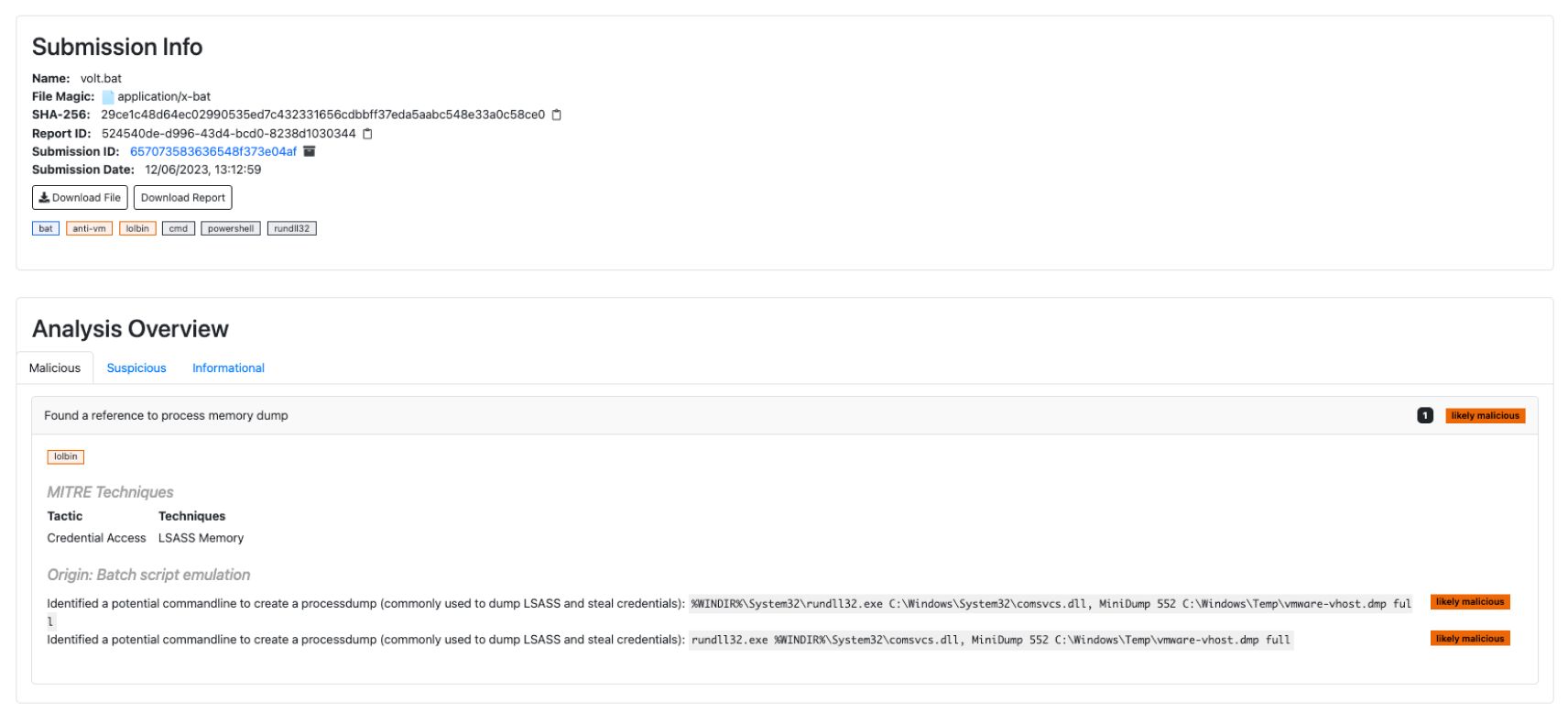

OPSWAT Adaptive Sandbox通过内部分析器及其他广为人知的工具(如Yara规则)整合了多组威胁指标。此前提及的Volt Typhoon和Sandworm攻击均高度依赖本地资源利用二进制文件(LOLBINS),MetaDefender 对此类攻击实现了大量指标检测。其中最早的攻击案例因样本可获取性,成为指标组合应用的典型范例。 首个报告的有效载荷是一个批处理脚本,其中包含一个base64编码的PowerShell命令,该命令触发了本案例中两个值得关注的指标(另有其他指标)。

图 1 "伏特台风 "有效载荷分析

报告链接

前面显示的指标来源于脚本模拟,在脚本模拟中还可以观察到其他相关指标。下面的截图显示了另一个严重性更高的指标,由脚本的解码 base64 内容触发。此外,这两个识别出的元素都与相应的 MITRE ATT&CK 技术进行了相应的映射。

图 2 "伏特台风 "有效载荷分析

报告链接

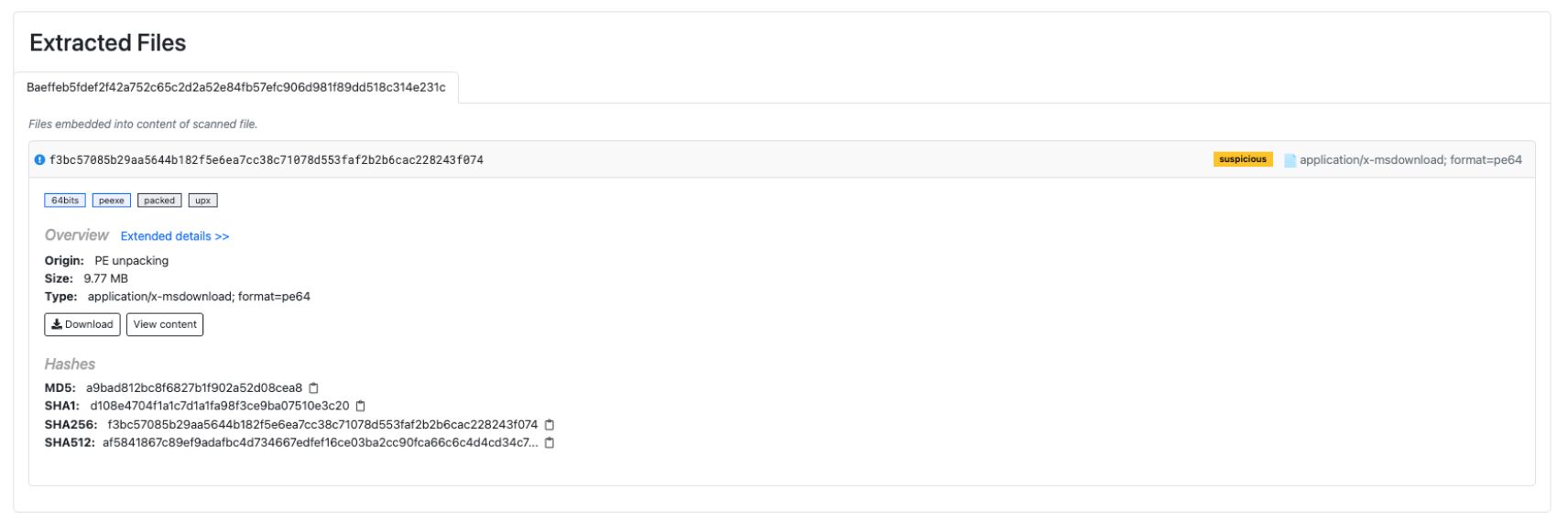

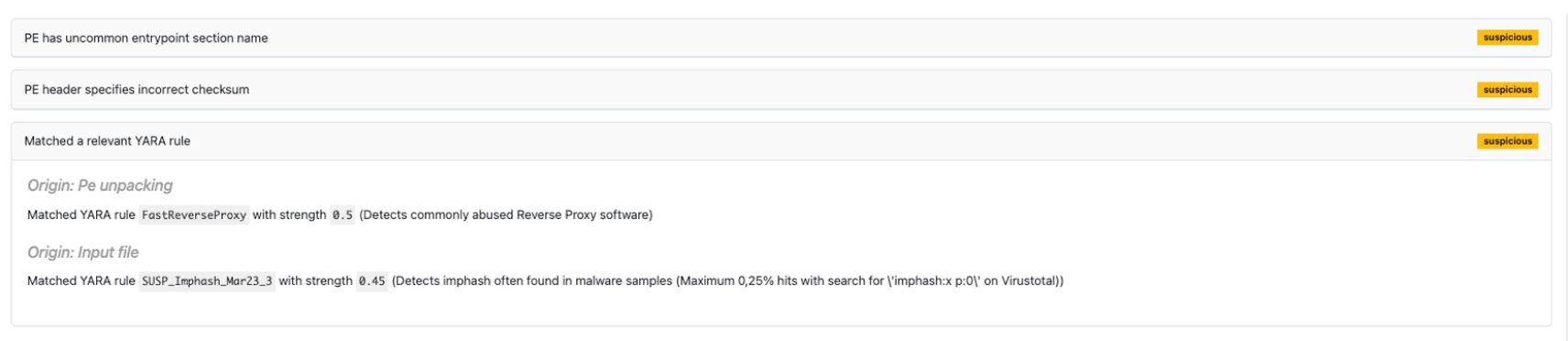

此外,此次攻击还涉及使用了Fast Reverse Proxy样本。尽管这些样本经过UPX压缩,MetaDefender 成功解压,从而使提取文件匹配到多个额外指标,进而识别出该威胁。

图 3 拆封的 Volt Typhoon 玻璃钢样品

报告链接

图 4 雅苒公司确认未包装样品为玻璃纤维增强塑料

报告链接

结论

随着威胁形势的演变,我们的防御体系也必须与时俱进。OPSWAT工业控制系统(ICS)和运营技术(OT)网络安全的承诺始终如一MetaDefender 致力于提供持续更新的解决方案,以应对这些新兴挑战。保持信息畅通,做好充分准备,确保安全无忧。