MetaDefender Access 零信任访问平台正在不断扩展其功能。在最近发布的版本中,本已功能强大的零信任平台又增加了几项重要功能,包括报告 CISA 编录的已知漏洞 (KEV)、增加 NERC 合规性仪表板以及第三方应用程序的自动补丁管理。

这些新功能与 2023 年初推出的新MetaDefender Access 模块相得益彰:基线深度合规性模块和其他模块,如Vulnerability Management、Patch Management、高级Endpoint 安全和Secure 访问。

MetaDefender 与新兴监管环境同步的访问功能

MetaDefender Access 的新功能并非凭空而来。有关合规性的规定正变得越来越强,越来越普遍。去年年初,白宫发布了《联邦政府行政部门和机构负责人备忘录》,提出了联邦零信任架构战略。2022 年 10 月,美国网络安全和基础设施安全局(CISA)发布了一项具有约束力的操作指令(BOD 23-01),旨在提高联邦网络的资产可见性和vulnerability detection 。

简而言之,到 2023 年 4 月 3 日,所有联邦机构都必须遵守每 7 天执行一次自动资产发现,每 14 天对所有发现的资产(包括笔记本电脑等端点)进行一次漏洞枚举。具体到关键基础设施组织,拜登政府正准备公布一项国家战略,首次为关键基础设施制定一套全面的网络安全法规。

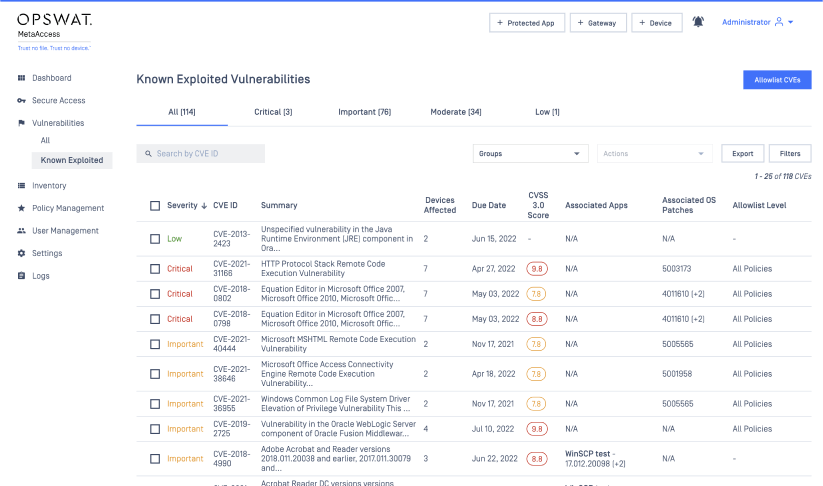

检测和修复 CISA 已知漏洞

通过对CISA 编录的已知漏洞(KEV)进行修复,用户可以轻松查看存在 KEV 的设备。从合规性的角度来看,系统会检测端点是否存在 KEV,并根据管理员策略自动修复或标记为关键漏洞。然后会向用户发出警告,必要时还会阻止用户访问网络。

现在,该平台将在报告中显示 KEV 和 CVE(常见漏洞和暴露),如下图所示。

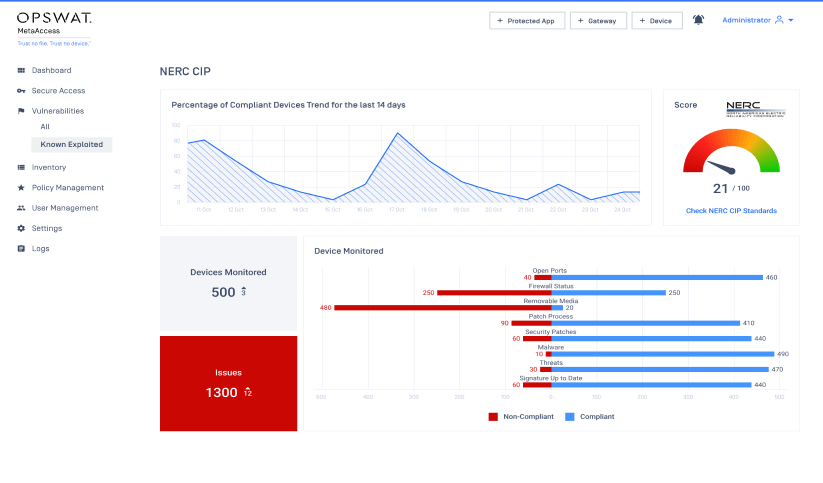

确保您为 NERC CIP 合规性做好准备

OPSWAT在为关键基础设施组织提供网络安全解决方案方面拥有长期经验,因此OPSWAT的许多客户会发现 NERC 合规性仪表板是一项非常有用的功能。MetaDefender Access Platform 现在将清楚地显示符合或不符合 NERC 规定的合规类别的设备,如防火墙状态、端口控制、安全补丁差距、恶意代码预防、签名更新和交互式用户的强制验证。

自动修补第三方漏洞

转到平台的Patch Management 组件,MetaDefender Access 现在可为第三方应用程序提供自动补丁管理。管理员既可以让用户通过单击手动执行更新,也可以在终端上启用自动更新。

大局观

在美国政府的带头作用下,要求在包括漏洞、补丁管理和零信任安全在内的多个领域合规的法规正迅速成为行业标准。OPSWAT MetaDefender Access Zero-Trust Access Platform(零信任访问平台)完全有能力在这一新的现实环境中应对与关键基础设施组织和其他组织合作的市场所面临的网络挑战。

要了解有关MetaDefender Access 的更多信息,请查看我们最近发布的MetaDefender Access 产品型录。