通过MetaDefender Core实现 OWASP

文件上传标准

将 OWASP File Upload Cheat Sheet 标准

转化为现实世界的保护措施

文件上传是一个安全盲点。威胁行为者经常绕过传统的安全措施,利用恶意软件渗透文件系统并外泄数据。OWASP 规定了如何确保这一关键载体的安全,而OPSWAT 则提供了业界领先的解决方案。

OWASP 简易手册概述

OWASP 是全球公认的非营利基金会,提供权威指导,帮助组织识别和降低关键安全风险。OWASP File Upload Cheat Sheet 为降低文件上传受损的风险提供了一个清晰实用的框架。通过遵循其指导,企业可以在从文件验证到存储的每一步都执行更安全的文件处理,并防止恶意软件进入关键基础设施。

文件上传盲点

在处理上传文件或设计文件上传应用程序时,这些差距往往被忽视:

- 弱验证(不安全的扩展名、欺骗性标头、文件名操作)

- 资源滥用(超大、畸形或过度上传)

- 访问控制不力(匿名用户、公共/可利用的存储路径)

- 缺少威胁预防功能(无恶意软件扫描或 CDR)

- 被忽视的卫生问题(过时的库,未受保护的端点,如 CSRF

Secure 文件上传解决方案映射到

OWASP 建议

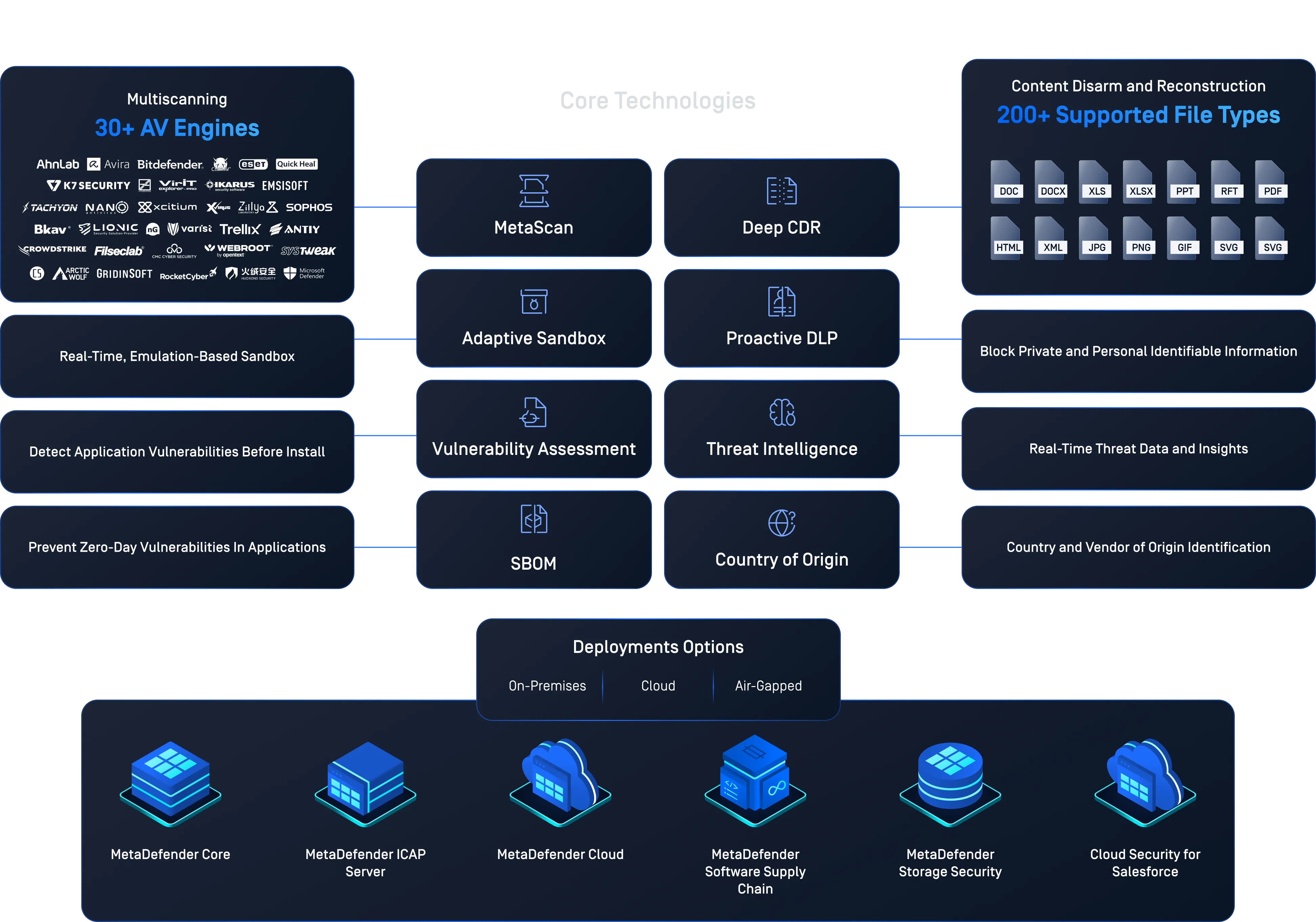

下表OPSWAT 针对文件上传OPSWAT 多层次防御策略,帮助企业弥补关键漏洞,并符合OWASP安全文件上传实施规范。了解每项OWASP建议如何MetaDefender 和技术相对应,包括Deep CDR™技术、Multiscanning Adaptive Sandbox。

OWASP 建议 | 多层次资安解决方案为何重要? | OPSWAT 如何提供帮助 |

|---|---|---|

验证文件扩展名和真实文件类型 | 防止欺骗文件(如 .jpg.exe)绕过过滤器 | 检测扩展名、MIME 类型和真实内容之间的不匹配;通过人工智能驱动的验证执行策略 |

更改文件名;限制长度和字符 | 防止注入、遍历和覆盖攻击 | 建议使用唯一标识符;允许自定义命名政策,并提供验证指导 |

设置文件大小限制 | 避免资源限制;防止通过大文件或 ZIP 炸弹拒绝服务 | 阻止超大文件、限制递归深度并在处理前检查存档 |

要求认证和授权 | 阻止未经授权的上传,减少攻击面 | 支持客户端/IP 级限制。 |

将文件存储在单独的服务器上 | 防止直接执行或公开访问上传的文件 | 在存储前对文件进行扫描和消毒;与用户定义的存储工作流程集成 |

使用杀毒软件和沙盒扫描文件 | 检测已知、未知和规避性恶意软件 | 将 30 多种反恶意软件引擎与基于仿真的沙箱技术相结合,可识别威胁和入侵迹象 |

使用内容解除武装和重建(CDR) | 无需依赖检测即可清除未知/零时差威胁 | Deep CDR™ 技术可在确保用户体验的同时,有效清除脚本、宏及嵌入式威胁 |

不断更新第三方库 | 降低软件供应链中脆弱组件带来的风险 | 检测易受攻击的库和过时的许可证,提供 SBOM 可见性,并突出显示受影响的组件 |

保护上传免受 CSRF 攻击 | 防止通过伪造请求进行未经授权的上传 | 建议使用 CSRF 令牌;与 WAF 集成,实现安全的前端防御 |

执行

OWASP 指导的内置技术

第三方测试证明有效

Deep CDR™ 技术在 SE Labs 的独立 CDR 测试中获得了 100% 的防护率和准确率。这验证了MetaDefender Core在清除嵌入式威胁的同时保持系统可用性的能力,并支持 OWASP 对 CDR 解决方案及零信任文件检查的倡议。

Secure 上传文件从正确的框架开始

OWASP File Upload Cheat Sheet 为确保文件上传安全提供了一个经过验证的基础,从验证到恶意软件扫描,再到消毒和安全存储。MetaDefender Core 专门用于帮助安全团队快速有效地应用这些最佳实践,使与OWASP一致的文件上传解决方案易于实施。

- 与 OWASP 可信的安全文件处理最佳实践保持一致

- 解决文件验证、消毒和零时差威胁检测中的盲点问题

- 支持遵守内部和外部安全框架

- 为风险、审计和 GRC 团队强化架构决策

- 简化文件上传和存储的零信任实施过程

- 最大限度降低跨门户网站、应用程序和存储系统的文件传播威胁风险

常见问题

OWASP Top 10 是一份定期更新的最关键网络应用程序安全风险列表。其中包括注入、访问控制失效、不安全设计和安全配置错误等威胁。这些都是攻击者利用来入侵系统的常见漏洞。

OWASP 小抄是简明的最佳实践指南,涵盖特定的安全主题,包括安全文件上传、身份验证、输入验证等。它们提供了减少常见应用程序组件风险的可行步骤。

OWASP 标准为将安全性嵌入网络应用程序设计提供了蓝图。通过遵循这些标准,企业可以主动减轻基于文件的攻击、代码注入和破坏访问控制等威胁,从而加强合规性和恢复能力。

寻找能够提供文件类型验证、文件大小强制执行、防病毒和 CDR 集成以及访问控制和安全存储支持的解决方案。解决方案应直接映射到 OWASP 文件上传小抄标准,并与您的基础架构(RESTAPI、ICAP 等)集成。

MetaDefender 多层安全技术,包括真正的文件类型检测、Deep CDR™ 技术、Multiscanning 30 多种反恶意软件引擎Multiscanning MetascanMultiscanning 、压缩包解压控制以及文件大小限制。该方案完全符合 OWASP 针对文件上传的所有建议,可有效防范已知和未知的威胁。

实施 OWASP 文件上传小抄标准的组织必须执行严格的验证(类型、大小、名称),要求用户通过身份验证,在存储前检查和消毒文件,并将上传与 webroot 隔离。他们还应将关键系统与 WAF 集成,并使用 CDR 和沙箱等深度防御技术。

请使用MetaDefender Core 这样的解决方案Core 识别真实的文件类型、拒绝不匹配的文件,并运用 Deep CDR™ 技术移除不符合策略的内容。验证应在处理之前进行;即使恶意软件逃过了检测,数据净化也能确保文件的安全。

主要功能包括多重扫描、CDR、SBOM 生成、审计日志、基于策略的扫描,以及符合 ISO 27001、HIPAA 和 NIST 等框架。解决方案必须与 OWASP 保持一致,并执行零信任原则。

是的。Deep CDR™ 技术通过移除脚本、宏和嵌入式对象,能够消除已知和未知的威胁,且无需依赖威胁特征码。它确保只有安全且功能正常的文件进入您的系统,从而帮助您符合 OWASP、ISO 和 NIST 的合规要求。