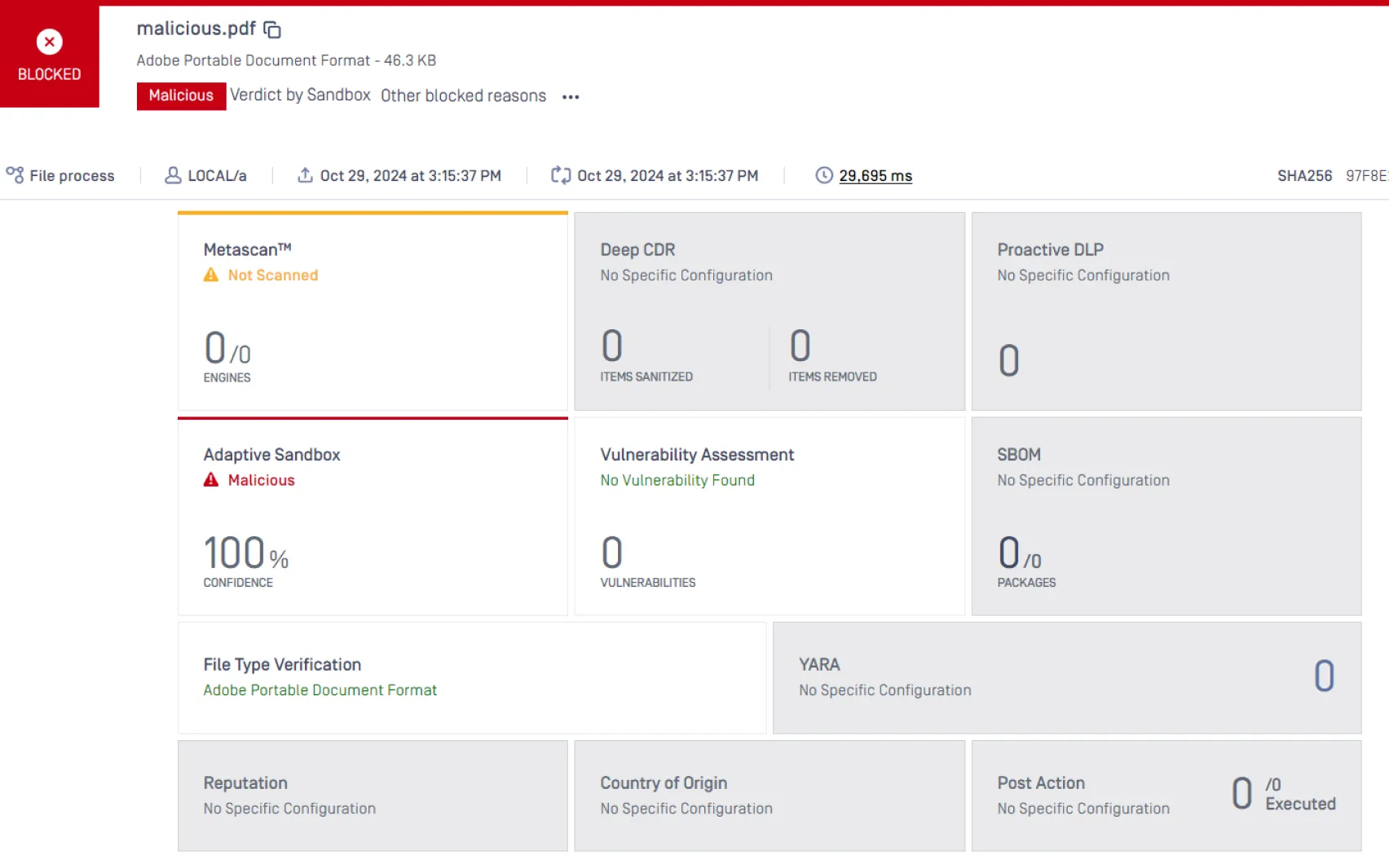

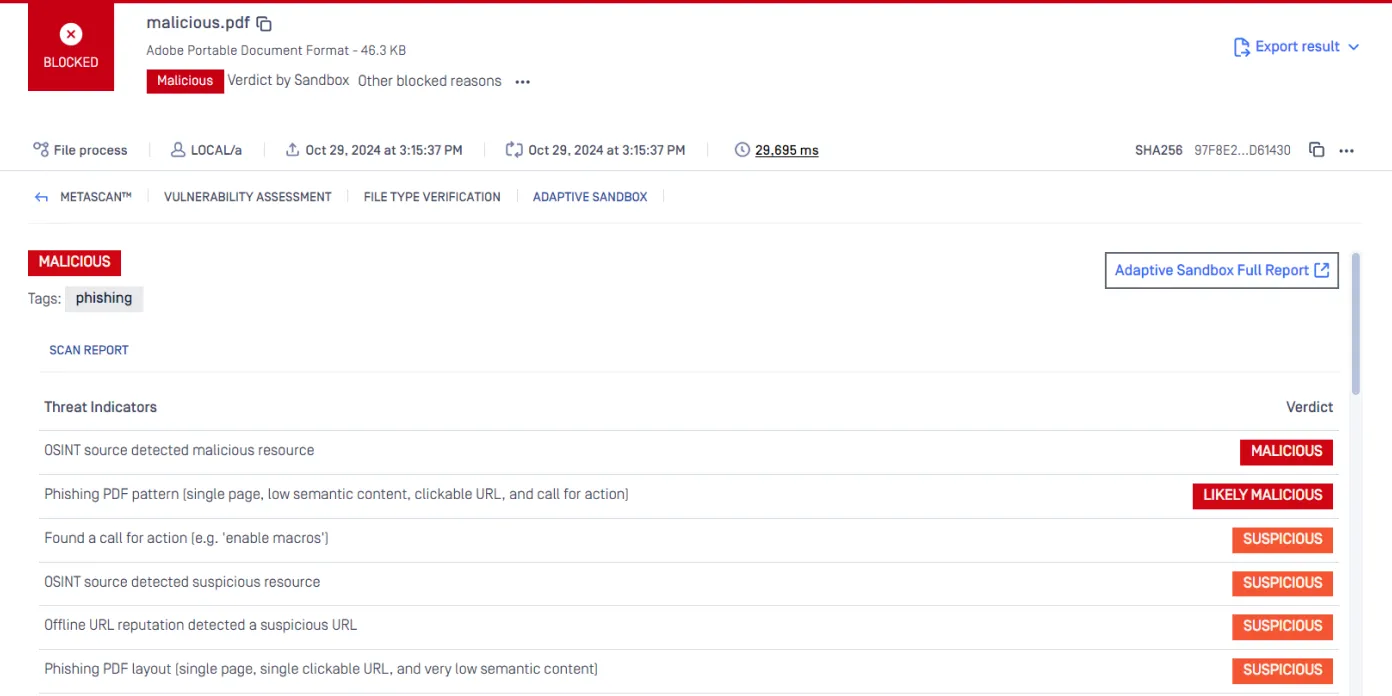

Adaptive Sandbox

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- 反规避韧性

- 大样本分析

- 可操作的增支经营成本

OPSWAT 得到以下机构的信任

指令级

仿真引擎

绕过反虚拟机规避技术

25k+

Server

120+

支持的文件类型

约10秒

快速通道分析

900+

行为指标

MISP、STIX、JSON 导出

Cloud、本地、物理隔离部署

现代恶意软件的设计初衷就是为了规避检测

传统的虚拟机沙箱在性能、可扩展性以及应对高级反分析技术方面存在困难。

隐蔽型恶意软件隐藏其行为

高级威胁能够检测虚拟机、延迟执行、检查地理位置,或仅在特定条件下触发,这使得传统沙箱无法察觉真实的运行时行为。

沙箱机制减缓了文件传输速度

基于虚拟机的引爆农场会造成瓶颈,迫使组织在边界或安全运营中心(SOC)处理流程中,在深度检测与运行速度之间做出取舍。

警报缺乏行为深度

静态检查和信誉核查仅停留在哈希值和域名层面,几乎无法提供有关攻击者意图、所用工具或攻击活动关联性的背景信息。

Adaptive 迫使恶意软件暴露行踪

一种指令级动态分析方法,可在不牺牲可视性、速度或部署灵活性的前提下实现可扩展性。

从文件提交到行为裁决

一个分层的静态与动态分析流程,旨在揭露规避检测的技术和多阶段攻击。

主要功能

防规避架构

指令级仿真可降低虚拟机指纹识别技术(如长时间休眠、地理围栏检查、沙箱检测以及延迟有效载荷执行)带来的风险。

高吞吐量

每台服务器每天可处理超过 25,000 次分析,采用快速通道动态检测技术,支持企业级环境,且不会出现性能瓶颈。

灵活的部署模式

可在云原生、本地、混合或完全隔离的环境中部署,以符合监管要求和高安全性的运营限制。

Adaptive 覆盖

Adaptive Sandbox 应对现代规避策略,包括:

- 地理围栏与位置验证

- 长时间休眠和延迟执行循环

- 经过混淆的 VBA 代码和损坏的 OOXML 有效载荷

- 压缩或膨胀的可执行文件

- Shellcode 和纯内存有效载荷

- 多级装载器和卸料器

通过在指令级别操控执行流程,该引擎揭示了在基于虚拟机的环境中可能永远不会触发的行为。

随处部署,随处集成

可扩展的综合文件安全解决方案,可与您的文件无缝集成并随行。

资源

MetaDefender

2025 年OPSWAT 威胁态势报告