以行为为中心的

Threat Intelligence

一款技术引擎,能够将文件痕迹和行为信号转化为可操作的情报,覆盖云端、混合及物理隔离环境。

- 高保真IOC

- 相似性相关性

- 支持离线使用

OPSWAT 得到以下机构的信任

50B+

全球威胁指标

Sandbox

行为指标

MISP 与 STIX

导出

威胁情报共享与

自动化

基于机器学习

相似性搜索

线下声誉套餐

支持 SIEM 和 SOAR

MITRE映射检测上下文

仅靠声誉是不够的

企业每天都要处理成千上万的文件、电子邮件和数据交换。如果没有深入的检查和策略

的执行,敏感信息可能会在不知不觉中泄露,从而引发严重的合规和安全风险。

噪音太多,背景信息太少

仅基于声誉的报告仅提供原始指标,却缺乏行为分析,迫使分析师不得不手动在不同工具间切换,才能确定真正的风险。

多态恶意软件规避签名检测

经过重新编译的变体和细微的代码变异能够绕过基于哈希值的检测,导致跨活动和基础设施的可见性存在漏洞。

情报孤岛阻碍调查进展

当沙箱分析结果、信誉数据和威胁追踪工作流脱节时,调查工作会耗时更久,而零日威胁之间的关联也会被忽视。

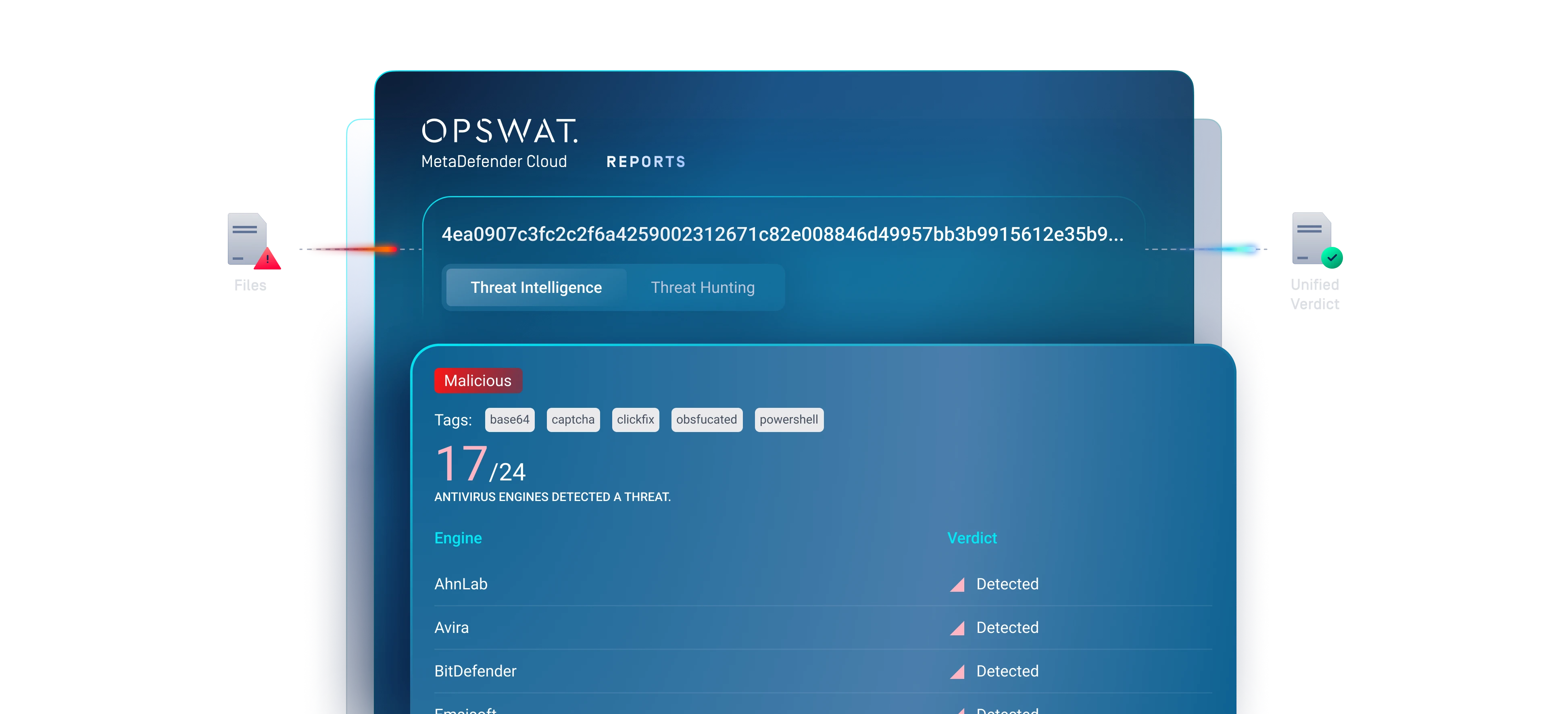

从指标到情报

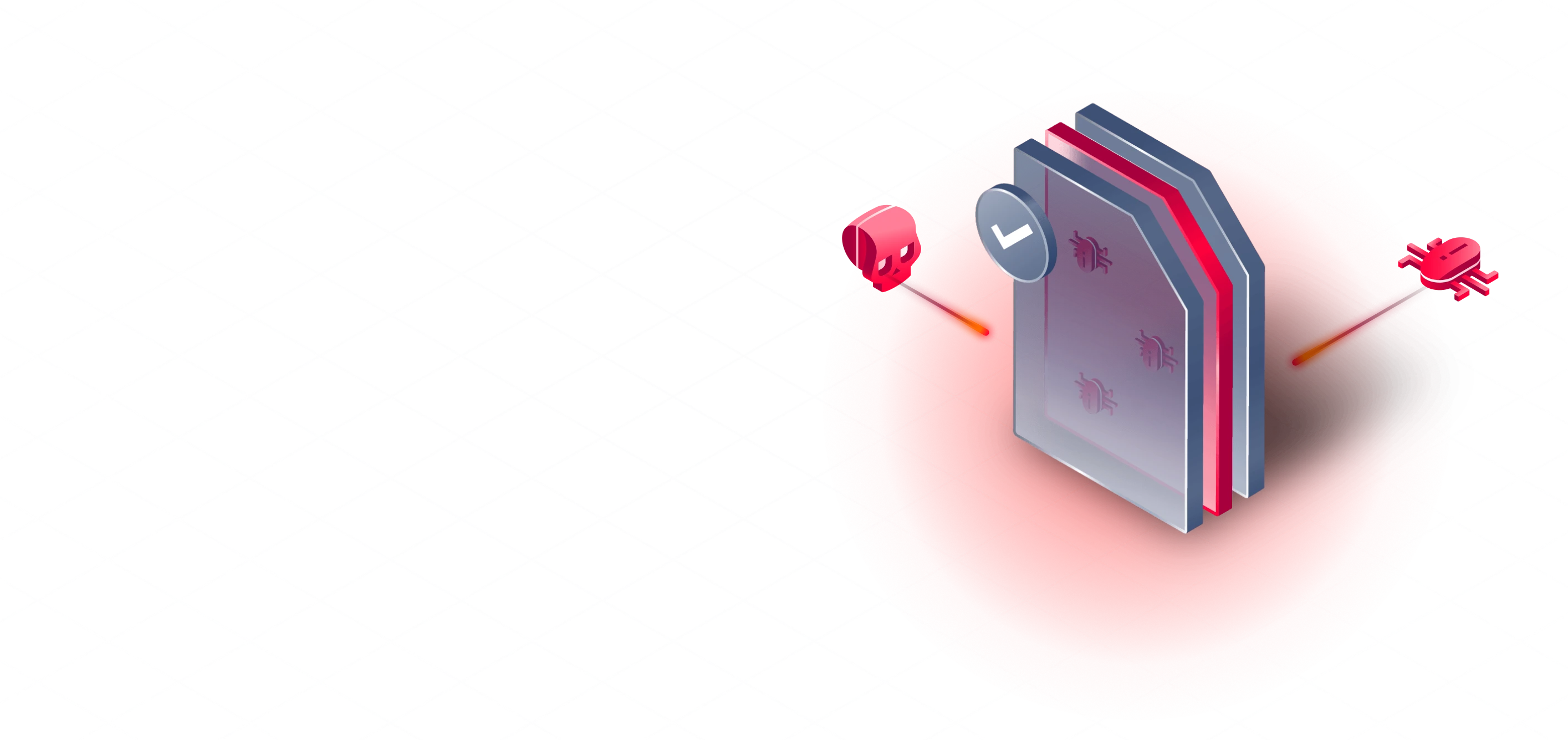

一款统一威胁情报引擎,能够将全球信誉评估与基于行为和相似性的分析相结合。

关联分析,

不仅仅是数据收集

一个多层情报管道,旨在揭示指标、行为与攻击者基础设施之间的关联。

超越指标的智慧

结合全球声誉数据、行为特征指标(IOC)和相似性搜索,以发现未知威胁、缩短调查时间并提高检测准确率。

Sandbox

情报

通过结合动态分析中提取的行为指标(IOC)来增强信誉检查,与仅依赖信誉情报的平台相比,可提高检测准确性。

变异检测

大规模

相似性搜索可检测经过修改和具有多态特征的恶意软件,从而在攻击者轮换哈希值或基础设施时减少安全盲区。

支持自动化的

数据增强

通过 REST API、MISP、STIX 和 JSON 实现的结构化数据导出,可在最大限度降低工程成本的同时,快速实现 SIEM 和 SOAR 的集成。

了解情报关联的实际应用

了解行为特征指标(IOC)、信誉评分和相似度搜索如何揭示隐藏的攻击活动关联。

基于行为智能的推荐与仅基于声誉的推荐

传统的威胁情报平台主要依赖已知的哈希值、IP 地址和域名。虽然这些指标很有用,但攻击者很容易对其进行轮换。

该智能引擎能够关联分析各类行为特征,例如执行流程、持久化方法、配置模式以及基础设施复用情况。这种转变将检测能力提升至攻击者操作栈的更高层,使得规避检测的代价更高,且更易被察觉。

其结果是,这种智能能够发现跨活动之间的关联,而非孤立的片段。

在安全运营的各个环节部署智能技术

利用云 API、混合增强技术或离线情报包,将威胁背景信息提供给 SIEM、SOAR 以及威胁狩猎工作流。

混合部署

Cloud 与本地分析相结合。支持企业安全运营中心(SOC)和威胁情报平台(TIP)的工作流程。

物理隔离支持

离线声誉管理方案。受监管环境中的情报连续性。

Cloud智能

实时API 。持续更新的全球数据集。

深受全球领先企业的信赖

全球OPSWAT 超过 2,000 家机构OPSWAT 服务保护关键数据、资产和网络

免受来自设备和文件的威胁。

资源

MetaDefender Threat Intelligence

SANS检测与响应调查