MetaDefender 栈

在数据流动的每个角落提供智能安全防护

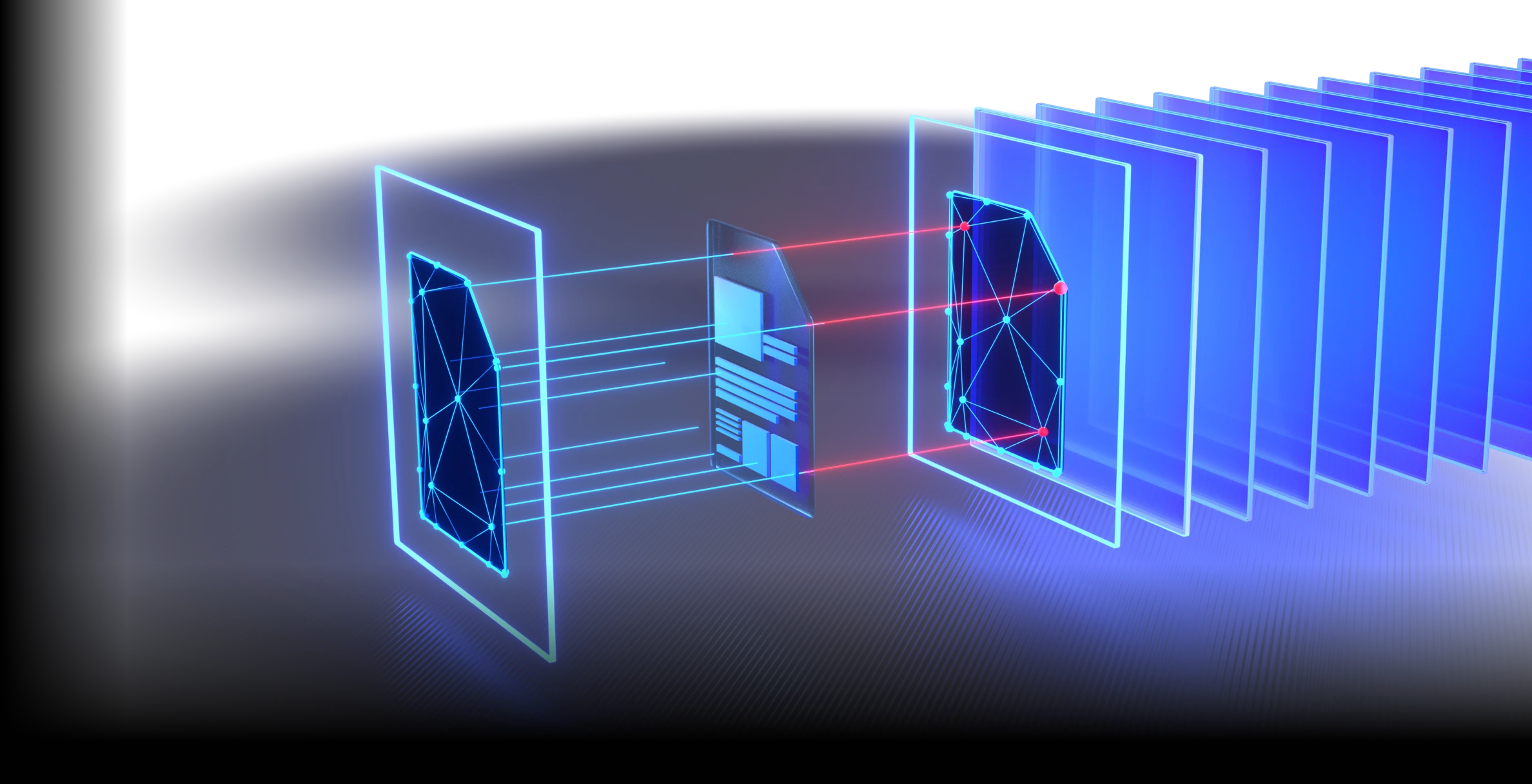

MMetaDefender 栈通过专为协同工作而设计的AI驱动技术,为整个MetaDefender 提供动力。无论是保护电子邮件、云端、存储、外围存储介质、受管文件传输,还是任何数据通道,这些

技术都能构建多层防御体系,在所有应用场景中实时适应不断演变的威胁。

- 通用平台基金会

- 跨渠道保护

- 持续Threat Intelligence

OPSWAT人工智能预测引擎

用于无需执行的零日漏洞检测

100% 保护

经SE Labs Deep CDR™技术测试验证

多合一

具备人工智能功能的技術棧

>99.2%

恶意软件检测

#第一市场领导者

Multiscanning 深度CDR™技术

速度提升20倍

基于人工智能的零日漏洞检测

技术探索者

按功能、技术和特性筛选。

全面威胁防护、

检测与合规

OPSWAT Deep CDR™ 技术、Metascan™Multiscanning、AI 驱动的威胁预测以及Adaptive Sandbox 威胁执行前Sandbox 预防、检测、

并予以消除。

主动式 DLP(Proactive DLP)

防止敏感数据丢失

- 利用人工智能驱动的模型将非结构化文本定位并分类到预定义的类别中

- 自动对125多种文件类型中的已识别敏感信息(如个人身份信息、个人健康信息、支付卡信息)进行脱敏处理

- 支持图像中的光学字符识别 (OCR)

125+

支持的文件类型

OCR

图像到文本识别

Adaptive Sandbox

利用基于仿真的高级沙箱技术检测规避性恶意软件

- 高速分析文件

- 反规避沙箱引擎提取 IOC

- 识别零时差威胁

- 通过API 或本地集成实现深度恶意软件分类

资源效率提高 100 倍

与其他沙盒相比

< 1 小时设置

我们正在努力帮助您免受恶意软件的侵害

威胁情报

利用实时Threat Intelligence加强检测

- 在 50B 以上的人工制品中关联全球 IOC、IP、URL 和文件声誉

- 更快地阻止新出现的威胁

- 丰富下游分析

更快

缩短整体分诊时间

透明

以更清晰的视野守护关键环境

SBOM软件 物料清单)

Secure 软件 Supply ChainSecure

- 管理与开放源码软件 (OSS)、第三方组件和依赖性相关的风险

- 确保代码库的透明度、安全性和合规性

18,400

2021 年在生产代码中发现漏洞

13.62%

漏洞基于文件

File-Based Vulnerability Assessment

在安装之前检测应用程序漏洞

- 安装前检查软件是否存在已知漏洞

- 在设备静止时扫描系统,查找已知漏洞

- 快速检查运行中的应用程序及其库是否存在漏洞

3M+

从有源设备收集的数据点

30K+

附带严重性信息的相关 CVE

原产国

即时检测文件的地理来源

- 检测上传文件的地理来源,包括 PE、MSI 和 SFX(自解压压缩包)

- 自动分析数字指纹和元数据,识别受限地点和供应商

避免合规罚款

追踪文件和可移动媒体的来源

保护您的基础设施。立即安排 Metascan

Multiscanning 演示

请填写表格,我们将在 1 个工作日内与您联系。

全球2,000+企业信赖之选。