在网络安全领域,威胁不断演变,因此需要先进的防御机制。Securonix 威胁实验室报告的"meme4chan "事件就证明了这一点,该事件利用了CVE-2022-30190 Follina 漏洞--而不是宏,将文档武器化并投放混淆的 Power Shell 脚本,主要目标是位于德国的制造业、酒店业、医疗保健公司和其他商业实体。

尽管威胁随时间不断演变,Deep CDR™ 技术仍能为无宏办公文件攻击提供强有力的防护。本文将详细阐述其工作原理。

了解威胁

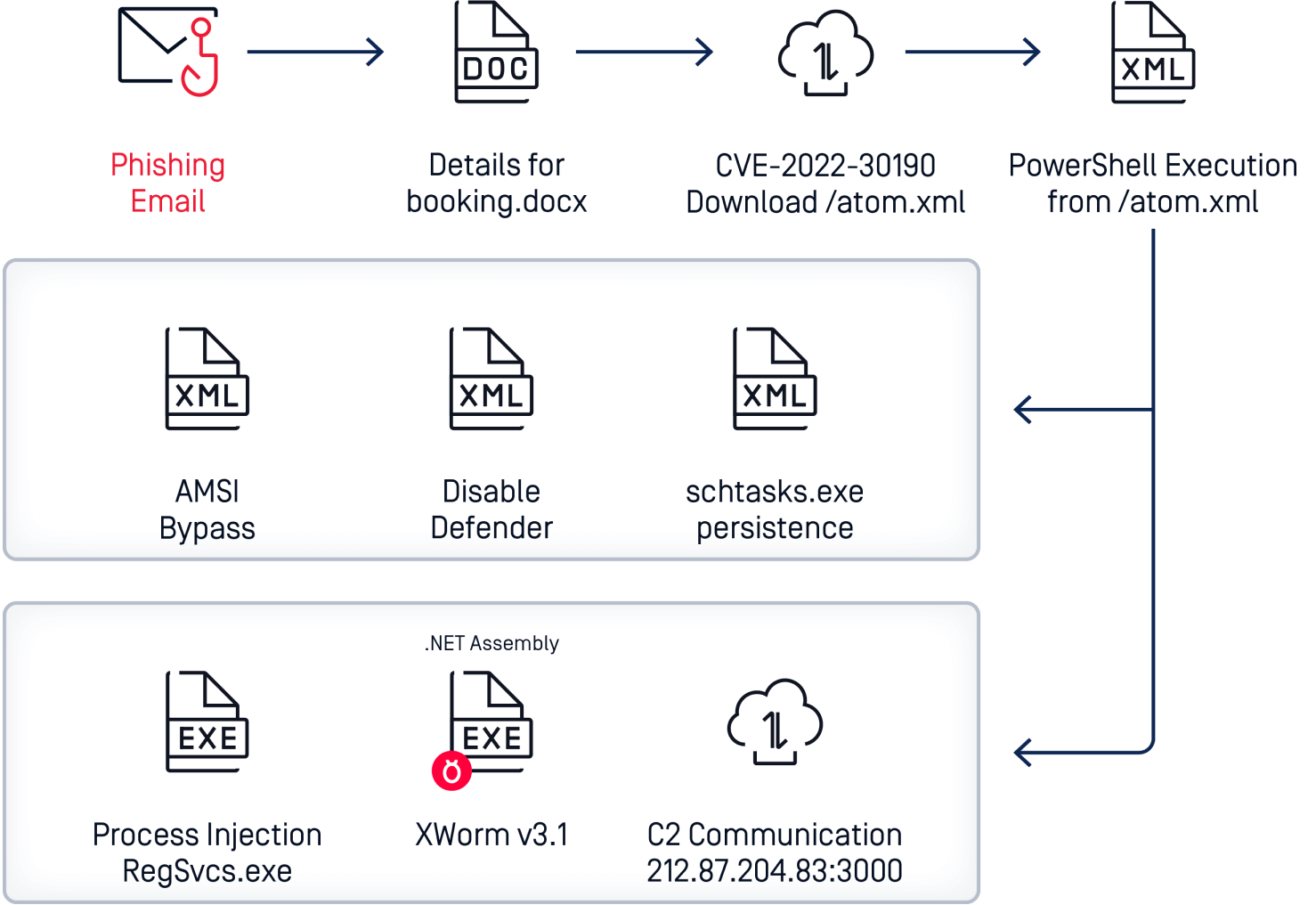

微软的产品现在默认阻止宏,以防止基于宏的攻击。然而,此举导致了一种策略上的变化,即攻击者转而利用基于零日漏洞的技术来实施其恶意意图,从而使这些伪装的 Office 文件成为一种可以在不被发现的情况下渗透网络的重大风险。在 meme4chan 攻击中,攻击者首先发送一封带有恶意 Office 文件附件的钓鱼电子邮件,打开后会利用 Microsoft Office 文件中的一个漏洞。该漏洞允许文件中的嵌入对象执行包含恶意有效载荷的 PowerShell 代码。这最终会绕过恶意软件扫描程序,禁用 Microsoft Defender,并最终执行名为XWorm 的恶意蠕虫。

对于传统的电子邮件安全解决方案来说,这种攻击是无法检测到的,因为它不依赖于宏,而宏是一种常见的众所周知的攻击模式。OPSWAT Email Security 解决方案提供了应对风险和防止类似攻击的关键功能。

Deep Content Disarm and Reconstruction Deep CDR™技术)

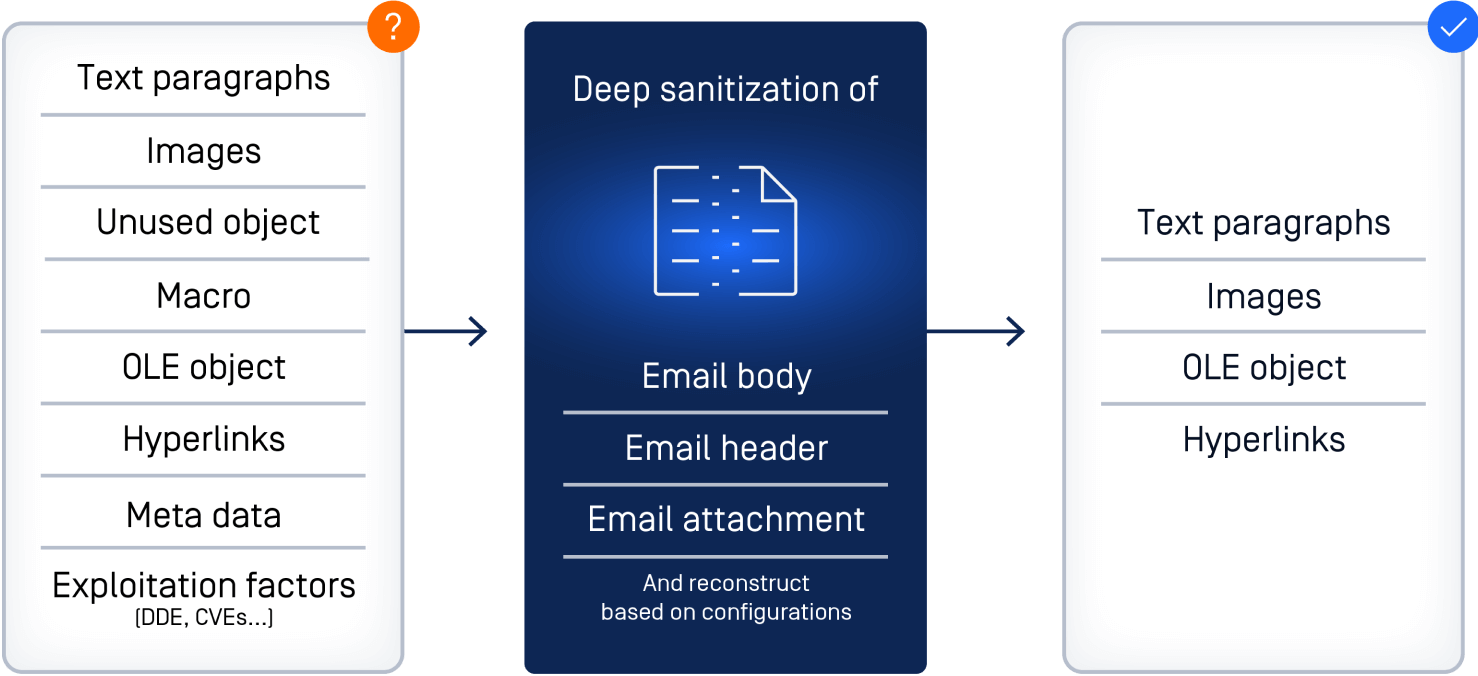

深度CDR™技术堪称强有力的防护手段。这项主动防御技术通过将文件拆解为组件,主动"解除"所有有害活动对象的武装,无论已知威胁与否,均能清除或净化嵌入对象、脚本和宏等潜在恶意元素。该技术确保文档内的任何恶意内容在激活前即被中和,从而有效阻断威胁。

一旦移除活动内容,Deep CDR™ 技术便会将文件还原至原始格式,在确保安全状态的同时维持其可用性。通过对每个文件进行安全净化,Deep CDR™ 技术保障业务运营无缝延续,且不损害安全防护。

MetaDefender Email Security MetaDefender 应用深度CDR™技术的优势

Deep CDR™ 技术在对抗无恶意宏办公文件方面的有效性源于:

- 主动防护:Deep CDR™ 技术不依赖已知的威胁特征或模式,而是主动解除所有活动内容的威胁,在潜在威胁造成危害之前将其消弭。

- 保留可用性:Deep CDR™ 技术在对文件进行净化处理后,能完整重建其功能,确保业务连续性不受影响。

- 全面防护:Deep CDR™ 技术可对多种文件类型进行深度清理,包括密码保护的压缩文件——这正是恶意有效载荷的另一种常见传播方式。

综上所述,meme4chan等无宏办公文件攻击的兴起,凸显了实施先进主动式邮件安全防护措施的必要性。Deep Content Disarm and Reconstruction Deep CDR™)OPSWATEmail Security 中的先进威胁防御技术,通过对120余种文件类型及邮件进行恶意活动内容净化,有效抵御利用未知漏洞和零日漏洞的攻击者。该技术确保您的组织邮件安全体系能够应对日新月异的网络威胁态势。