针对关键基础设施系统的威胁持续增加,各组织都在不断尝试通过全面的网络安全解决方案来应对不断变化的威胁环境,无论是在信息技术(IT )方面还是在运营技术(OT)方面。

随着网络安全市场的不断整合,在为核心网络安全系统选择供应商之前做一些准备工作非常重要。采用系统化的方法将有助于您在做出来年预算决策时,确保所选择的产品和服务符合贵组织的网络安全和风险缓解战略。在探讨关键考虑因素之前,您需要确保您的网络安全目标和战略在内部保持一致。

从对齐开始

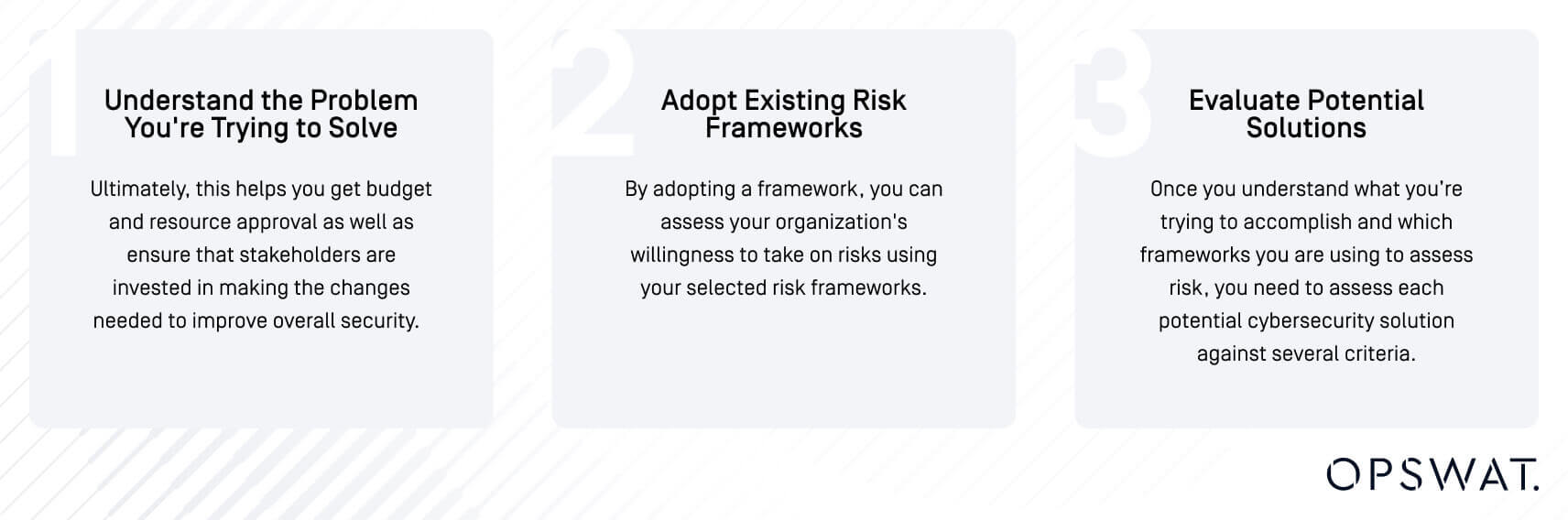

在开始选择核心网络安全系统之前,必须进行内部协调,这有几个重要原因;让我们来探讨实现这一目标的三个步骤。

步骤 1.了解您要解决的问题

步骤 2.采用现有的风险框架

风险框架为您提供了识别和评估网络安全风险的系统方法,帮助您识别组织面临的所有潜在风险。许多法规要求您实施基于风险的网络安全方法,因此采用风险框架可以帮助您证明符合这些法规。

您可以利用许多既定的风险框架,如美国国家标准与技术研究院(NIST)风险管理框架、《2014 年联邦信息安全现代化法案》(FISMA 2014)、支付卡行业数据安全标准 (PCI DSS)和互联网安全中心(CIS)控制措施。所有这些框架都能帮助您识别风险、确定风险的优先级和量化风险。通过采用一个框架,您可以利用所选风险框架评估组织承担风险的意愿。

步骤 3.评估潜在解决方案

一旦了解了您想要实现的目标以及您正在使用哪些框架来评估风险,您就需要根据几个标准来评估每个潜在的网络安全解决方案:

- 验证所公布的产品或服务功能是否与实际性能相符

- 确保产品或服务符合您的预算限制

- 通过第三方风险评估,核实供应商的稳定性和可靠性

- 考虑易用性、实施和整体可用性

- 评估产品或服务与现有工具和流程的整合程度

通过这三个步骤,可以帮助您获得内部协调,并帮助您开始缩小潜在网络安全系统的范围,使其满足您的特定需求和要求。不过,鉴于网络安全市场在过去几年中发生了巨大变化,您还需要花一些时间考虑其他因素。

选择Core 网络安全系统的考虑因素

精心设计和实施的深度防御网络安全系统可以帮助您保护组织的数据、系统和人员免受各种攻击,包括数据泄露、恶意软件感染和拒绝服务攻击;所有这些攻击都可能导致重大经济损失、声誉受损、业务运营中断等。网络安全系统对于保护企业免受网络威胁至关重要,因此会对企业的底线产生重大影响。在选择解决方案时,以下八个考虑因素应放在首位:

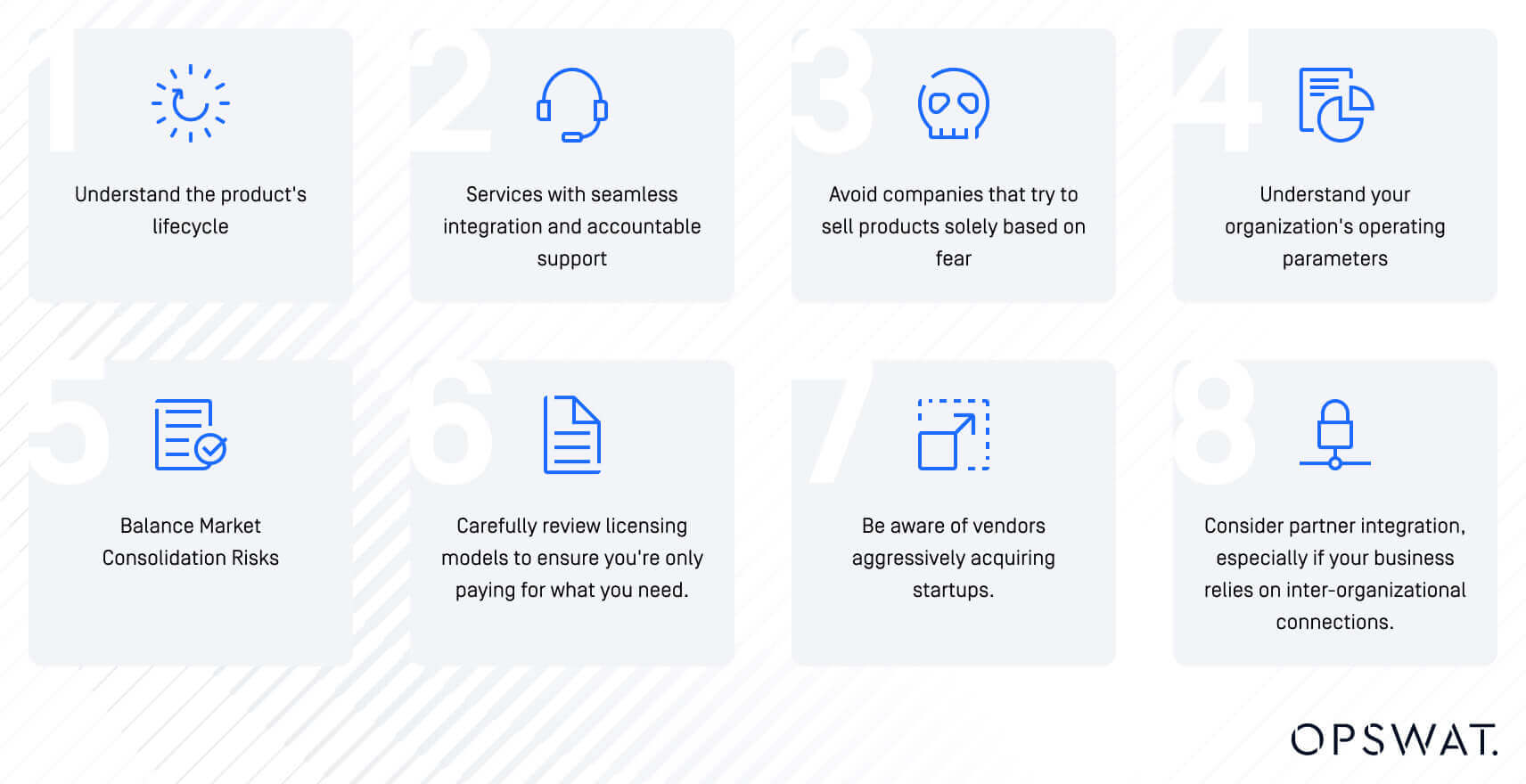

1.产品生命周期

了解产品的生命周期,包括关键的里程碑,如发布日期、销售结束、支持结束和寿命终止。这些知识对于长期规划至关重要。投资一个有过期日期的解决方案是没有意义的,所以要弄清楚它是否有过期日期。

2.评估服务和支持的整合情况

确保您选择的任何服务都能与现有团队无缝集成。他们应该成为您自己团队可以依赖的延伸,并以服务级别协议(SLA)和体验级别协议(XLA)为后盾。您不希望依赖那些没有内在责任感的服务提供商来在事故发生时为您提供支持。

3.防范恐惧型销售策略

对那些仅凭恐惧就试图销售产品的公司要保持警惕,这在网络安全领域非常普遍。当销售人员使用高压语言制造紧迫感和恐惧感时,一定要持怀疑态度。自己对产品和服务进行研究,然后再做决定。重点关注那些能带来实际投资回报并切实提高安全性和降低风险的解决方案。

4.了解您的业务参数

了解企业的运行参数(如 RTO 和 RPO)至关重要。您还需要考虑预算、需要满足的法规、公司的可能增长以及IT 基础设施。这些知识可以简化决策过程,使您能够淘汰那些现在和将来都无法满足您要求的供应商。

5.平衡市场整合风险

考虑市场整合这把双刃剑。较少的供应商可以简化管理并减少与合作伙伴的互动,但如果发生重大事故,它们也可能带来较高的风险。考虑那些创新记录良好、财务稳定、声誉良好、开放且具有互操作性的供应商,以便在必要时更容易更换。贵组织的风险承受能力在这一决策中起着至关重要的作用。

6.严格审查许可模式

仔细审查许可模式,确保只为所需付费。许可模式会对解决方案的灵活性、成本和可扩展性产生重大影响。不要选择捆绑式产品,除非它们在成本上具有竞争力,并且符合你更广泛的目标。

7.供应商采购模式

注意积极收购初创企业的供应商。这种收购会影响定价和捆绑,从而影响您的选择。它还可能导致产品、支持和定价的变化,以及意想不到的整合挑战。在某些情况下,由于这些收购模式,选择大型企业可能是不可避免的。

8.合作伙伴一体化

合作伙伴整合有可能改善您的网络安全状况,因为它可以让您获得更多的安全解决方案和专业知识,通过最大限度地减少您需要购买和管理的解决方案数量来降低成本和提高效率。权衡合作伙伴集成的价值,特别是如果您的业务依赖于组织间的联系。选择符合行业标准的产品或服务可以简化这些互动。

您的研究就是您的指南

随着网络安全市场的紧缩,企业在选择核心网络安全系统之前,必须经过深思熟虑的调查阶段。确保内部网络安全目标和战略的一致性是这一过程的关键部分。在此基础上,确保采取系统的方法来评估潜在的供应商,以确保您的最终选择与您的总体网络安全、风险缓解和整体业务目标相一致。这种方法可简化选择过程,并在您做出决策和最终确定 2024 年预算时为您的组织定位。它将帮助您做出以数据为导向的网络安全投资决策,无论从现在还是从长远来看,都将使您的企业整体受益。

有兴趣了解OPSWAT 如何支持您的IT 和 OT 安全战略?