在OT 网络安全战略中,传统防火墙是最常部署和依赖的防御层之一。然而,认为只要有防火墙就能保证安全的想法是错误的。防火墙虽然被设计为守门员,但并不能避免漏洞。在本博客中,我们将讨论七个具体实例,在这些实例中,防火墙的存在虽然被视为安全策略的关键,但却无意中成为威胁行为者未经授权访问网络的途径。

什么是 CVE?

CVE,即 "通用漏洞和暴露",是软件、硬件或固件中安全漏洞或弱点的标准化标识符。CVE 用于唯一标识和跟踪这些漏洞,使组织、安全研究人员和供应商更容易共享有关安全问题的信息,并协调他们为缓解这些问题所做的努力。

影响防火墙的 7 个著名 CVE

3580

描述:在 Cisco Adaptive Security Appliance (ASA) 软件 和 Cisco Firepower Threat Defense (FTD) 软件 的網絡服務介面發現漏洞:在 CiscoAdaptive Security Appliance (ASA)软件 和 Cisco Firepower Threat Defense (FTD)软件 的 Web 服務介面發現漏洞。

潛在損害: 此漏洞可讓未經認證的遠端攻擊者執行目錄遍歷攻擊,從而讀取目標系統上的敏感檔案。

連結: CVE-2020-3580

1579

說明在 8.1.10.和 9.0.0.

之前的 Palo Alto Networks PAN-OS 發現漏洞:远程攻击者可利用此漏洞执行任意操作系统命令,从而完全控制受影响系统。

链接: CVE-2019-1579

6721

說明在 SonicWall 的 SonicOS 發現漏洞。

潛在損害:远程攻击者可通过特制的碎片数据包利用此漏洞导致拒绝服务 (DoS),影响系统可用性。

链接: CVE-2018-6721

5638

描述Apache Struts 2 2.3.32 之前版本和 2.5.x 2.5.10.1 之前版本中存在漏洞。

潜在危害:攻击者可利用此漏洞通过伪造的 Content-Type 值执行远程命令执行攻击,可能导致数据泄露或进一步的网络利用。

链接: CVE-2017-5638

0801

說明在某些 Cisco ASA 產品上執行的 Cisco ASA软件 發現漏洞。

潜在危害:遠端攻擊者可利用此漏洞執行任意程式碼或導致系統重新載入,可能導致系統受損或停機。

链接: CVE-2016-0801

CVE-2014-0160(心脏出血)

描述: OpenSSL TLS 心跳扩展存在严重漏洞: OpenSSL TLS 心跳扩展中的一个严重漏洞。

潜在危害: 心脏出血漏洞允许攻击者读取受脆弱版本 OpenSSL 保护的系统内存,可能导致密码、私钥等敏感信息泄漏。

链接: CVE-2014-0160

4681

描述更新 7 前的 Oracle Java 7 受影響的漏洞。

潜在危害:允许攻击者通过与 ReflectionAPI 相关的载体远程执行任意代码,可能导致系统受控。

链接: CVE-2012-4681

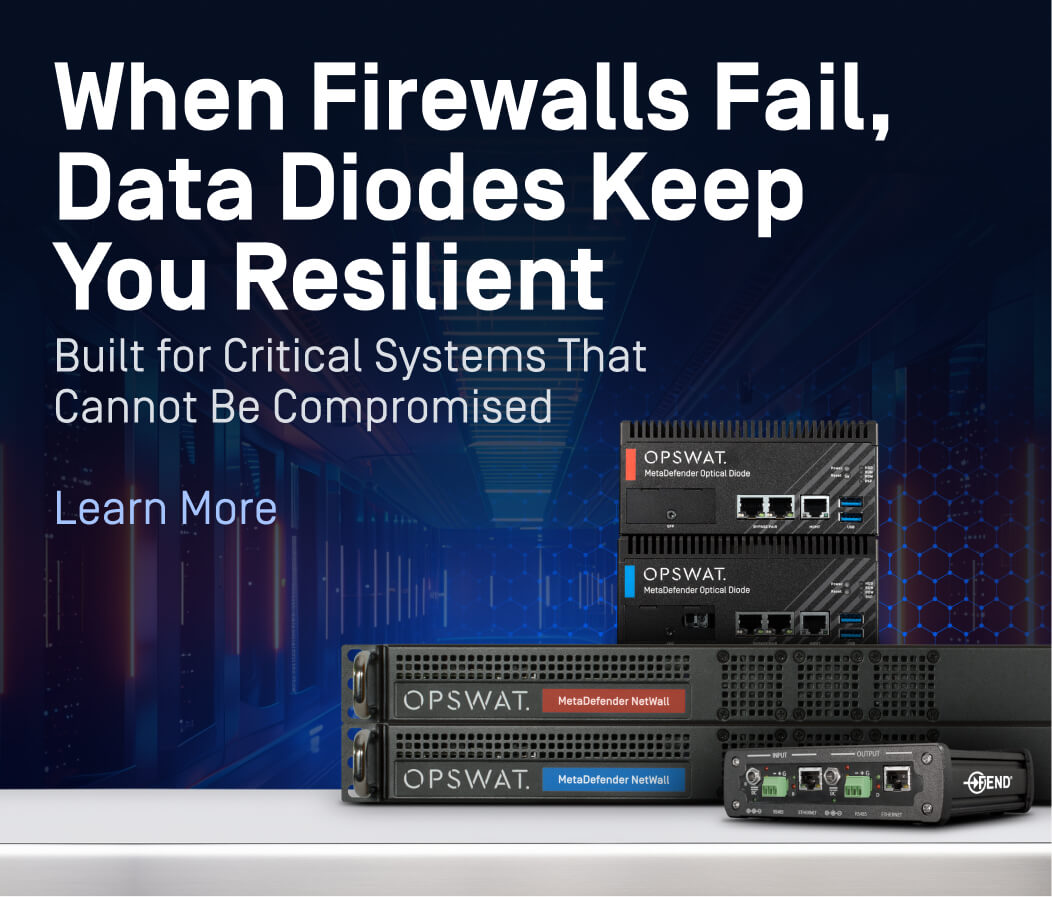

无懈可击OT 网络安全

传统防火墙在构建组织的 OT 安全框架方面仍然发挥着重要作用,了解并解决其固有的漏洞仍然至关重要。但显而易见的是,虽然防火墙决不会过时,但仅靠防火墙的保护并不足以抵御新出现的威胁。以 DMZ 中的Unidirectional Security Gateway 或数据二极管为中心,建立真正的深度防御战略,确保数据只能单向传输。这种物理执行意味着数据可以被发送出去,而不会受到恶意数据或命令进入的威胁。在这种情况下,即使存在软件漏洞,这些安全网关的物理特性也能对威胁实施外围防御,隔离网络风险。