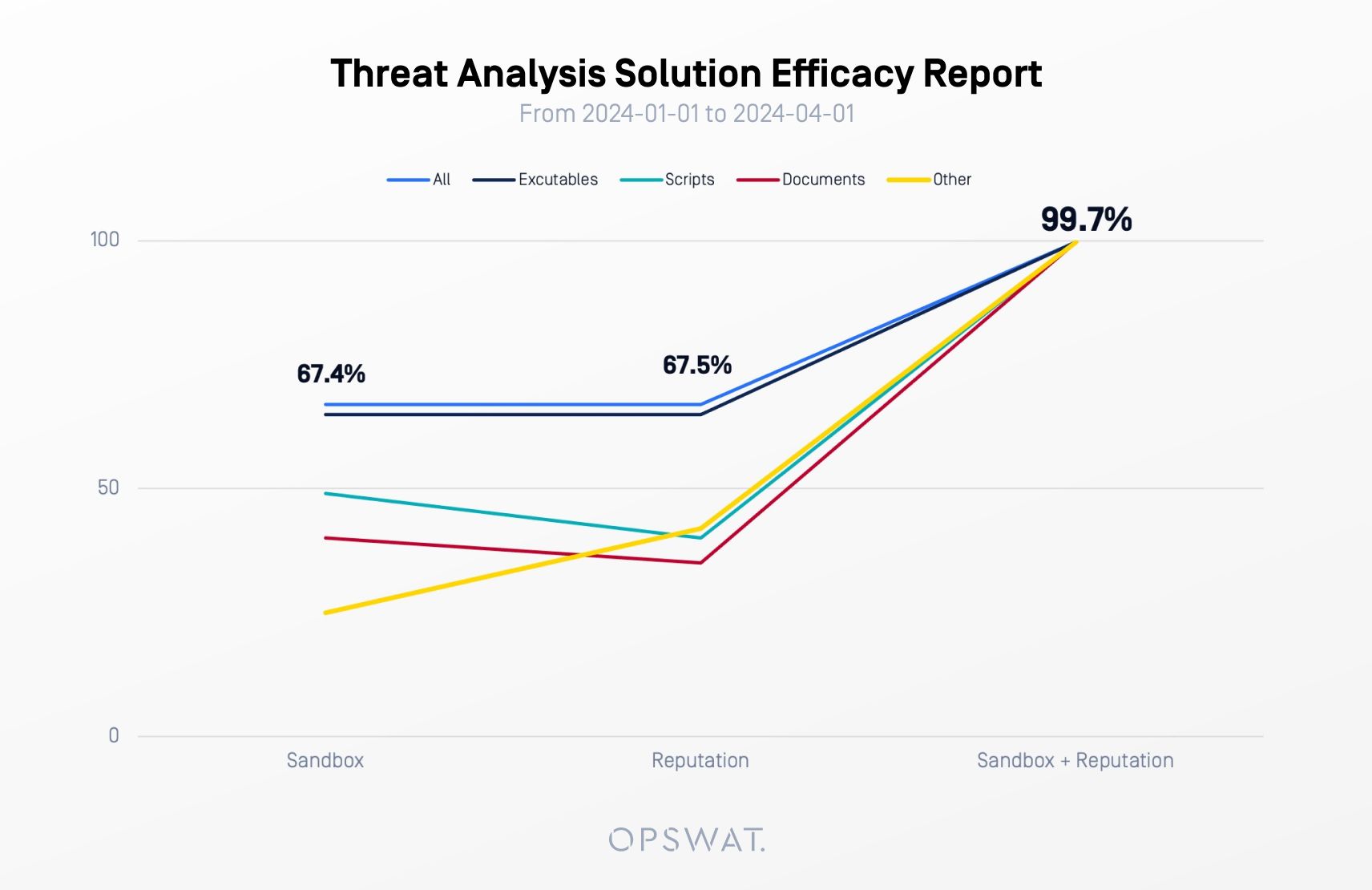

我们非常激动地推出网络安全韧性领域的最新里程MetaDefender v2.0.0。此次发布不仅带来了焕然一新的用户界面,还新增了多项强大功能,使MetaDefender 有效率提升至近 100%——整体提升幅度超过 30%。

Filescan.io 的新用户体验设计向前迈进了一大步,将美感与增强的功能融为一体。新的、反应更快的用户界面以用户至上为中心,并为新功能奠定了面向未来的基础。

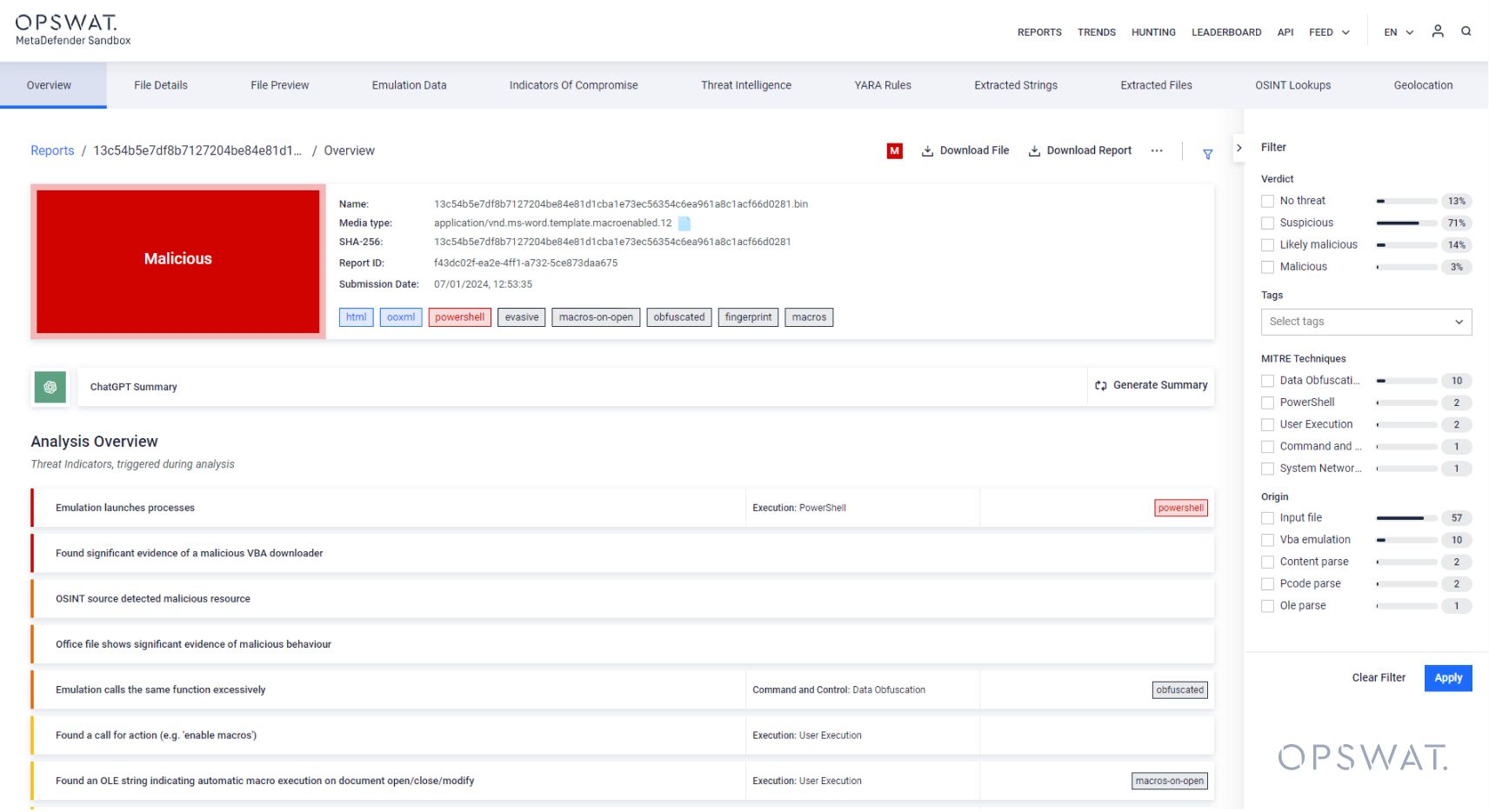

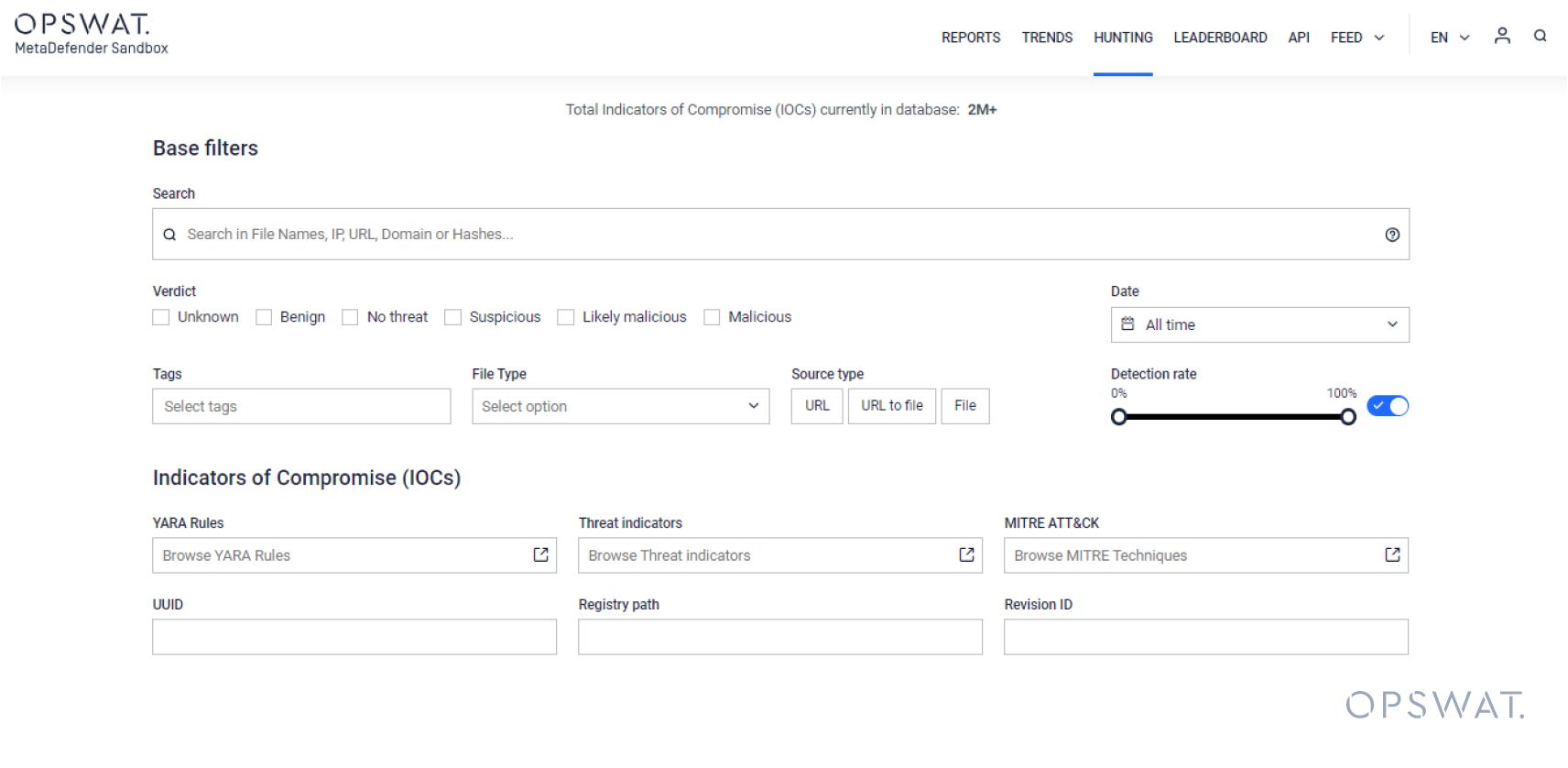

新的简化用户界面

1.干净清爽的用户界面,统一的OPSWAT 外观和焕然一新的报告设计。可对最有趣的指标进行过滤,以便用户关注最重要的信息。

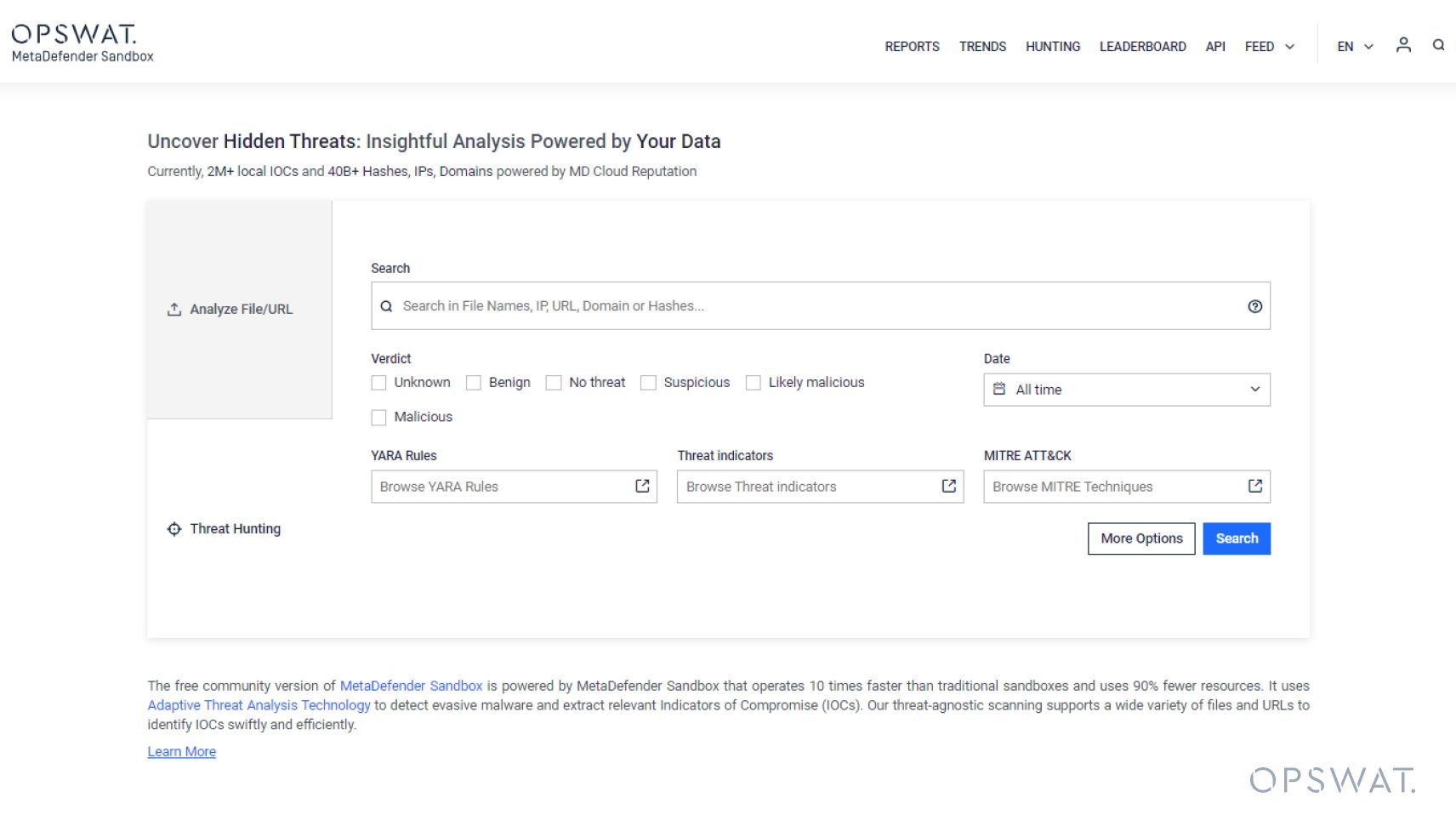

2.在主页上提供威胁猎取和分析功能,并简化了导航功能,使用起来非常方便。

威胁猎取者可以轻松访问带有最常用过滤器的简化版威胁猎取页面。该页面使用方便,新增了名称、IP、域和哈希值的组合搜索字段。许多过滤器允许多个值,YARA 规则的过滤器更加复杂和精确,此外还有威胁指标和 MITRE ATT&CK 技术和战术。

支持Sandbox 在脱机系统上安装

以前,Sandbox 安装需要互联网连接,但现在可以使用预制安装包* 在脱机系统上运行安装过程。

离线安装程序的功能和优点Sandbox

谁能从Sandbox v.2.0.0 中获益?

针对 MSI、LNK、AutoIT 和 ODF 文件的增强型元数据和行为信息提取功能

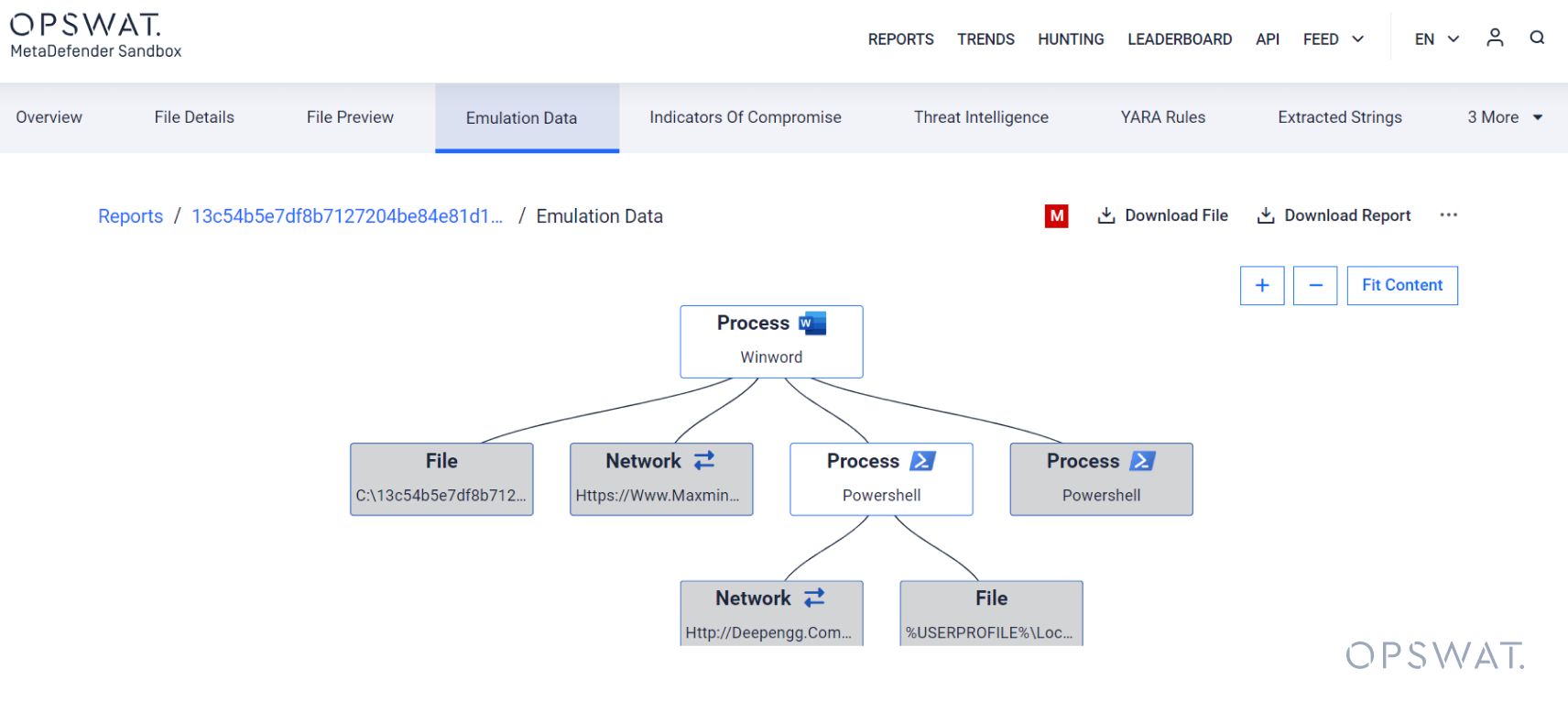

随着恶意软件作者的不断创新,通过 MSI 安装程序和 LNK 快捷方式等更复杂的方法分发恶意代码已变得越来越普遍。传统的沙盒环境可能无法提取所有信息并完全处理这些文件类型,从而导致威胁检测和分析出现漏洞。

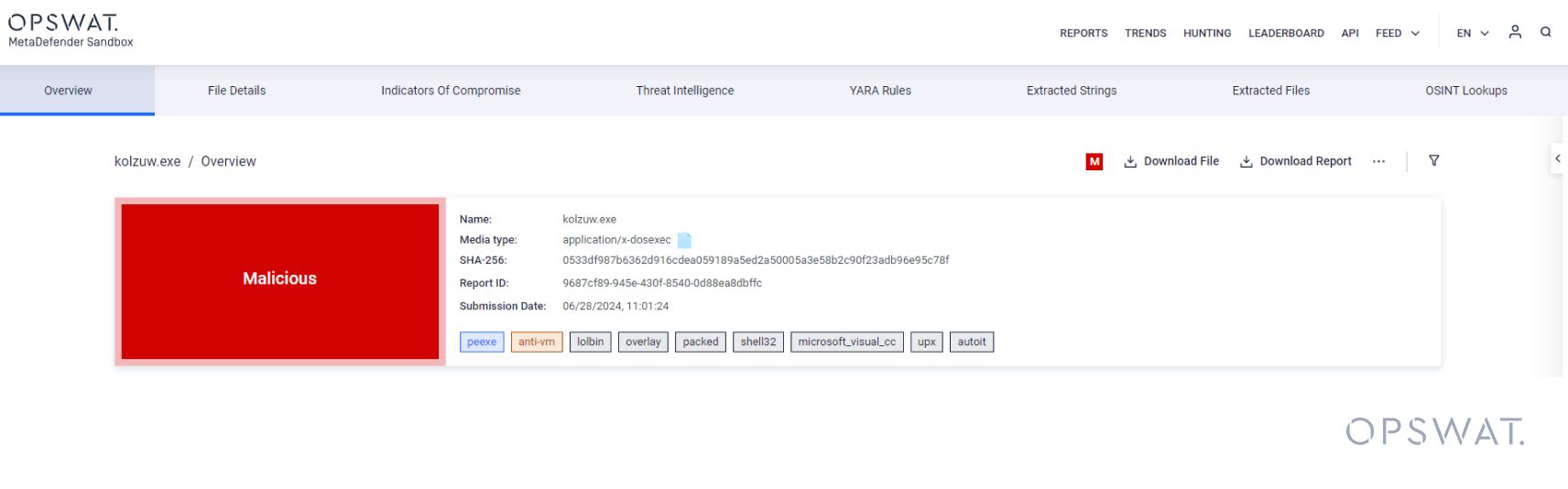

本例演示了如何为根输入文件应用相应的 AutoIT 标记:

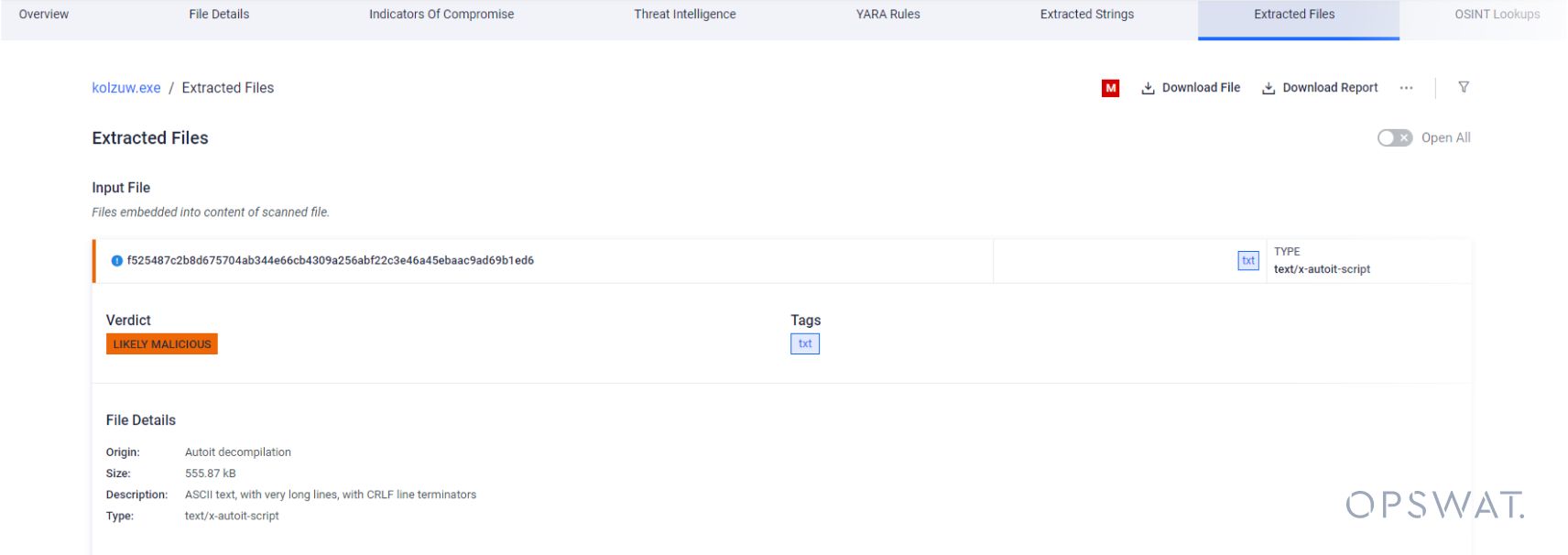

然后,我们可以看到 AutoIT 脚本从同一个 PEEXE 输入文件中提取并反编译为纯文本:

改进已支持文件类型的指示器和检测功能

在众多新指标中,我们加入了 Office 文档图标与 PEEXE 图标之间的相似度匹配功能。攻击者常试图通过使用文档图标和文件扩展名来伪装可执行文件类型。现在MetaDefender 会基于 Dhash(一种专为图像设计的相似度哈希算法)对可执行文件中使用的此类图标进行标记。

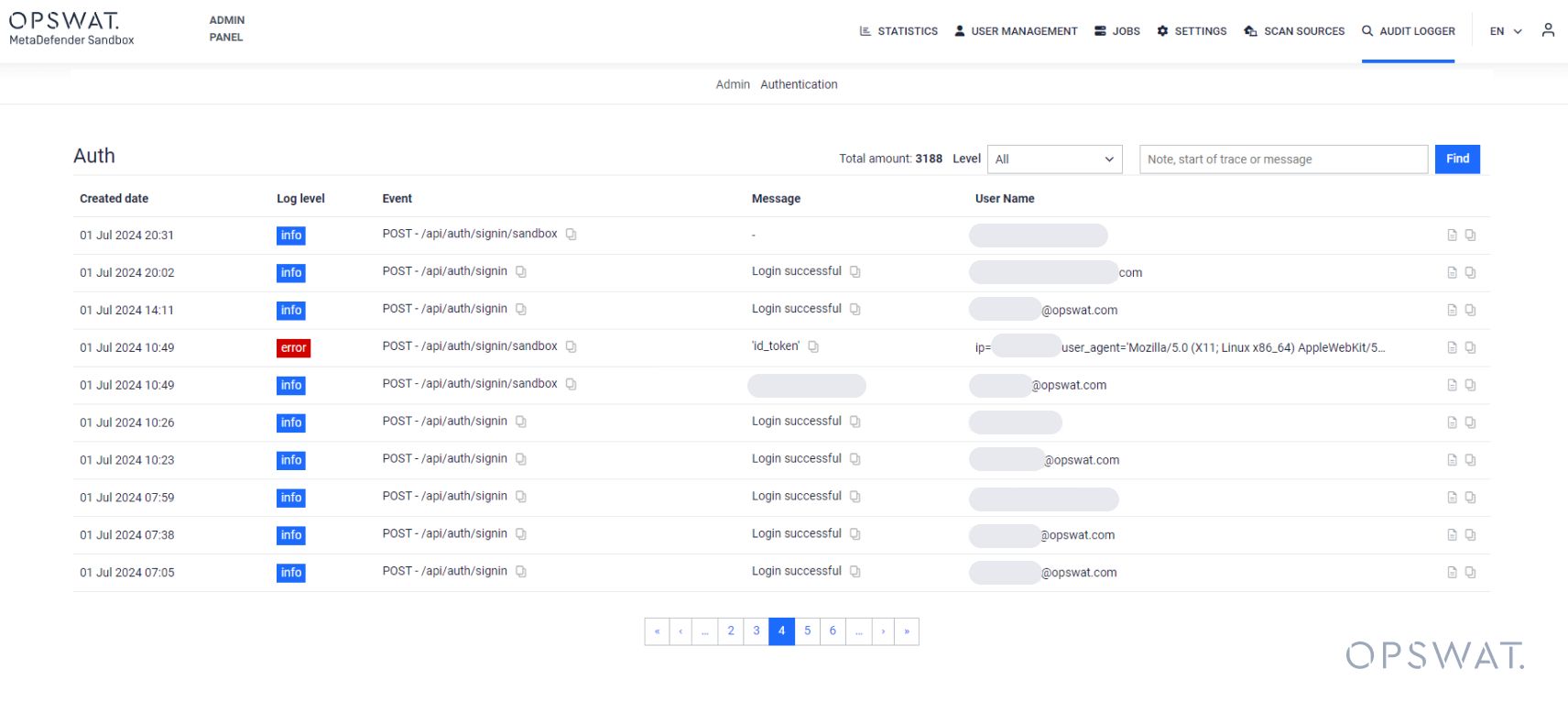

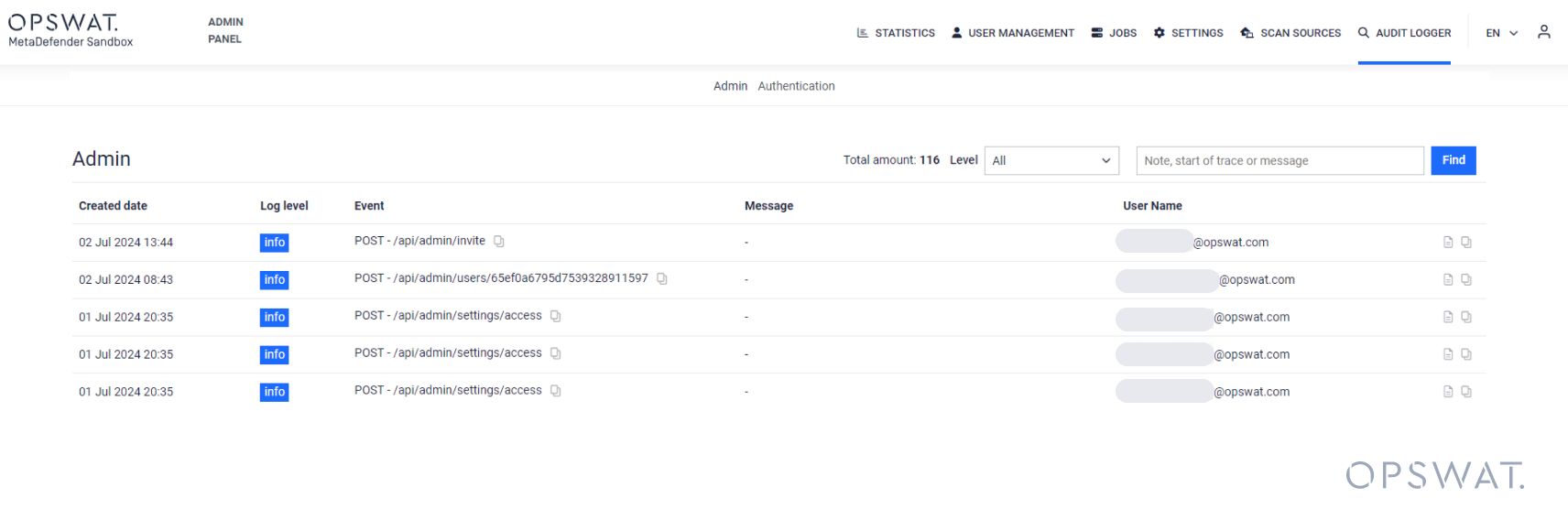

管理员设置和用户身份验证的审计日志框架

新的审计日志功能可捕捉系统中发生的事件。这些事件包括设置更改、登录和注销,以及操作成功或失败的登记。审计记录器会捕获事件、对事件负责的用户、出错时的错误信息,以及相关的前后状态。

审计日志类型

审计日志有多种类型,每种类型记录系统特定组件的事件。

管理设置

管理员审计日志记录在管理面板上发生的任何事件,包括更改设置;创建、修改或删除用户或组等。

用户认证

身份验证审计日志记录器会记录任何登录和注销事件。