行业背景与威胁格局

根据 ENISA 的《2024 年欧盟网络安全状况报告》,在整个 2023 年和 2024 年期间,欧盟经历了网络事件的持续上升,其中勒索软件和 DDoS(分布式拒绝服务)攻击占报告事件的一半以上。

这些攻击的目标往往是 NIS2 指令认为必不可少的基础设施,如电信运营商,它们的中断会破坏国内和跨境服务的稳定。

世界经济论坛报告指出,由于各种风险相互交织,网络安全的复杂性正在上升,其中包括

- 分散的全球监管要求

- 供应链相互依赖性不断增强

- 人工智能驱动的网络犯罪,包括网络钓鱼和深度伪造

对实时数据交换、安全合作伙伴集成和不间断服务的依赖造成了持续的威胁。电信公司需要的不仅仅是一般的文件处理工具,还需要提供不间断的服务以及与外部合作伙伴的安全协作。

这家电信公司认识到,必须精确管理跨分段环境的文件传输。对他们来说,合规义务、操作差异和文件传播恶意软件的威胁使得传统的 "一刀切 "模式无法满足需要。

以安全地文件传输技术降低安全与法规遵循风险

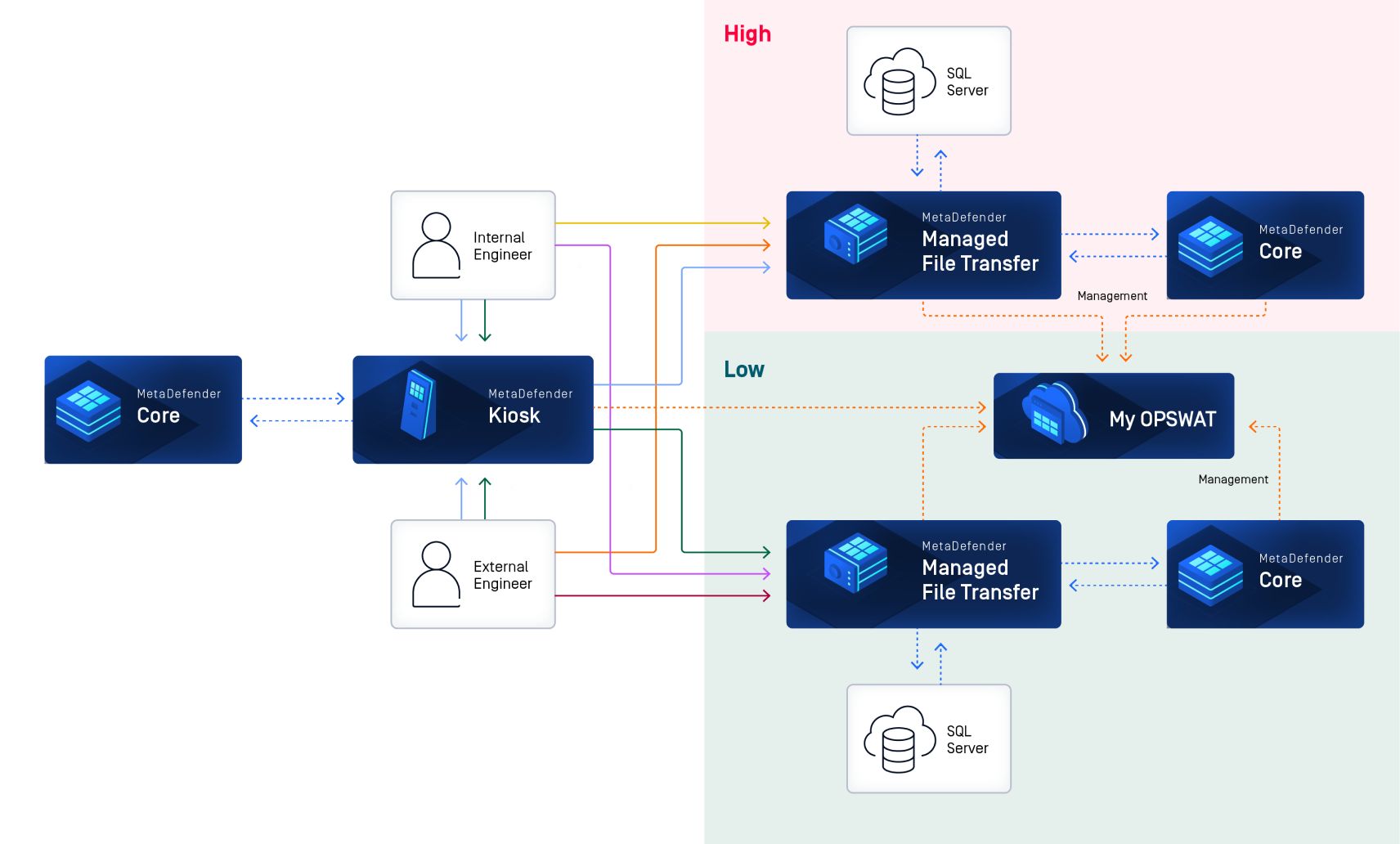

组织的核心业务在很大程度上依赖于文件在内部系统、员工设备和外部业务合作伙伴之间的及时、符合政策的移动。这些文件传输跨越不同安全级别的环境,从第三方用户门户到受保护的管理工作站。

一个关键的操作要求是,在不影响威胁防范、可审计性或监管合规性的情况下,促进分段式低安全性和高安全性环境之间的双向文件流。

3 促使做出决定的主要需求:

确保符合政策的转账

需要在低安全性和高安全性环境之间传输的文件,前提是它们满足预先配置的安全性和路由条件

跨分段网络管理数据流

传输必须支持从低到高(外部到内部)和从高到低(内部到外部)两个方向

支持各种业务用例

不同的功能需要不同的文件传输工作流程,并具有特定的政策控制和路由条件

因此,该组织寻求一种新的解决方案,能够应用过滤规则,确保在每个区域边界进行一致的扫描,并简化对元数据驱动决策的控制。

NIS2 等合规要求、内部数据管理政策以及电信特定的运营框架都要求提供完整的审计跟踪、细粒度的访问控制以及对未经验证内容的零容忍。

通过在文件传输过程中嵌入安全控制,该组织旨在防止恶意软件和零时差威胁的进入,减少人工干预,并避免意外的数据泄露。

政策驱动的跨网络文件传输控制

为满足这些运营和安全需求,该组织选择了OPSWAT MetaDefender Managed File Transfer MFT)解决方案,并以MetaDefender Core 受控的安全优先文件传输框架。

该部署引入了以关键管理功能为中心的策略驱动设置:MFT MFT 传输的传输策略框架。该框架确保文件只有符合预定义的安全和元数据标准,才能在低安全性和高安全性环境之间同步。

需要注意的是,传输政策框架不同于传输条件。框架代表了一组决定文件是否符合传输条件的策略,而传输条件则是在确认文件符合传输条件后对文件进行路由的方式。每个目标MFT 实例都可以应用自己的条件,从而在统一的管理结构下实现自定义文件路由。

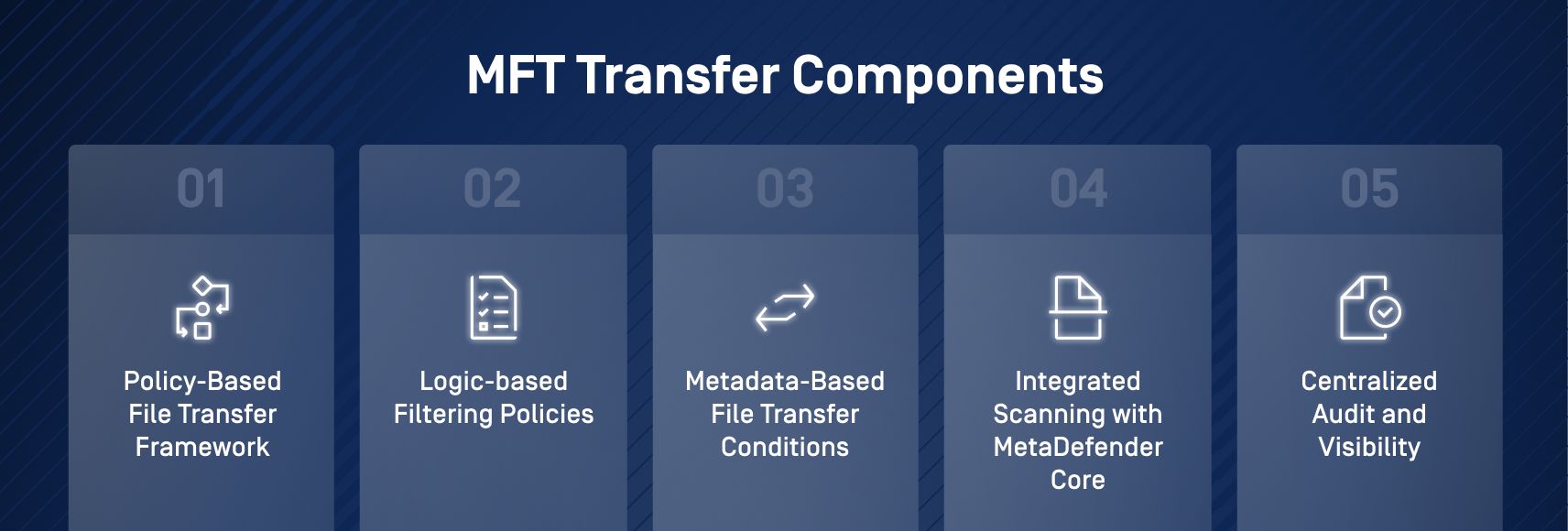

5 个关键要素

1.基于政策的文件传输框架

管理员可使用直观的规则生成器,该生成器支持 "AND"/"OR "逻辑和分组条件集(策略),从而简化了复杂规则的创建,无需编写脚本。

2.基于逻辑的过滤政策

可定制的规则根据文件名、文件大小、类型、群成员、Active Directory、Entra ID 群属性和基于内容的动态路由来决定文件的移动。这可确保文件只发送到适当的目标系统。

3.基于元数据的文件传输条件

路由决策是根据内容分析结果做出的。例如,在使用人工智能识别非结构化文本并将其归入预定义类别对文件进行分析后,只有在适用的传输策略明确允许的情况下,才会将标有 "优先级=高 "属性的文件传输到高安全性目的地。

4.与MetaDefender Core集成扫描功能

每个文件都需经过30多款杀毒引擎、CDR技术及可选沙箱分析的三重检测。这确保了只有经过安全处理且可信的内容才能在分段区域间自由流动。

5.集中审计和可见性

所有转移活动均被记录、可搜索并映射至用户身份,既满足内部审计要求,又符合外部合规义务。

该策略框架将传统的文件传输转变为一个有条件的安全强制流程,可动态响应每个文件的上下文。

应对新兴威胁的尖端安全技术

面对运营复杂性和不断变化的威胁环境的双重压力,该组织决定从被动控制转变为零信任、安全第一的文件传输方法。

部署MetaDefender Managed File Transfer MFT)解决方案,并结合MetaDefender Core,使该组织能够满足不断演变的安全与合规要求,同时避免对关键业务流程造成阻碍。

电信运营商现在不再依赖人工路由、基于电子邮件的交换或通用文件共享平台,而是在一个优先考虑预防、精确性和可审计性的框架内执行文件传输。

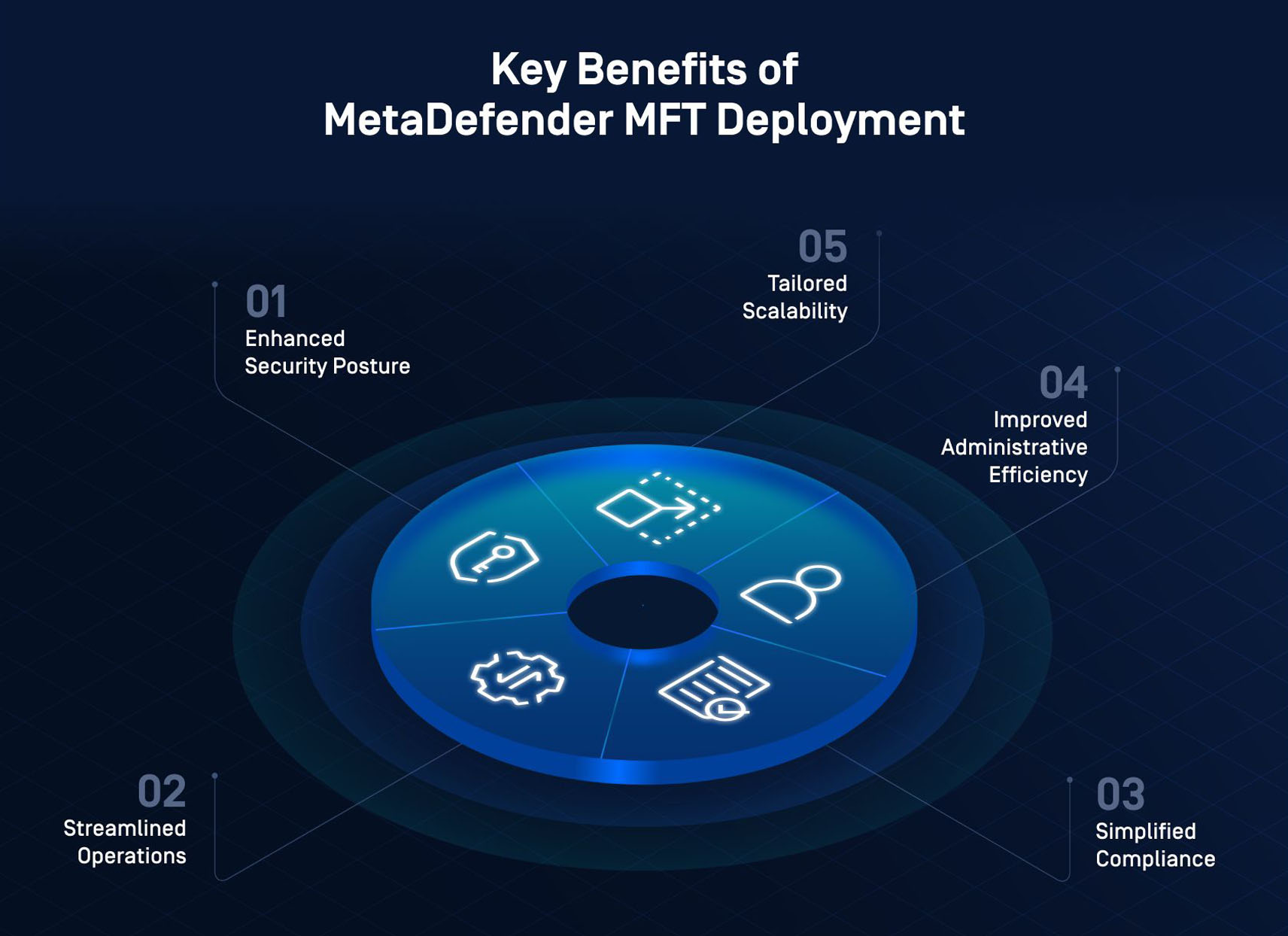

5 项主要成果

1.强化安全态势

文件只有在通过严格的多阶段安全检查(包括 CDR、DLP 执行和基于元数据的验证)后才能传输。这就降低了恶意软件传播、意外泄露和违反政策的风险。

2.精简业务

传输工作流使用嵌入式标签和群组成员身份进行动态路由,无需批量传输、目录轮询或手动处理。细粒度的规则允许实时决策,无需为 IT 团队增加额外开支。

3.简化合规

文件传输受符合部门框架(包括 NIS2 和内部安全标准)的政策管辖。完整的审计跟踪、加密和基于角色的审批可确保每次传输都符合操作和法律要求。

4.提高行政效率

传输策略框架的引入大大减少了系统管理员的工作量。基于逻辑的规则和标记消除了在多个MFT 实例中维护脚本工作流程或管理冗余目标规则的需要。

5.量身定制的可扩展性

现在,每个MFT 目的地都有自己的一套传输条件,使组织能够在新的业务部门或合作伙伴工作流程加入时调整基础设施。这种灵活性允许在不进行重组的情况下实现增长。

将文件安全纳入电信运营

随着威胁行为者的不断演变和监管审查的日益严格,电信服务提供商面临着日益增大的压力,需要在不影响性能和信任的前提下实现文件处理流程的现代化。该机构部署MetaDefender Managed File Transfer MFT)解决方案,标志着其向安全优先的文件治理迈出了战略性步伐。

现在,系统不再是简单地在网络间移动数据,而是根据定义的管理规则对每项事务进行评估、控制和记录。这种方法可确保每次文件移动,无论其来源、方向或目的地如何,都符合威胁防范措施、数据保护任务和操作完整性。

关键系统必须防范零时差威胁和恶意软件。集成的策略驱动型文件传输解决方案对于确保只允许经过验证的内容跨越安全边界至关重要。

了解MetaDefender Managed File Transfer MFT)如何在复杂的低安全性和高安全性环境中增强文件安全性。