Proactive DLP™

可检测、屏蔽和匿名化 125 多种文件格式的敏感数据,助力合规并 执行数据处理政策。

- 敏感数据的保护

- 数据泄露与内部威胁防范

- 法规合规支持

OPSWAT 得到以下机构的信任

支持125多种文件类型

由人工智能驱动

不适合工作场所及不当内容检测

符合HIPAA规定

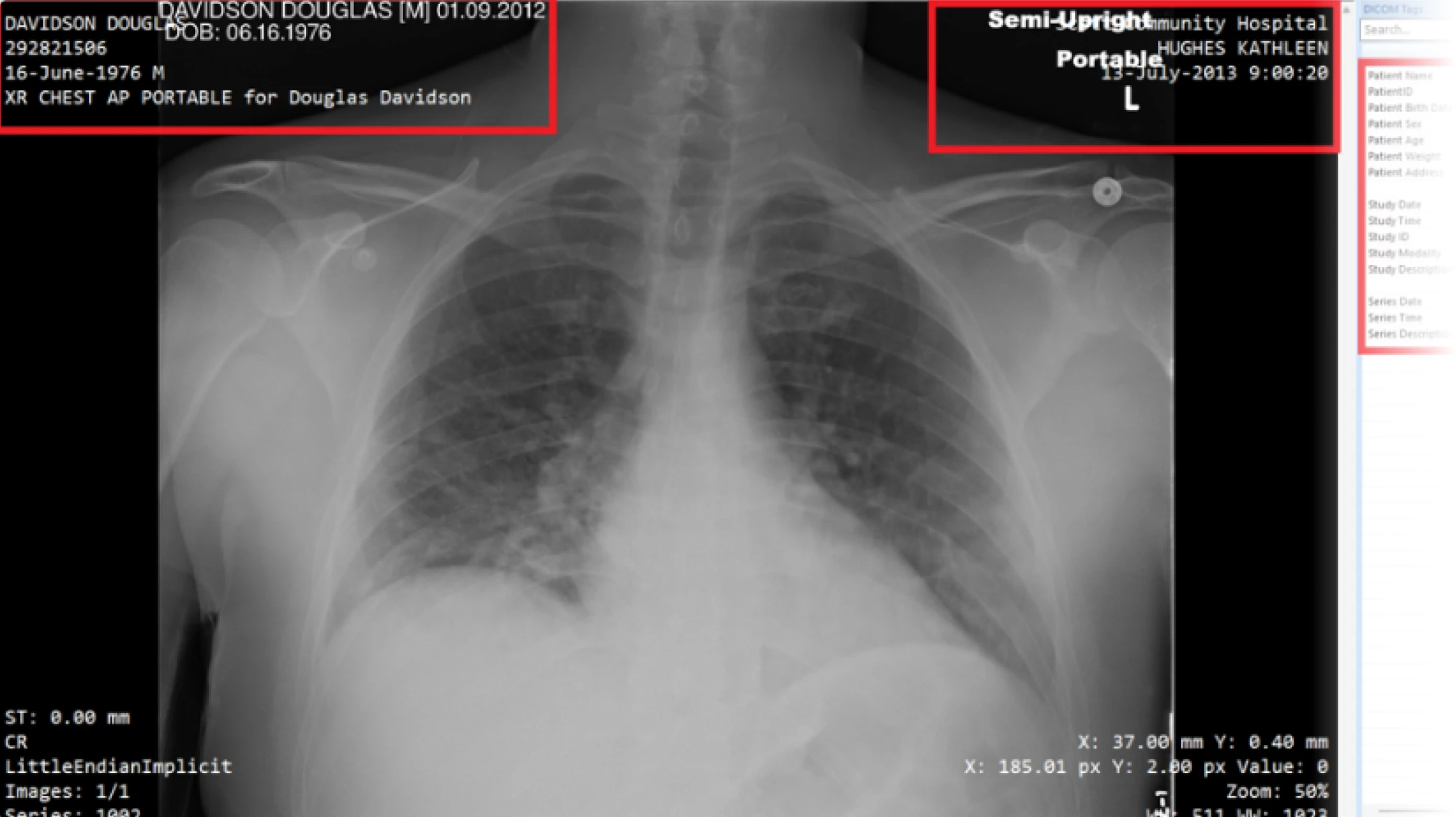

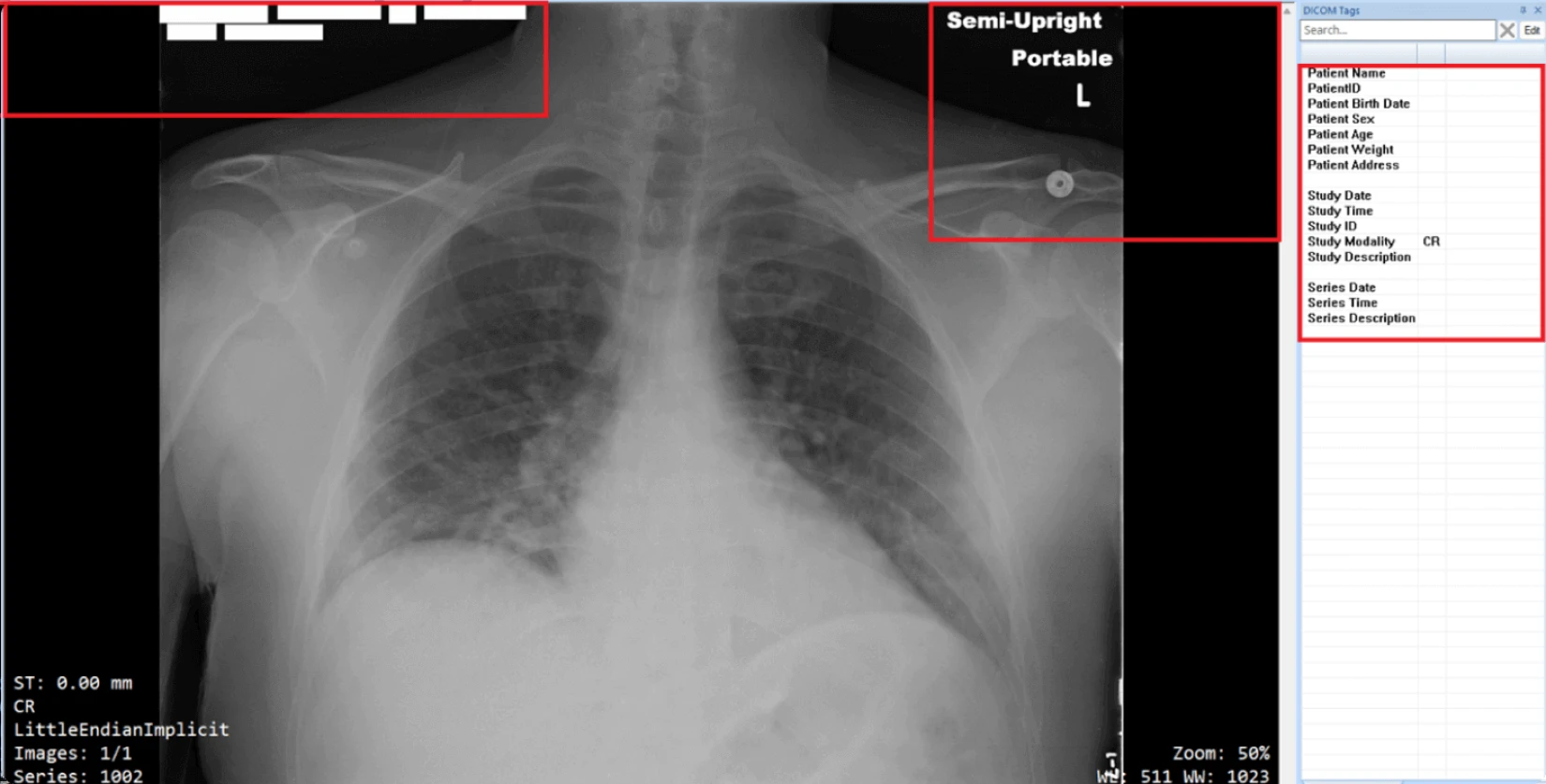

DICOM 匿名化

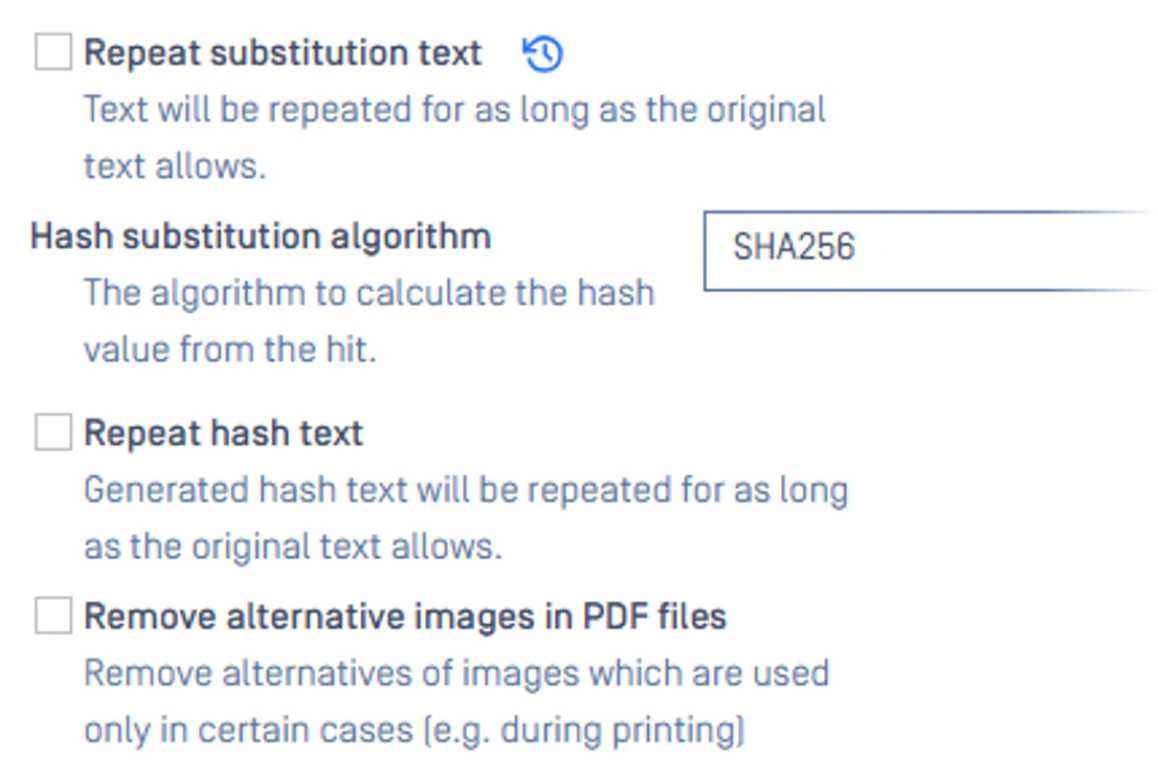

单向哈希

用于敏感数据匿名化

结构化与非结构化数据检测

元数据删除

隐藏的数据。未知的风险。

企业每天都要处理成千上万的文件、电子邮件和数据交换。如果没有深入的检查和策略执行,敏感信息可能会在不知不觉中泄露,从而引发严重的合规和安全风险。

复杂文件中隐藏的敏感数据

敏感或受监管的信息通常存在于文档、图像或档案中,而这些文件在网络中传输时往往未经检查。传统扫描仪可能无法察觉这些潜在风险,从而导致信息意外泄露。

缺乏政策管控

手动或不一致的数据处理政策使得企业政策和监管政策的执行变得困难。组织面临无法遵守《通用数据保护条例》(GDPR)、《健康保险流通与责任法案》(HIPAA)或《支付卡行业数据安全标准》(PCI DSS)等框架的风险,从而导致敏感信息暴露。

内部威胁

大多数数据泄露源于意外共享、访问权限配置错误或其他内部威胁,包括故意滥用数据。如果没有自动化检测和匿名化措施,员工无论是否有意,都可能泄露机密信息。

敏感数据的保护

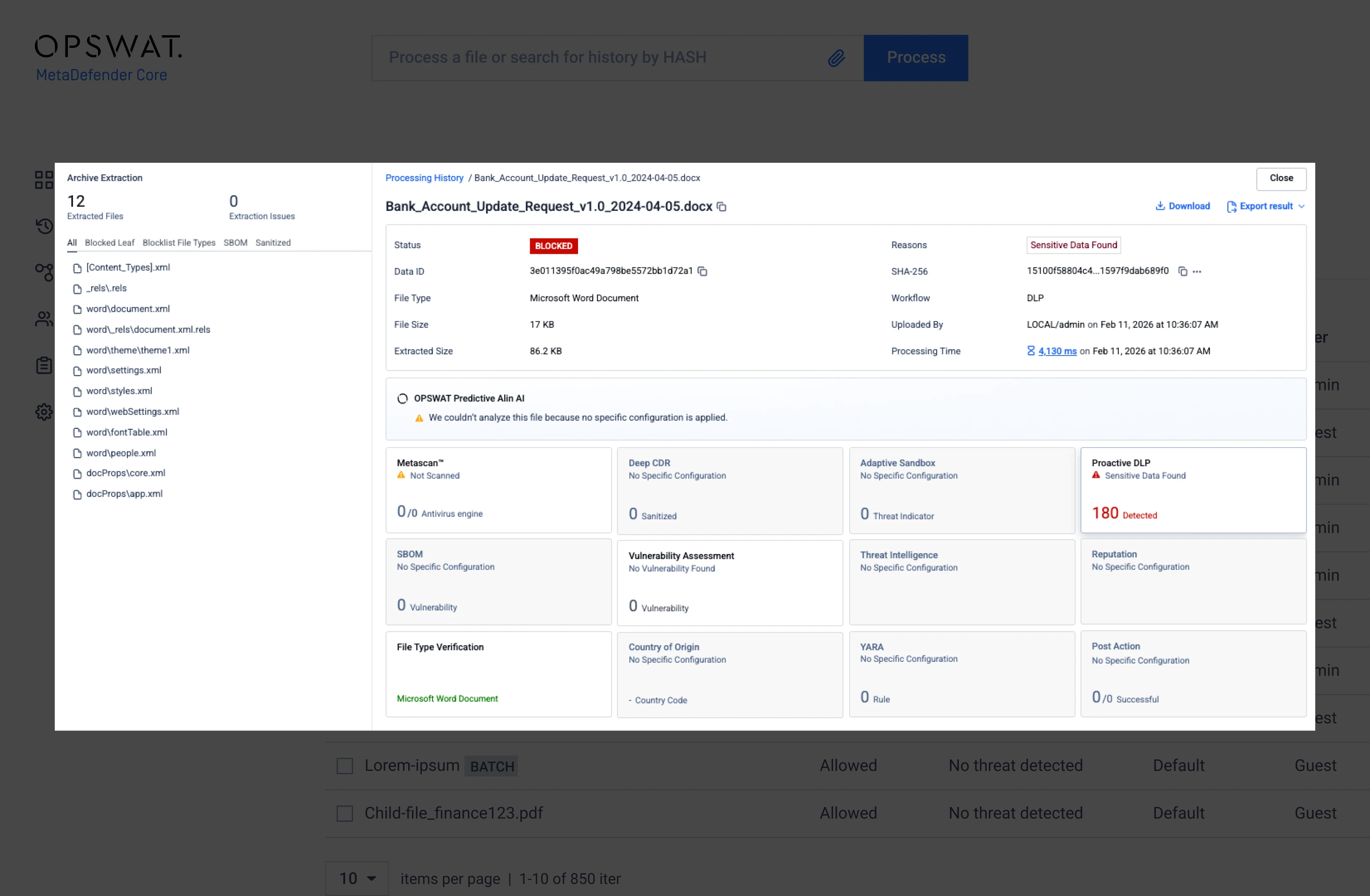

Proactive DLP 通过深度检查和自动化策略执行,Proactive DLP 敏感数据Proactive DLP 、遮盖和匿名化处理,从而在每次数据交换过程中协助实现合规与管控。

Deep CDR 如何运作

Proactive DLP 您的文件,在敏感数据离开贵组织或传至外部用户之前,对其进行检测、分类和保护。

屏蔽。遮盖。匿名化。

基于人工智能的敏感数据检测

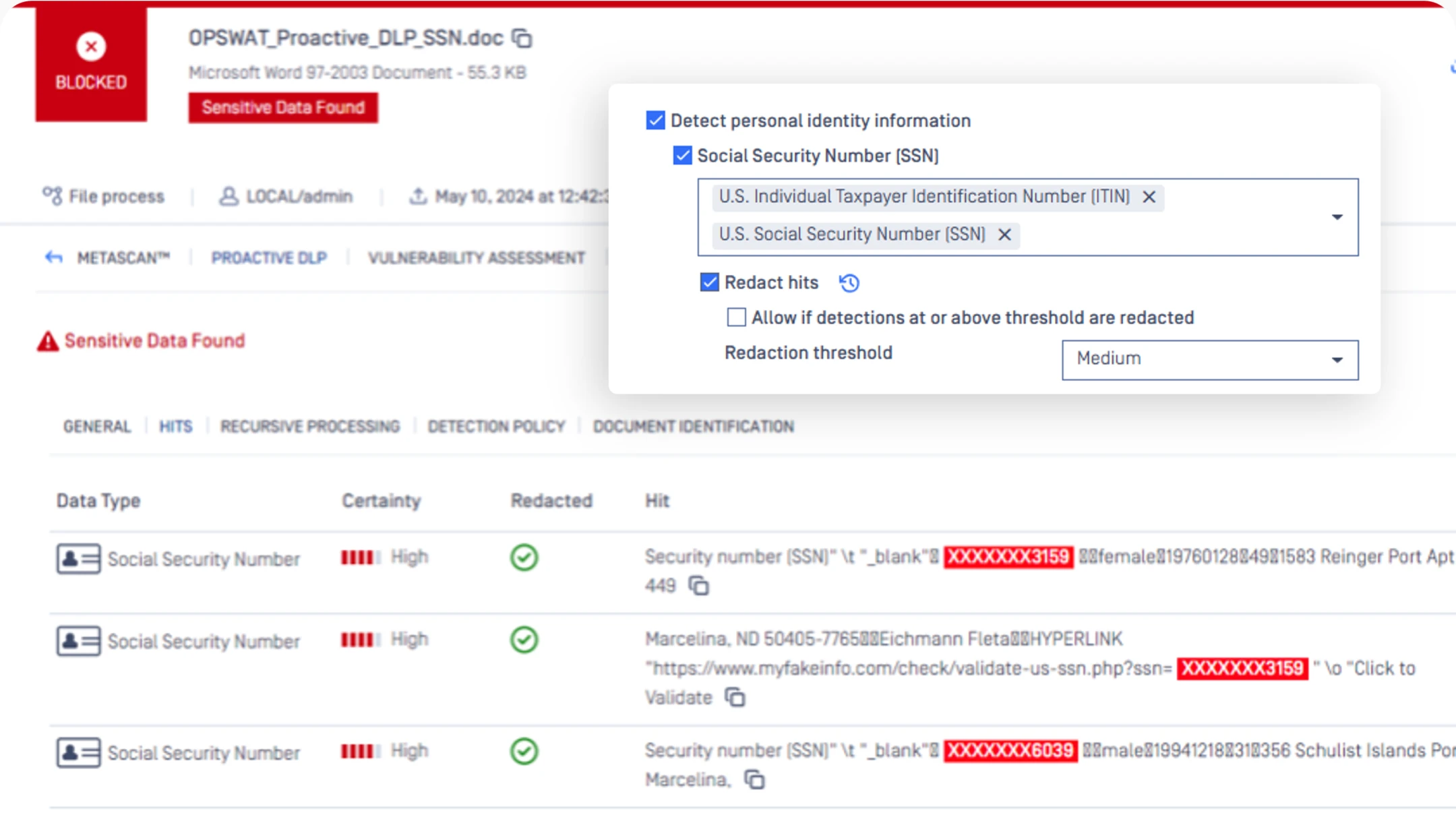

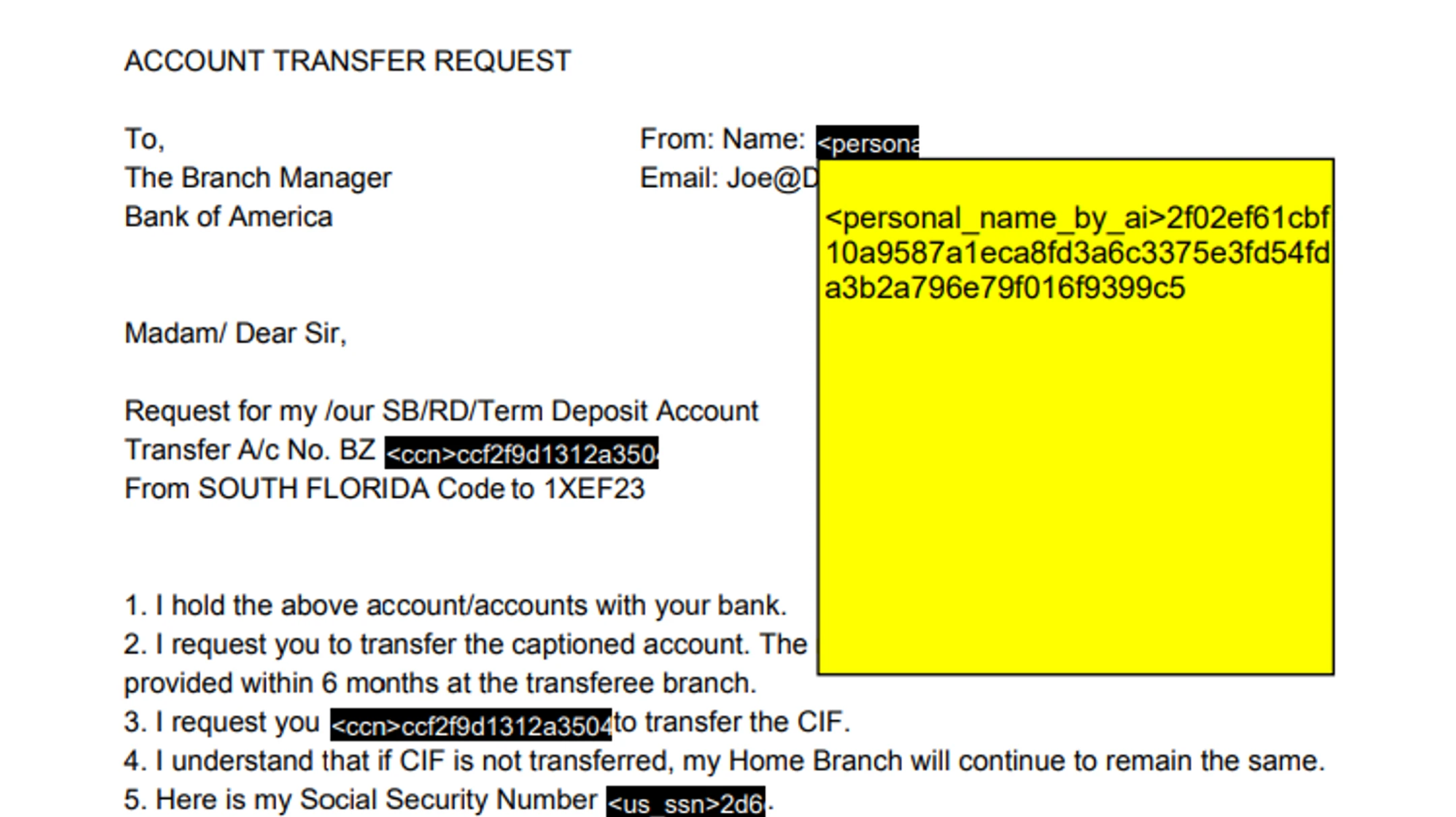

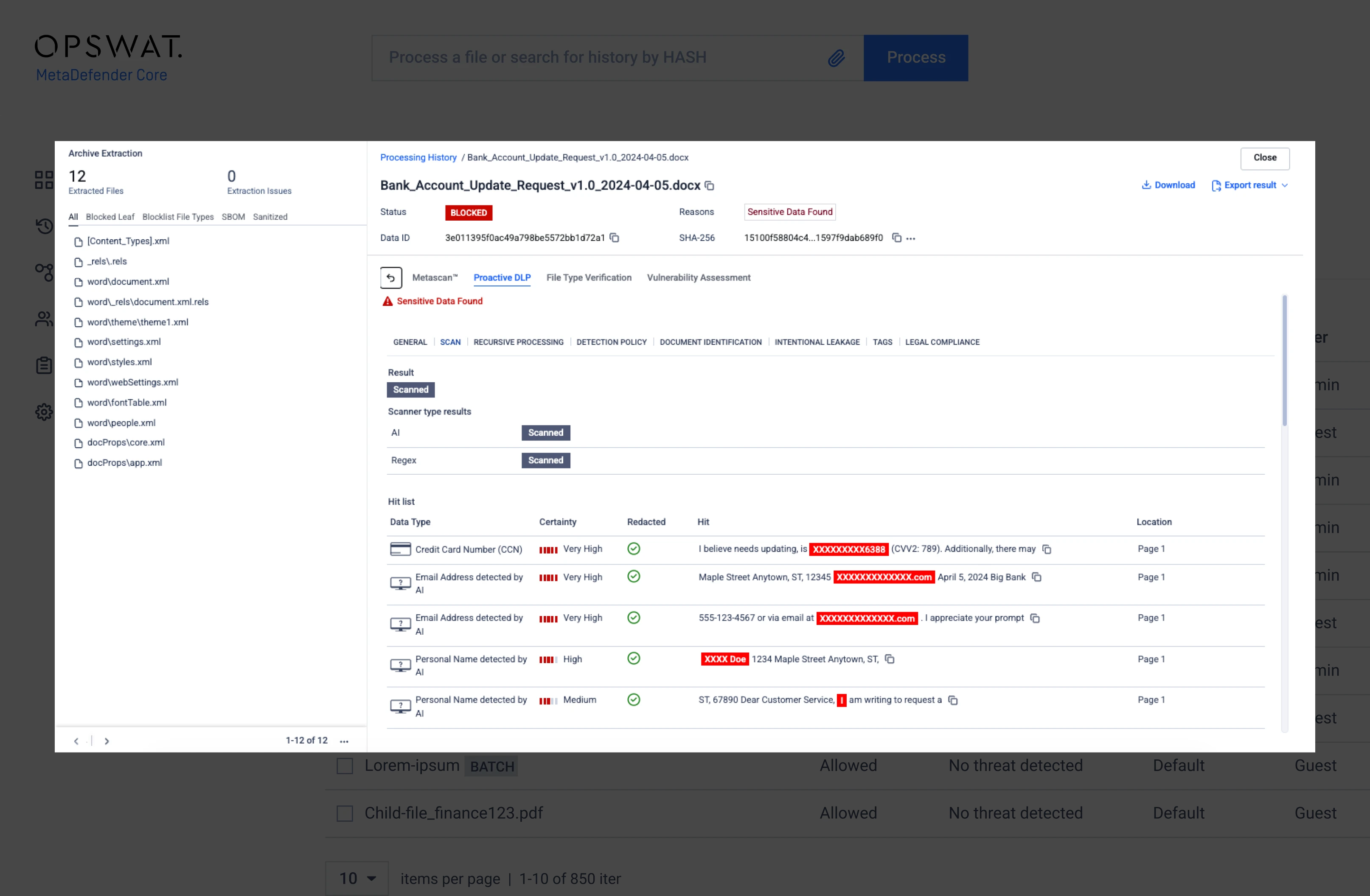

利用OCR和NER技术,在125多种文件类型(包括文本、图像和嵌入式文档)中识别个人身份信息(PII)、受保护健康信息(PHI)、凭证、财务数据、机密信息及不当内容,并具备高检测准确率。

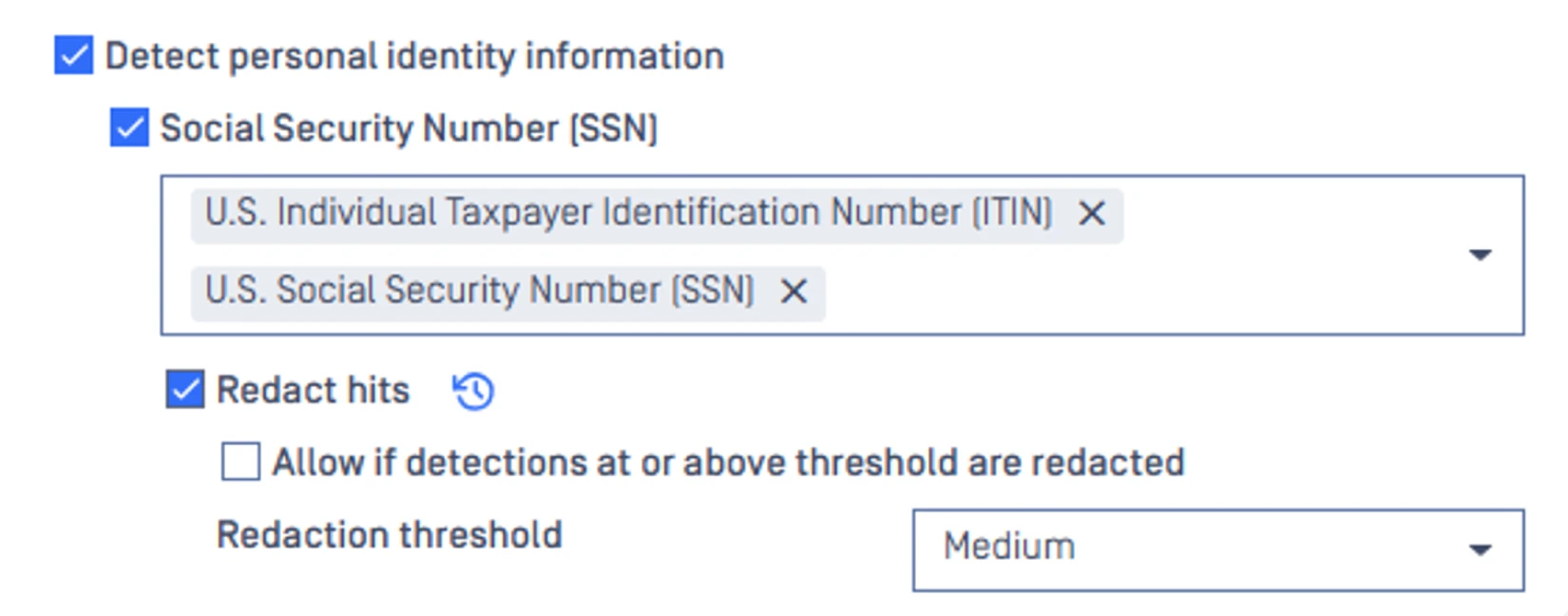

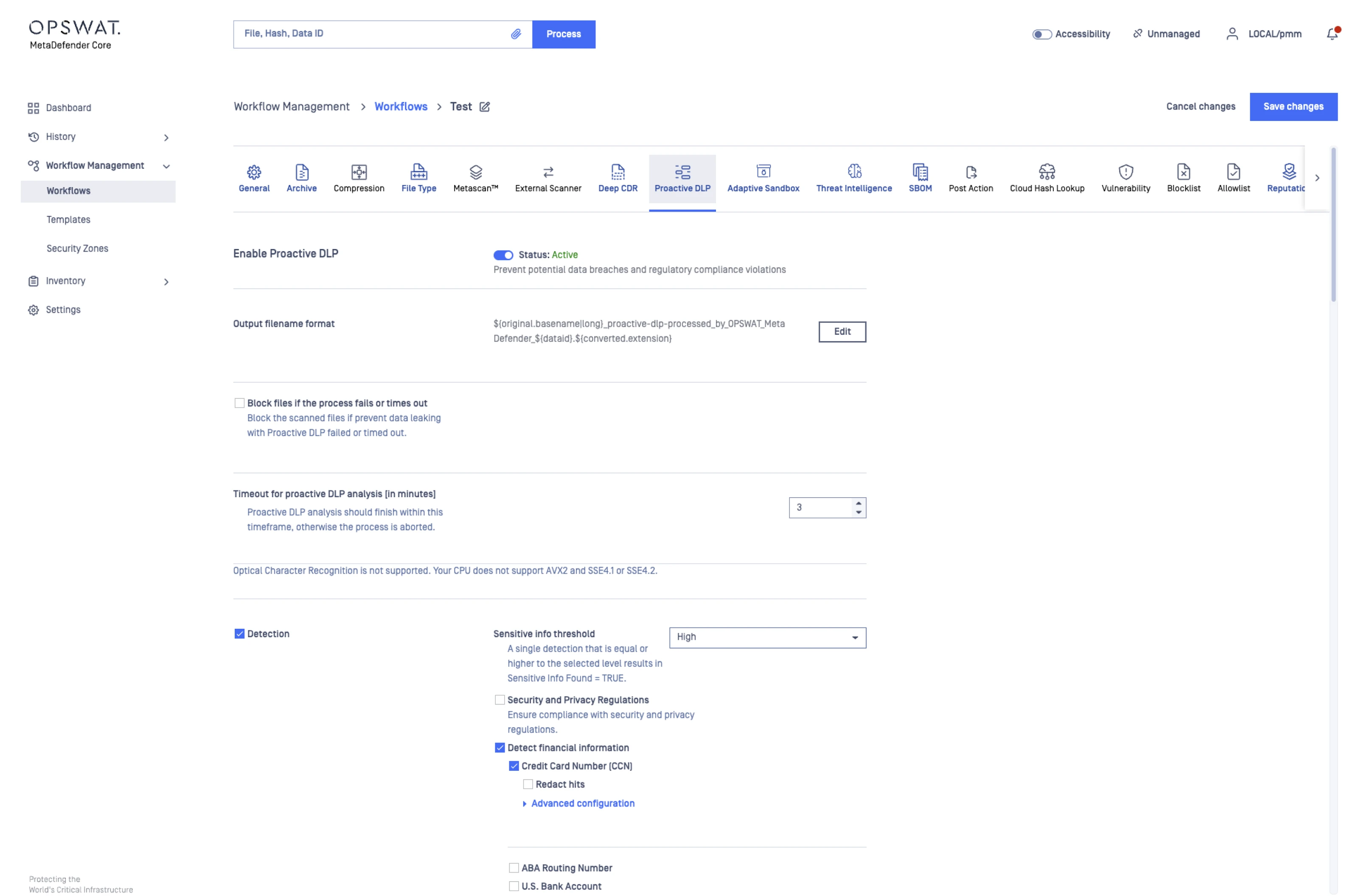

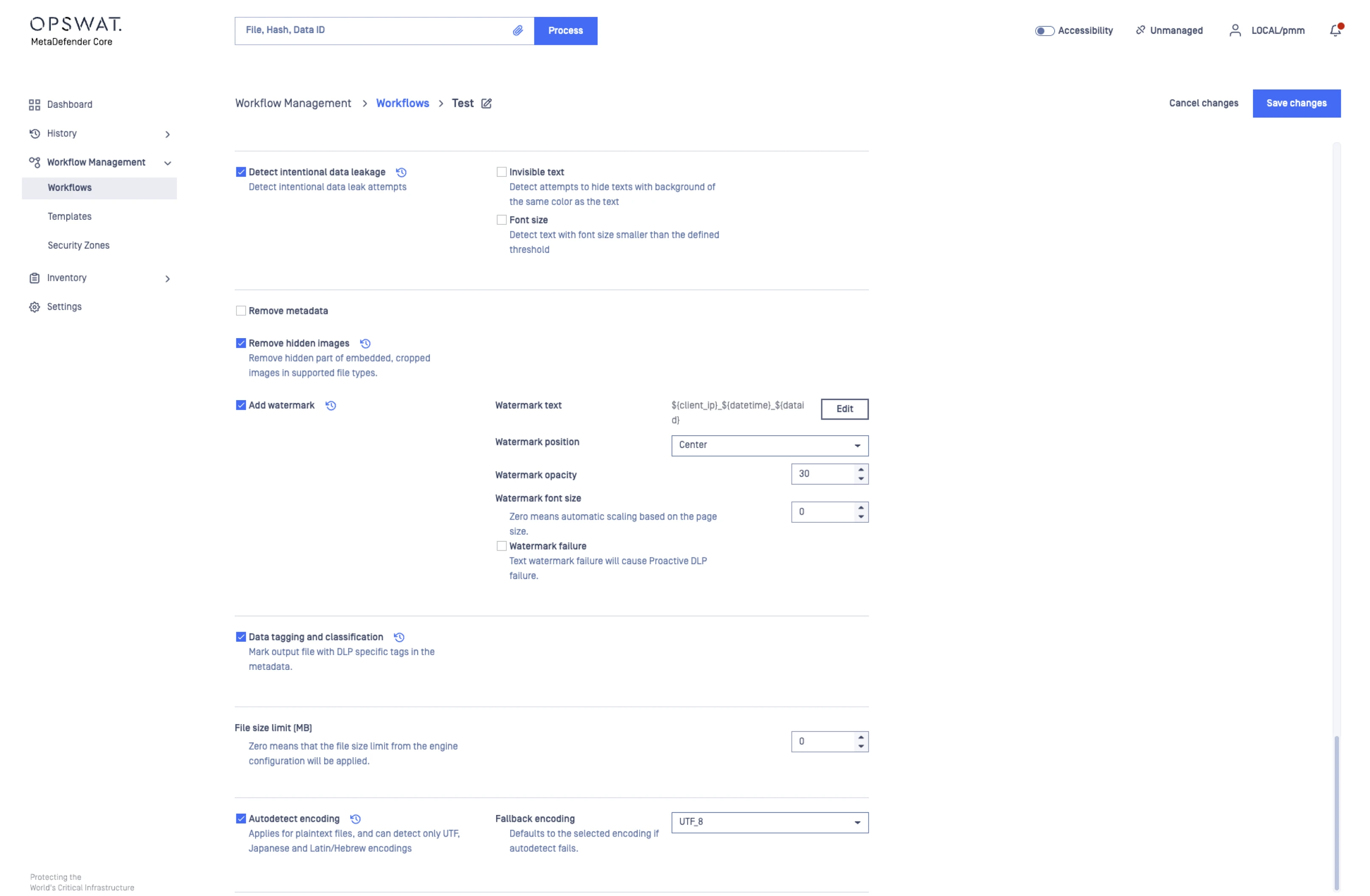

基于内容的策略执行

通过根据文件敏感程度自动阻止或允许文件访问,并应用内容遮盖、替换、元数据删除、标记或水印等操作,自动执行基于内容的策略,从而支持安全且符合合规要求的数据共享。

监管合规对齐

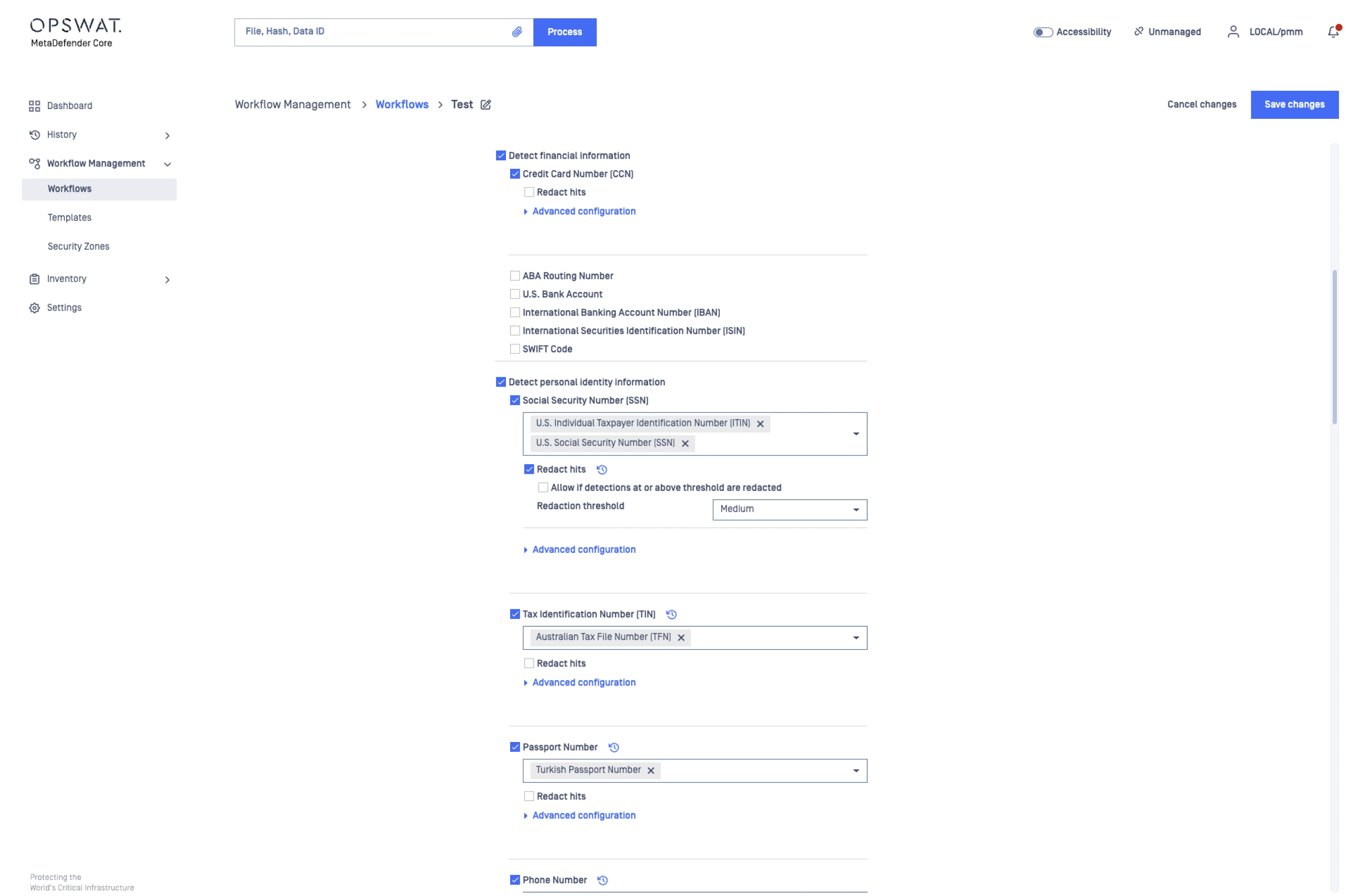

可检测并拦截受监管的数据类型,包括个人身份信息(PII)、受保护的健康信息(PHI)和财务信息,并提供可自定义的策略,帮助组织符合PCI-DSS、HIPAA和GDPR的要求。

与多层

安全生态系统的集成

该方案结合了 Metascan™Multiscanning、Deep CDR™ 技术以及Adaptive Sandbox 等OPSWAT Sandbox 针对数据泄露和高级网络威胁Sandbox 全面、多层次的防护Sandbox

Proactive DLP )如何Proactive DLP 您的数据

了解Proactive DLP 如何Proactive DLP 您的文件交换安全,在风险发生前及时发现并预防数据丢失。

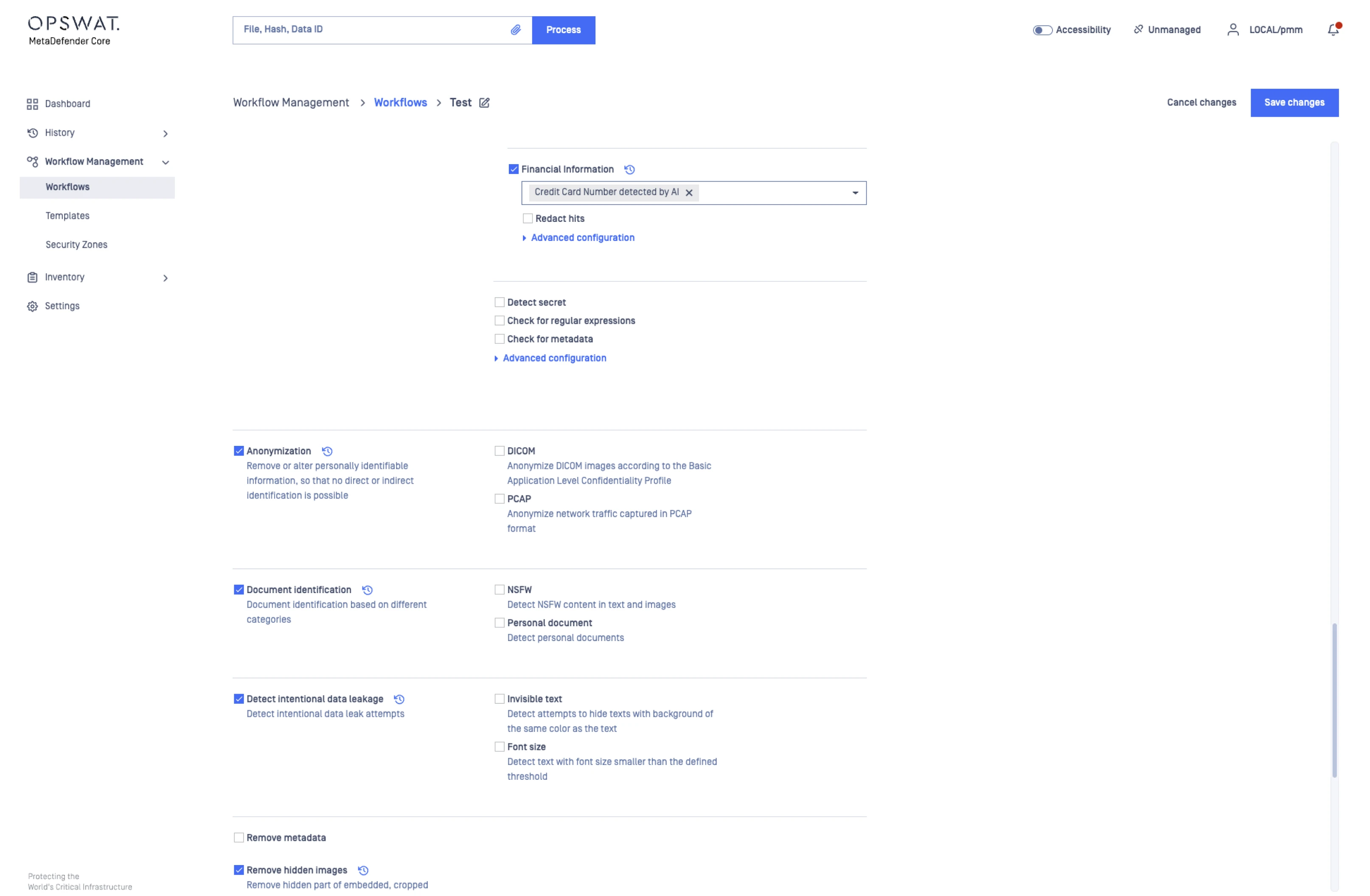

通过人工智能驱动的数据保护功能,可检测并保护各类文件中的敏感数据。

轻松屏蔽敏感数据,包括财务信息、个人身份信息、网络和设备信息、机密信息、正则表达式以及元数据。

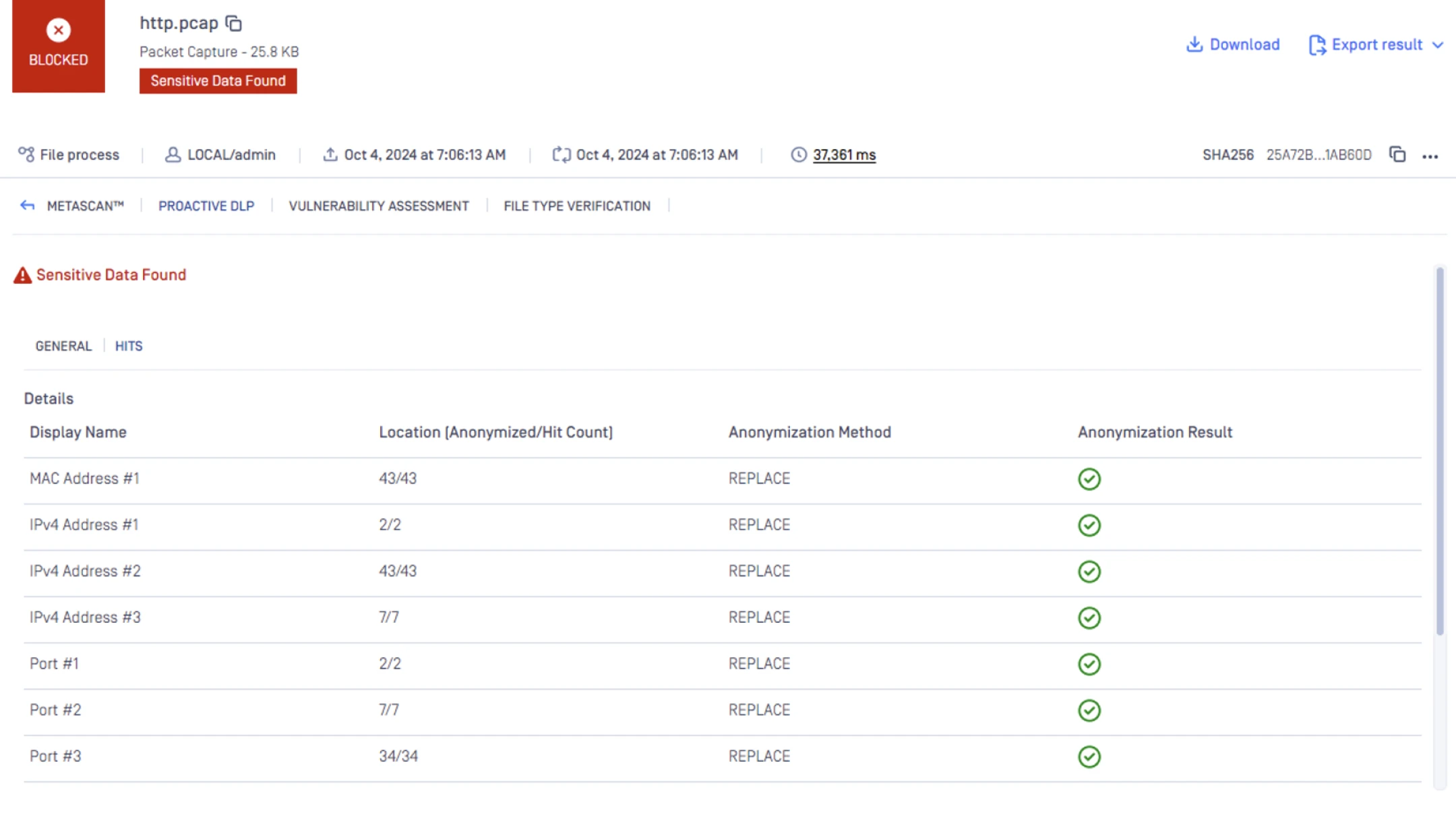

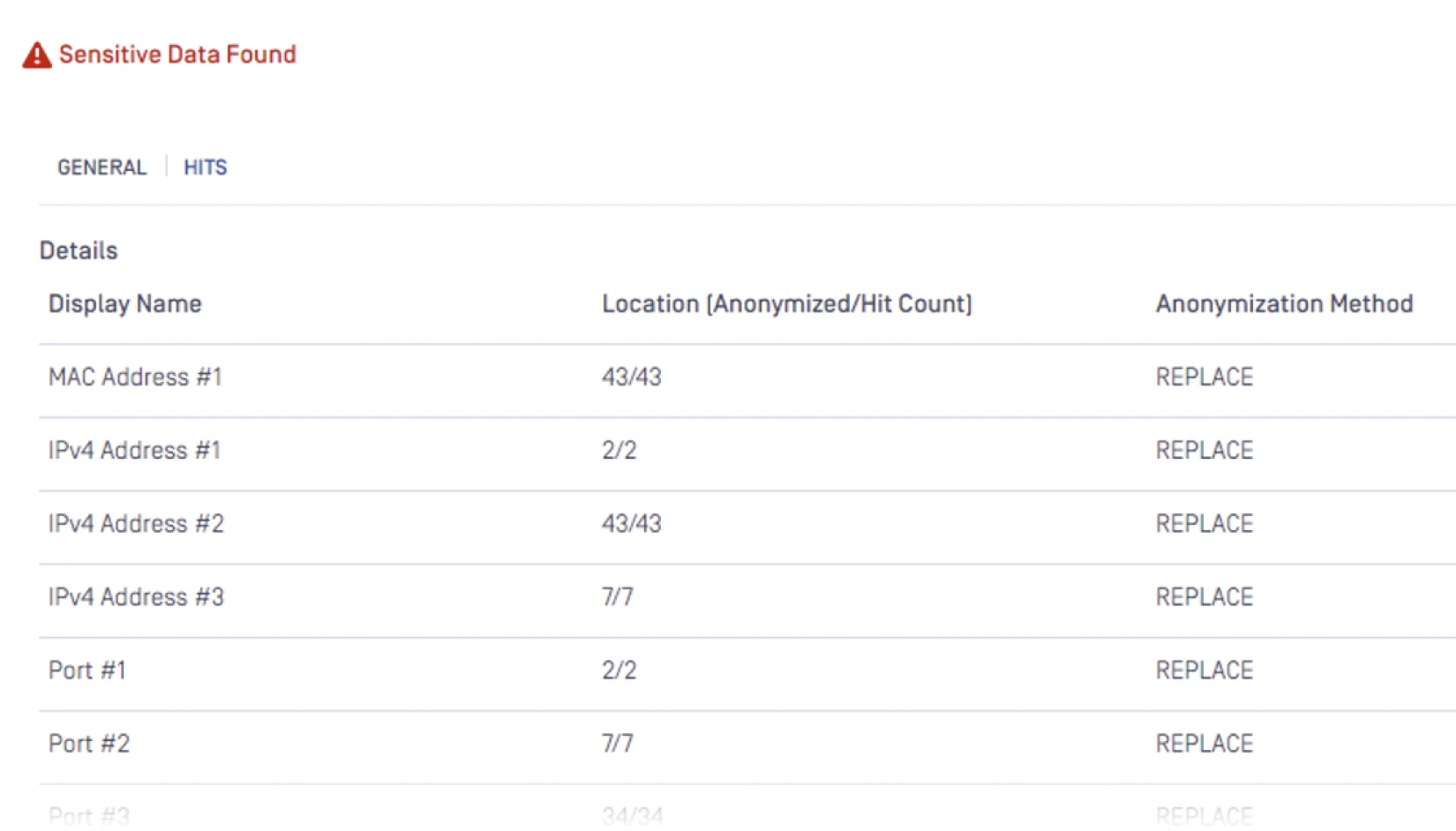

支持对多种文件类型(如 DICOM 和 PCAP 文件)进行匿名化处理,以防止故意或意外的数据泄露。

对输出文件进行标签标注和分类,移除嵌入或裁剪的图像,并自动检测各种编码格式。

自动识别并分类敏感数据,并给出“已感染”或“可疑”等明确判定结果,以便更快地采取应对措施。

提供基于人工智能的扫描结果,该结果可评估预定义的敏感数据类型,并分配置信度等级以识别高度关键的信息。

全面保护

适用于各类敏感数据

Proactive DLP 、分类、屏蔽和匿名化结构化及非结构化内容中的敏感信息,从而防止信息泄露,并支持大规模合规管理。

PI(个人信息)

个人信息包括姓名、地址、联系方式以及日常业务流程中经常共享的其他标识信息。由于这些数据往往分散在各类文档和通信中,因此极易发生意外泄露。Proactive DLP 实时Proactive DLP 文件以标记个人信息,并通过遮盖或匿名化处理,确保未受监管但敏感的个人数据不会在内部或外部泄露。

PII(个人身份信息)

个人身份信息(PII)包括社会安全号码、护照和驾驶证信息、出生日期以及其他可用于欺诈或冒充身份的特定身份数据。由于其高度敏感,PII 往往成为数据泄露事件中的首要攻击目标。Proactive DLP 125 多种文件类型中的 PII 模式,对相关信息进行遮盖或屏蔽,并执行政策以防止员工共享受监管的数据,从而支持《通用数据保护条例》(GDPR)、美国国家标准与技术研究院(NIST)、支付卡行业数据安全标准(PCI-DSS)及其他合规框架。

PHI(受保护的健康信息)

PHI 涵盖医疗记录、实验室报告、保险详情、DICOM 文件以及任何受《健康保险流通与责任法案》(HIPAA)监管的健康相关标识符。由于 PHI 在身份欺诈和医疗账单诈骗中具有极高价值,一旦泄露,可能会导致严重的财务和法律处罚。Proactive DLP 文本和图像中Proactive DLP PHI,对敏感字段进行匿名化处理,并确保医疗保健机构在内部系统和外部数据交换中均遵循 HIPAA 标准处理数据。

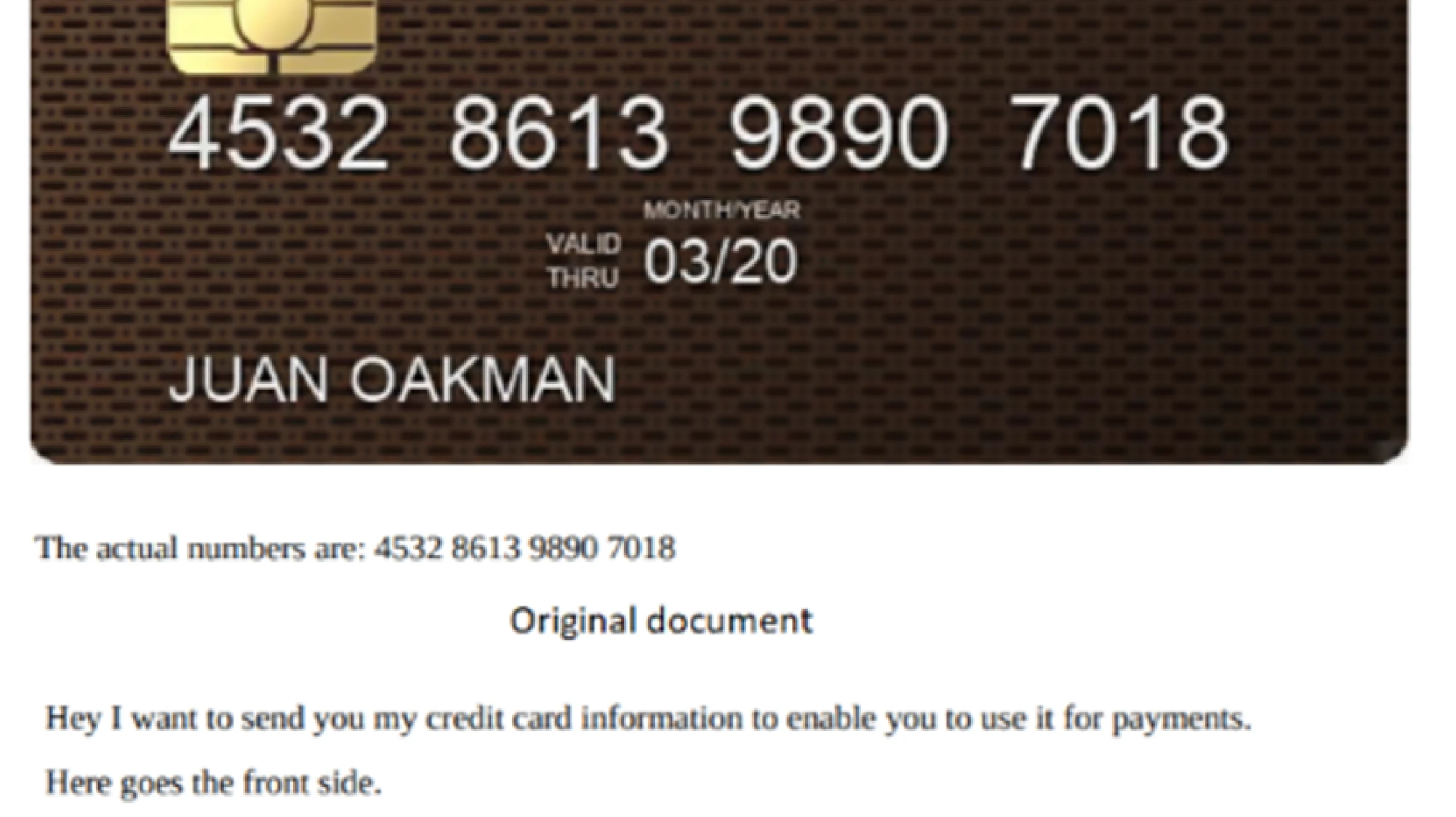

财务数据

财务数据包括信用卡号、银行账户信息、交易记录、薪资信息和税务文件。这些资产经常成为欺诈、内部人员滥用和恶意利用的目标。Proactive DLP 利用基于模式和人工智能的检测技术Proactive DLP 文档、电子表格、PDF 文件和图像Proactive DLP 以识别财务特征。它能够屏蔽敏感数据、执行符合 PCI 标准的策略,并阻止未经授权的共享,从而保护组织免受财务损失和合规风险的威胁。

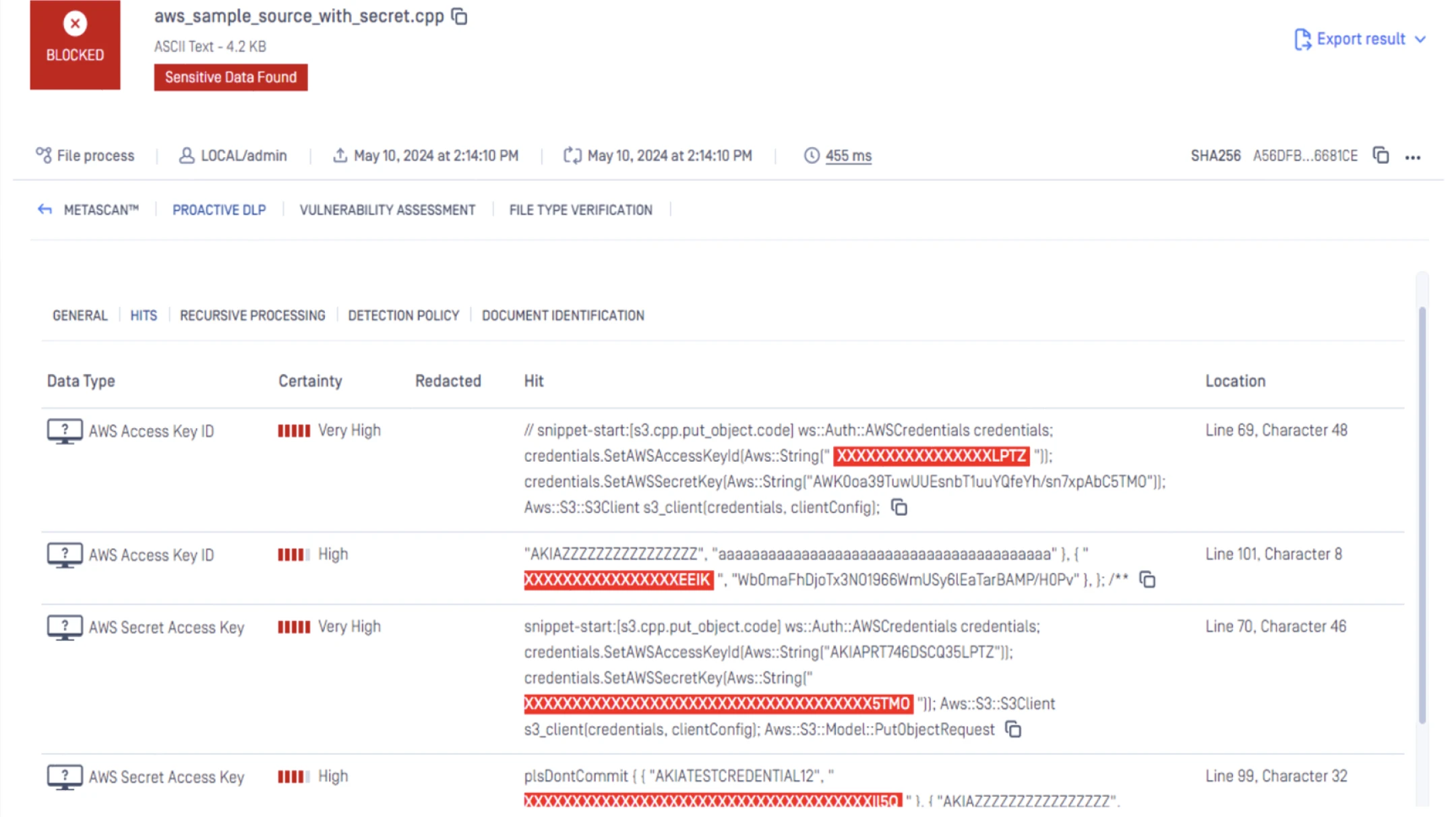

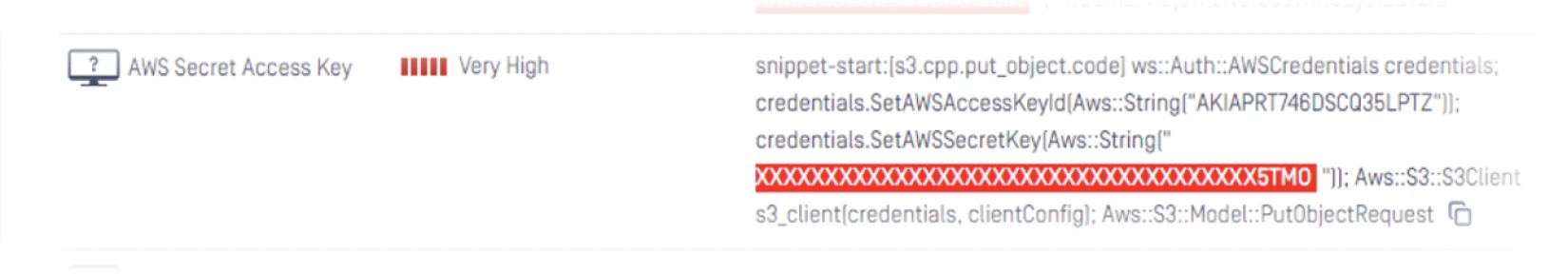

秘密(凭证与密钥)

机密信息包括API 、密码、身份验证令牌、私钥以及通常嵌入在代码文件、文档和电子邮件中的配置字符串。一旦泄露,这些信息可能会使攻击者直接获得系统访问权限。Proactive DLP 利用先进的模式匹配和机器学习Proactive DLP 机密信息,自动对包含已泄露凭据的文件进行屏蔽或阻止,从而帮助防止未经授权的访问、权限提升以及供应链安全风险。

- MetaDefender 平台

- MetaDefender 平台

- MetaDefender 平台

- MetaDefender 平台

- MetaDefender 平台

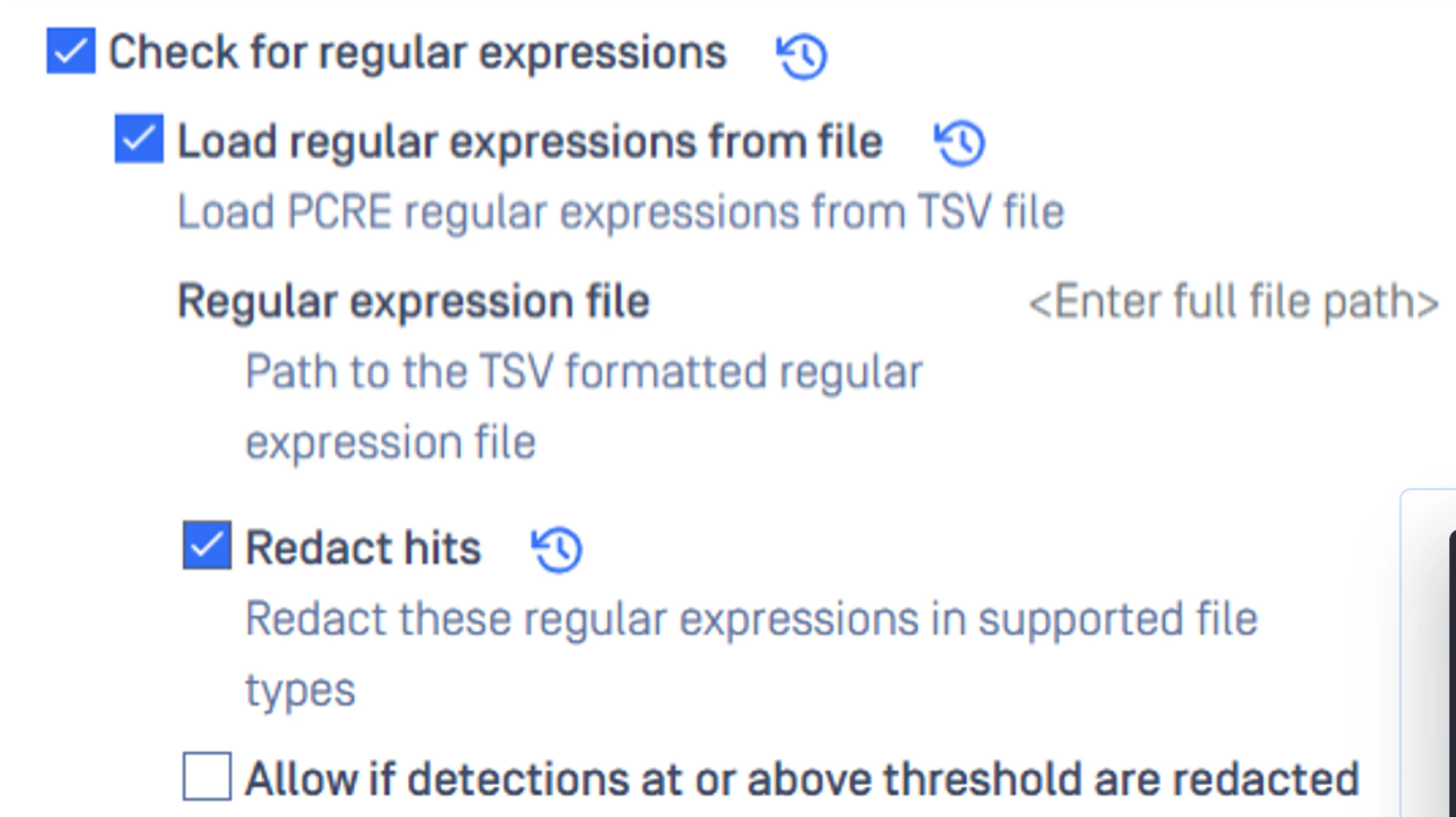

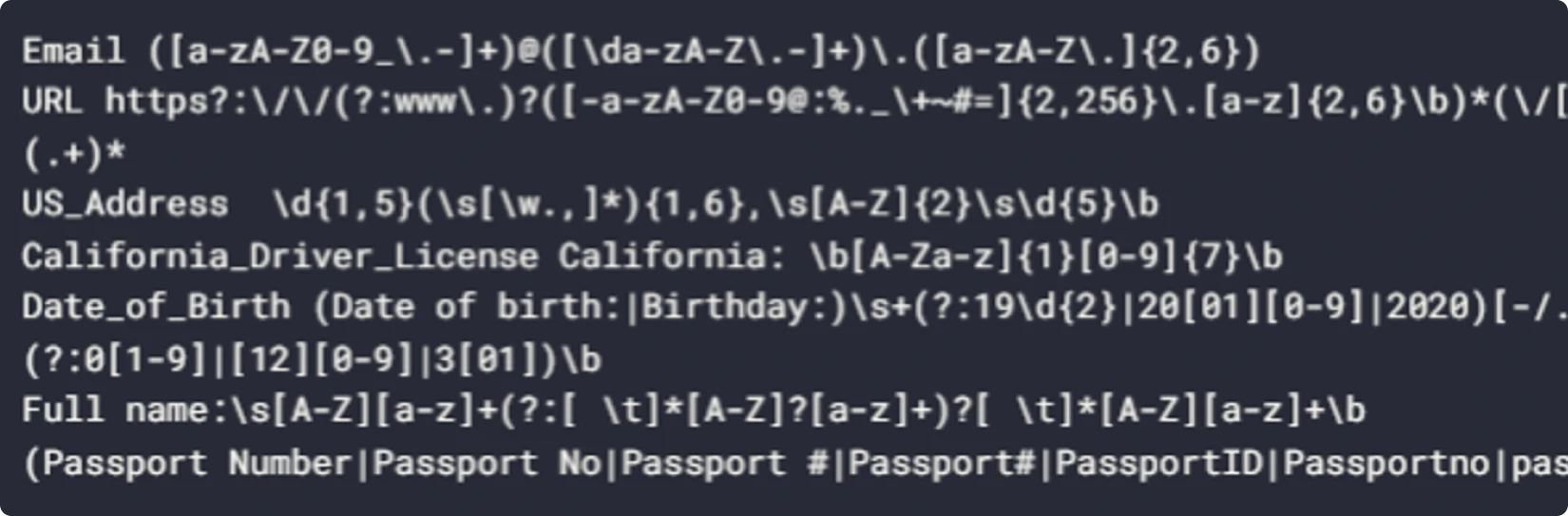

基于正则表达式的模式匹配

基于正则表达式的检测可覆盖任何自定义的敏感模式,例如客户 ID、内部项目代码、合同编号、专有标识符或行业特定格式。这些信息往往会通过共享文档或报告在无意中泄露。Proactive DLP 精细化的模式规则,并根据组织政策实施信息遮蔽或阻断。这种灵活性使企业能够保护那些传统 DLP 解决方案常被忽视的独特业务数据。

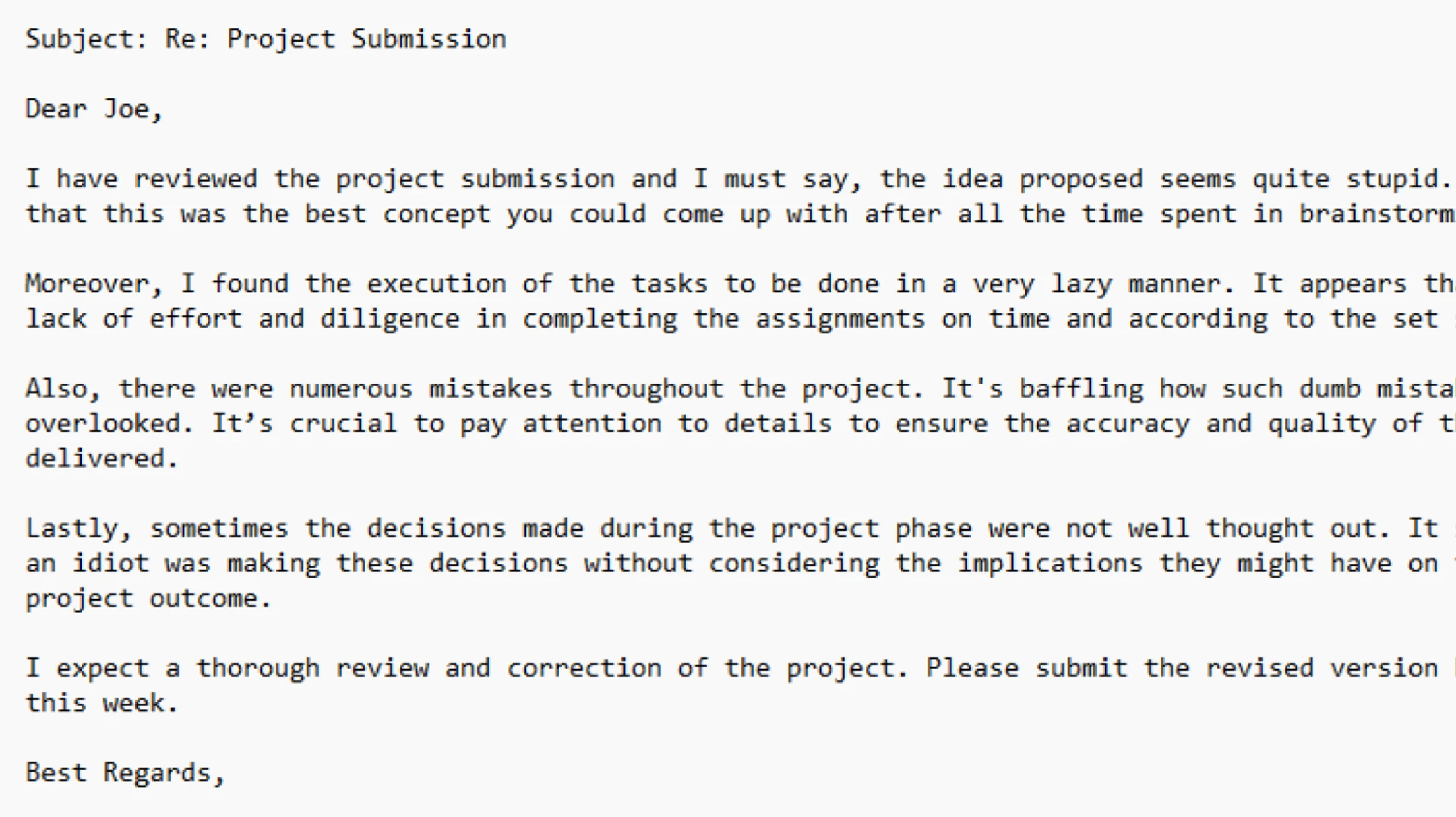

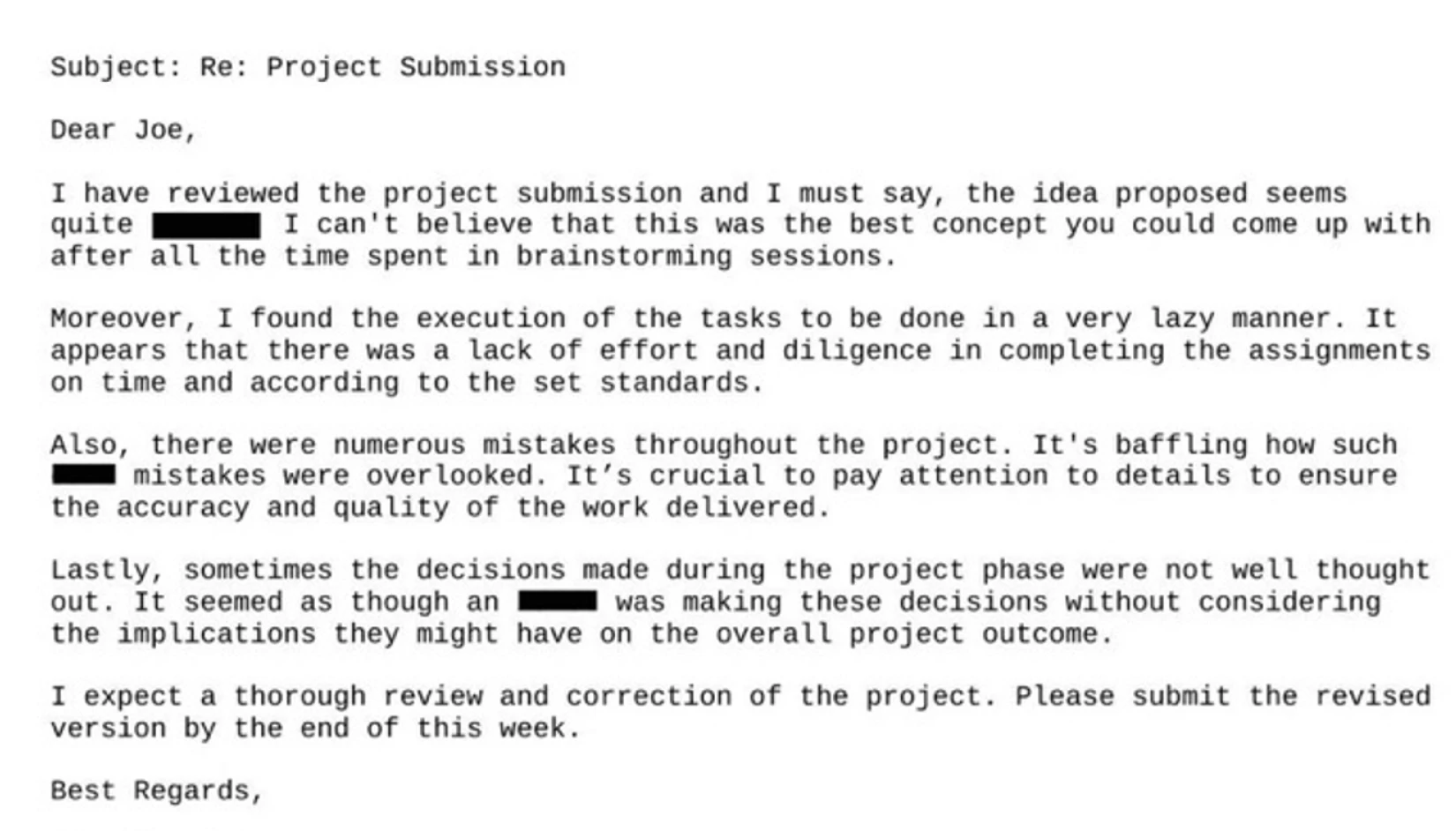

不适合在工作场所查看的内容及图片

不适合工作场所(NSFW)的内容包括不恰当、冒犯性、色情或有害的图像和文本,此类内容可能导致工作环境恶化或引发法律责任。此类内容可能系故意发布、意外出现,或嵌入用户上传的文件中。Proactive DLP 基于人工智能的视觉和语言模型,在照片、截图、文档和归档文件中检测不适合工作场所的内容,并对相关材料进行标记或屏蔽,以确保合规性、维护企业标准及职业操守。

网络与设备信息

网络和设备标识符(例如 IP 地址、MAC 地址、主机名、系统日志和 PCAP 捕获数据)可能会暴露基础设施布局或内部配置。这些细节一旦泄露,便会助长侦察活动和定向攻击。Proactive DLP 结构化日志和复杂文件类型(包括 PCAP 和 CSV 文件)中的网络元数据和设备信息,随后对敏感值进行遮盖或匿名化处理,以防止运营洞察信息向外泄露。

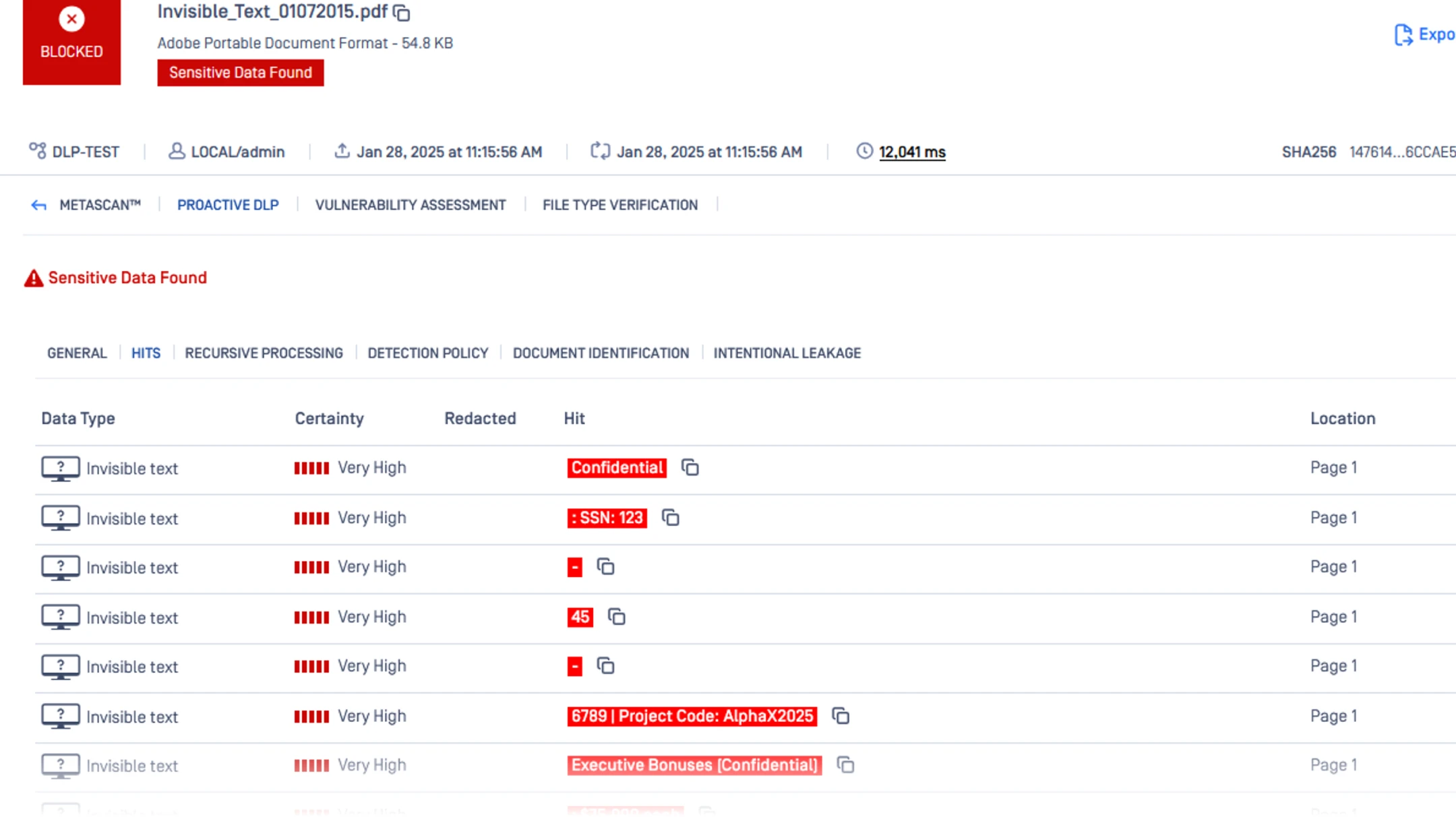

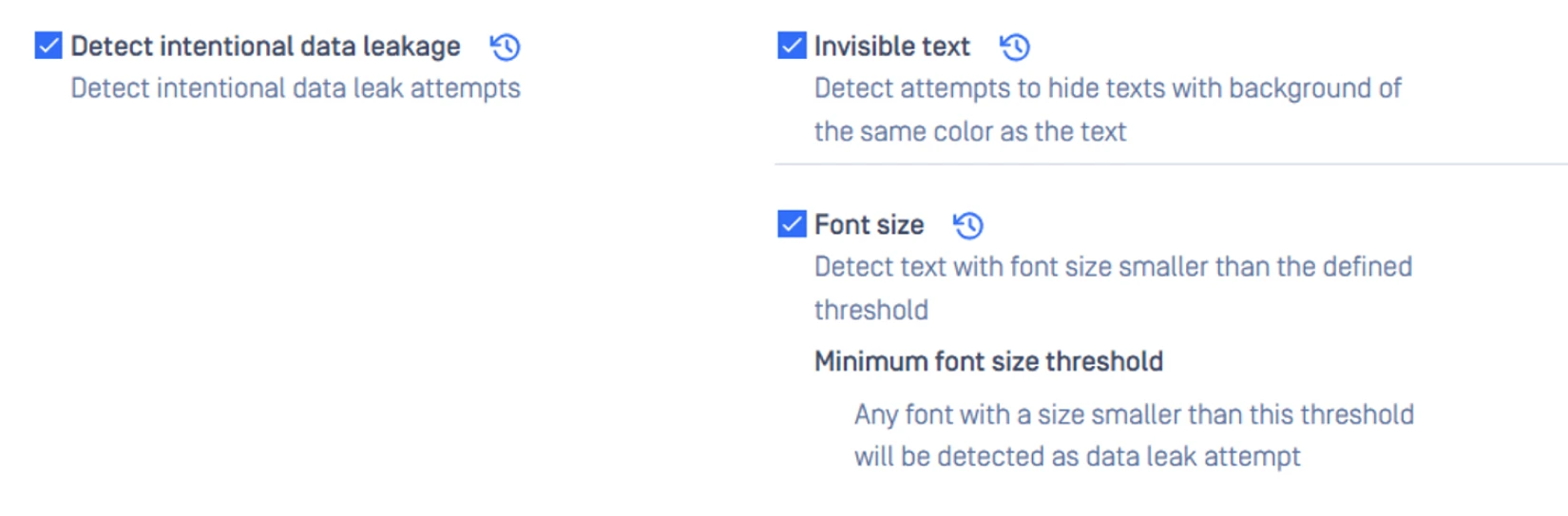

蓄意数据泄露的迹象

蓄意数据泄露可能涉及故意共享机密文件、利用伪装内容进行数据外泄,或篡改文档以绕过安全控制。如果未能及时拦截,这些高风险情景可能会造成严重损害。Proactive DLP 行为、文件内容及政策违规情况来识别可疑模式,执行自动屏蔽或阻断操作,并在数据流出组织之前阻止恶意或违反政策的文件传输。

- MetaDefender 平台

- MetaDefender 平台

- MetaDefender 平台

- MetaDefender 平台

随处部署,随处集成

企业内部

在您自己的环境中,对策略、引擎和性能保持完全的控制。

气隙式

在完全隔离且不暴露于外部网络的环境中,安全地执行数据防泄漏(DLP)策略。

Cloud

提供可扩展的保护,确保持续可用性,并最大限度地降低运维开销。