MetaDefender OT Security 3.4 版本带来了重要更新,帮助企业增强运行安全性,更好地控制其 OT 环境。该版本具有集成补丁管理和高级网络映射功能等功能,可应对保护关键基础设施方面的主要挑战。

MetaDefender OT Security 3.4 版亮点:

- 集成Patch Management:适用于西门子、罗克韦尔自动化和施耐德电气设备。

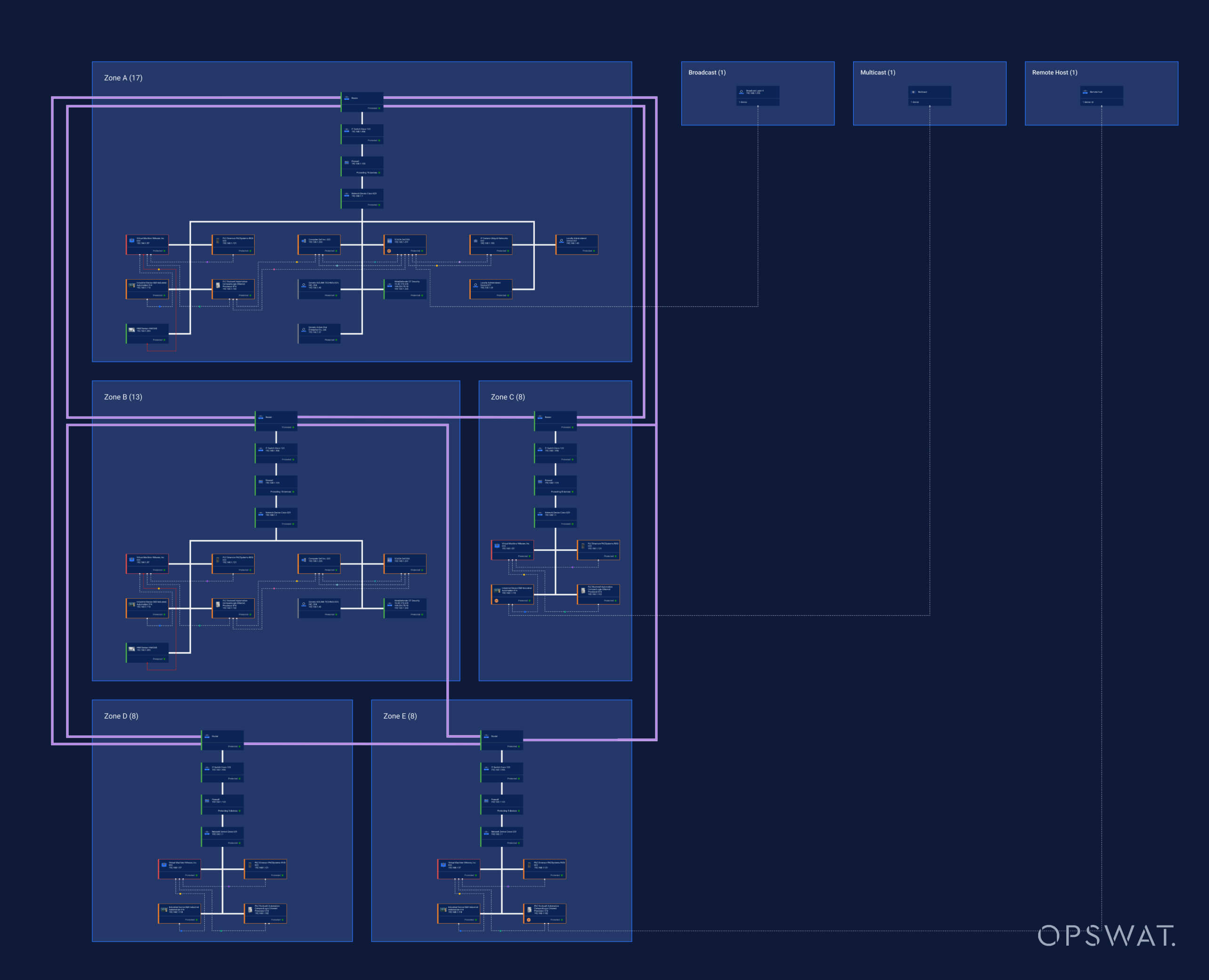

- 高级网络地图:可视化分段、区域和管道

综合Patch Management

由于传统系统、专用设备和操作限制,管理 OT 环境中的漏洞是一项众所周知的挑战。此外,依赖第三方软件为系统打补丁不仅会增加整体网络安全支出,还会增加测试和部署新补丁解决方案所需的整体时间。MetaDefender OT Security 中的集成补丁管理系统可自动执行此过程,从而降低因系统未打补丁而造成漏洞的风险。

支持的设备

该补丁系统支持对领先工业自动化制造商的设备进行固件更新:

- 西门子

- 罗克韦尔自动化

- 施耐德电气

主要能力

固件版本控制和建议

- 系统会提供最新的固件版本列表,并根据具体情况突出显示推荐的更新:

- 重要安全修复:解决已知漏洞的紧急更新。

- 性能提升:可优化设备运行的改进。

- 合规性:根据行业标准进行更新。

- 建议附有详细的理由说明,帮助团队了解每次更新的意义。

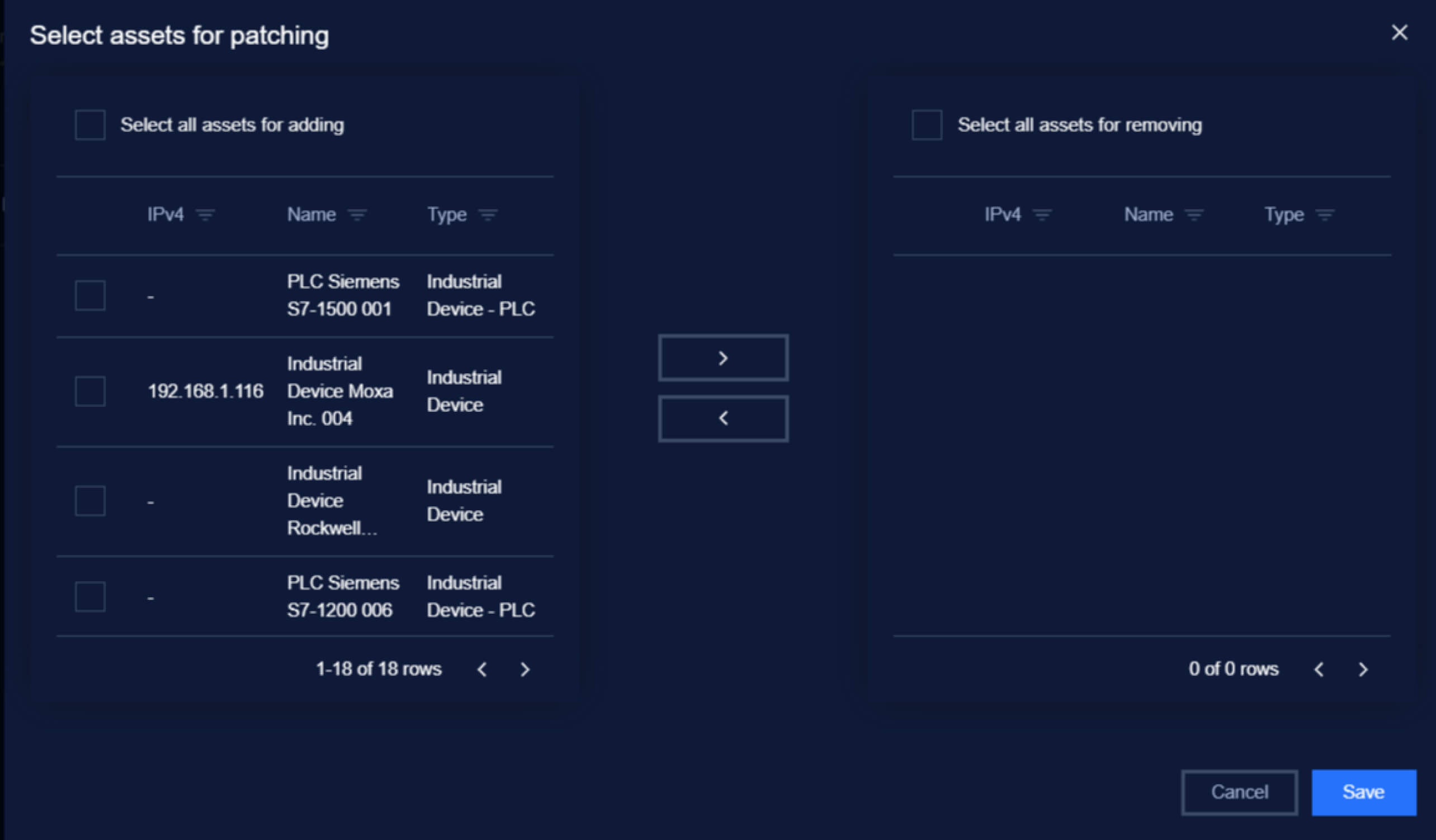

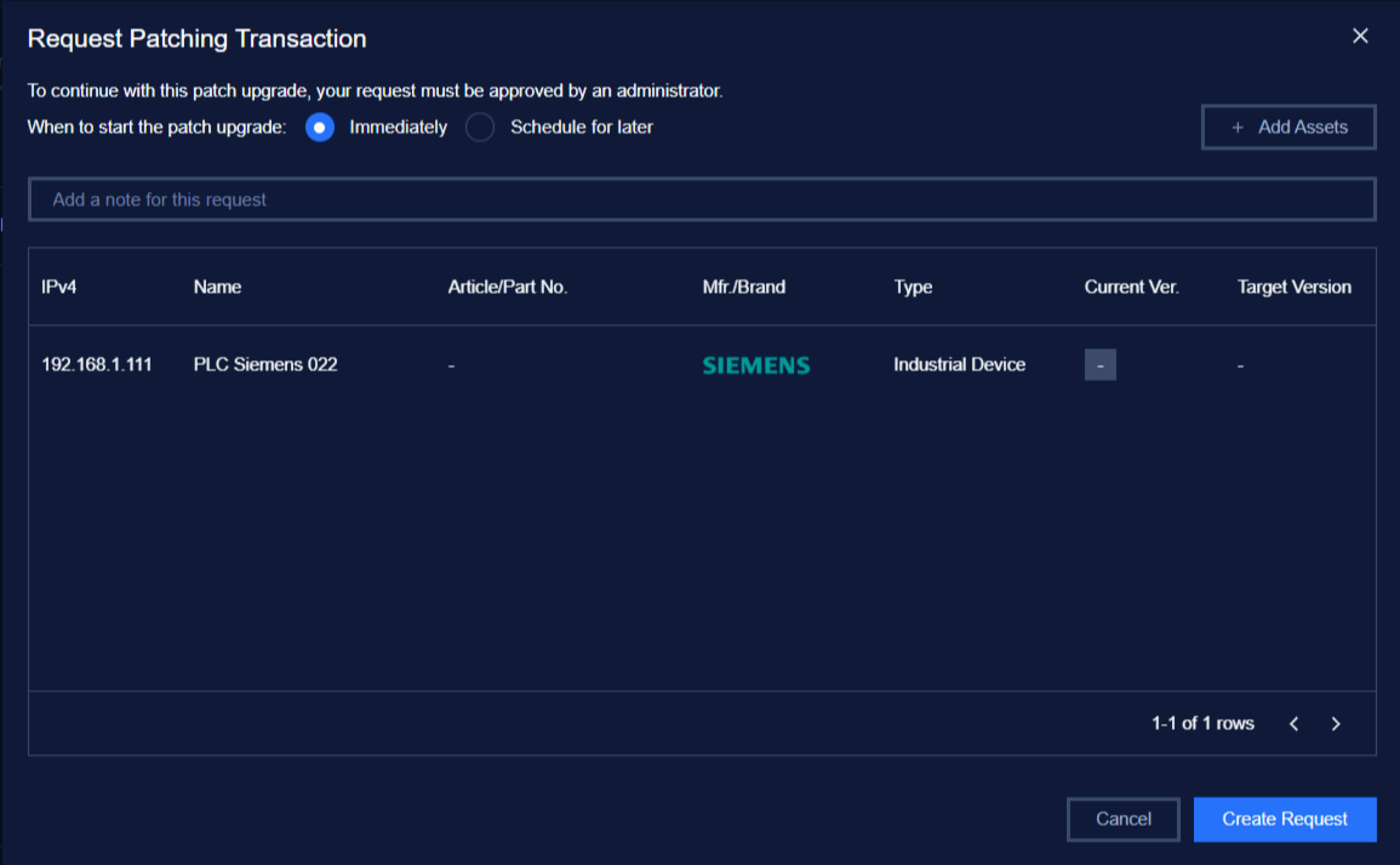

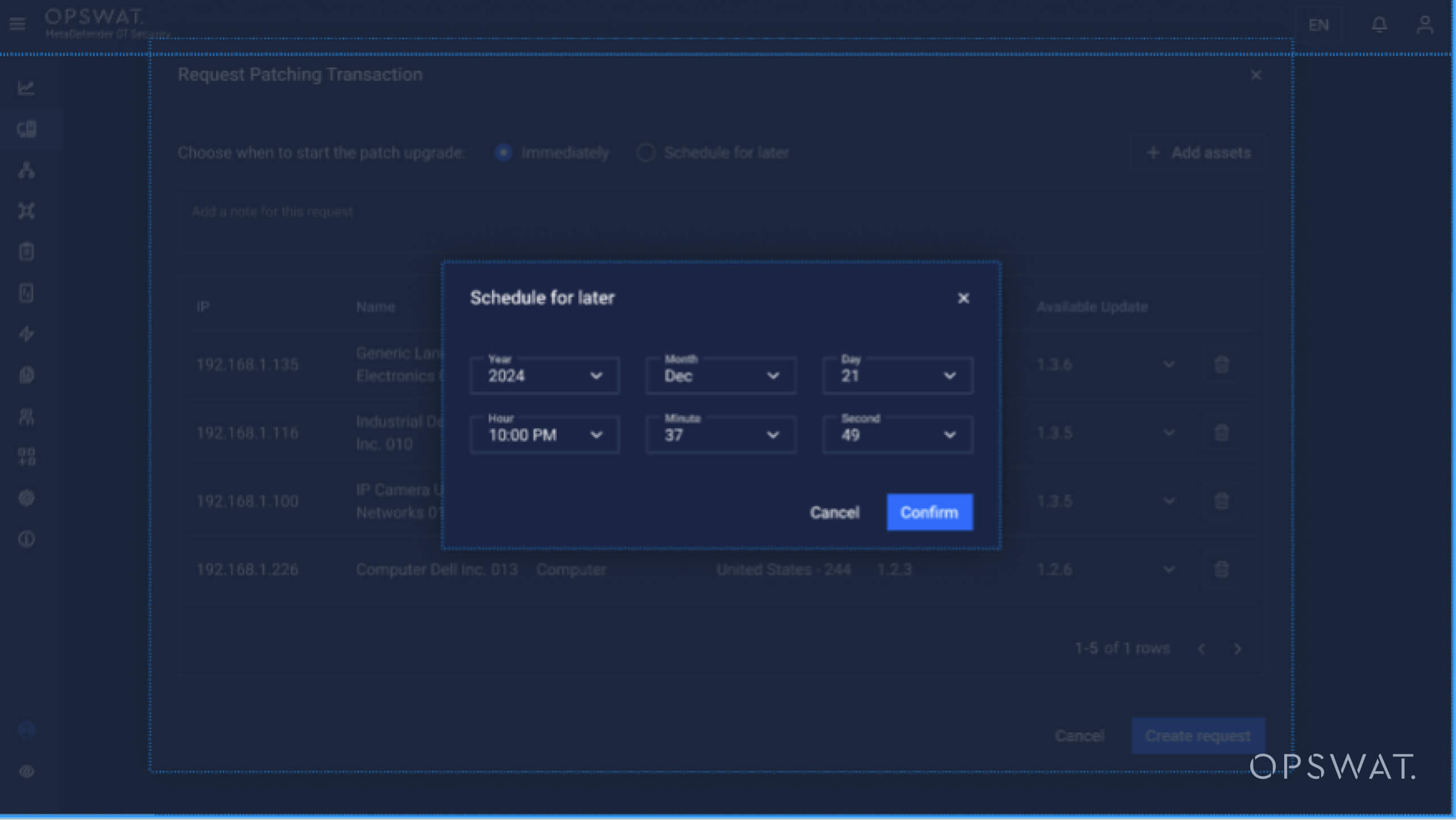

选择性修补

用户可根据运行时间表和关键性选择特定设备或设备组进行修补。补丁可在计划维护窗口期间执行,以尽量减少中断。

回滚功能

如果更新失败,系统会自动恢复上一个稳定的固件版本,以保持设备的可用性和功能。

实时漏洞评估和报告

通过持续监控,该平台可实时了解 OT 系统的状态,显示哪些漏洞已得到解决,哪些系统仍未打补丁。这有助于安全团队在新出现的威胁面前保持领先,并确保提供全面的报告。

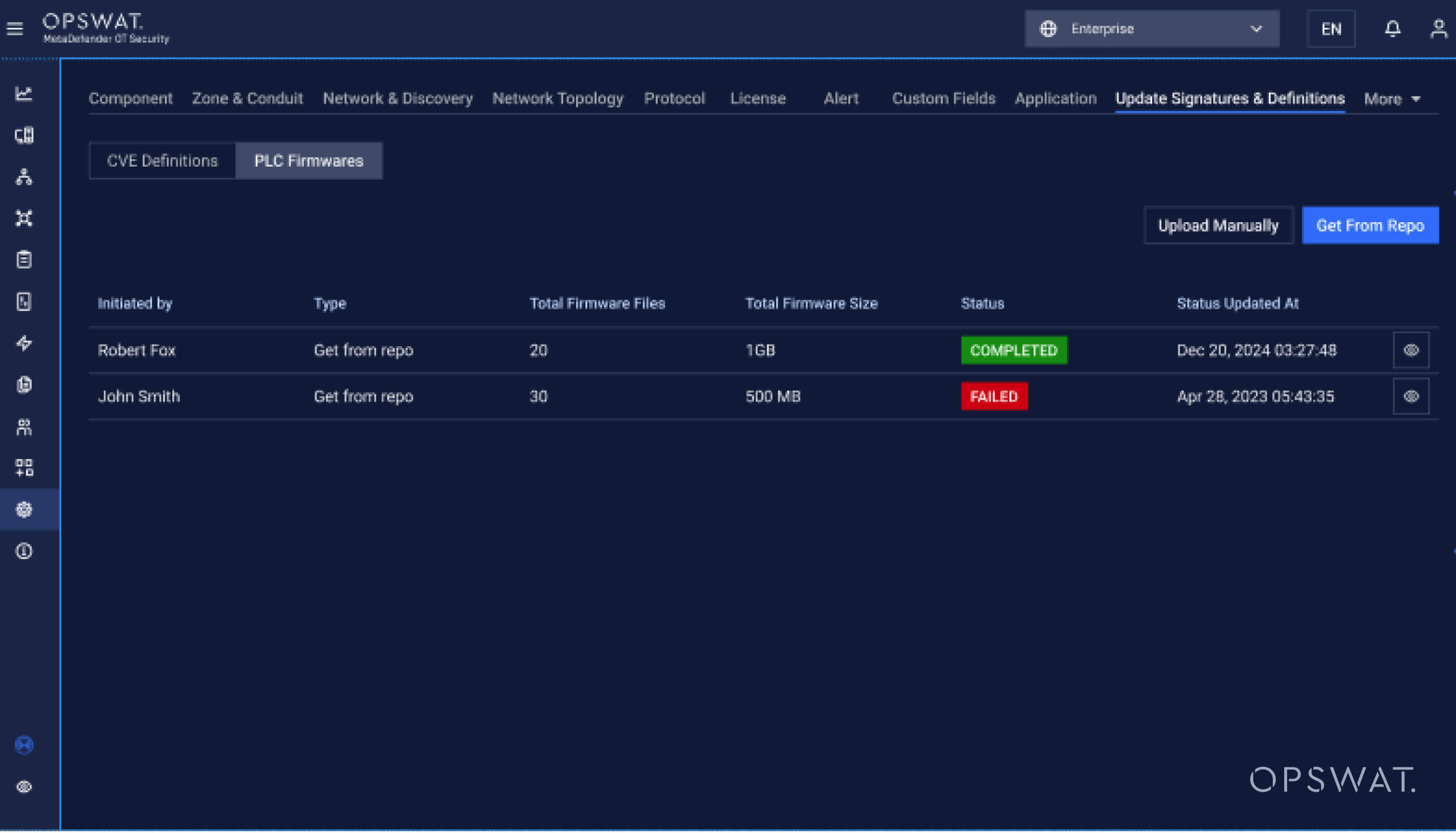

自动固件更新流程

- 选择 NIC(网络接口卡)

- 选择 PLC(可编程逻辑控制器)的 IP 地址

- 选择固件并启动更新

- 等待连接(PLC 响应状态)

- 恢复

- 运行 PLC

技术洞察

OT 环境中的固件修补遵循严格的协议,以确保安全和操作的连续性。以下是MetaDefender OT Security 的修补工作流程概览:

步骤1

发现漏洞

- MetaDefender OT Security 可识别哪些设备存在漏洞。此外,还提供有关每个资产及其作用的暴露分数和背景信息。

- 由操作员评估相关风险是否在组织的承受范围之内。如果确定需要对资产打补丁,我们会让整个过程变得非常简单。

步骤2

设备识别

- 通过平台的直观界面选择设备(如西门子 PLC 或罗克韦尔控制器)。

- 验证设备连接性,确保做好打补丁的准备。

步骤3

备份和配置

- 完整备份当前固件和配置。

- Secure 备份可确保在需要时恢复所有操作设置。

步骤4

固件选择

- 从可用选项中选择固件版本。

- 查看建议的更新,包括打补丁的详细原因,如解决特定漏洞或优化性能。

步骤5

固件部署

补丁系统按受控顺序更新固件:

- 停止操作:暂停设备以防止更新过程中出现干扰。

- 安装固件:上传并验证新固件。

- 恢复操作:使用更新的固件重启设备。

步骤6

验证和测试

- 运行验证测试,确认成功部署并确保设备按预期运行。

- 保存备份,以便在验证和测试失败时轻松回滚到之前的固件。

步骤7

报告

- 生成用于审计和合规性目的的详细报告,包括更新固件版本、补丁状态和回退操作(如有)等信息。

改进的网络地图

了解网络的布局和行为对于确保安全至关重要。正确定义区域和管道对 OT 安全至关重要。将网络划分为具有特定安全要求的不同区域,可有效限制网络攻击的扩散。通过指定的管道控制这些区域之间的通信路径,您可以积极地将潜在损害降至最低,并保护网络内的关键资产。

高级网络可视性解决方案

- 详细细分:数据流和设备关系的清晰可视化。

- 区域和管道:对设备(区域)和安全通信路径(管道)进行逻辑分组,以便更好地管理和合规。

MetaDefender OT Security 3.4 为何脱颖而出

最新更新侧重于应对 OT 环境的核心挑战:

- 安全可控的固件补丁:一种结构化方法,可在不影响运行稳定性的情况下确保关键设备的安全。

- 增强可见性:可深入了解网络行为和设备关系的工具。

- 主动威胁识别:在流量异常影响运行之前就加以检测和处理。

MetaDefender OT Security 3.4 使企业能够满怀信心地保护其 OT 环境,在保护关键基础设施的同时确保卓越运营。