二维码开发 19 年后,已从小众化的条形码替代品发展成为可促成数万亿美元金融交易的工具。它们连接了实体世界和数字世界。现在,它们被用来攻击关键基础设施。

正如我们在使用 URL 缩短器和嵌入式超链接时观察到的那样,令人混淆端点是诱骗人们点进恶意内容的有效方法。攻击者只需在二维码中嵌入恶意链接、发送电子邮件、使用社交工程技术,就能进行有效的

二维码网络钓鱼活动。

我们将向您介绍攻击者如何使用二维码来攻击组织,以及如何防止此类攻击。

二维码网络钓鱼:

一种新兴的攻击手段

一直以来,二维码都是网络犯罪分子针对企业和关键基础设施的罕见选择。然而,与直接在电子邮件中嵌入网络钓鱼链接相比,二维码具有多项优势。由于攻击者可以在 PNG 图像或 PDF 附件中嵌入 二维码,因此 二维码发送方法可以避开反恶意软件和垃圾邮件过滤器,从而有更大的机会进入目标收件箱。

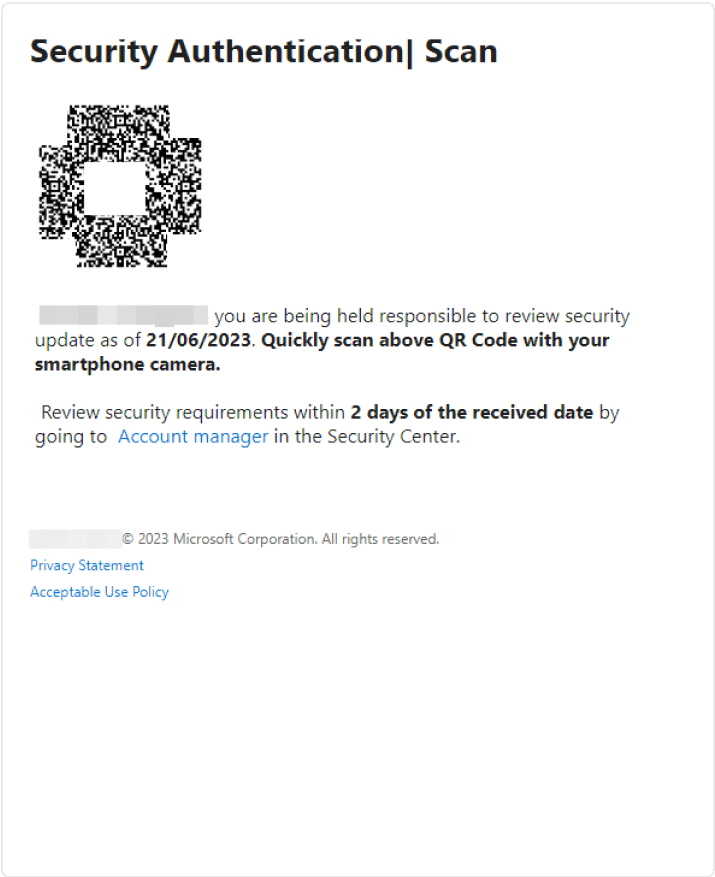

虽然使用二维码进行网路钓鱼一开始似乎有悖常理——因为受害者必须使用手机的相机,扫描另一台设备上的二维码,才能使该计划发挥作用——但二维码在金融交易和2FA 中的盛行,创造了一种合法性和急迫性,可以让用户去扫描代码。此外,编码掩饰了它们导向的URL,使用户更难判断其合法性。

来源:链接

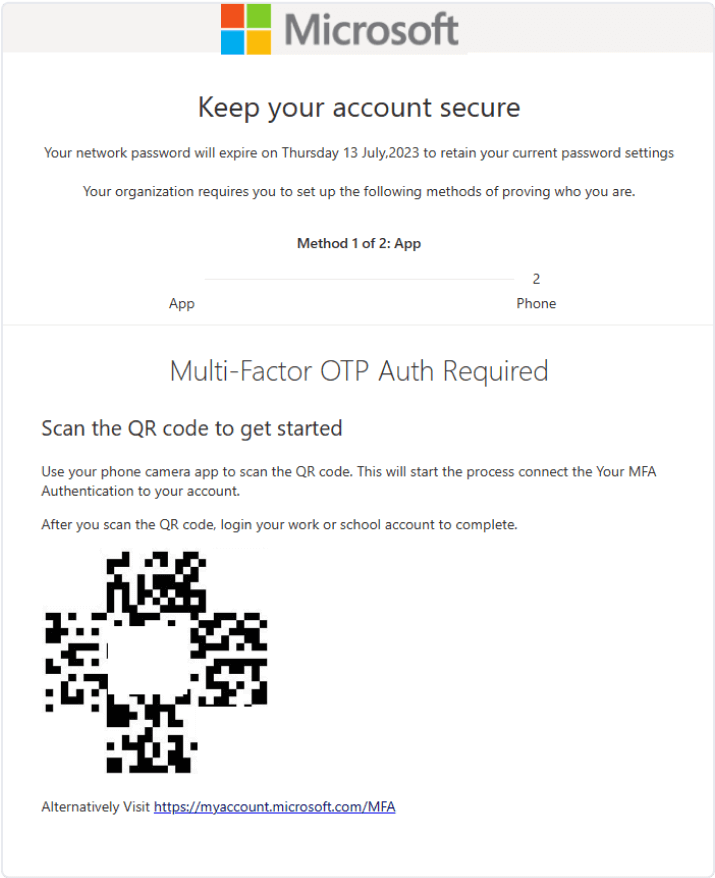

自 2023 年 5 月以来,最近的一次网络钓鱼活动通过放出一系列恶意二维码以从毫无戒心的使用者获取 Microsoft 帐户凭据。其中最引人注目的目标,是一家总部位于美国的著名能源公司。

然而,受到威胁的不仅仅是能源部门。金融、保险、制造和科技业的组织也一直处于威胁状态中。自发现有二维码网络钓鱼以来,这种形态的攻击已经达到超过 2,400%的惊人增长。

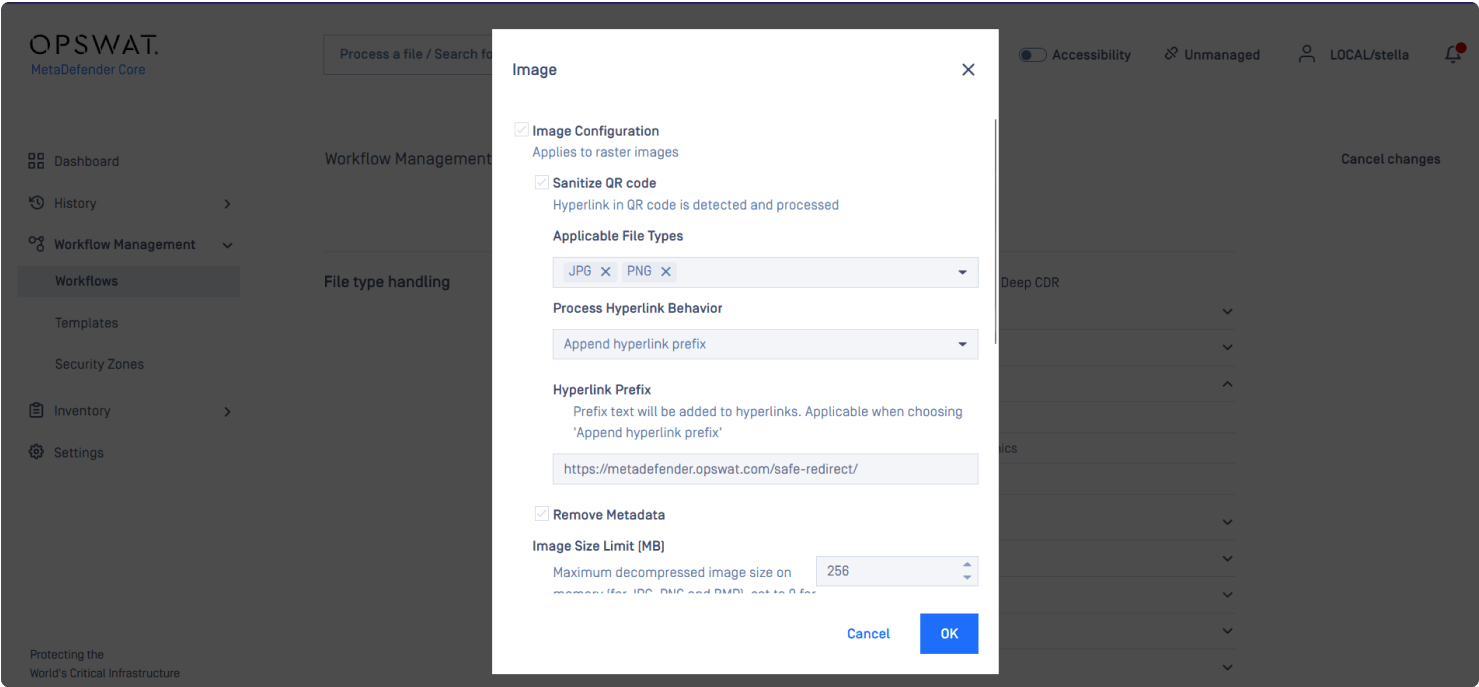

通过Deep CDR™技术解除恶意二维码的武装

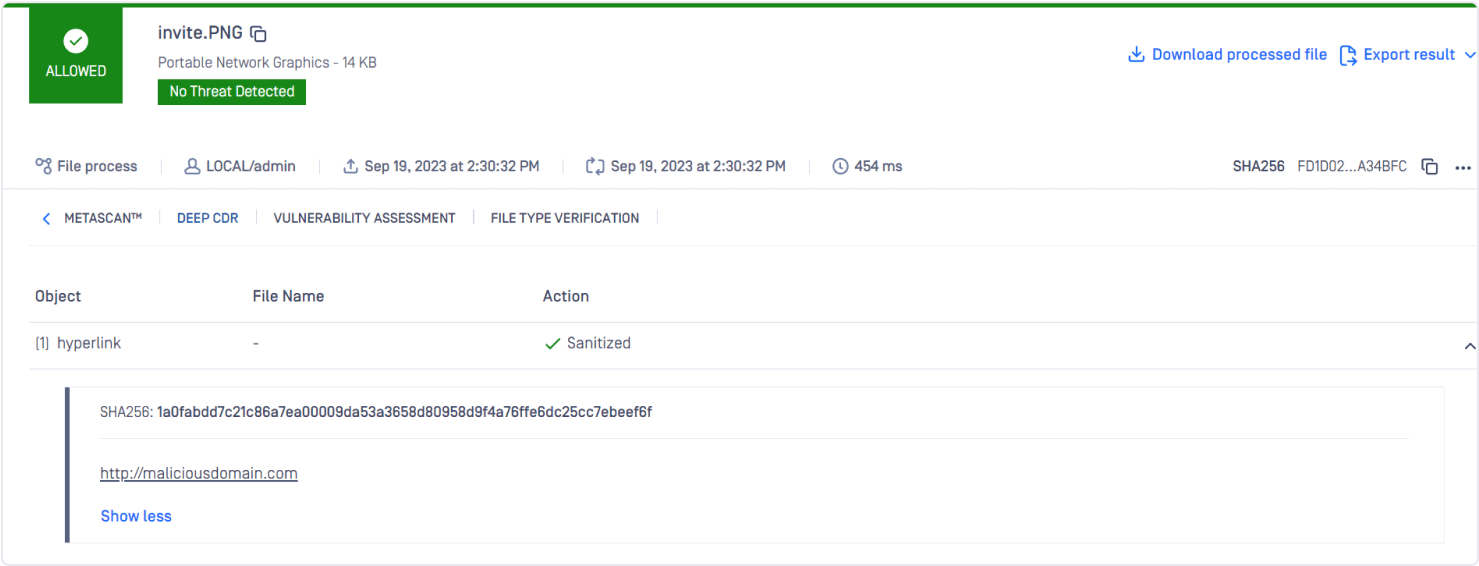

二维码攻击利用了人眼无法读取编码信息这一特性。因此,用户往往信任该代码会导向正确网址或执行预期功能。OPSWAT Deep Content Disarm and Reconstruction 技术Deep Content Disarm and Reconstruction Deep CDR™Deep Content Disarm and Reconstruction 可显示二维码中编码的人类可读网址,用户在扫描前即可验证网址的合法性。

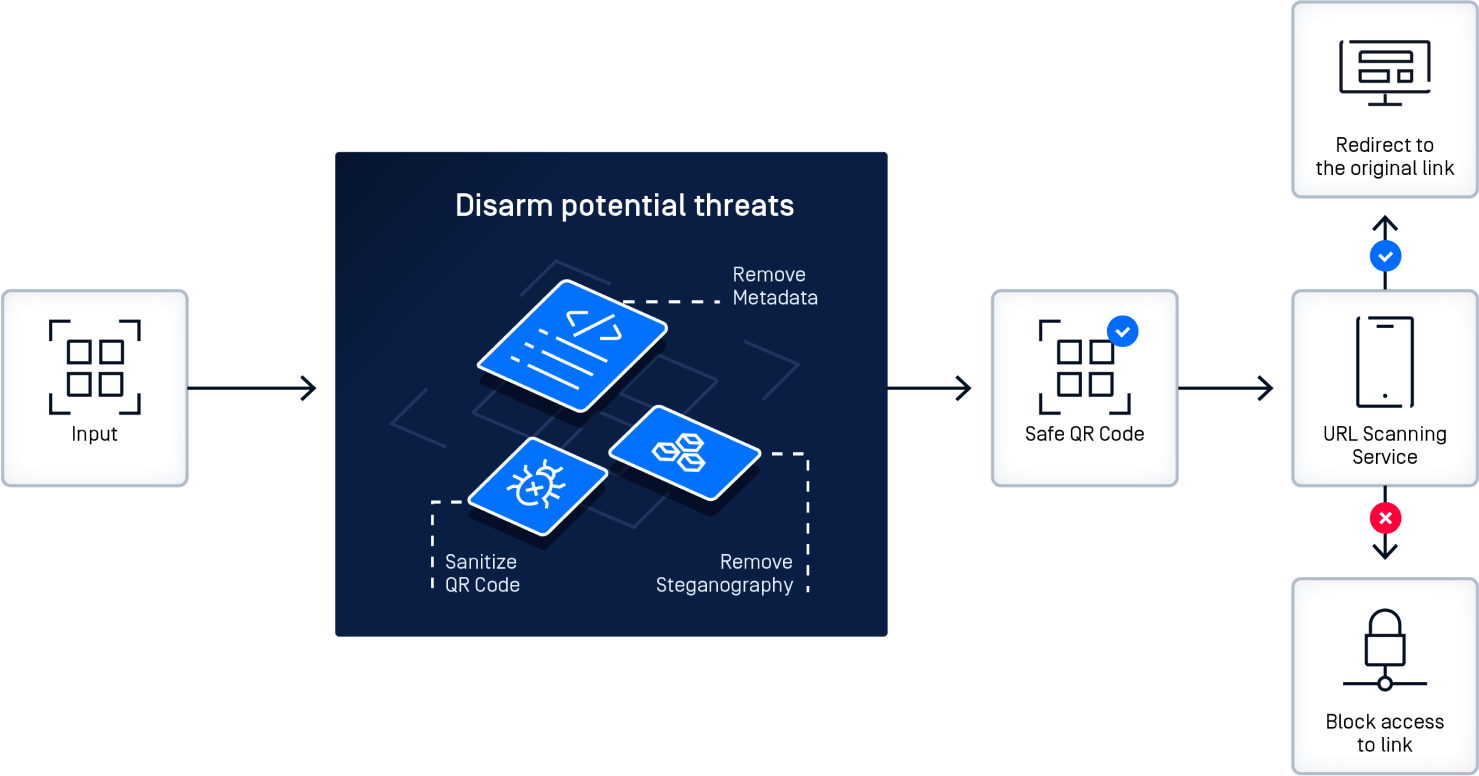

一幅图解展示了Deep CDR™技术如何解除二维码中的威胁。

攻击者常使用伪装或缩短的URL来欺骗用户。Deep CDR™技术MetaDefender Cloud 重定向服务扫描网址,判断其是否恶意。若URL安全,用户将被引导至目标位置;若存在可疑情况,则会收到警告提示。您可配置Deep CDR™技术与任何URL扫描服务协同工作。

由于二维码通常基于图像,可利用隐写术隐藏威胁。如本例所示,Deep CDR™ 技术能有效规避这些潜在风险。

Deep CDR™ 技术净化前后二维码对比。左侧图像嵌有恶意二维码攻击代码,右侧图像经MetaDefender CDR™ 技术净化处理。

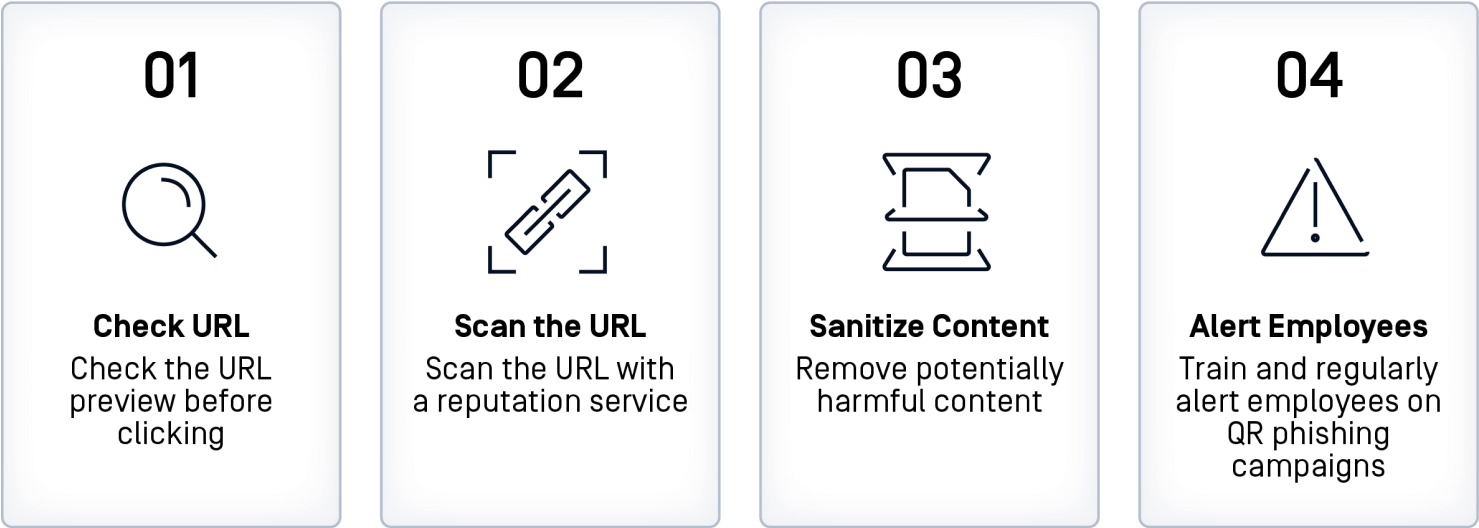

OPSWAT 守護二维码安全的最佳做法

二维码的普及与信任度提升扩大了攻击面。然而,提高对二维码钓鱼攻击日益增长的威胁的认识并采取适当预防措施,有助于用户和企业保持安全防护。Deep CDR™ 技术提供先进的安全防护,以应对这一新兴攻击途径。

随着二维码使用量的持续增长,网路犯罪分子也更常利用其漏洞进行网路钓鱼和恶意软体活动。二维码网路钓鱼凸显了保持警惕的重要性,以及采用创新安全解决方案,来应对不断变化的威胁形势的必要性。

Deep CDR™ 技术通过提取并检测二维码内容,在攻击危及设备和数据之前予以拦截,为防范二维码钓鱼攻击提供了充分保障。结合增强的安全意识、安全操作规范与先进技术,我们既能享受二维码带来的便利,又能有效降低其潜在风险。