微软Office文档仍是网络入侵最有效的工具之一。它们值得信赖、使用广泛,且深度嵌入日常运营。近期与俄罗斯威胁行为者相关的活动,结合CVE-2026-21509等漏洞,揭示了Office为何持续成为可靠的入侵入口——尤其针对高价值和敏感环境。

漏洞:设计中的信任利用

CVE-2026-21509漏洞允许攻击者将合法Office文档武器化,使攻击在常规文件处理过程中悄然发生。无需宏指令,无任何警告提示,更无明显警示信号。该文档看似普通,实则结构上确属无害。

问题就在于此。Office文件是复杂的容器,它们支持嵌入对象、引用和为提高生产力而设计的动态内容。正是这种复杂性,为攻击者提供了在常规文档处理过程中隐藏执行路径的空间。

漏洞利用机制解析

Microsoft Office内置的安全管理器充当嵌入对象的守门人。当Office遇到OLE对象时,会通过检查阻止列表(Kill Bits)来判定该对象是否具有危险性。

CVE-2026-21509 漏洞直接利用了该信任机制。攻击者在文档的 XML 结构中植入特定属性与标记,这些标记实质上向安全管理器传递凭证,发出"此对象可信,无需检查"的信号。安全管理器遵从指令,恶意OLEObject便得以在未经审查的情况下执行。

该漏洞在早期阶段就已发生,具体发生在解析和渲染过程中。文档无需看起来具有恶意,只需被打开即可触发。

一种模式,而非特例

CVE-2026-21509遵循了熟悉的模式。

在CVE-2024-30103漏洞中,攻击者利用了Office处理远程模板的方式,实现了无需宏且仅需极少用户交互的代码执行。此前,CVE-2023-36884漏洞曾被国家关联组织通过精心构造的Office文档积极利用,这些文档在正常渲染过程中即可触发攻击。

每个案例都印证了同一个关键点:漏洞利用发生在早期阶段——解析和渲染过程中。文档无需看起来具有恶意,只需被打开即可。

这种方法与俄罗斯威胁团伙的运作模式高度契合。他们倾向于采用能融入常规工作流程的技术手段,避免产生异常指标,并利用信任关系而非强行获取访问权限。

办公室零日事件的真正教训

这堂课的重点不在于某个漏洞或某个攻击活动,而在于攻击面本身。

办公文档通常被视为数据而非可执行内容。现代攻击利用了这种认知。安全团队无法预知特定时刻哪些漏洞处于活跃状态或哪些攻击手段正在传播。零日漏洞之所以有效,恰恰在于其在被利用时尚未被发现。

对于运行关键系统的组织而言,这改变了安全方程式。重点不能放在文档被打开后识别漏洞利用上,而必须彻底消除文档执行隐藏逻辑的能力。

OPSWAT 如何应对这一威胁

OPSWAT 通过两项互补技术OPSWAT Office零日漏洞挑战:Deep CDR™技术通过消除执行能力阻止漏洞利用,而Adaptive Sandbox 则通过行为分析Sandbox 恶意文档的真实意图。

深度CDR™技术:通过结构化净化中和漏洞利用

Deep CDR™ 技术通过对文件结构采取零信任策略,从源头解决问题。

Deep CDR™ 技术不判断文档是否恶意,而是默认将复杂文件视为潜在威胁。它通过分解文档,移除所有可被利用的活动元素——包括脚本、嵌入对象和异常结构——最终重建出保留业务内容的洁净版本。

CDR™技术如何深度阻止CVE-2026-21509漏洞

Deep CDR™ 技术与 Office 安全管理器的运作原理截然不同。它不评估信任度,不检查黑名单,也不分析标记。它仅直接移除所有违反策略的内容,包括 OLEObjects。

通过对文档进行解构,在重建前清除所有可被利用的活动元素,Deep CDR™ 技术使漏洞利用机制失效。文档中不再存在任何可执行的 OLEObject 对象(无论是否受信任)。最终生成的文档保留业务内容,但丧失执行能力。

此方法无需了解CVE-2026-21509或其任何未来变体。若漏洞利用依赖于嵌入式对象在用户环境中存活,则该漏洞设计上注定失败。

对于首席信息安全官而言,这重新定义了风险讨论的框架。办公软件零日漏洞不再是情报问题,而是设计选择。文档或许会抵达,但其隐藏逻辑将无法执行。

Adaptive Sandbox:通过行为分析揭露恶意意图

Deep CDR™ 技术通过结构化净化防止恶意利用, Adaptive Sandbox 则采取了不同策略:在受控环境中执行文档,并观察其实际行为。

行为分析为何重要

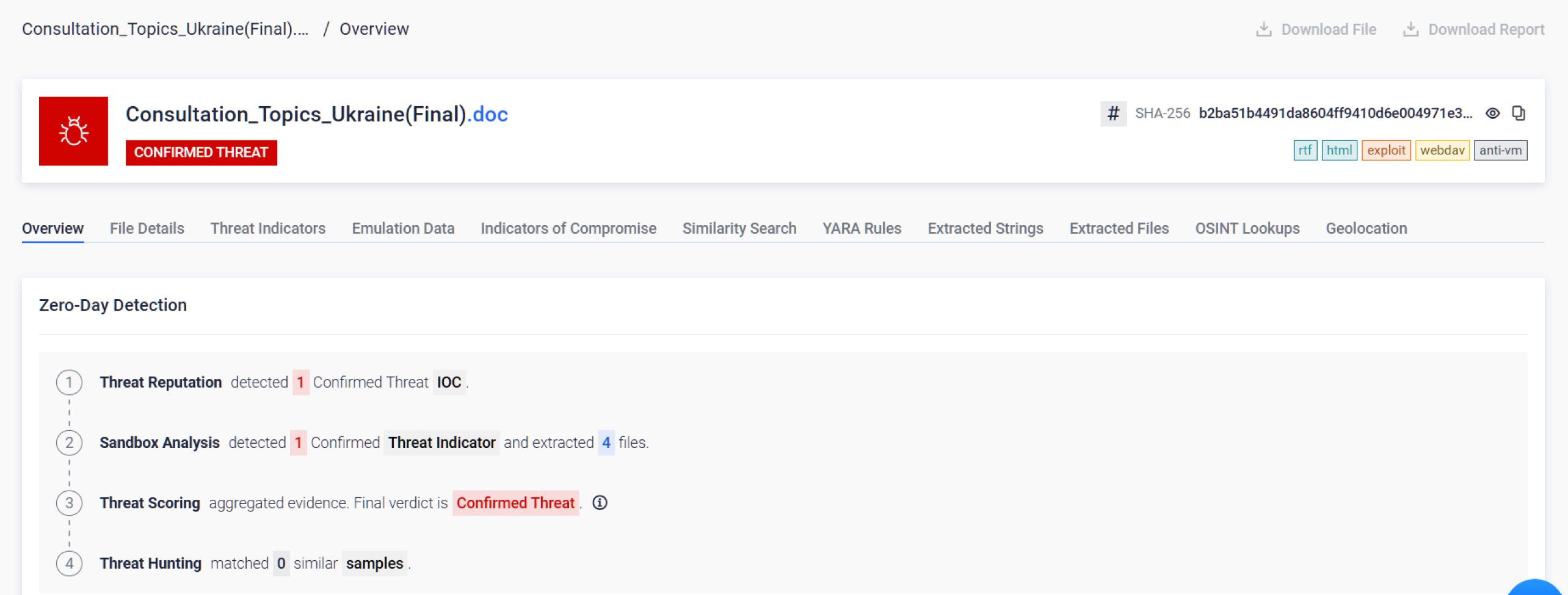

CVE-2026-21509 事件揭示了静态分析的局限性。APT28针对乌克兰的恶意文档在结构上看似正常,其XML中嵌入的标志也未触发明显的恶意软件特征。传统检测方法难以奏效,因为这些文档中根本不存在可被识别的明显"异常"。

Adaptive Sandbox 有所不同。它并非试图在静态代码中识别恶意模式,而是在受控环境中执行文档,并观察其实际行为。

Adaptive Sandbox 如何Sandbox APT28行动

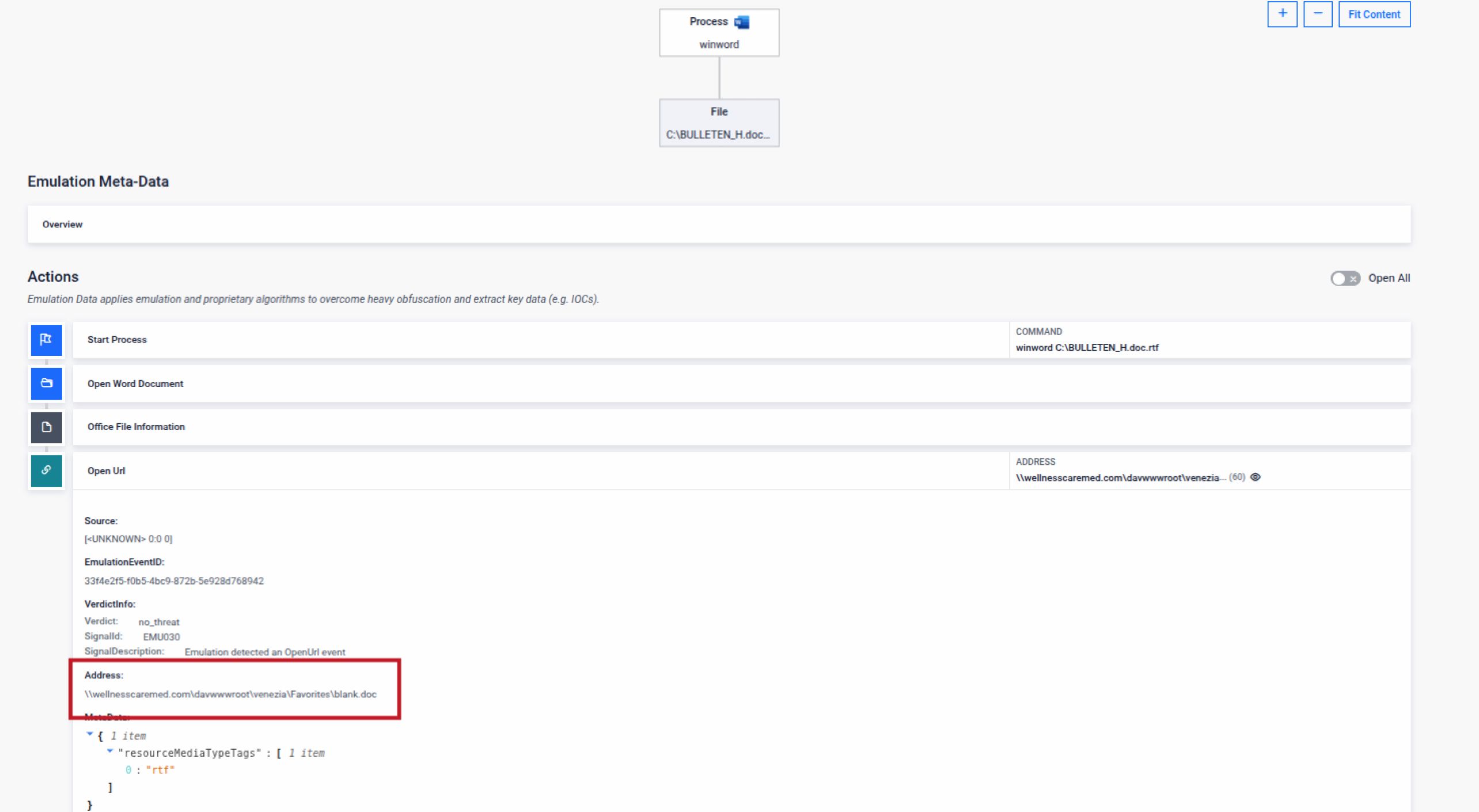

Adaptive Sandbox 利用CVE-2026-21509漏洞的恶意文档时,并未搜索已知的漏洞利用特征。它直接运行文档并观察其行为。

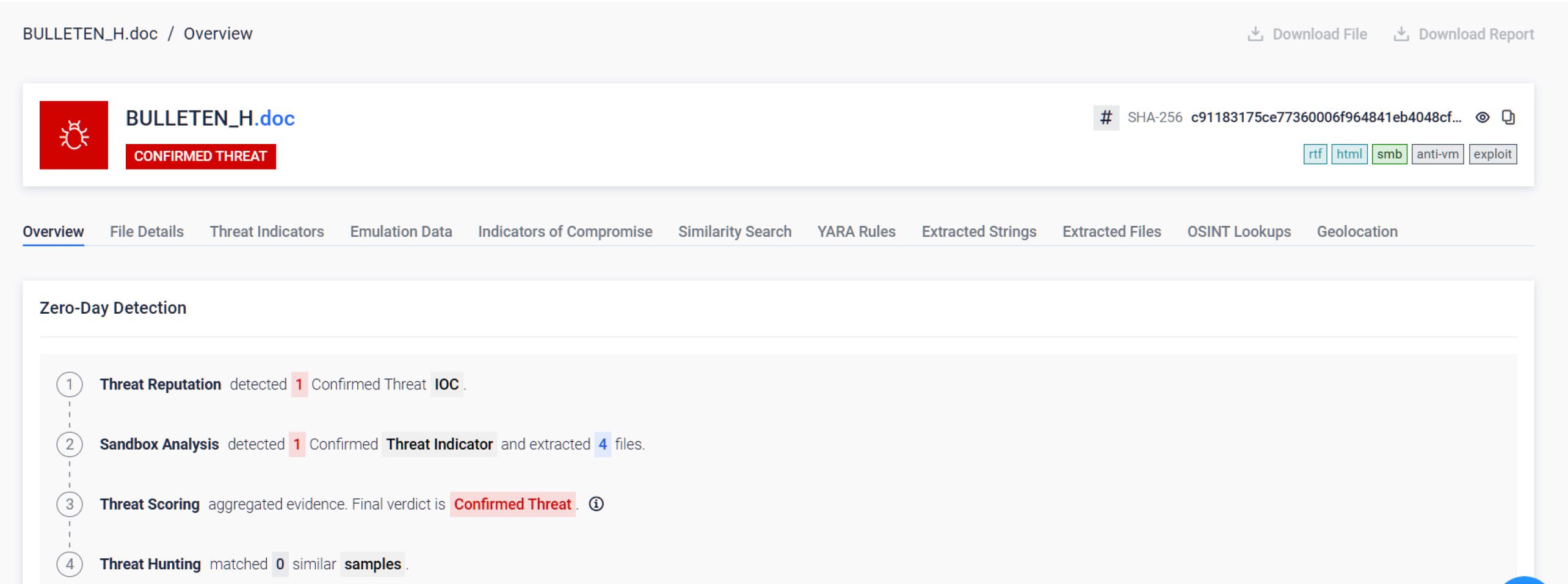

利用CVE-2026-21509漏洞的实际恶意文档

文件打开的瞬间,嵌入的OLE对象便如攻击者预期的那样触发。但它并未连接受害者网络,而是暴露了真实目的:通过WebDAV连接外部威胁行为者基础设施,以获取下一阶段的有效载荷。

关键在于网络行为本身。而非XML结构。也非特定标志的存在。而是文档在获得执行机会时所采取的实际行动。

Adaptive Sandbox 并模拟所有活跃且可被利用的元素,从而创建完整的行为特征档案。即使面对未知漏洞,当文档试图连接外部服务器、下载额外有效载荷、执行隐藏指令或建立命令与控制连接时Adaptive Sandbox 文档触达用户前将其行为Sandbox 。

如果OLE对象包含恶意代码,Adaptive Sandbox 通过行为执行Sandbox ,而非签名匹配。

两种技术的协同运作

对于在高风险环境中运营的组织,Deep CDR™ 技术与Adaptive Sandbox 不同但互补的作用:

- 深度CDR™防护技术:确保进入环境的文档无法执行恶意逻辑。在文件到达用户之前,其利用能力已被清除。当文档必须经过安全处理才能交付给最终用户时,请使用此技术。

- Adaptive Sandbox : 通过受控执行揭示 可疑文档的行为意图,支持威胁情报、事件响应及取证分析。当您需要精确了解文档设计目的时,请使用此工具。

CVE-2026-21509利用了对文件结构的信任。Deep CDR™技术可消除可被利用的结构。Adaptive Sandbox 漏洞利用的实际设计意图。

这两种方法都不需要事先了解漏洞。它们都能确保当下一个Office零日漏洞出现时,贵组织不必坐等其危害显现。

结论:安全源于设计,而非检测

Office漏洞攻击将持续涌现。威胁行为者会不断利用文件复杂性,因为这种手段行之有效。实际应对策略很简单:在高风险环境中,Office文档必须确保安全无虞。不应依赖监控,不应满足于"可能安全",而应实现"安全开启"。

CVE-2026-21509绝不会是俄罗斯黑客利用的最后一个Office漏洞。下一个漏洞可能早已存在。唯一有意义的问题是:文档是否能在您的环境中执行隐藏逻辑。

深入了解如何将Deep CDR™技术和Adaptive Sandbox 集成到您现有的安全体系中。