我们非常激动地推出网络安全韧性领域的最新里程碑MetaDefender v1.9.3。此次发布彰显了我们致力于帮助各类组织抵御新兴威胁的承诺。

Python 解包与反编译:揭开隐藏威胁的面纱

随着对 PyInstaller、Nuitka 和 py2exe 的Python 解包与反编译支持的加入,MetaDefender v1.9.3 得以揭示此前隐藏的恶意项目。通过剖析和分析编译后的 Python 文件,企业能够发现隐藏的威胁并主动加以防范。

扩展恶意软件配置提取功能,支持 Cobalt Strike 系列恶意软件:打击高级威胁

增强型恶意软件配置提取器现在支持 Cobalt Strike (CS) 系列恶意软件。CS 的破解版被威胁行为者广泛使用,它可以绕过磁盘交互,在受害者主机上部署内存代理(称为信标)。CS beacon 可通过各种协议促进指挥和控制 (C2) 通信,提供大量功能,如权限升级、凭证提取、横向移动和数据外渗。

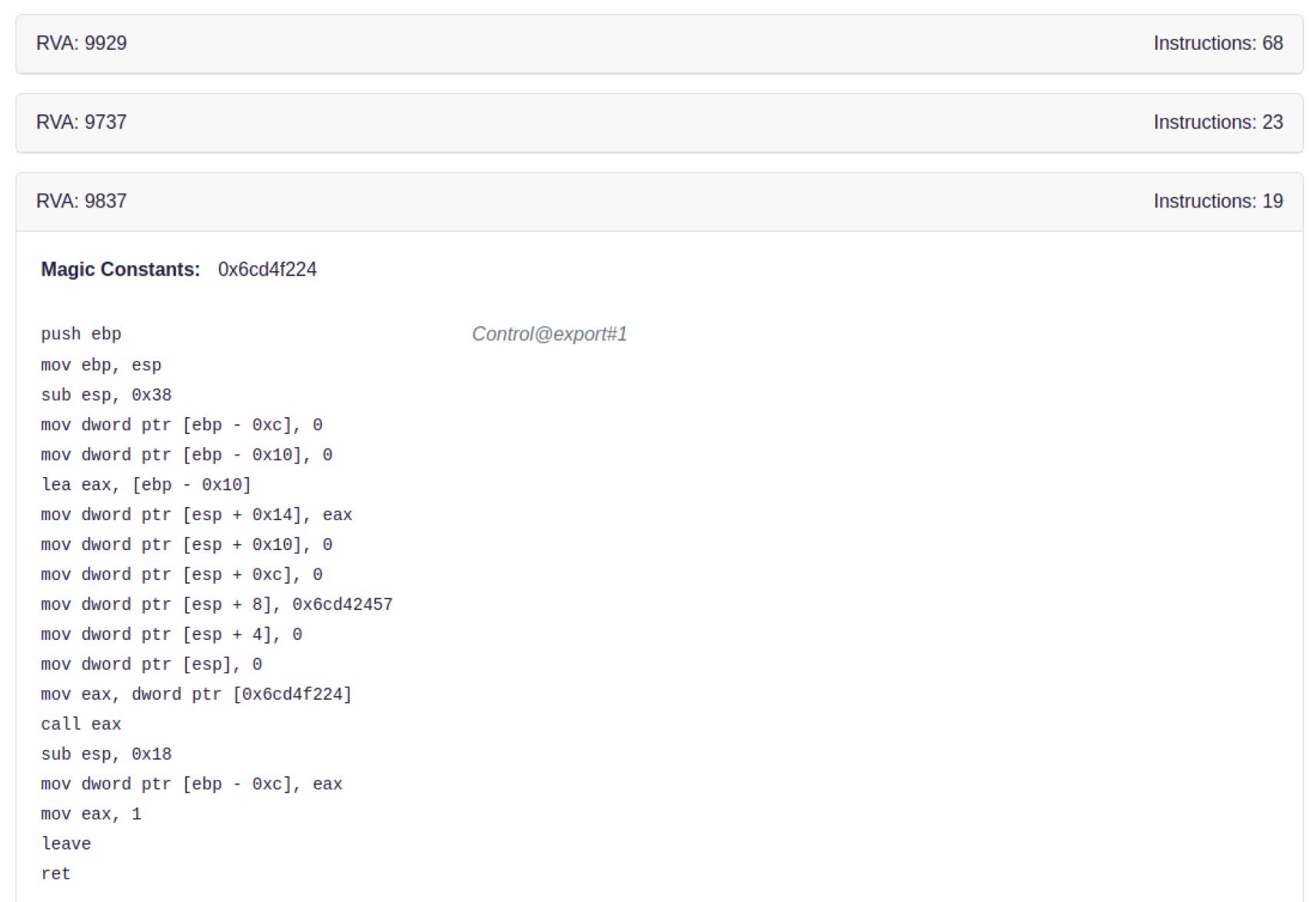

反汇编导出函数:了解 Windows 二进制文件

MetaDefender 不仅进行表面层面的分析,还能显示二进制函数,从而观察文件在 Windows 环境中的运行行为以及哪些函数被执行(例如,当导出的函数试图建立网络连接并打开恶意 URL 时)。如今,企业能够深入了解这些行为及其潜在风险,从而做出明智的安全决策。

完善威胁指标:识别可疑活动

作为一项预防措施,我们的新威胁指标会标记具有两个相同名称的不同部分的可执行文件;这些相同的部分名称可能会混淆反病毒引擎。这项措施可帮助企业在潜在的 IOC 升级之前将其识别出来。

VBA 宏代码提取:揭开 DWG 文件中的恶意意图

该版本包括从 DWG 文件中提取 VBA 宏代码,以便更深入地了解隐藏在 AutoCAD 文档中的潜在威胁。AutoCAD 文件可以执行 "杀死 "功能,这可能表明存在恶意意图。通过揭示 DWG 文件中嵌入的恶意代码(不包括勒索软件关键字),企业可以降低与这些经常被忽视的攻击载体相关的风险。

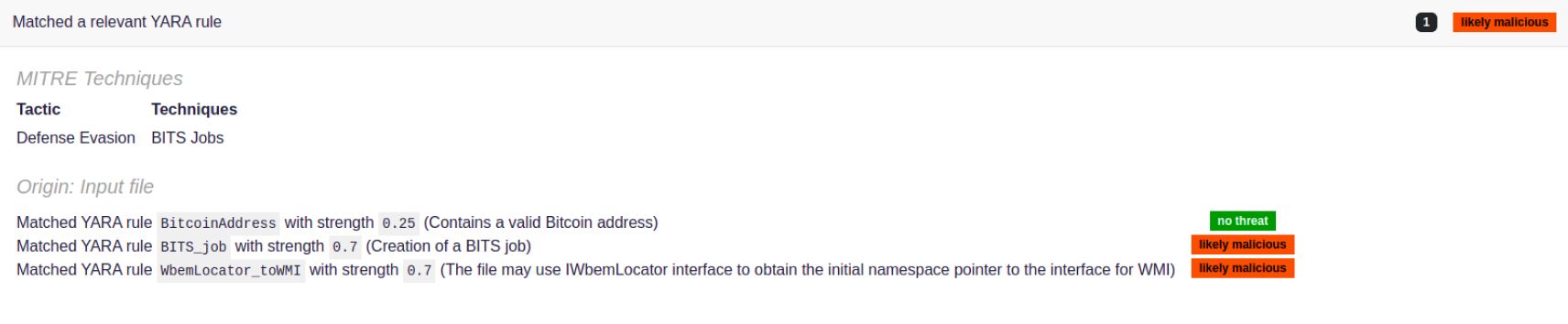

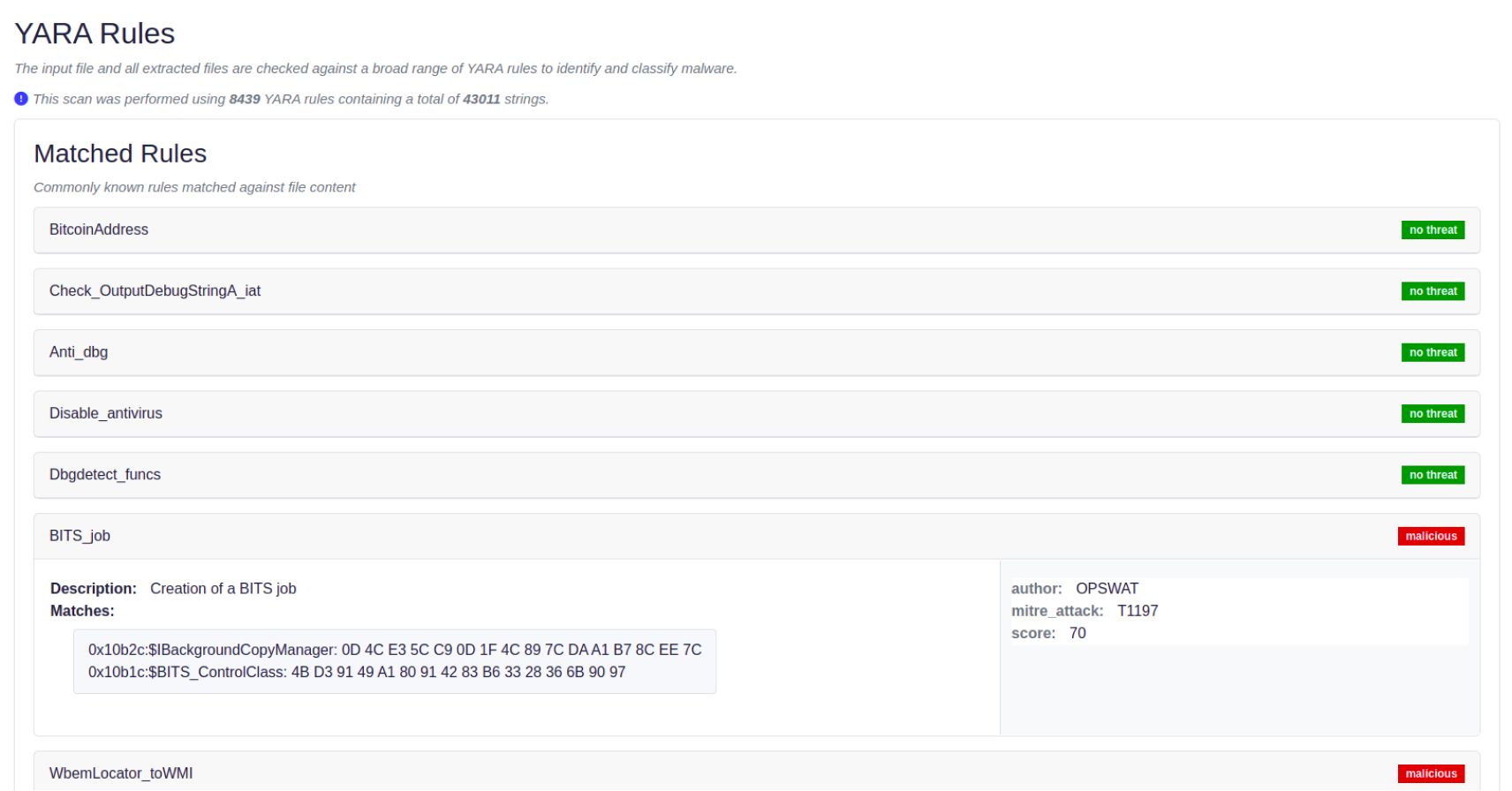

MITRE Att&ck 技术映射:与行业标准接轨

MetaDefender 现已支持根据 YARA 规则元数据映射 MITRE Att&ck 技术。通过遵循行业标准,企业能够提升其威胁情报能力。

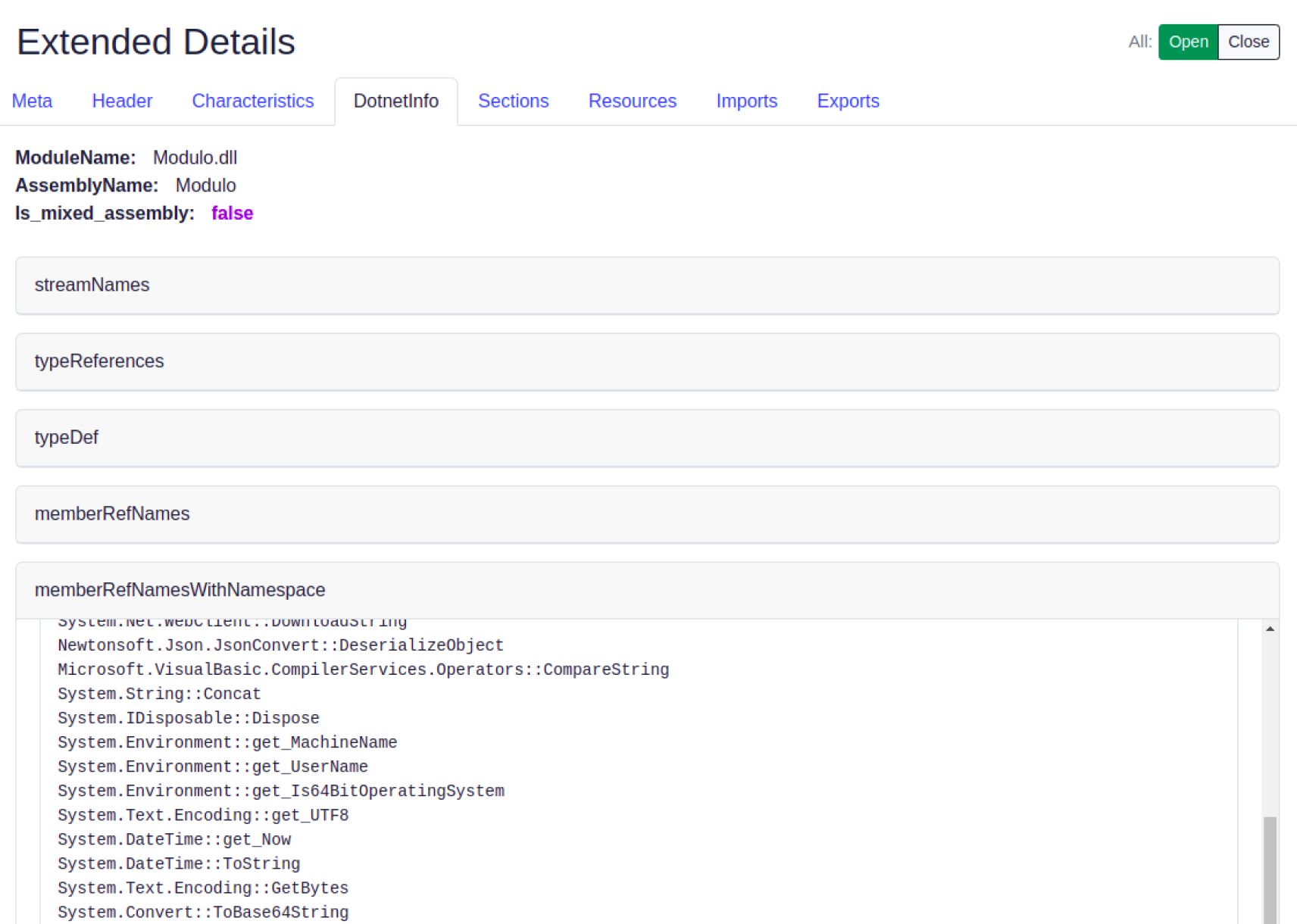

在 .NET 可执行文件的文件详细信息部分新增 DotnetInfo 标签

新的 "DotInfo "选项卡直接针对 Dotnet 的特殊性,便于反汇编并提供对功能的宝贵见解。我们的Sandbox 拥有自己的一系列指标,从 "杀死 "等果断行动和 "睡眠 "等进程的微妙操作,到 "加载 "等避免静态检测的战略规避。

加强行政管理:精简业务

除了先进的威胁检测功能外MetaDefender v1.9.3 还引入了多项管理增强功能,旨在简化操作流程并提升效率。从改进的代理处理到增强的队列管理,这些功能确保了沙箱环境的平稳、无缝运行。