保护的不仅仅是文件

当今的网络攻击不仅限于文件。攻击者利用隐蔽的基础设施、受损的供应商和快速变化的领域绕过传统的防御系统。为了应对这种情况,安全需要分层--不仅仅是工具层,而是情报层。

今日,我们自豪地推出MetaDefender Threat Intelligence——这是MetaDefender平台内全新推出的威胁情报引擎。 MetaDefender Core ,它在全面威胁预防策略中扮演着连接枢纽的角色。通过将精选的实时威胁情报与MetaDefender Core行业领先技术——Deep CDR™技术和Adaptive Sandbox 技术,我们构建出真正多层防御体系,在威胁尚未执行、仍处于隐蔽状态时,于其发源地实现拦截。

添加 InSightsThreat Intelligence 如何改变你的防御系统

Core CDR™技术(剥离恶意代码)Sandbox 行为分析)Core 树立文件安全新标杆。Threat Intelligence 关键第三层Threat Intelligence :恶意IP/域名拦截。

Deep CDR 如何运作

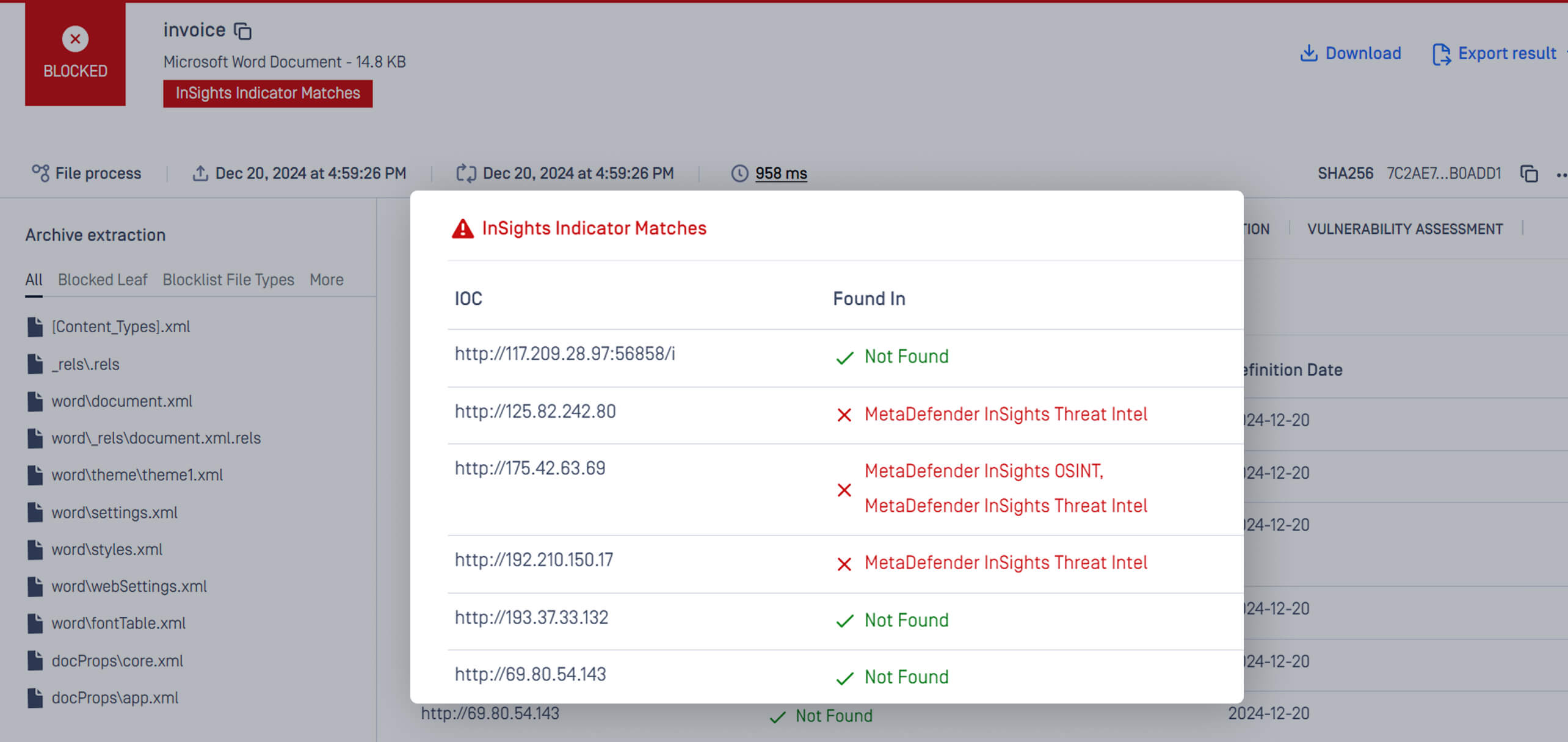

InSightsThreat Intelligence 在几毫秒内扫描文档,查找隐藏的恶意域和 IP。它将 IoC(入侵指标)与汇集了数百个可信来源数据的全球馈送进行交叉比对,确保你领先于对手的战术。当检测到威胁时,文件会在进入点被阻止,从源头上阻止攻击。

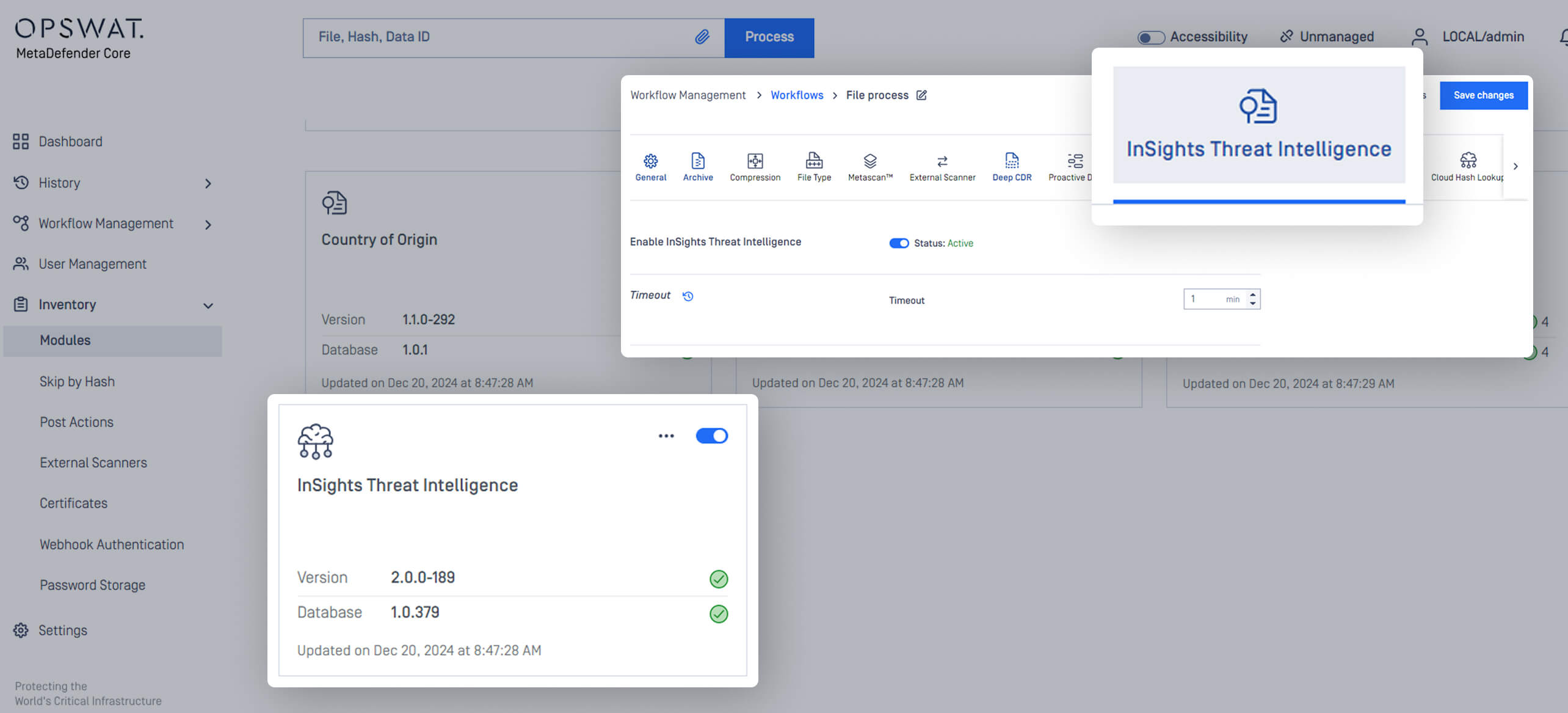

在MetaDefender Core中配置 InSightsThreat Intelligence 引擎

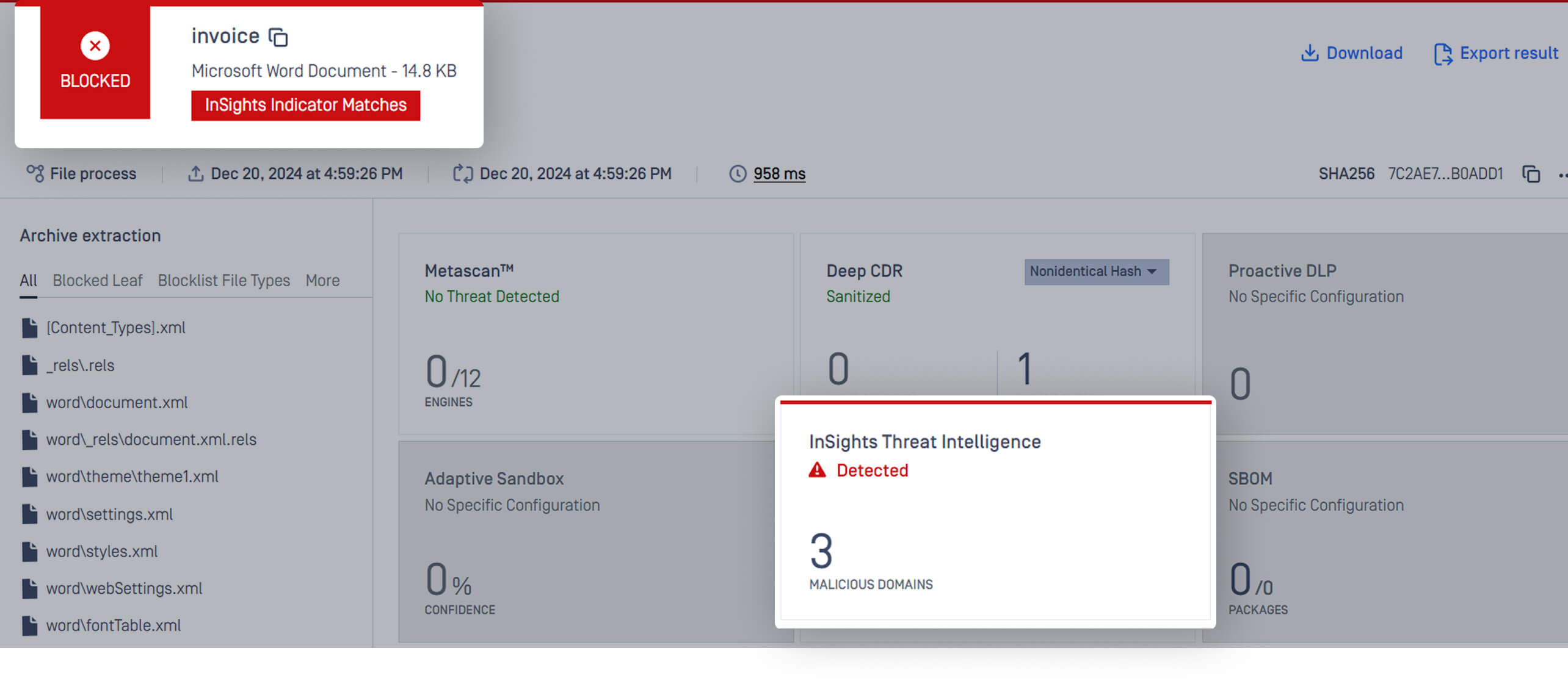

使用恶意 IP/域名处理文件

在扫描结果中提供 IOC 列表

主要功能

检测隐藏的威胁

识别文件中嵌入的恶意域、IP 和链接,即使在文件消毒后也能识别。

近实时阻断

在高风险文件到达用户或关键系统之前自动将其隔离。

增强型深度CDR™技术与Adaptive Sandbox

增强深度CDR™技术与Adaptive Sandbox 威胁情境信息优先处理风险并降低误报率。

持续威胁馈送更新

利用动态更新的情报馈送跟踪新出现的对抗性基础设施。

气隙环境支持

在隔离网络中安全运行,手动或按计划进行威胁更新,保护离线关键基础设施免受不断变化的威胁。

InSightsThreat Intelligence 为何与众不同

传统工具侧重于投递后检测,而 InSightsThreat Intelligence 则使组织能够

针对攻击背后的基础设施,阻止零时差漏洞和网络钓鱼活动。

自动执行人工流程(如威胁猎取和低价值调查),解放 SOC 团队。

通过实时情报更新,掌握不断变化的域/IP 和新出现的漏洞利用工具包。

通过审核第三方文件和供应商通信,与 NIST、CISA 和行业规定保持一致。

立即开始

InSightsThreat Intelligence 不仅可以消除恶意内容,还可以摧毁对手的战术手册。无论你是在管理复杂的安全操作,还是在保卫小型网络,InSightsThreat Intelligence 都能让你做出明智的决策并迅速作出反应。