SaaS(软件即服务)解决方案因其成本效益、可扩展性、可访问性和易用性而被视为现代业务运营的支柱。

不幸的是,该行业正面临着数量惊人的网络攻击;从 2023 年 9 月到 2024 年底的 12 个月内,SaaS 漏洞增加了 300%。

我们的客户是一家领先的 SaaS 供应商,在全球拥有 7 亿用户,为全球几乎所有创意和内容驱动型企业提供支持。

第一个问题是其集中式平台,开发人员在该平台上上传代码、库和依赖项,从而增加了攻击面。

然而,它们缺乏足够快的安全工具来跟上上传量,从而遗漏了隐藏在复杂构建中的风险。

上传后扫描也不可行,因为这会减慢开发速度,削弱竞争力。

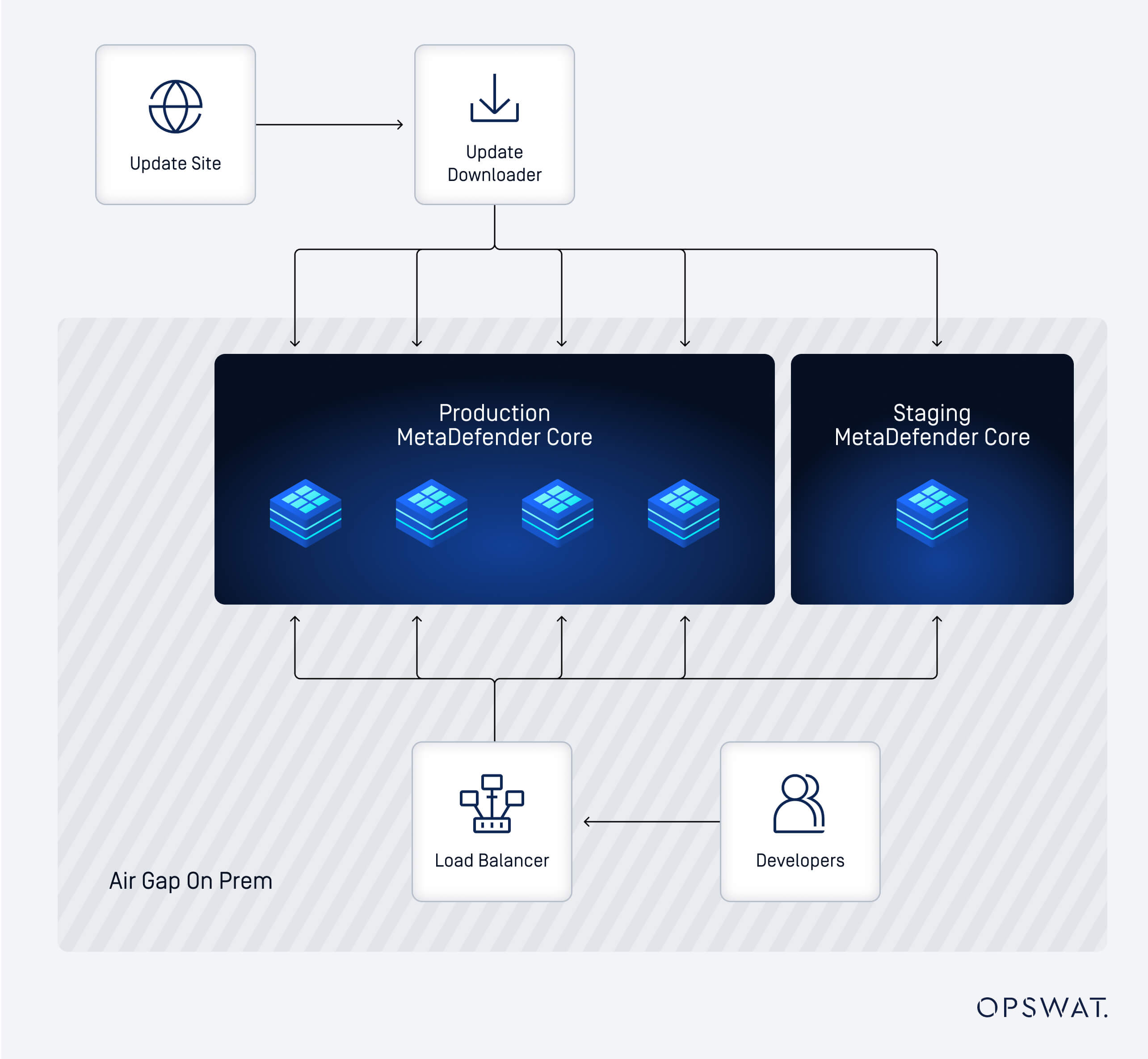

客户选择了 MetaDefender Core来扫描上载软件构建中的每个文件,查找潜在的恶意内容,在文件进入平台之前检测并清除嵌入的威胁,如恶意软件、脚本或漏洞有效载荷。

通过OPSWAT的解决方案,客户确保了所有软件在交付给客户之前都不存在恶意软件和漏洞,同时保持了开发速度。

广泛的攻击面、不合适的安全工具和工作流程瓶颈

客户对其平台的多个方面、当前设置和交付速度都有严重的担忧。

- 攻击面扩大--由于所有用于测试和发布的软件构建上传都使用单一平台,因此在到达客户之前,需要清除数千个文件中的任何漏洞。

- 负荷过度的工具--虽然有安全设置,但上传的速度和多样性使其不堪重负。这使整个平台面临安全风险,因为文件扫描的速度无法与软件构建的上传速度同步。

- 工作流程瓶颈--由于文件没有在上传时进行扫描,因此必须在流程后期进行安全检查,从而造成延误,并增加了恶意文件深入开发工作流程的风险。

消除零日恶意软件、验证第三方上传并在测试前阻止有风险的依赖关系

麦塔斯康多重扫描

MetascanMultiscanning 允许您使用 30 多种内部和云端反恶意软件引擎扫描文件。

添加的反恶意软件引擎越多,检测率就越高;使用 MetascanMultiscanning扫描,客户的检测率超过 99%。

Adaptive Sandbox

OPSWAT的Adaptive Sandbox 技术可在受控环境中引爆躲避性恶意软件,暴露工作流程中的恶意行为和零时差攻击。

File-Based Vulnerability Assessment

OPSWAT 的File-Based Vulnerability Assessment 技术可在安装之前检测应用程序和基于文件的漏洞。

我们的专利技术将漏洞与软件组件、产品安装程序、固件包和许多其他类型的二进制文件相关联,这些文件是从广大用户和企业客户社区收集的。

所有这些通过MetaDefender Core 提供的解决方案都使客户能够:

- 使用多个反恶意软件引擎扫描软件构建中的每个文件,确保任何威胁都无法逃避检测。这些扫描主要针对可执行文件(Windows EXE、macOS DMG)和脚本文件等高风险组件。

- "可疑构建 "在受控环境中使用应用程序仿真 "执行",它复制了恶意软件展示其行为的必要条件。 这种方法对于捕获冒充合法代码的零时差恶意软件至关重要。

- 根据已知常见漏洞和暴露数据库检查所有第三方库(如 npm、PyPI 软件包)。在这些构建进入测试之前,会阻止有风险的依赖关系。

消除盲点、保持生产力并符合全球安全标准

有了MetaDefender Core,客户现在可以在上传时扫描整个软件构建。这使他们能够验证成千上万的文件,确保它们可以安全使用,消除文件交互中的盲点。

扫描是自动进行的,并与上传工作流程无缝集成,从而保持了开发人员的工作效率和发布时间表。

有了这套系统,发布的产品就不会有恶意软件,客户也能继续遵守全球安全标准。

考虑到当前的威胁形势,客户对网络安全的担忧是完全正确的。

他们在授权开发团队构建安全产品和服务方面的努力与OPSWAT致力于提供保护关键环境的市场领先技术的承诺完全一致。

如果贵公司在威胁防范战略方面需要一个强大的合作伙伴,请立即联系我们。