导言

自 2021 年以来,我们看到针对拉丁美洲银行和金融部门的 HTML 走私网络攻击有所增加。威胁行为者继续在大规模恶意软件活动中使用这种规避技术来传播 Mekotio、/style、Trickbot 和 QakBot 等木马。检测混淆 HTML 走私的独特挑战使其成为一种持续且普遍的威胁媒介。

HTML 走私使用各种欺骗技术将恶意负载传送到受害者的端点。威胁行为者通常会在电子邮件附件中伪装恶意脚本或共享感染了恶意软件的文档。一种特别难以捉摸的方法是使用 Base64 编码将恶意代码隐藏在 HTML 内容中。

本文详细介绍了 Base64 编码作为一种混淆 HTML 夾帶有效负载的技术。我们研究了检测 Base64 编码威胁的固有困难,以及组织如何使用 OPSWAT 高级威胁防护解决方案。

Base64 编码的欺骗

Base64 编码是一种将二进制数据转换为文本的方法,广泛用于各种合法目的,包括文件传输和电子邮件附件。但是,它也可以通过走私有效载荷混淆等技术被用于恶意目的,攻击者将恶意数据隐藏在看似无害的文件中。

这种方法不是复杂的混淆,而是将 Base64 编码的有效负载直接嵌入到 HTML 标记中,例如 <img>

恶意软件通过将可执行文件编码为良性文本来逃避筛选器,以查找恶意二进制文件。目标浏览器可以解码脚本并在主机上组装有效负载。Base64 编码即使在使用普通图像时也能实现强大的攻击。

- 使用隐写术隐藏在EXIF数据中。

- 以噪声的形式嵌入像素中。

- 追加到图像文件的末尾。

Base64 攻击流

检测编码威胁的挑战

严重依赖基于签名的检测的传统防病毒解决方案经常会遗漏被 Base64 编码混淆的新恶意软件变体,而社会工程策略通常被成功地用于向毫无戒心的最终用户提供 Base64 编码的有效负载。

隐写术等更高级的欺骗手段 将恶意软件隐藏在良性图像 和媒体文件中。Base64 编码可以将恶意代码伪装成人类无法察觉的噪音。虽然 Base64 编码对数据传输具有合法用途,但对包含 Base64 编码字符串的图像要谨慎,尤其是当它们来自未知来源时。

阻碍检测 Base64 编码威胁的其他挑战包括:

- 对拆分为多个文件并在本地重新组装的有效负载进行编码。

- 变形绕过静态签名数据库的恶意软件。

- 插入破坏签名的额外空格或字符。

- 插入传统防病毒程序很少检查的异常文件类型。

- 在更新签名之前快速分发新变体。

发现走私的有效载荷 OPSWAT MetaDefender Core

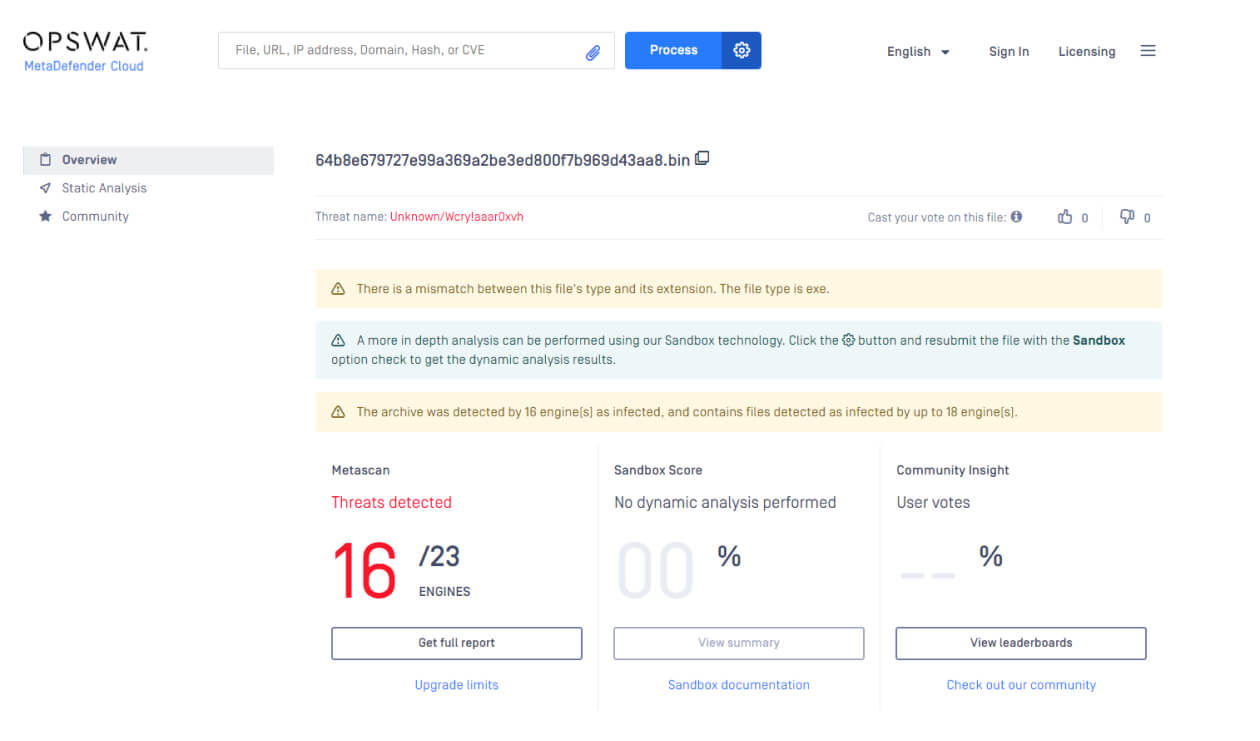

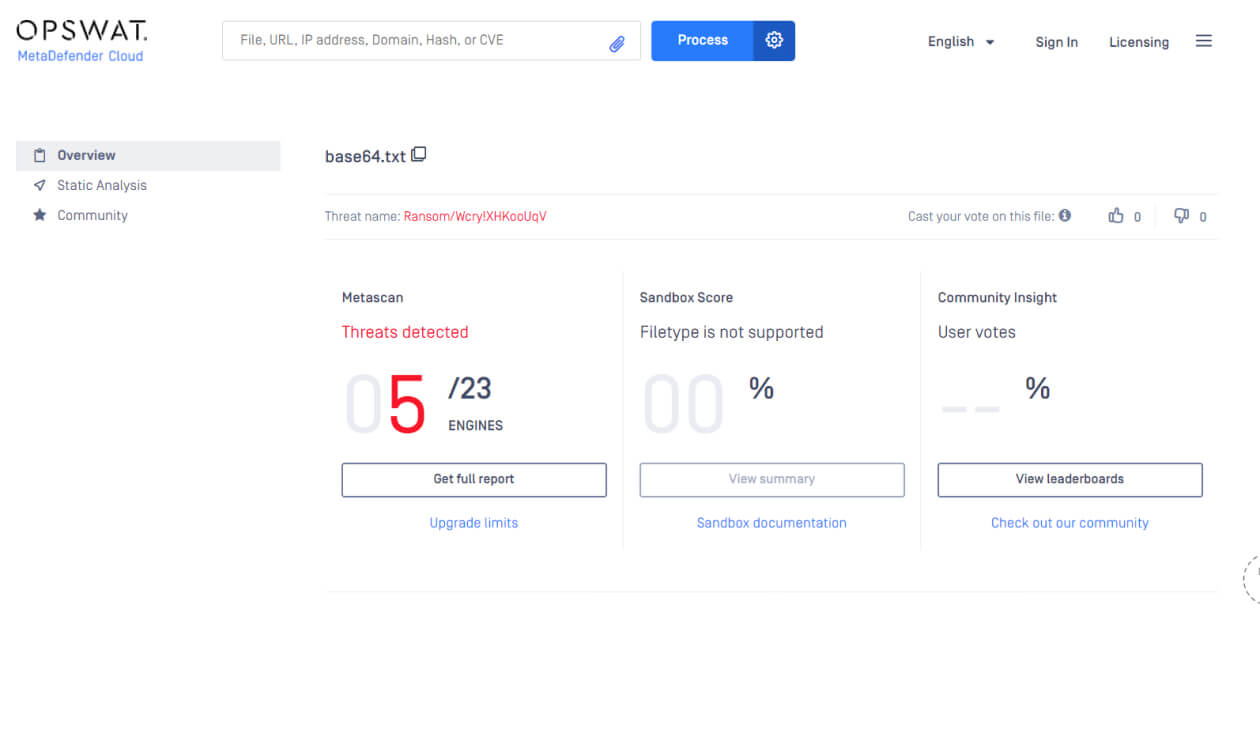

虽然单个防病毒引擎对新兴威胁的有效性有限,但组合多个引擎可以显著提高恶意软件检测率。 OPSWAT MetaDefender Core 利用 30 多个反恶意软件引擎来检测高达 99.2% 的已知恶意软件和零日恶意软件。

改进静态签名数据库以检测新型恶意软件是良好开端,但走私的有效载荷仍可能绕过杀毒软件。企业需要实施多层防御的深度防御策略,以防范零日攻击。这包括采用动态防护技术,例如 Multiscanning、Deep CDR™技术(内容解除武装与重建)以及 Adaptive Sandbox。这些技术能有效早期发现并阻断恶意软件攻击(特别是利用HTML暗藏链接和附件的攻击),从而保护敏感数据安全。

查看示例结果,网址为 metadefender.opswat.com。

基于深度CDR™技术与Adaptive Sandbox的主动检测

Deep CDR™ 技术通过分解并重建经过安全处理的文件,防止 Base64 编码方案执行,确保文件不含任何潜在恶意代码。对于嵌入 HTML 文件中的图像等文件类型,该技术执行解码、威胁清除及重建操作,确保安全处理后的图像得以可靠恢复。

Deep CDR™ 技术在清理 Base64 注入攻击时能保持图像保真度。用户可查看安全解码的图像,潜在威胁已在后台无缝中和。该技术提供强效防护,且不影响工作流程。

MetaDefender 是一款基于仿真技术的恶意软件分析工具,能够快速扫描数千个文件以检测恶意软件,同时揭示所有混淆层级,从而识别出有价值的入侵指标(IOCs)。

在分析采用混淆技术的文件时(例如Base64编码有效载荷或HTML走私),MetaDefender 彻底检查文件、提取JavaScript代码并模拟其行为,以密切监控任何可疑活动。这种自适应分析能力MetaDefender 能够识别恶意行为,例如尝试解码并执行Base64编码的恶意软件,或运行嵌入在HTML内容中的隐藏脚本。

超越外围防御

Base64 攻击构成的隐蔽威胁凸显了为什么公司必须将其防御范围扩大到针对未知外部来源的保护措施之外。尽管网络安全性很强,但预测恶意文件可能会破坏您的内部端点,这一点至关重要。作为额外的防御层,强大的端点保护是必不可少的。 OPSWAT MetaDefender 通过使用多个反恶意软件引擎扫描传入文件来促进主动文件安全。这有助于识别可能逃避外围防御的混淆零日威胁。

诸如Deep CDR™技术等修复技术更进一步,能在潜在恶意文件危害终端设备前将其解除武装、中和并重建。实施此类全面的文件安全措施,既能限制突破边界防御的威胁造成的损害,又能降低对边界安全作为唯一防线依赖的程度。

OPSWAT 使组织能够部署多层端点安全,作为抵御当今环境中不断变化的威胁的关键防御措施。