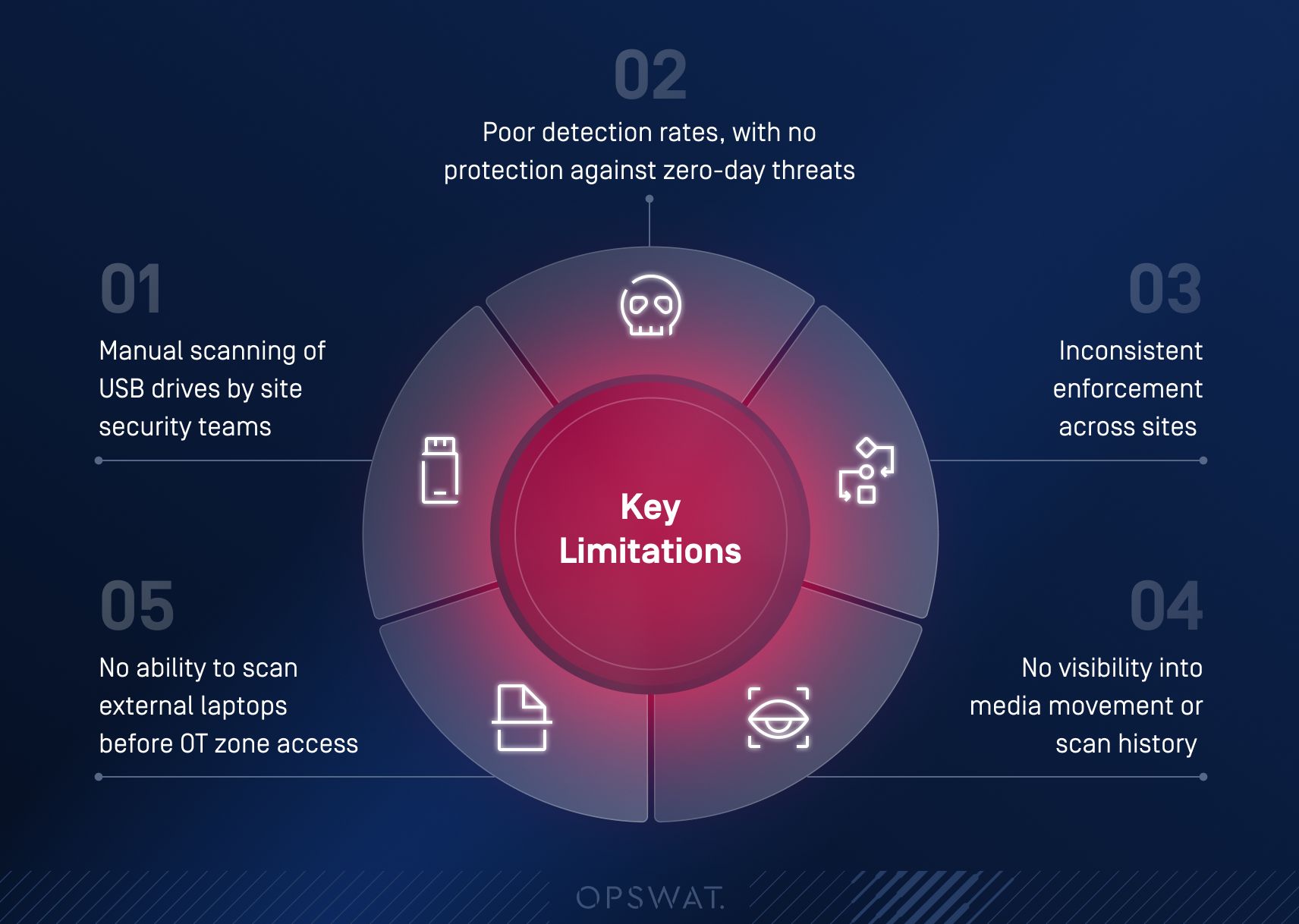

传统工具的不足之处

这一弱点不仅仅是业务上的。它还可能导致严重的监管处罚。根据 NERC CIP 003-7,违规行为可导致每天、每次高达 150 万美元的罚款。迄今为止开出的最大罚单高达 1000 万美元。为了避免这种后果,该公司需要一种合规的方法来管理瞬态设备和可移动媒体,因为他们现有的工具缺乏集中控制、一致执行或报告功能。

与此同时,威胁参与者也在不断发展。根据IBM X-ForceThreat Intelligence报告,2024年,近三分之一的入侵事件利用了有效凭证或面向公众的漏洞,其中许多事件数周内都未被发现。凭证收集激增,信息窃取恶意软件同比增长 84%,关键基础设施运营商面临着越来越多的针对供应链和空中网络的活动级攻击浪潮。

对于一家管理着实物资产、复杂的供应合作伙伴以及并非为现代网络安全设计的运行区域的公用事业公司来说,风险是真实存在的,而且与日俱增。

可携式多媒体与第三方笔记型电脑专用的安全策略

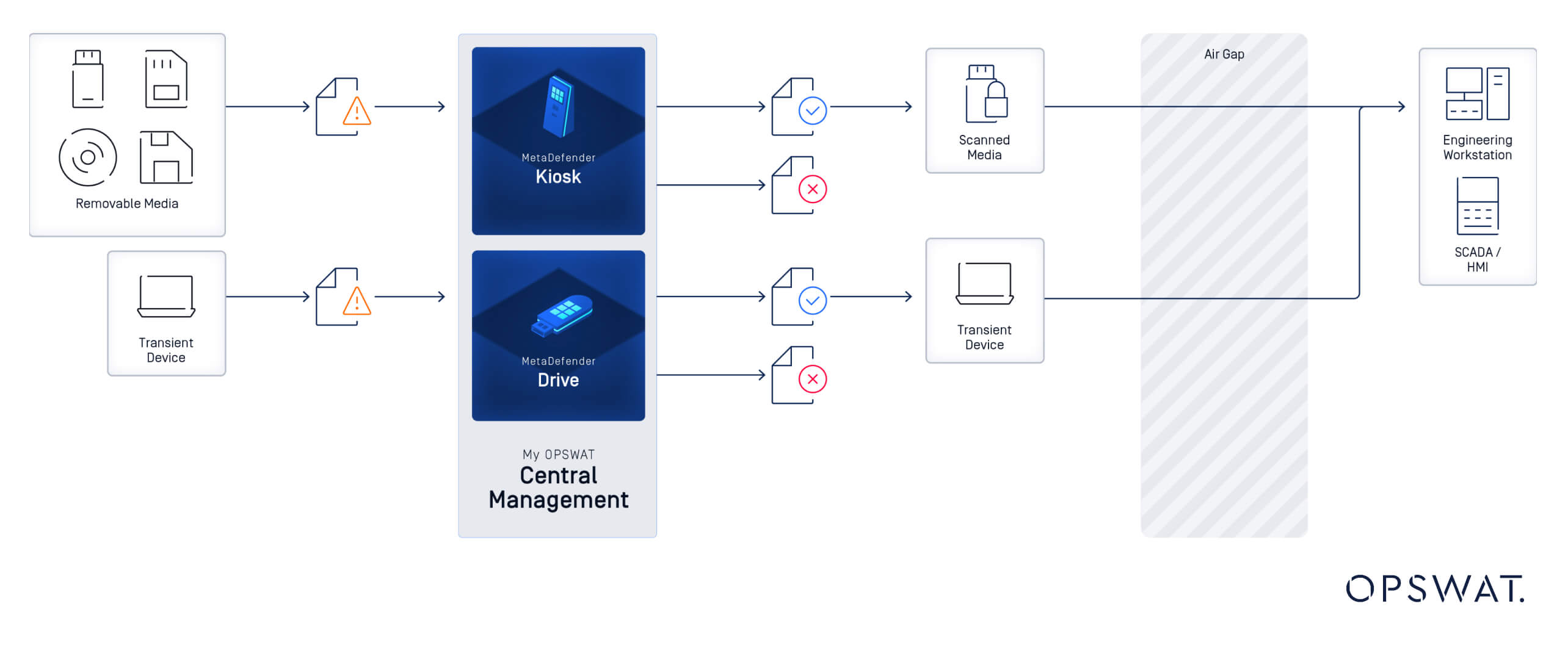

该公司首先在一个站点开展试点项目,在实际操作环境中测试MetaDefender Kiosk 和MetaDefender Drive 。现场团队立即发现了这些工具的价值和易用性。早期的成功促使公司在主要工厂进行更广泛的推广,最终扩展到数十个 Kiosk 和数百个 Drive。这些工具共同组成了一个强大的 OT 就绪解决方案,为敏感环境中的设备和介质处理带来了信心。

综合防御的 3 个关键解决方案

1.MetaDefender Kiosk

MetaDefender Kiosk 是所有可移动媒体设备的关键安全检查点,是网络入口的第一道防线。对 USB、外置硬盘、MicroSD、SD 卡和 CD/DVD 进行严格的恶意软件、漏洞和敏感数据扫描,在威胁到达关键网络之前将其拦截。此外,Kiosk 还利用了这些核心技术:

MetascanMultiscanning

使用 30 多种反恶意软件引擎进行扫描,以侦测各种威胁。

深度CDR™技术

通过将文件重建为安全、可用的版本,对文件进行消毒。

主动式 DLP(Proactive DLP)

防止敏感数据进出网络。

File-Based Vulnerability Assessment

识别文件和应用程序中已知的弱点。

Adaptive Sandbox

在隔离环境中安全执行可疑文件,以便进行分析。

原产国

标识上传文件的地理来源。

这些技术相互配合,可针对可移动媒体所携带的威胁提供强大的多层防御。MetaDefender Kiosk 功能强大,可执行符合 NERC CIP 003-7、NIST 800-53 和 ISA/IEC 62443、NEI 08-09 标准的安全控制,从而确保 OT 合规性。

2.MetaDefender Drive

MetaDefender Drive 发挥着不同但互补的作用。任何第三方笔记本电脑在安全区内开机之前,都会使用MetaDefender Drive内含的安全操作系统对其进行离线扫描。该工具可检查从用户文件到固件和启动扇区的所有内容,无需安装软件。这意味着可以在不接触内部网络的情况下快速安全地清除承包商。

通过在供应商和承包商的笔记本电脑连接到运行系统之前对其进行离线扫描,该公司现在可以执行一致的供应链保护政策,而不会中断工作流程或要求安装软件。该流程直接支持符合 NERC CIP-003-7 的瞬态网络资产,以及 NIST SP 800-53 和 800-82 准则,确保 OT 环境免受外部设备的影响。

3.My OPSWAT Central Management

为了大规模管理部署,该公司将所有设备都纳入了My OPSWAT Central Management。这为安全团队提供了统一控制、自动报告和整个机群一致的策略执行,与人工监督相比,这是一项重大改进。

该平台提供了一个单一窗口,用于管理策略执行、监控系统健康状况以及协调所有MetaDefender 设备的更新。该平台还能实时了解全球威胁活动和部署状态,从而减少人工操作,同时提高事故防范能力。

更安全、更快速、更合规的运行

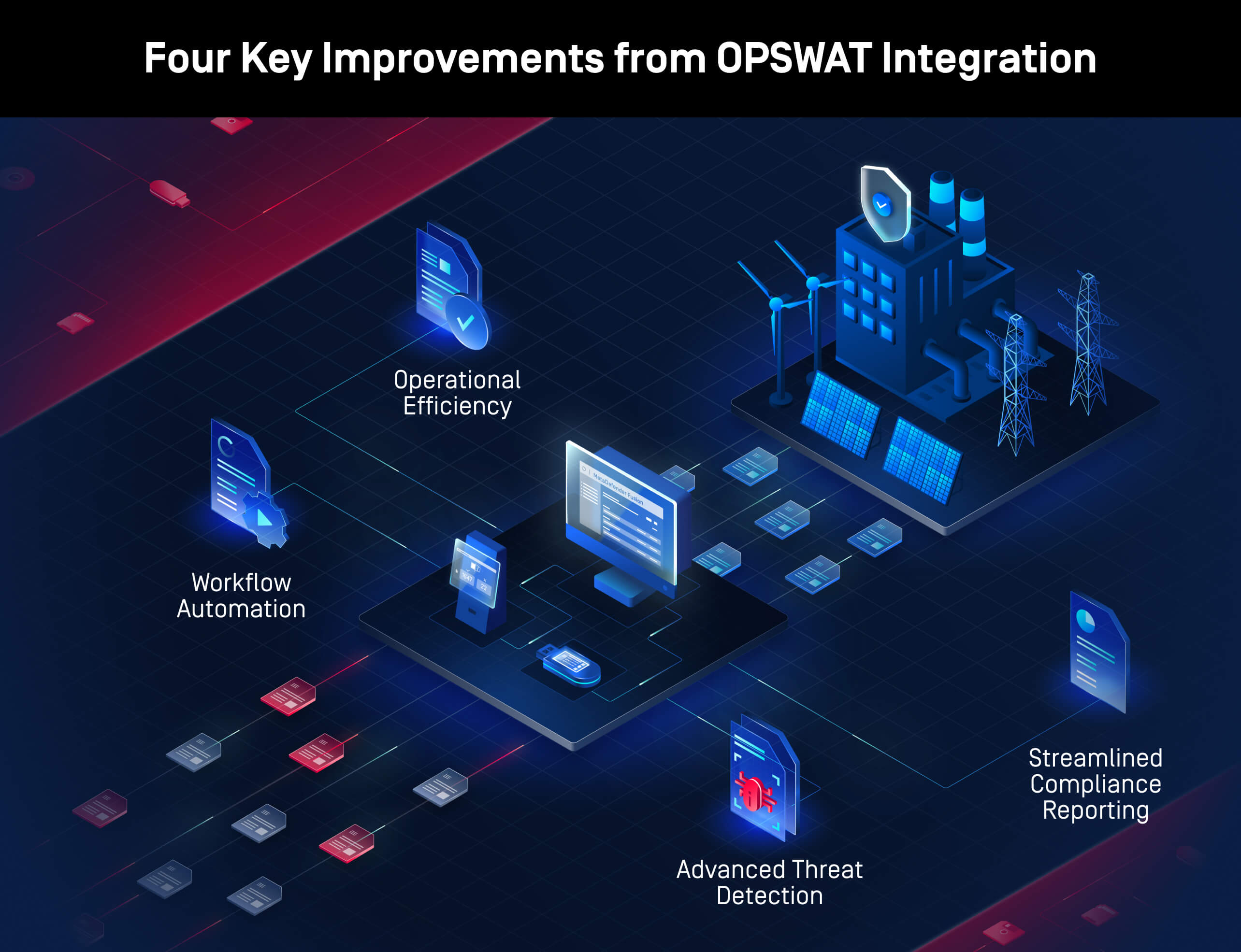

MetaDefender Kiosk、MetaDefender Drive 和My OPSWAT Central Management 的集成部署帮助该公司主动修复检测到的问题,防止潜在威胁在网络上蔓延。因此,该公司在四个主要方面取得了改进:

工作流程自动化

如今,每个文件在到达时都要进行扫描,没有例外或手动步骤。MetaDefender Kiosk 可自动执行此操作,减轻了现场安全管理人员的负担,并确保了一致、可审计的流程。MetaDefender Drive 现在可用于在第三方笔记本电脑进入敏感的OT区域前对其进行离线扫描,从而无需临时安装或基于信任的审批。

Advanced Threat Detection

威胁检测能力大幅提高。OPSWAT的Multiscanning 技术结合了 30 多个引擎,恶意软件检测率高达 99.2%。这种多层扫描方法还包括针对零日威胁和深度隐藏恶意软件的保护,而传统方法往往会漏掉这些威胁。

简化合规报告

合规工作变得更加精简。My OPSWAT Central Management 提供集中监督和自动报告功能,使合规团队能够以最小的工作量生成报告。

运行效率

过去需要几天的时间,现在只需几个小时。由于知道进入环境的每台设备和文件都经过彻底审查,该组织现在可以更快、更自信地运行。该公司的安全团队不断调整战略,在所有运营中优先考虑安全性、连续性和合规性。

在 OT 环境中,假设是不可承受之重。每个文件、每台设备在接近我们的系统之前都必须经过验证。有了MetaDefender Drive 和MetaDefender Kiosk,我们不仅可以在威胁到达关键资产之前将其拦截,还可以自信地证明合规性。

现场安全经理

每个入口点都部署值得信赖的防御机制

这些改进加强了公司在复杂威胁到达关键系统之前对其进行检测和遏制的能力。通过在进入点确保每个文件和设备的安全,该组织能够更好地抵御针对其基础设施的攻击。

随着网络攻击越来越先进,法规越来越具体,企业不能再依赖临时工具或人工检查。OPSWAT平台提供的专用保护符合关键基础设施环境的实际情况:空气缺口、合规性审计和对停机时间的零容忍。

要了解OPSWAT 解决方案如何帮助保护您的关键基础设施,请立即与专家联系。