文件安全是一项复杂的网络安全挑战,影响着各行各业的组织。随着全球企业向数字基础设施过渡,并依赖更多的第三方工具和服务来托管和管理其数字资产,日益复杂的恶意软件的攻击面不断扩大。

要了解文件保护,首先要从根本上了解什么是文件安全。在探索文件安全最佳实践之前,我们不仅要了解文件安全的含义,还要了解为什么文件安全是任何组织网络安全战略不可或缺的一部分。

什么是文件安全?

文件安全是指数字文件的安全访问、分发和存储。这些文件包括文档、企业机密和关键业务信息、日志文件(log files)和源代码。文件安全措施可防止这些资产被删除、篡改或被未经授权方访问。

文件必须经常在组织内外传输,与多个利益相关者共享,并分发给在众多项目中工作的合作伙伴。文件在从一个安全点传输到另一个安全点的过程中不可避免地会暴露,因此很容易受到攻击。坏人可能会利用这些关键的漏洞点来渗透组织防御系统,并引入隐藏的恶意软件,而这些恶意软件很容易不被发现。

仅在 2024 年,就发生了多起备受瞩目的数据泄露事件,影响到从微软等科技公司到摩根大通等金融机构等大型组织。任何企业,无论规模大小,都无法避免潜在的文件安全风险。

了解文件安全

定义文件安全概念和真正理解文件安全概念是两种不同的做法;除了定义之外,文件安全还可分为五个不同的支柱:

为防止恶意或敏感文件上传到受保护的网络,必须在外围阻止威胁上传。文件在上传到 AWS 和 Microsoft Azure 等平台上的网络应用程序之前,或者在通过负载平衡器和 WAF 时,需要对恶意软件、漏洞和敏感数据进行扫描。

通过过滤互联网流量来保护网络免受网络威胁至关重要,尤其是在保护网络网关和企业浏览器免受从陌生网站下载的文件影响方面。

在整个文件传输过程中,文件需要通过MFT (托管文件传输)解决方案安全地进行内部或外部传输。这可以防止传输中文件的专有数据被拦截、篡改或窃取。

GoogleDrive 、Microsoft 365 或 Box 等服务允许组织无缝共享和同步文件。保护这些协作文件的完整性和保密性,以降低数据泄漏的风险,并遵守数据保护法律。

通过确保云和内部部署存储环境(如 AWS S3、NetApp、Wasabi 和/或 Dell EMC)中数据存储解决方案的安全,防止数据泄露、停机和违反合规性。

文件安全面临的主要威胁

为了更好地了解预防措施并确保文件安全,了解可能危及组织数字资产的新兴威胁非常重要:

当组织的网络与基于云的应用程序连接时,攻击者可能会利用网络的弱点,通常是通过 API 或简单的错误配置。虽然 Salesforce 等提供商可能会执行自己的安全策略,但网络安全是提供商和用户的共同责任。

文件安全最佳实践

为了保护文件,组织必须采取包括实体、软件和程序措施在内的多层次方法:

采用Deep CDR™技术(内容解除武装与重建)等工具,可在文件进入文件系统前对其进行净化处理,从而阻止任何潜在恶意代码突破组织防御体系。该技术通过清除150余种支持文件类型中所有非必要或违反策略的代码,有效防范零日攻击。

使用多个防病毒引擎扫描组织中的文件,可以帮助您消除高达 99% 的已知威胁。使用 Multiscanning等工具,您可以使用 30 多种防病毒引擎快速高效地处理文件,确保最大限度地检测到病毒。

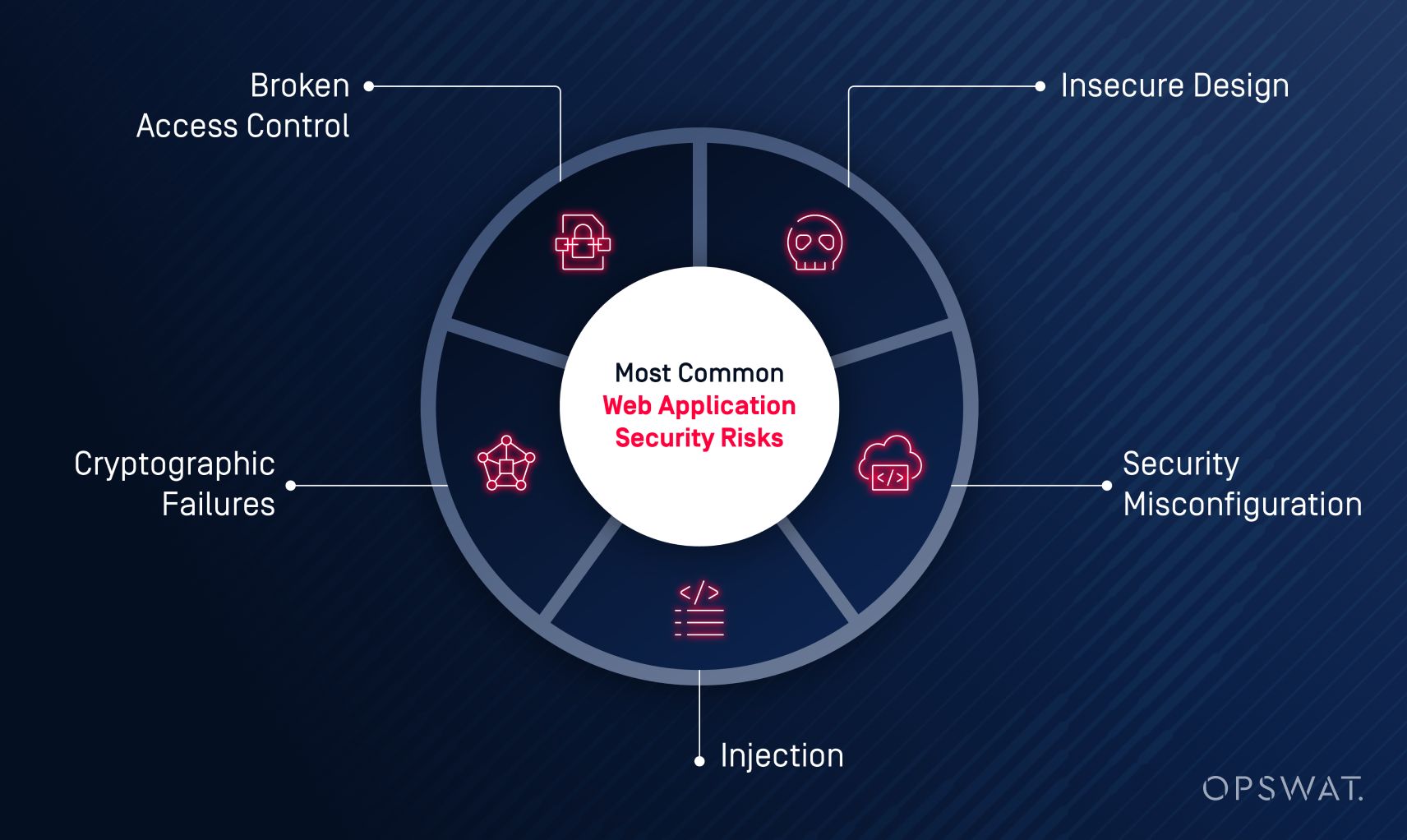

OWASP 10 强

开放式网络应用安全项目(OWASP)十大安全风险是一份基于广泛研究和调查的最常见网络应用安全风险清单。该列表定期更新,被广泛视为安全网络应用程序开发的行业标准。其中一些风险包括

合规的影响

GDPR和HIPAA等严格的数据保护法规使合规性成为制定文件安全战略的关键要素。不合规不仅会使企业承担法律责任,还会损害企业声誉和客户信任。

尤其重要的是,要采取安全措施,防止敏感信息外泄,并在发生数据泄露时减少贵组织的责任。Proactive DLP (数据丢失防护)等工具可以扫描、检测和编辑文件中的机密和其他敏感信息,帮助企业达到合规标准。

进一步阅读: 什么是数据丢失防护 (DLP)?

总结:Secure 文件和预防数据泄露

文件安全是保护组织资产和维护数据完整性不可或缺的要素。通过采取强有力的安全措施,组织可以降低恶意软件暴露或勒索软件攻击的风险,促进信任,并满怀信心地应对不断变化的威胁环境。实施多层次的安全策略,并优先采取积极措施来降低风险和保护敏感信息,可以防止明天发生代价高昂的数据泄露事件。