高级网络威胁能够通过比基于签名的检测和信誉数据源的适应速度更快地变异,从而规避传统安全工具的检测。攻击者经常修改恶意软件变种、更改恶意指标,并将恶意行为隐藏在看似合法的文件中。

为了检测这些威胁,安全团队需要能够关联多种指标的情报,例如声誉指标、行为特征以及恶意软件变种之间的关联关系。

MetaDefender 背后的Threat Intelligence 关联信誉数据、沙箱生成的 IOC(入侵指标)以及基于机器学习的威胁相似性搜索,有效应对了这一挑战。这有助于安全团队发现零日威胁,并识别已知恶意模式与活动之间的关联。

通过MetaDefender forCore 部署时,该情报可在本地和物理隔离环境中直接运行。企业可利用基于模拟的动态分析技术对可疑文件进行分析,同时结合关联威胁情报来丰富分析结果,从而帮助识别具有隐蔽性及此前未被发现的威胁。

为何仅基于声誉的Threat Intelligence 不足

传统的威胁情报平台依赖于文件哈希值、IP 地址、域名和 URL 等信誉指标。这些指标有助于识别已知的威胁,但当攻击者修改恶意软件或更改域名、IP 地址等恶意指标时,这些指标提供的上下文信息就显得十分有限。

基于声誉的Threat Intelligence的局限性

| 基于声誉的情报的局限性 | 对安全团队的影响 |

|---|---|

| 基于哈希值的指标容易发生变化 | 当指标发生变化时,恶意文件可能会绕过信誉检测 |

| 指标缺乏行为背景 | 分析师无法观察到文件在执行过程中的行为 |

| 指标单独显示 | 难以确定是否存在相关的恶意活动 |

| 情报来源零散 | 分析师必须在各种工具之间灵活切换,以调查威胁 |

Threat Intelligence 通过关联多种类型的情报来克服这一局限性。该引擎不再仅依赖静态指标,而是将声誉数据与动态分析中提取的行为特征相结合,并针对相关样本进行威胁相似性搜索。

这种方法使安全团队能够跳出孤立指标的局限,通过将未知恶意软件变种与已知的恶意模式进行关联分析,从而发现能够识别这些变种的规律。

Threat Intelligence 如何关联威胁指标

通过分析静态指标和行为特征,该系统能够揭示恶意文件、相关指标以及已知恶意活动之间的关联。Threat Intelligence 作为四层零日漏洞检测管道的一部分运行,负责分析进入环境的文件。每一层都提供不同类型的情报,从而增强整体判定结果的准确性。

1. 威胁声誉

第一阶段会根据全球威胁情报指标对文件及相关IOC进行评估。系统将文件、URL、域名和IP地址与已知的恶意指标进行比对,从而快速识别先前观察到的威胁。

2. 动态分析

当仅凭声誉检查无法对文件进行分类时,系统会将其在基于模拟的动态分析环境中执行。此阶段会生成行为特征,例如生成的文件、注册表更改、执行链和网络回调,从而揭示文件在执行过程中的行为表现。

3. 威胁评分

从动态分析中提取的行为特征与信誉指标相关联,以评估可疑活动。

4. 威胁相似度搜索

最后阶段采用基于机器学习的威胁相似性搜索,以检测样本之间的结构和行为相似性。这使得引擎能够通过将未知文件与已知的恶意模式进行关联,从而识别出这些未知文件。

这些情报功能共同将孤立的指标转化为关联性威胁情报。安全团队能够更深入地了解文件的行为模式、其与已知攻击的关联性,以及这些文件是否属于现有威胁的新变种。

MetaDefender CoreThreat Intelligence

通过MetaDefender forCore 部署时Threat Intelligence 直接在本地安全环境中运行。这使组织能够分析可疑文件,而无需将数据发送至外部服务,这对受监管或物理隔离的环境至关重要。

该引擎与MetaDefender 基于仿真的动态分析功能协同工作。进入该环境的文件将在受控的分析环境中执行,系统会在该环境中观察文件行为并提取 IOC。

随后Threat Intelligence 会对这些行为特征进行关联分析。声誉指标为已知的恶意指标提供了背景信息,而沙箱生成的指标则揭示了文件在执行过程中的行为表现。威胁相似性搜索会将文件的行为和结构特征与先前分析过的样本进行比对。

Threat Intelligence 使用的情报信号

| 情报信号 | 资料来源 | 它揭示了什么 |

|---|---|---|

| 声誉指标 | 威胁声誉引擎 | 已知的恶意指标 |

| 行为伪像 | 动态分析 | 文件在执行过程中的行为 |

| 结构特征 | 文件检查 | 可疑的文件结构或打包方式 |

| 威胁相似度搜索 | 文件 机器学习相似性分析 | 所分析文件之间的结构和行为相似性 |

由于该引擎与MetaDefender Core 运行在同一环境中,企业可将此分析功能直接集成到现有的文件处理管道中。通过电子邮件网关、文件传输平台、存储扫描或其他检查点提交的可疑文件,在进入内部系统之前即可进行分析,并与威胁情报进行关联分析。

该架构将行为分析和威胁情报直接集成到MetaDefender Core 。因此,企业既能识别隐蔽威胁,又能对敏感数据保持全面控制。

安全挑战及Threat Intelligence 如何应对这些挑战

安全团队通常依赖不同的工具来检测威胁、分析恶意软件行为以及调查相关攻击。这种分散状况不仅拖慢了调查进度,还使得难以将不同攻击阶段的指标相互关联。

Threat Intelligence 通过在统一的情报管道中关联信誉指标、行为特征及相关样本,从而应对这些挑战。

来自声誉数据的有限上下文

当攻击者修改恶意软件变种时,仅凭信誉指标可能无法揭示真正的威胁。通过将动态分析过程中提取的行为特征与信誉指标及威胁相似性搜索进行关联,Threat Intelligence 为评估可疑文件和识别此前未见的恶意软件变种提供了更深入的背景信息。

调查孤岛

在许多环境中,沙箱分析、信誉查询和威胁相似性搜索分别在不同的工具中运行。分析师必须在各个系统之间来回切换,才能确定可疑文件是否属于更广泛的攻击的一部分。

Threat Intelligence 会自动关联这些IOC,使分析师能够在单一调查流程中查看行为痕迹、相关指标以及经过分析的文件。这不仅缩短了调查时间,还有助于分析师判断文件是否与已知的恶意活动有关,或是代表一种新的威胁。

受限或物理隔离环境中的可视性

许多运营关键基础设施的组织无法依赖基于云的威胁分析。MetaDefender forCore Threat Intelligence 能够直接在本地环境中运行,从而无需外部连接即可对可疑文件进行分析。

高保真入侵迹象

动态分析会生成各类行为痕迹,例如被丢弃的文件、网络回调、注册表修改以及执行链。当这些痕迹与信誉指标及威胁相似性搜索相结合时,便能提供高保真的指标(IOC),从而支持更快速的调查和响应。

Threat Intelligence 在MetaDefender Core 中的定位

在许多组织中,可疑文件会通过多种渠道进入系统环境,例如电子邮件附件、文件传输、文件上传以及可移动存储介质。安全团队需要一种方法来分析这些文件,同时既不干扰正常的业务流程,也不将敏感数据暴露给外部系统。

通过MetaDefender forCore 部署时Threat Intelligence 将成为MetaDefender Core 内部文件检查流程的一部分。可对通过现有安全控制措施的可疑文件进行分析,从而使组织能够在文件进入内部系统之前识别威胁。

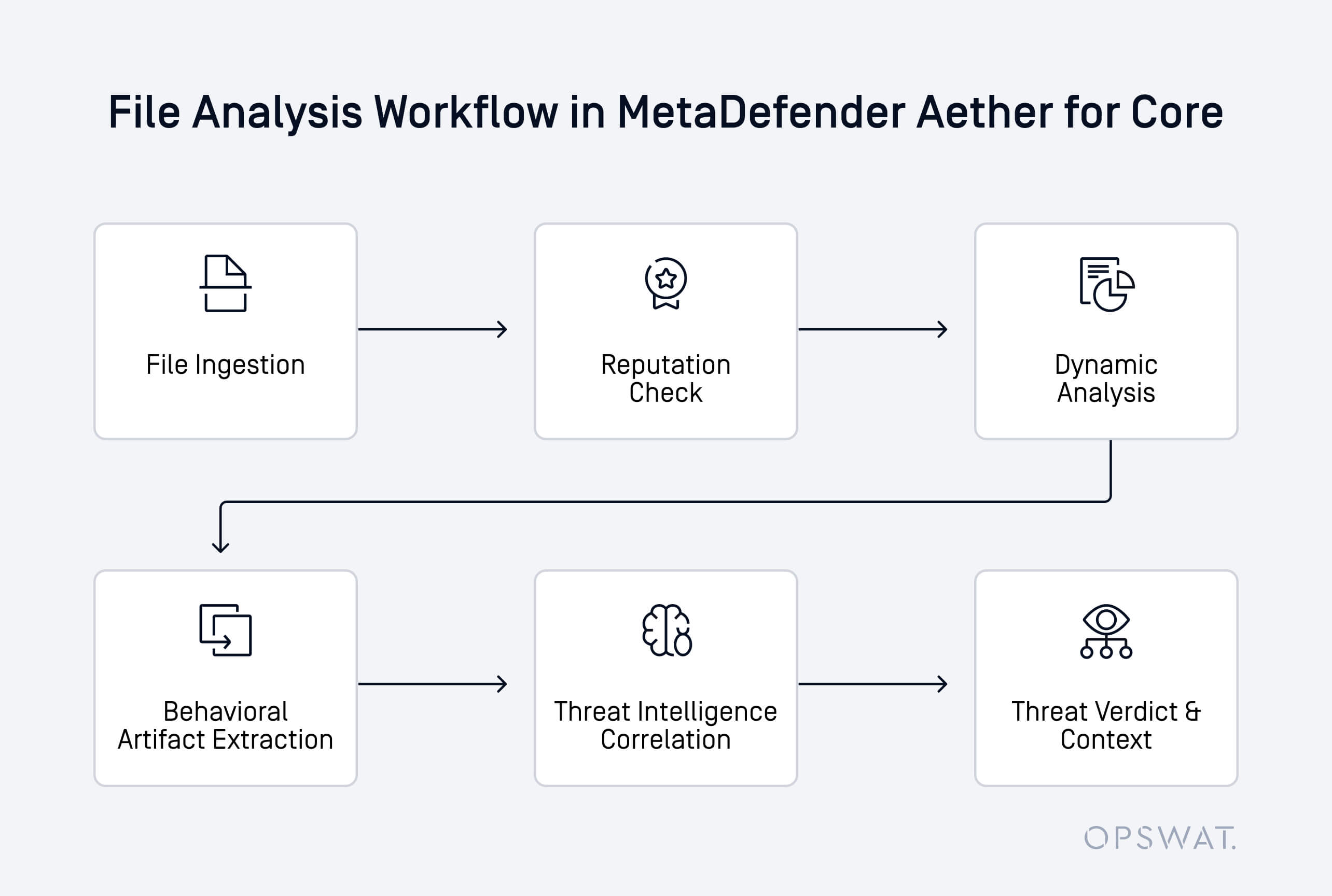

在MetaDefender Core ,分析过程通常遵循一个结构化的步骤:

- 文件通过内容管道(例如电子邮件、上传或文件传输)进入该环境

- 静态检查和信誉评估用于判断文件是否与已知威胁匹配

- 可疑或未知文件将在基于模拟的动态分析环境中执行

- 提取了诸如丢弃的文件、注册表更改、执行链和网络回调等行为痕迹

- Threat Intelligence 会将这些证据与信誉数据及威胁相似性搜索结果进行关联分析

- 该系统通过情境智能得出最终结论,帮助分析师理解风险

由于引擎直接在MetaDefender Core 运行,企业可将该智能分析功能应用于多个检查点。无论是通过电子邮件网关、文件传输系统、存储平台还是其他内容工作流进入的文件,均可受益于相同的关联分析。

通过这种集成,安全团队能够直接在运维工作流中应用基于行为的威胁情报,从而帮助他们更早地发现可疑文件,同时确保整个环境中的检测一致性。

为何以行为为中心的Threat Intelligence 对零日漏洞检测Threat Intelligence 重要

恶意软件很少仅依赖单一的静态指标。因此,安全团队需要关注攻击行为及其相互关联的情报,而非孤立的指标。

以行为为中心的威胁情报通过关联多个揭示恶意文件行为特征的指标来应对这一挑战。Threat Intelligence 不再仅依赖声誉数据,而是分析执行行为、相关IOC(指标)以及待分析文件之间的相似性,从而帮助评估这些文件是否可疑。

该方法通过以下方式提高了检测效果:

- 通过分析行为特征来识别前所未见的威胁

- 揭示具有相似执行模式的恶意软件变种之间的关联

- 将可疑文件与相关的恶意活动及相关IOC关联起来

- 提供情境智能,帮助分析师理解文件的意图

在MetaDefender forCore 中,这些功能与基于模拟的动态分析协同工作。沙箱环境可揭示隐藏的行为,而Threat Intelligence 则将生成的分析结果与信誉指标及先前分析过的样本进行关联。

通过整合这些行为特征,组织能够检测到那些原本会逃过基于签名的检测或信誉数据源的零日恶意软件。这使安全团队能够更早地识别此前未见的威胁,并在攻击扩散到整个环境之前采取应对措施。

借助基于行为的Threat Intelligence,更快地检测未知威胁

通过MetaDefender forCore 部署时Threat Intelligence 直接在组织内部环境中运行。安全团队可以利用基于模拟的动态分析技术对可疑文件进行分析,同时将分析结果与威胁情报进行关联,从而发现此前未被察觉的文件及相关恶意活动。

通过将威胁情报关联分析直接集成到MetaDefender Core ,企业可以在检查流程的早期阶段对文件进行分析,并在威胁侵入内部系统之前,更清晰地掌握可疑活动的动态。

借助基于行为的威胁情报,强化您的零日漏洞检测策略。请咨询我们的专家,了解Threat Intelligence 如何提升您在MetaDefender Core 检测能力。