随着《欧盟法规(EU)2024/2847》(即《网络弹性法案》(CRA))的通过,欧盟已大幅提升了其网络安全态势。作为针对含数字元素产品(PDEs)的首部横向网络安全法规,《网络弹性法案》为投放欧盟市场的硬件和软件均制定了具有法律约束力的安全要求。

2024年,该法规正式规定了贯穿整个产品生命周期的强制性网络安全义务,涵盖从安全开发、第三方组件尽职调查到漏洞处理及事件报告的各个环节。

从2026年9月起,制造商必须报告正在被积极利用的漏洞和严重安全事件。到2027年12月,必须全面遵守相关规定,包括文档记录、生命周期安全控制以及Software Bill of Materials (SBOM) 。

对于首席信息官(CIO)、首席信息安全官(CISO)、产品安全负责人及合规团队而言,CRA将带来运营、财务及监管方面的影响。企业必须做好准备,证明其遵循“安全设计”原则,实施持续的漏洞监控,维护可供审计的软件物料清单(SBOM)文档,并确保在专有组件和开源组件中实现供应链透明度。

本文提供了一份关于CRA合规的实用指南,涵盖了软件供应链义务、SBOM要求、生命周期责任,以及组织为应对即将到来的执法行动应立即采取的战略措施。

《网络弹性法案》要求概述

《网络弹性法案》是什么?为何要出台该法案?

《网络安全法》确立了欧盟首个针对含数字元素产品的横向网络安全框架。

该条例旨在:

- 降低联网产品的系统性漏洞

- 提高软件供应链的透明度

- 确保漏洞全生命周期管理

- 将责任归咎于制造商

哪些主体必须遵守?

- Software

- 嵌入软件的Hardware

- 进口商和分销商

- 集成第三方或开源组件的开发者

- 关键或重要数字产品的供应商

《加拿大税务法》下的Software Supply Chain

零部件尽职调查

制造商必须对第三方组件进行尽职调查,包括评估已知的漏洞并监控安全更新。

端到端漏洞责任

制造商仍需对所有集成组件中的漏洞承担责任,无论其来源如何。

Secure”与Secure”

产品必须采用安全的默认配置交付,并在设计之初就将网络安全融入其中。

漏洞监控与报告

自2026年9月起,必须报告正在被利用的漏洞和严重事件。

技术文档与保存

安全文件(包括Software 物料Software (SBOM))必须在产品投放市场后保留10年。

《加拿大修订法案》下的SBOM要求

《CRA》要求制造商对含有数字元素的产品中所使用的软件组件进行记录,通常通过作为产品技术文档一部分维护的软件物料清单(SBOM)来实现。虽然该法规并未规定具体的SBOM字段,但符合行业标准的SBOM通常包含组件标识符、版本信息、供应商或来源详情、依赖关系,以及加密哈希等完整性数据。

SBOM 必须:

- 机器可读

- 作为技术文档的一部分进行维护

- 应欧盟当局提出合理请求时提供

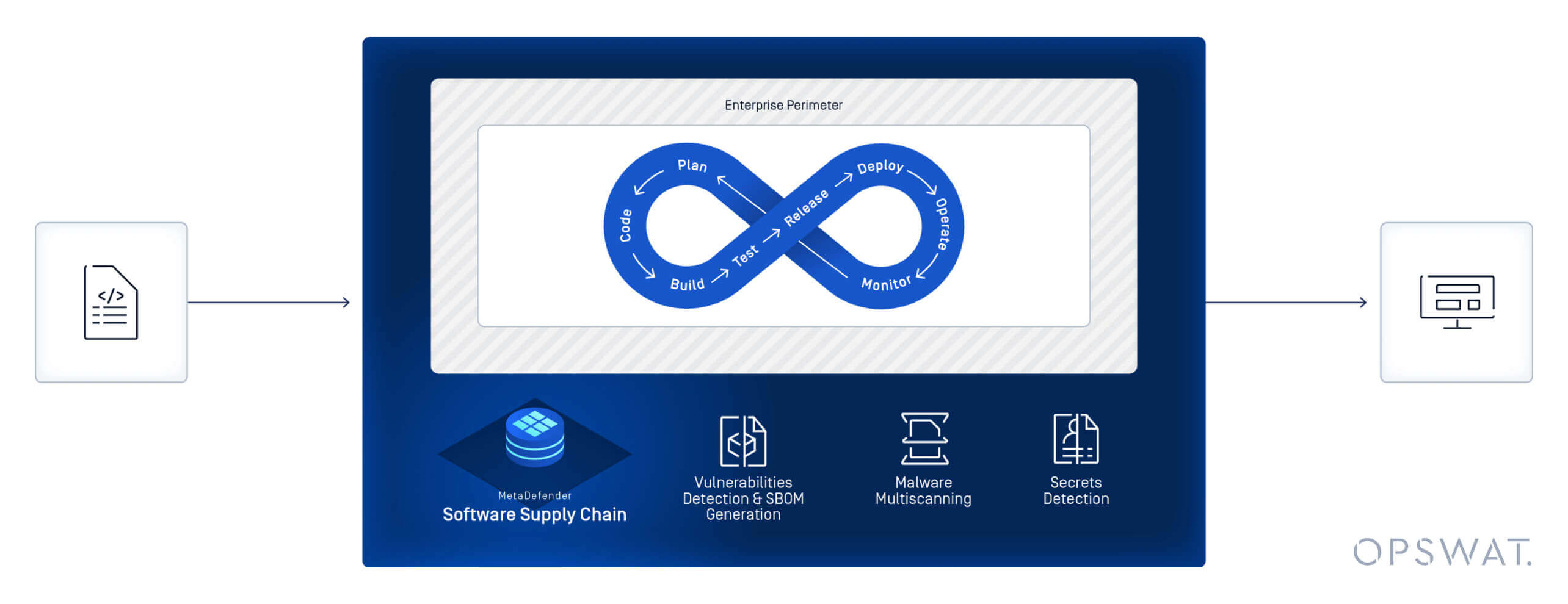

OPSWAT 如何OPSWAT CRASoftware Supply Chain

1.Software 透明度

- 组件名称、版本及供应商标识

- 直接和及物依存关系映射

- 唯一标识符与加密验证

- 集中式 SBOM 管理

2. 透明度与风险检测

- 与公共数据库Vulnerability detection

- 软件包内的恶意软件扫描

- 在发布前识别潜在风险

- 持续监控新的 CVE

3. 文档编制与审计准备

- 生成机器可读的软件物料清单(SBOM)(CycloneDX、SPDX)

- 可导出的报表

- Secure 与受控共享

使Software 符合《社区再投资法》的要求

| 组件类型 | 示例 | 必填字段 | 责任 |

|---|---|---|---|

| 主要应用 | 企业级SaaS平台 | 完整的产品级 SBOM | 制造商 |

| Core | OpenSSL | 顶级和漏洞追踪 | 制造商 |

| 中间件/运行时 | Web 服务器或容器运行时 | 依赖项验证 | 制造商 + 供应商 |

| 第三方库 | SDK、API | 传递性 SBOM 包含 | 制造商 |

《CRA合规实用指南》

1. 进行准备情况评估

评估:

- 当前的软件盘点做法

- 现有 SBOM 生成

- 漏洞监控成熟度

- 文件保留流程

2. 建立内部治理机制

明确界定以下角色的职责:

- 开发者

- DevOps 团队

- 安全团队

- 法律/合规

- 采购

3. 实现 SBOM 的自动化生成

工具应:

- 为每个版本和更新生成 SBOM

- 与 CI/CD 管道集成

- 输出 CycloneDX 和 SPDX 格式

- 验证必填数据字段

4. 在整个软件开发生命周期中嵌入 SBOM

SBOM 的成熟度会随着阶段的推进而发展:

- 设计 SBOM(计划中的组件)

- 构建 SBOM(编译后的构建产物)

- 已分析的 SBOM(构建后检查)

- 已部署的 SBOM(生产环境)

- 运行时 SBOM(主动监控)

5. 保持持续合规与监控

- 持续监控漏洞数据库

- 当组件发生变更时更新 SBOM

- 建立漏洞披露工作流程

- 准备相关文件以提交审批申请

《加拿大风险评估法》下接受的SBOM格式

CycloneDX

以安全为中心,专为漏洞管理而优化。

SPDX

侧重于许可,被广泛用于合规文档。

如何评估符合CRA要求的合规解决方案

在选择供应商或工具时,请考虑:

- 以支持的格式生成 SBOM

- 与 DevOps 和容器注册表的集成

- 持续漏洞监测

- 恶意软件扫描功能

- 符合审计要求的报告

- Secure 存储与共享

请咨询供应商:

- SBOM 多久更新一次?

- 你如何处理传递性依赖关系?

- 漏洞情报是如何整合的?

- 您如何支持监管报告工作流程?

无缝实施CRA的最佳实践

- 尽早整合 SBOM 生成流程(“左移”)

- 自动化依赖关系映射

- 要求供应商提供 SBOM 数据

- 对团队进行CRA职责培训

应避免的常见错误

| 错误 | 风险 | 缓解 |

|---|---|---|

| 将 SBOM 视为静态内容 | 已知漏洞的暴露 | 实现持续更新的自动化 |

| 忽略传递性依赖关系 | 隐藏的供应链风险 | 使用递归依赖映射 |

| 手动 SBOM 流程 | 不一致与审计失败 | 实施自动化工具 |

各行业的具体考量

- 尽早整合 SBOM 生成流程(“左移”)

- 自动化依赖关系映射

- 要求供应商提供 SBOM 数据

- 对团队进行CRA职责培训

关键和重要产品

操作系统、虚拟机管理程序、防火墙以及基础架构组件正面临更严格的审查。

金融服务

各组织必须确保其《通用数据保护条例》(GDPR)合规工作与更广泛的欧盟网络安全框架(例如《数字权利与自由条例》(DORA))保持一致。

Industrial 物联网

嵌入式软件必须确保文档的长期保存和漏洞监控。

OPSWAT SBOM

OPSWAT 为团队提供以下功能:

- 准确的软件组件清单

- 源代码和容器的 SBOM 生成

- 漏洞关联

- 许可可见性

Software 和构建产物的Software 物料清单 (SBOM)

在不影响开发进度的情况下,识别、优先处理并解决开源风险。

Container 图像的 SBOM

在每个容器层生成软件物料清单(SBOM),并在部署前检测漏洞。

MetaDefender Software Supply Chain™

不仅限于文档记录,更要应对高级供应链威胁。

MetaDefender Software Chain™通过将多重扫描与 30 多种杀毒引擎、硬编码密钥检测、深度容器层分析、漏洞识别以及与代码仓库和 CI/CD 管道的原生集成相结合,将零信任检测嵌入软件开发生命周期(SDLC)中,从而防范恶意软件、泄露的凭证及依赖项风险,同时支持符合《欧盟网络弹性法案》等框架的要求。

常见问题

《加拿大税务法》何时适用?

报告义务自2026年9月起生效。全面实施将于2027年12月开始。

SBOM 是否必须公开?

不。在收到有理有据的请求时,必须向当局提供这些资料。

开源组件也算吗?

是的。所有集成组件均由制造商负责。

不遵守规定会有什么处罚?

最高1500万欧元,或全球年营业额的2.5%。

需要自动化吗?

尽管没有明确规定,但自动化对于满足生命周期监控要求至关重要。

接下来会怎样?为加拿大税务局(CRA)的执法行动做好准备

《CRA》将软件供应链安全作为企业在欧盟市场运营的先决条件,要求企业落实全生命周期责任、持续监测漏洞,并提供结构化的软件物料清单(SBOM)文档。现在就开始整合开发与安全流程的企业,既能降低合规风险,又能增强整体韧性。

OPSWAT 通过将软件物料清单(SBOM)自动化、漏洞情报、多重扫描和零信任检测直接嵌入开发工作流,OPSWAT 落实《可信软件法案》(CRA)的要求,帮助制造商在保持审计就绪状态的同时,强化其软件供应链。

了解OPSWAT 如何OPSWAT 您的组织落实 CRA 要求,并加强软件供应链安全。