零日现实

零日威胁已不再是极少数的特例。如今,它们已成为现代攻击者的首选武器。

根据OPSWAT ,过去一年中恶意软件的复杂度增加了127%,而最初被信誉来源判定为安全的文件中,每14个就有1个后来被证实具有恶意。这些威胁经过精心设计,旨在规避静态扫描、延迟执行、绕过沙箱指纹识别,并融入合法的工作流程中。

与此同时,各组织面临着一个两难抉择:

- 放缓文件流以进行更深入的检查

- 或者保持车速,并接受视野盲区

可执行文件、补丁文件、脚本、归档文件以及受监管的文档通常无法进行安全处理或修改。这导致传统工具无法应对的安全漏洞日益扩大。

MetaDefender 的开发正是为了填补这一空白。

本文是对MetaDefender 发布公告的深度后续报道。文中阐述了为何在网络边界实现统一的零日漏洞检测至关重要MetaDefender 如何全面应对“痛苦金字塔”的各个层面,以及OPSWAT 如何通过四款紧密集成、各司其职的产品OPSWAT 这一能力——这些产品虽针对不同的实际运营场景而设计,但均由同一套四层检测管道提供支持。

请观看下方的MetaDefender 概述视频,快速深入了解:

这段短视频介绍了MetaDefender 的核心挑战,以及它如何在零日威胁和隐蔽威胁进入环境之前将其拦截,同时既不影响文件传输速度,也不会给安全运营中心(SOC)团队带来过重负担。

为何零日漏洞检测必须向外围迁移

边界是每个文件必经的唯一路径。

电子邮件附件、软件更新、供应链组件、可移动存储介质、文件传输、云端上传以及跨域数据交换,这些环节在文件到达用户或系统之前便已汇聚。一旦恶意文件在内部执行,应对成本便会成倍增加。

然而,传统的防御体系旨在检测已知威胁。从定义上讲,零日攻击正是利用了防御者尚未识别出的漏洞——包括新型恶意软件家族、经过修改的加载器、“就地取材”技术,以及更新速度远超声誉数据源更新速度的基础设施。

与此同时,各组织发现:

- 基于文件的攻击载体(文档、安装程序、脚本、压缩包)呈爆发式增长

- 监管压力要求进行动态恶意软件分析

- 因工具过多和判定结果不一致而导致的SOC疲劳

- 无法依赖单一部署模型的Cloud、混合及物理隔离环境

这是OPSWAT 零日漏洞检测解决方案的基础。

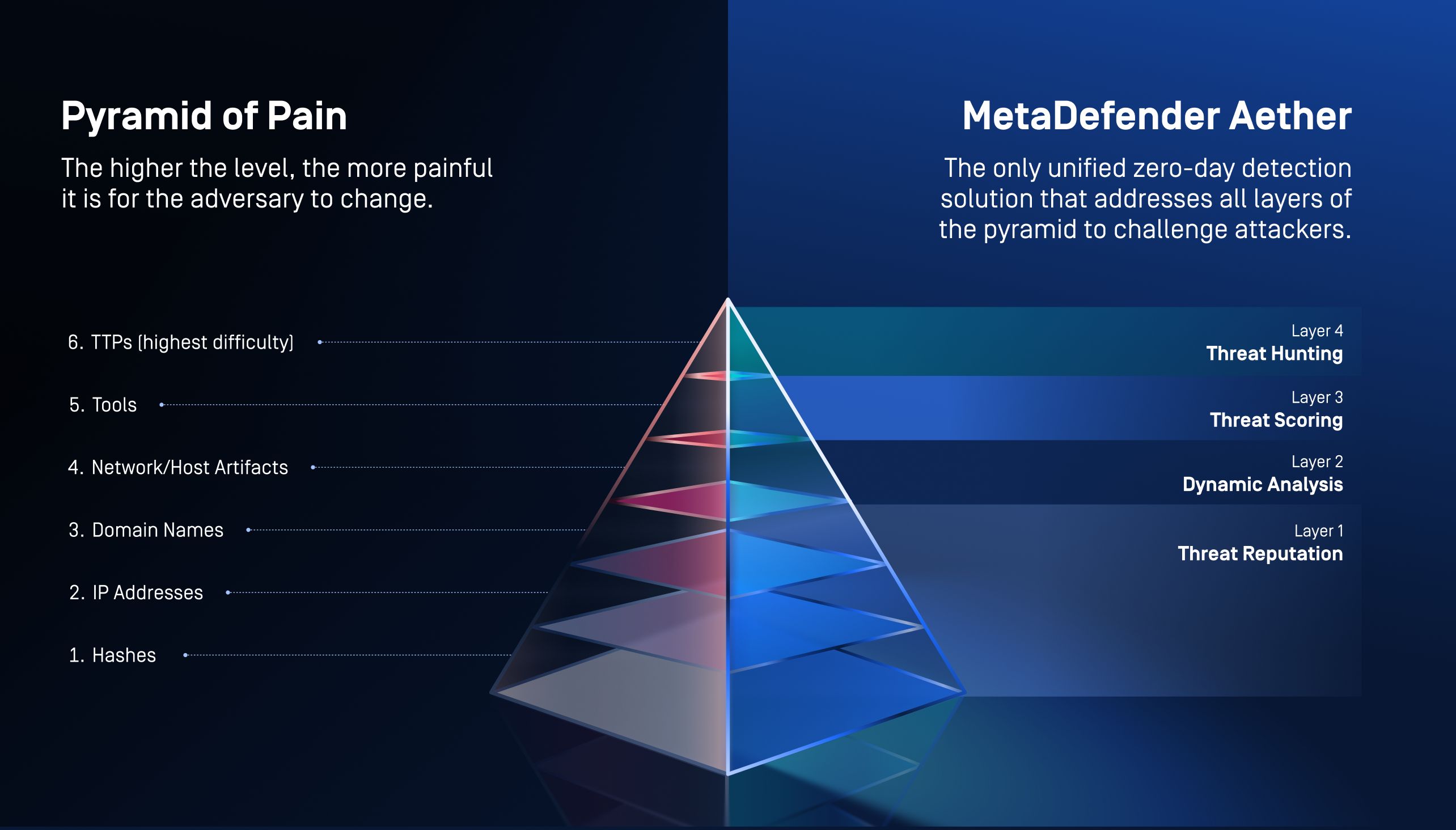

解决“痛苦金字塔”的唯一方案

大多数安全工具都运行在“痛苦金字塔”的底层——哈希值、IP 地址和域名。这些信息对攻击者来说很容易更改,且替换成本低廉。

MetaDefender 与众不同。它旨在对金字塔的每个层级施加渐进式压力,迫使攻击者不断调整其行动策略。

将MetaDefender 映射到“痛苦金字塔”

| 目标 | 成果 | |

|---|---|---|

第一层 威胁信誉 | 哈希值、IP 地址、域名 MetaDefender 首先进行实时和离线威胁信誉检查。该层可立即拦截已知的恶意软件、网络钓鱼基础设施以及被重复利用的威胁指标。 |

|

第二层 动态分析 [仿真] | 分析工具与资源 未知和可疑文件将在基于模拟的环境中执行,该环境可绕过反虚拟机检测和时间规避机制。这有助于揭示加载器链、仅内存有效载荷、释放的文件、注册表更改以及网络回调。 |

|

第三层 威胁评分 | 工具与技术 行为指标通过数百个与 MITRE ATT&CK 框架对齐的恶意信号进行关联和评分。这有助于优先处理真实风险,并减少分析师面临的干扰。 |

|

第4层 威胁狩猎 [相似性搜索] | TTPs 机器学习相似性搜索技术能够跨样本关联变体、家族和基础设施。即使伪装手段发生变化,行动仍会暴露无遗。 |

|

这些层级共同构成了MetaDefender 使其成为唯一一款旨在全面应对“痛苦金字塔”的统一零日漏洞检测解决方案。

综合效果:Aether 通过全面应对“痛苦金字塔”,将攻击者的代价最大化。

MetaDefender 的独特之处

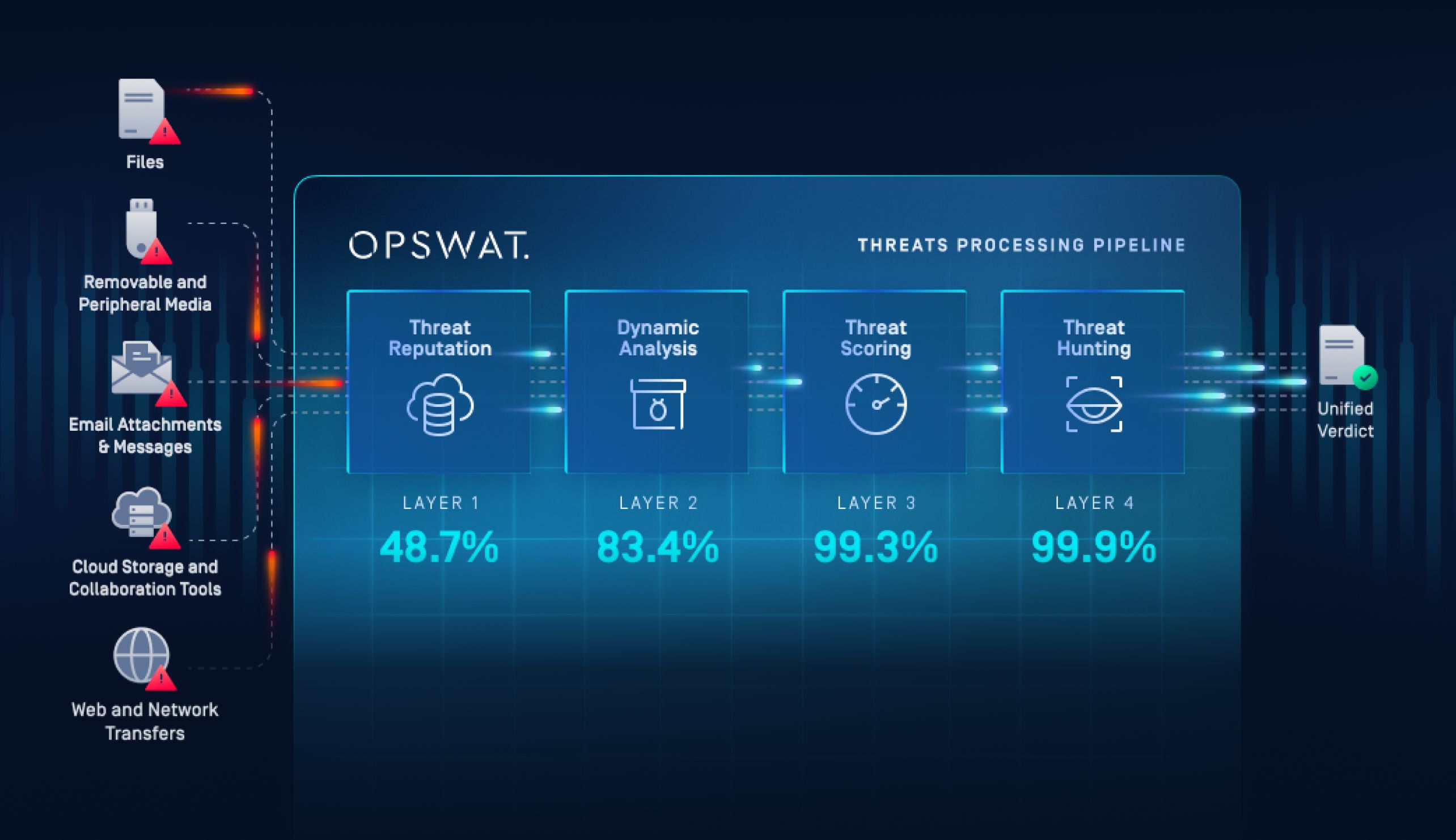

MetaDefender 是OPSWAT统一零日漏洞检测解决方案,它将四个检测层整合到一个自学习管道中:

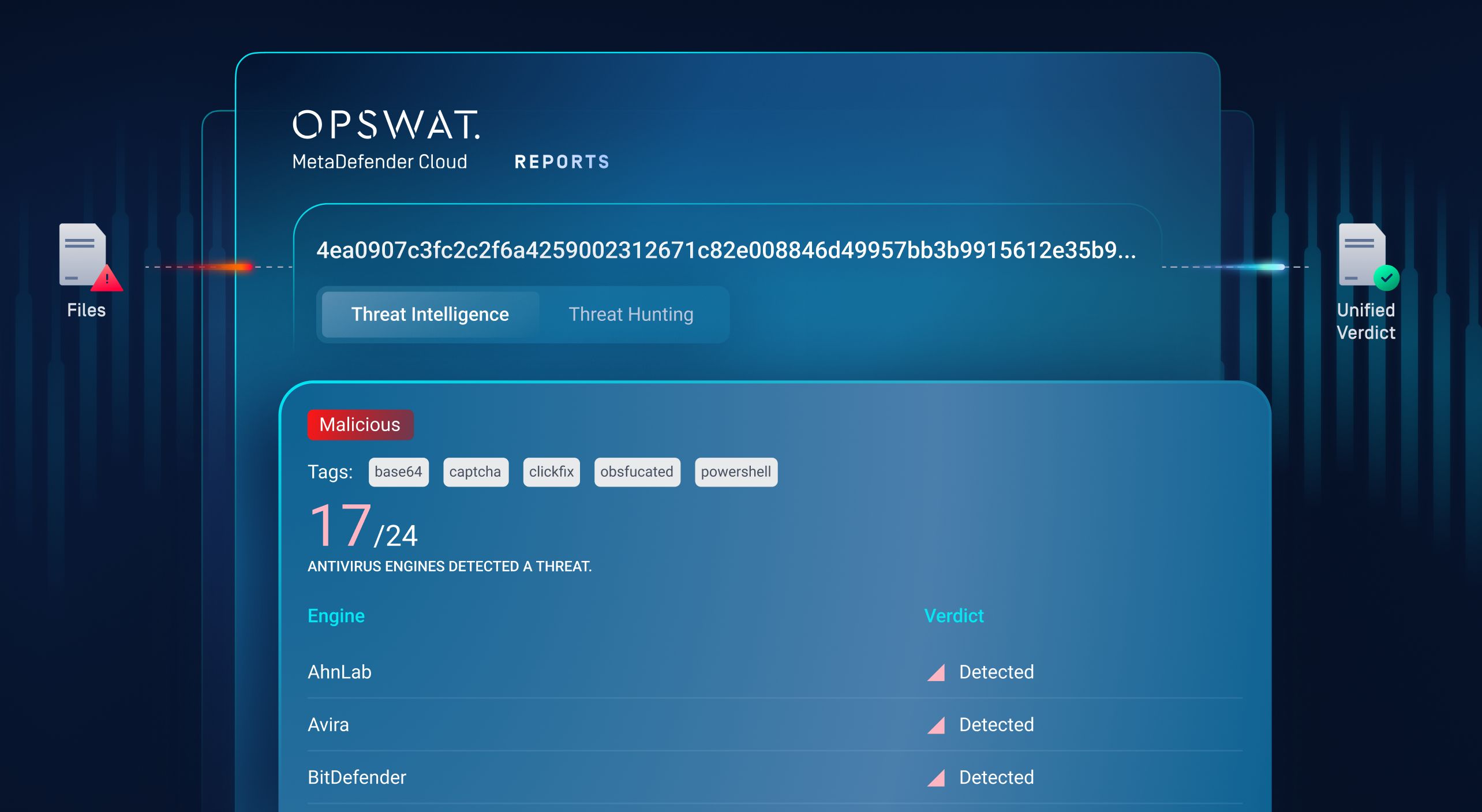

第1层威胁声誉

问题已解答:该文件是否已被确认为恶意文件?

威胁声誉功能会将文件、URL、IP 地址和域名与持续更新的全球情报库进行比对,从而即时识别已知威胁。这一层能够及早拦截通用恶意软件和网络钓鱼攻击,迫使攻击者不断更换基础设施,并降低其重复利用攻击指标的有效性。

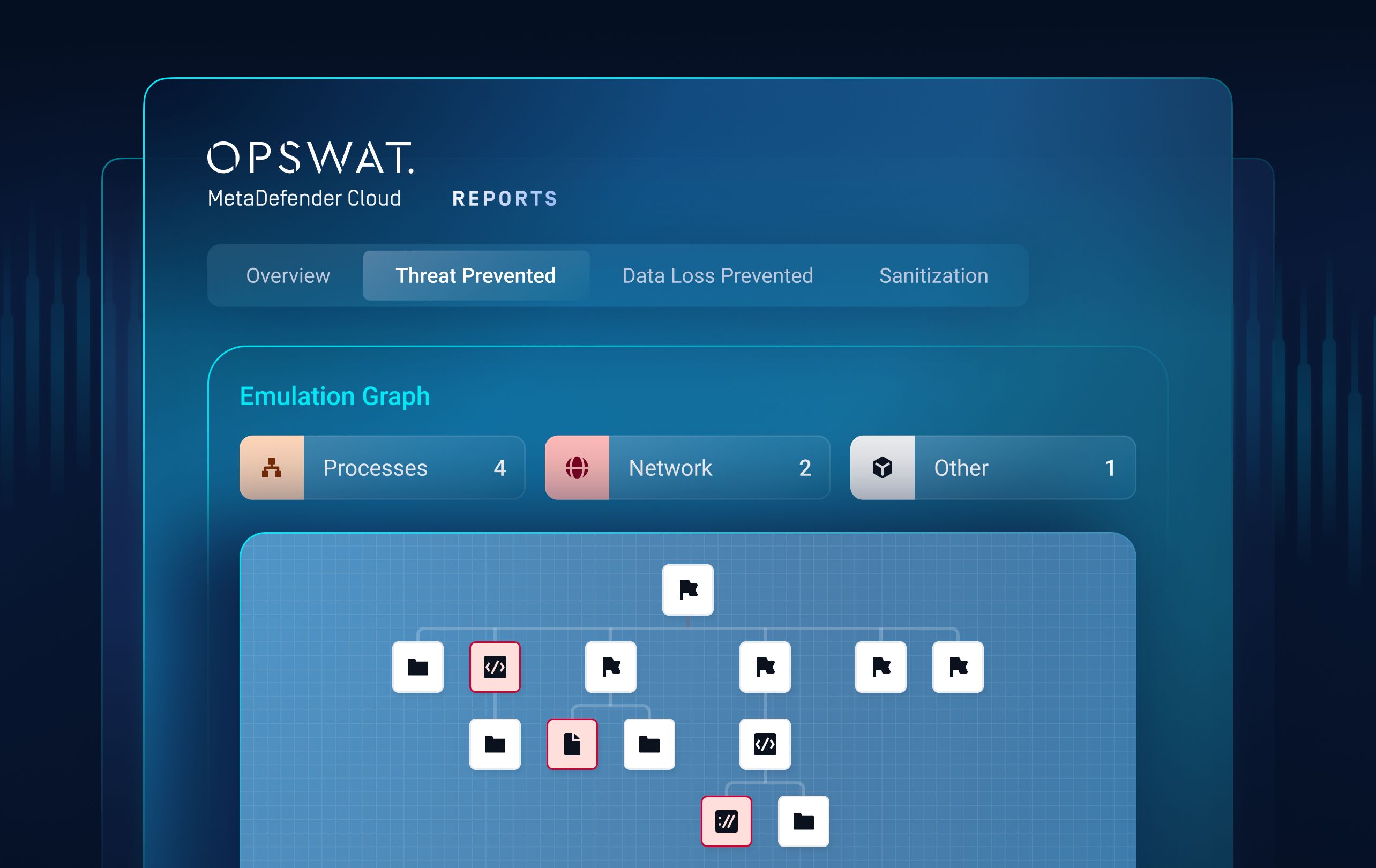

通过仿真进行第二层动态分析

问题解答:该文件是否表现出未知或可疑的行为?

动态分析会在基于模拟的环境中执行可疑文件,从而规避沙箱规避和时间操控等技巧。它能揭示加载器链、纯内存有效载荷以及多阶段执行等隐藏行为,而静态分析和基于虚拟机的沙箱往往会忽略这些行为。

第3层威胁评分

问题解答:零日漏洞的实际风险程度如何?

威胁评分通过综合分析行为指标、声誉背景和检测信号,生成基于可信度的风险评分。这有助于优先处理真实威胁、缓解警报疲劳,并使安全运营中心(SOC)团队能够专注于需要立即采取行动的事项。

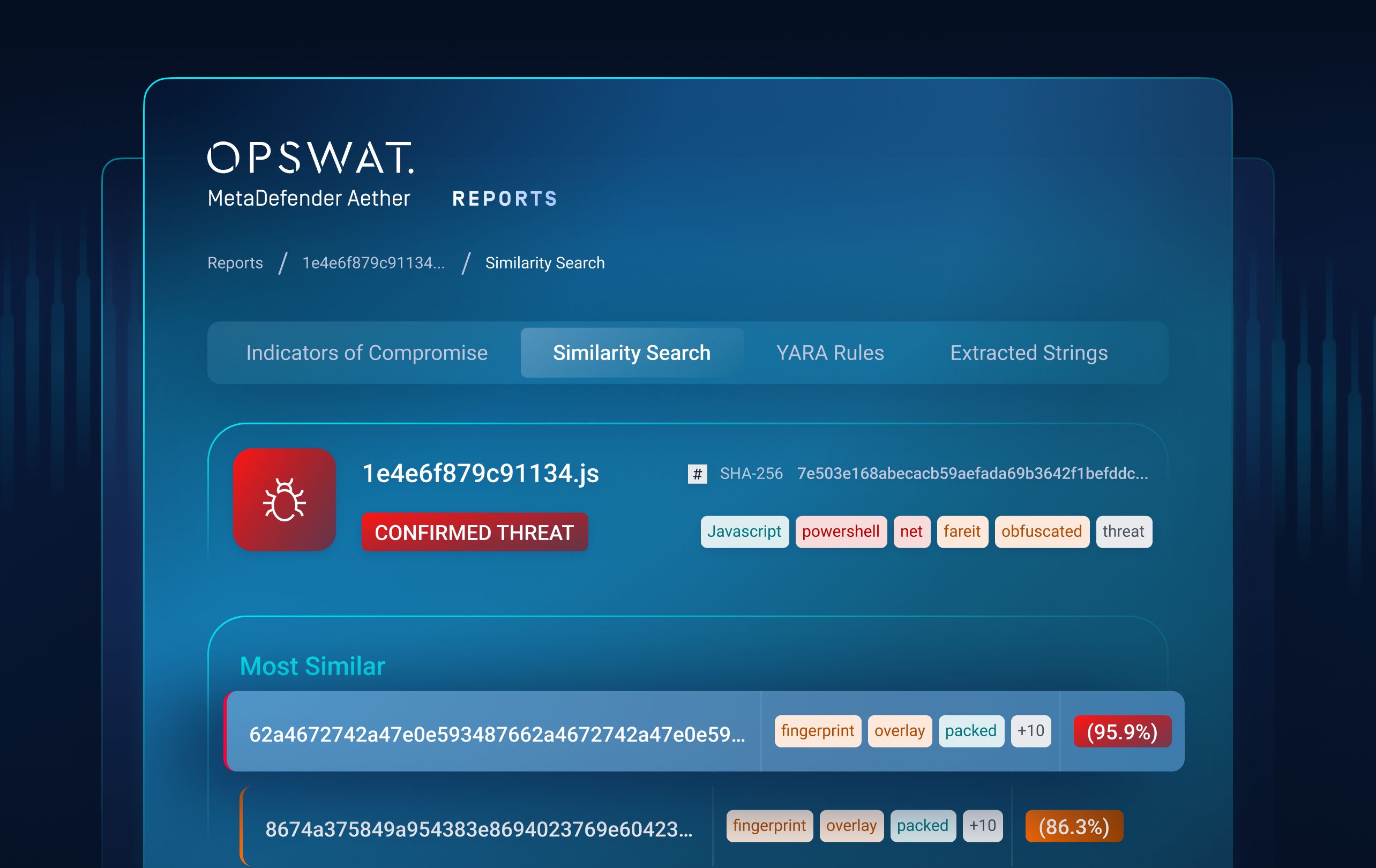

基于机器学习相似度搜索的第4层威胁狩猎

问题解答:该零日漏洞威胁是否与更广泛的恶意软件攻击活动有关?

威胁狩猎利用机器学习相似性搜索,将未知样本与已知的恶意软件家族、变种及基础设施进行关联。这使得攻击活动层面的可视化成为可能,即使攻击者更改了有效载荷、工具或指标,也能检测到威胁。

与使用多种工具却得到相互矛盾的结论不同MetaDefender 能够提供一个值得信赖的结果——且能大规模部署,并覆盖网络边界。

驱动统一零日漏洞检测的四大产品

MetaDefender 通过四项紧密协同的产品组合提供。每项产品都能解决特定的运营难题,同时将情报反馈至同一检测管道。

MetaDefender (独立版)

挑战

安全团队通常依赖于孤立的沙箱环境,这些环境运行缓慢、容易被虚拟机检测到,且与威胁情报脱节。在进行调查时,需要在不同工具之间手动切换。

Aether 提供什么

- 基于模拟的动态分析,可绕过反沙箱规避机制

- 威胁评分和相似度搜索功能已直接集成到Verdict中

- 丰富的行为报告和IOC提取

蜕变

企业能够获得业界领先的文件判定结果、更快的分类处理以及活动层面的洞察——同时不影响处理效率。

谁受益

SOC分析师、恶意软件分析师、威胁狩猎专家以及数字取证与响应(DFIR)团队。

MetaDefender forCloud

适用于云原生、DevSecOps 以及高吞吐量环境

- 点击此处了解更多关于MetaDefender forCloud 的信息。

- 点击此处下载解决方案简介。

挑战

传统的沙箱无法适应云工作流的扩展需求,还会增加运维负担。

它能解决什么问题

- 基于SaaS、由仿真驱动的云规模引爆

- API集成,涵盖 CI/CD、存储及 SaaS 管道

- 无需部署或维护任何基础设施

蜕变

各组织在保持文件传输速度和数据量的同时,还能在文件传输的每个环节实现零日漏洞检测。

谁受益

Cloud 架构师、DevSecOps 团队、MSSP、分布式安全运营中心。

MetaDefender forCore

适用于本地部署、受监管及物理隔离的环境

- 点击此处了解有关MetaDefender forCore 的更多信息。

- 点击此处下载解决方案简介。

挑战

关键基础设施和政府环境无法将文件上传至云端,但仍需进行动态分析。

它能解决什么问题

- 在MetaDefender Core中内置基于仿真的沙箱环境

- 完全离线运行,采用基于策略的工作流

- 无需新建基础设施

蜕变

零日漏洞检测现已符合合规要求、可审计且操作简便——即使在物理隔离网络中也是如此。

谁受益

安全架构师、OT/ICS 运维人员、政府及国防团队。

MetaDefender Threat Intelligence

挑战

仅基于声誉的威胁情报已无法跟上现代快速演变的攻击步伐。

它能解决什么问题

- 基于沙箱遥测数据的、经过行为增强的IOC

- 基于机器学习的相似性搜索,用于检测变体和聚类

- 无缝集成 SIEM、SOAR、MISP 和 STIX

蜕变

每项未知威胁都会转化为可操作的情报,从而增强未来的检测能力并缩短威胁驻留时间。

谁受益

威胁情报团队、安全运营中心(SOC)、首席信息安全官(CISO)、平台工程师。

零日防御的新标准

MetaDefender 标志着从被动检测向主动韧性的转变。

部署 Aether 的组织可获得以下好处:

- 业界领先的文件检测结果(零日漏洞检测率高达99.9%)

- 快速的文件处理速度(比传统沙箱快达 20 倍)

- 在边缘支持海量文件处理

- 通过单一可信裁决减轻系统级芯片(SOC)的功耗压力

- 能够证明已做好遵守现代法规的准备

最重要的是MetaDefender 通过迫使攻击者不断调整其攻击手法,从而改变了攻击的经济模式。

零日威胁的攻势丝毫未减。您的防御措施也不应松懈。