OPSWAT MetaDefender Core 已获得通用标准EAL4+(评估保证级别4+)认证,为组织提供针对可信文件工作流的高级威胁检测与防范平台的独立第三方验证。

MetaDefender Core 应用范围广泛的平台:它采用多层架构,配备可定制的工作流引擎,并支持 REST 和ICAP ,企业可将其部署在本地、云端以及物理隔离的环境中。

该认证为组织提供了独立的第三方验证,证明MetaDefender Core 当前最广受认可的安全评估框架之一的要求。

了解通用标准EAL4+及其认证范围

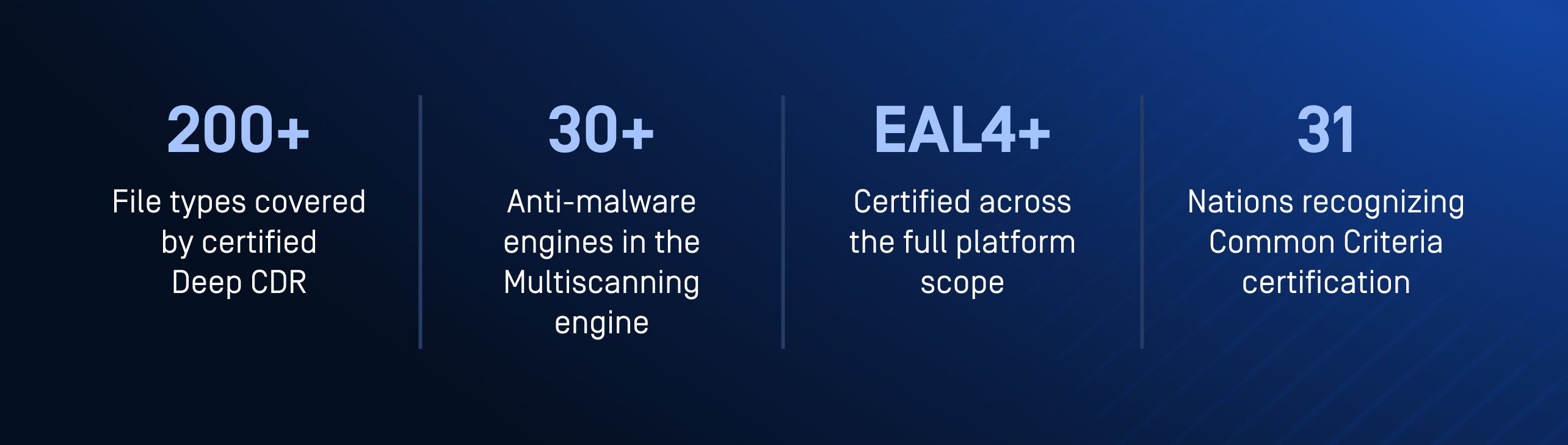

《通用标准》(Common Criteria)是一套由 ISO/IEC 15408 规范的、国际公认的框架,已在 31 个成员国中应用,用于独立评估 IT 产品的安全属性。EAL 分级标准分为 1 至 7 级,其中 EAL4+ 代表商业产品可达到的最高级别之一。在此级别下,经认证的独立实验室将进行系统化的设计分析、独立的漏洞测试、文档审查以及功能安全评估。 “+”标识表明该产品满足了超出标准EAL4基准的增强要求。

对于硬件产品而言,评估范围仅限于物理组件和固件。而对于MetaDefender Core 而言,评估范围涵盖了该平台的完整处理流程:文件摄取、格式检测、基于分层技术的内容分析、重建逻辑、输出验证、工作流执行,以及系统和应用程序与该平台交互所依赖的API 。

评估范围

Hardware 认证旨在验证其封装的、专用的攻击面。MetaDefender Core EAL4+ 认证则验证了一套完整的、多引擎软件处理管道,企业可将其集成到自身的产品、工作流和基础设施中,这使其成为文件安全领域要求最为严苛且最具意义的软件认证之一。

对于正在评估供应商安全声明的IT总监、合规官、法律顾问和高管层领导而言,这一区别至关重要。软件平台获得EAL4+认证意味着,独立评估不仅涵盖了产品的功能,还包括其实现方式——包括安全逻辑的设计完整性、API 的健壮性,以及在所有受支持的文件类型和部署模式下输出结果的可靠性。

EAL4+ 评估的重点

EAL4+ 评估将MetaDefender Core分层架构视为一个统一平台进行了评估。评估范围涵盖了以下技术和功能。

深度CDR™技术

内容无害化与重组

通过移除所有潜在恶意内容(包括脚本、宏、嵌入对象及不符合策略的元素),并重新生成功能完备且安全的文件,对超过 200 种文件类型进行递归式净化。 Deep CDR™ 技术不依赖传统检测机制:它通过操作文件结构而非威胁特征码,能够中和从未遇见过的新威胁,包括零日攻击。基于重建的防护机制获得 EAL4+ 认证,这独立验证了一种完全不同类别的安全逻辑。

Metascan™ Multiscanning

30多个并行运行的反恶意软件引擎

通过同时调用30多个领先的反恶意软件引擎进行扫描,在签名、启发式分析和机器学习模型方面实现了超过99%的恶意软件检测覆盖率。EAL4+评估涵盖了负责管理引擎并发调度、结果汇总和策略应用的协调层——而不仅仅是各个引擎本身。

Adaptive Sandbox

基于仿真的行为分析

该技术通过模拟文件行为,在未知威胁和零日漏洞场景中识别出入侵迹象,其分析速度比传统沙箱方法快10倍。此次评估重点考察了该平台在各种规避检测的文件类型和混淆有效载荷中,准确识别威胁相关行为的能力。

File-Based Vulnerability Assessment 及软件成分清单 (SBOM) 生成

可识别文件内容中的可利用漏洞,并为软件包、开源组件和二进制文件生成Software 清单(Software )。该功能可在文件检查工作流中直接提供软件供应链透明度及部署前风险分析。

真实文件类型检测与来源国分析

基于人工智能的文件类型识别功能,可防止文件通过伪造扩展名进行伪装和规避恶意软件检测。通过原产国和供应商检测功能,组织可在自动化检查工作流中直接执行地缘政治信任策略,并对源自受限或不可信司法管辖区的文件进行标记。

自定义工作流引擎及 REST /ICAP API

组织可配置自定义文件处理策略,按顺序协调上述各项功能的任意组合,并根据文件类型、来源、目标或风险分类应用差异化的规则。作为整体安全架构的一部分,我们对第三方应用程序访问该平台所使用的 REST 和ICAP API 进行了评估,评估范围涵盖访问控制、输入验证和响应完整性。

EAL4+ 安全认证范围涵盖MetaDefender Core 部署方式

MetaDefender Core 作为独立平台Core 通过 RESTAPI ICAP 作为集成组件Core 于更广泛的环境中。各类组织、软件供应商和托管服务提供商将其作为自身安全工作流和产品架构的一部分加以采用。

当医疗保健应用程序集成MetaDefender Core 检查文件上传时,其使用的文件检查功能现已通过 EAL4+ 认证。当金融服务机构使用MetaDefender Core 支持外发附件的 DLP 合规性时,其底层逻辑已通过独立评估。当政府机构Core IT/OT 边界部署MetaDefender Core 时,该部署基于一个已通过 EAL4+ 标准评估的平台。

随平台而来的认证

MetaDefender Core 获得 EAL4+ 认证Core 将其集成到自身产品中的组织,无需进行独立评估,即可在其产品和工作流程中获得经过认证的安全保障。

这种继承而来的保障,对将文件检查功能嵌入其平台的软件供应商、提供文件安全即服务(FSSaaS)的托管安全服务提供商(MSSP)、利用MetaDefender Core API 对持续集成/持续交付(CI/CD)管道进行管控的 DevSecOps 团队,以及代表受监管客户部署文件检查功能的系统集成商而言,都具有直接意义。 在上述每种场景中,EAL4+ 认证都提供了经第三方验证的书面证据,证明所嵌入的安全引擎符合全球标准——这是仅凭供应商的声明无法证明的。

| 框架 | 相关义务 | 认证Core |

|---|---|---|

| GDPR | 个人数据处理的技术保障措施;数据最小化;数据泄露防范 | Proactive DLP Deep CDR™ 技术 · 审计日志记录 |

| HIPAA | 电子传输中受保护健康信息(PHI)的保护;对包含健康数据的文件系统的访问控制 | Proactive DLP Multiscanning SIEM 集成 |

| PCI DSS | 文件处理系统的恶意软件防护;对离开持卡人环境的数据进行监控 | Multiscanning DLP · 原产国 |

| NIST CSF | 针对文件传播威胁的检测、响应和恢复功能;供应链风险管理 | Adaptive Sandbox SBOM · 漏洞评估 |

| CMMC | 恶意代码防护;审计日志生成;国防承包商的供应链风险评估 | Multiscanning Deep CDR™ 技术 · SBOM · 审计日志 |

适用于受监管及高安全环境的专业认证平台

OPSWAT 在独立认证方面OPSWAT 大量OPSWAT 因为依赖MetaDefender Core 的组织Core 包括金融服务、国防、政府及关键基础设施领域——无法仅凭供应商的承诺来制定安全决策。他们需要确凿的证据,证明独立评估机构已对每一项安全声明进行了严格审查、测试和验证。

该认证涵盖了分层技术,可在文件传播的威胁到达安全边界之前,对其进行分析、检测和防范,且适用于MetaDefender Core 的所有渠道和部署模式。

对于那些在评估高级威胁防护平台时,不仅需要供应商承诺的组织而言MetaDefender Core EAL4+ 认证提供了支持这一决策的独立、有据可查的证据。